Как получить права администратора к папке со шрифтами

Обновлено: 04.07.2024

При открытии, удалении или других манипуляциях с файлами и папками вы можете столкнуться с ошибкой доступа к файлам. Я расскажу о том, как с этим бороться и почему так происходит.

Как получить полный доступ к файлам и папкам

Сначала инструкция о том, как получить полный доступ к папкам и файлам. В следующей главе будет объяснение для любознательных.

Открываем папку, где находится проблемный файл или папка. Чтобы получить полный доступ к их содержимому, нужно настроить доступ к файлам:

1. Нажимаем правой кнопкой мыши по заблокированному файлу (или папке) без доступа – Свойства – выбираем вкладку Безопасность:

2. Нажимаем кнопку Дополнительно – выбираем вкладку Владелец:

3. Нажимаем кнопку Изменить и выбираем имя вашего пользователя (в моем случае это Dima, у вас будет другое), также ставим галку на Заменить владельца подконтейнеров и объектов:

4. Если появится окно с текстом “Вы не имеете разрешение на чтение содержимого папки. Хотите заменить разрешения для этой папки так, чтобы иметь права полного доступа?”, отвечаем Да:

5. После смены владельца папки появится окно с текстом “Вы только что стали владельцем этого объекта. Нужно закрыть и вновь открыть окно свойств этого объекта, чтобы видеть или изменять разрешения”. Нажимаем OK, затем снова нажимаем OK (в окне Дополнительные параметры безопасности).

6. В окне Свойства – Безопасность снова нажимаем Дополнительно, только теперь смотрим первую вкладку открывшегося окна – Разрешения. Надо нажать кнопку Изменить разрешения:

(Если вы работаете со свойствами папки, а не файла, отметьте галкой пункт “Заменить все разрешения дочернего объекта на разрешения, наследуемые от этого объекта”. )

8. В открывшемся окне “Выбор: пользователи или группы” вам потребуется ввести имя вашего пользователя (можете посмотреть его в меню “Пуск” – имя будет самой верхней строчкой), нажать кнопку Проверить имена, затем OK:

Если вам нужно, чтобы папка (или файл) открывалась без ограничений абсолютно всеми пользователями, т.е. не только вашим, то снова нажмите Добавить и введите имя “Все” без кавычек (“All” в англоязычной версии Windows), затем нажмите Проверить имена и OK.

9. На вкладке Разрешения по очереди нажимайте два раза по строчкам с именами пользователей и ставьте галку на пункт “Полный доступ”:

Это автоматически поставит галки на пунктах ниже.

10. Затем нажимайте ОК, в следующем окне отвечайте на предупреждение Да, снова ОК, чтобы закрыть все окна.

Готово! Полный доступ к файлам и папкам получен! Можете спокойно их открывать, изменять и производить другие действия с ними.

Вывод: нужно сделать два шага: стать “владельцем” файла или папки (п. 3), затем назначить себе права доступа (п. 6). Во многих инструкциях о том, как получить полный доступ к файлам и папкам, упоминают только первый шаг, забывая о втором. Это не совсем правильно, потому что настройки безопасности файла/папки могут быть разные, надо привести их в нормальный вид, а не только стать “владельцем”.

Зачем нужны права файлам и папкам

Механизм разграничения доступа к файлам и папкам необходим по многим причинам. Например:

1. Ограничение доступа к информации разными пользователями.

Если на одном компьютере или в общей сети работает несколько (больше одного) пользователей, логично ограничить доступ к информации – одним пользователям доступна вся информация (чаще всего это администраторы), другим – только их собственные файлы и папки (обычные пользователи).

Например, дома можно сделать ограничение прав одного пользователя так, чтобы защитить важные файлы и папки от удаления (чтобы ребенок не смог по незнанию удалить важные документы), в то время как с другого (родительского профиля) можно было делать все, что угодно.

В первой главе я показал, как разрешить доступ определенным пользователям. Точно так же можно и ограничить доступ – шаги те же самые, только в пункте 9 надо ставить другие галочки.

2. Безопасность операционной системы.

В Windows XP все устроено довольно примитивно – пользователи с правами администратора могут изменять (и удалять) любые папки и файлы на жестком диске, в том числе системные, т.е. принадлежащие Windows. Фактически, любая программа, запущенная в профиле пользователя-администратора, могла сделать с содержимым жесткого диска всё, что угодно. Например, удалить файл boot.ini, из-за чего Windows перестанет загружаться.

Под правами ограниченного пользователя, где благодаря настройкам безопаности нельзя было удалять важные системные файлы, мало кто сидел, предпочитая администраторскую учетную запись. Таким образом, учетная запись с правами администратора в Windows XP создает самые благоприятные условия для вирусов.

В Windows Vista, в Windows 7 и Windows 8 работает “Контроль учетных записей пользователя” (кратко UAC): при работе в администраторской учетной записи программы, запускаемые пользователем, работают с ограниченными правами. То есть удалить или изменить системные файлы программы не могут. Программы способны получить более полный доступ, запросив его у пользователя с помощью окна UAC, о котором я уже рассказывал:

Если права доступа к файлам настроены правильно и UAC включен, то вирусы, запущенные в администраторской учетной записи Vista/7/8, не смогут серьезно навредить системе без разрешения человека, сидящему за компьютером.

UAC бесполезен в случаях:

1. Если за компьютером сидит пользователь, бездумно нажимающий кнопки “Да” и “OK”

2. Если запускать программы “от имени администратора” (правой кнопкой по ярлыку программы – Запустить от имени администратора).

4. Для системных файлов и папок на жестком диске разрешен полный доступ всем пользователям.

Советую почитать описание типов учетных записей Windows:

Типы учетных записей в Windows 7/8

Программы, запущенные в учетной записи ограниченного пользователя Windows Vista/7/8 (тип “Обычный доступ”), не могут вызвать окно UAC и работать с правами администратора, что вполне логично.

Повторю еще раз: когда нет возможности повысить свои права до администраторских, навредить защищенным с помощью ограничения прав доступа файлам операционной системы нельзя.

Причины и решение проблем с доступом к файлам

Проблема в том, что вы пытаетесь получить доступ к файлам и папкам, созданных под другой учетной записью. Решения два: либо разрешить всем пользователям доступ, либо разрешить только тем, кому это нужно, перечислив их. Оба решения легко реализуемы по инструкции выше. Разница лишь в том, что вы будете вводить в пункте 8 – слово “Все” или перечисляя пользователей.

Кстати, можно разрешить доступ всем, но запретить одному (нескольким) пользователям, при этом настройка запрета будет приоритетной для перечисленных пользователей.

Причин возникновения проблем с доступом к файлам множество. Наиболее часто они появляются, если у вас несколько учетных записей, несколько операционных систем или компьютеров – везде учетные записи разные, при создании файлов и папок права назначаются тоже разные.

Что с правами файлов и папок делать нельзя

Ни в коем случае не назначайте полный доступ файлам и папкам на всем жестком диске с установленной операционной системой!

Существует миф о том, что операционная система ограничивает доступ пользователя к его файлам, поэтому надо назначать права доступа всем файлам на диске. Это неправда и изменять права всех файлов нельзя! В системе, в которой не “ковырялись”, не назначали права доступа вручную, все назначено правильно!

Используйте мою инструкцию только в случае реально возникших проблем, не для предотвращения надуманных.

Поясняю: разрешив доступ к системным файлам, Windows по-прежнему будет работать, вот только любой вирус или некорректно работающая программа могут сделать очень нехорошие вещи. Вряд ли вам нужны проблемы.

Свои настройки безопасности имеют папки “C:\Windows”, “C:\Program files”, “C:\Program files (x86)”, “C:\Users”, “C:\System Volume Information”, “C:\ProgramData”, “C:\Recovery” и многие другие. Их менять нельзя, за исключением случаев, если надо произвести какие-либо манипуляции с файлами (например, чтобы изменить тему Windows), причем надо вернуть настройки обратно.

Не меняйте настройки безопасности “просто так”, делая систему беззащитной перед вирусами и сбоями! После установки Windows права доступа к системным папкам настроены правильно, не надо их менять!

Также не рекомендую запускать все программы “от имени администратора” – в этом режиме они имеют повышенные привилегии, поэтому имеют возможность навредить системе.

Совет: если программа корретно работает только в том случае, если запущена “от имени администратора”, при обычном запуске выдавая ошибки – попробуйте назначить полные права на изменение папке с ней в “C:\Program files” или “C:\Program files (x86)” (не самой папке Program files, а папке с нужной программой внутри нее!).

Очень часто это помогает запустить на Windows Vista/7/8/10 старые игры, которые хранят файлы настроек, сохранений внутри своей папки. Будучи запущенными без прав изменить свои собственные файлы, такие игры в лучшем случае не могут сохранить игровой прогресс, в худшем – закрываются или вовсе не запускаются. Со старыми программами то же самое.

Выводы

1. Назначить права доступа относительно легко.

2. Права доступа менять без обоснованной цели нельзя.

3. Изменили права системных файлов – меняйте их обратно. Чтобы изменить права системных папок и файлов на прежние, можно воспользоваться этой инструкцией (метод для Windows Vista должен подойти и к Windows 7, Windows 8, 10).

4. Изменение настроек безопасности – дело тонкое и автор статьи не несет ответственности за ваши действия.

Webinoly: управляем VPS с Ubuntu Server 18.04

Настройка геймпада на ПК

Случается так, что Windows 10 отказывает пользователям в предоставлении доступа к файлам и папкам, хранящимся на компьютере. В основном, данная проблема связана с тем, что юзеры не обладают соответствующими правами, даже несмотря на наличие учетной записи с правами администратора. Обычно такое происходит в случае с системными файлами / папками, либо с теми, что ранее принадлежали пользователю, чья учетная запись более не существует. Что делать, если отказано в доступе к файлу или папке в Windows 10? Если данная проблема мучает и вас, вам должна помочь эта инструкция, в которой описано, как получить полный доступ к файлам или папкам в Windows 10.

Получить полный доступ к файлу или папке в Windows 10 через Проводник

Стать владельцем файла или папки в Windows 10 с помощью утилиты TakeOwnershipEx

В качестве альтернативного варианта вы можете использовать утилиту TakeOwnershipEx. Она позволяет заменить владельца файла или папки и получить полный доступ к ним в несколько простых нажатий. Пользователям достаточно сделать следующее:

Оказалась ли полезной данная инструкция? Помогла ли она вам в решении проблемы с получением доступа к файлам и папкам в Windows 10? Напишите свой ответ в комментариях.

Автор поста

Рекомендуем посмотреть

Комментарии (88)

И пускай система знает, кто тут главный!

Android

Гыыыы. Лови BSOD

Nokia Lumia 520

Android

Ну это на инсайдере

Nokia Lumia 520

только мало это кто понял и всякие ВК паблосы типа Windows Blog начали кудахтать что БСоД - это прошлое

Android

Ну да, есть такое.

Android

На то они и "паблосы"

У меня после получения этого полного доступа к папке WindowsApps, перестали запускаться все UWP приложения, нет погоды, новостей, почты, вайбера, WP Seven beta, абсолютно всё не запускается. Видимо я что-то не так поменял, походу предстоит откат системы делать, я в ручную не смогу всё назад вернуть. Не надо мне было это, зачем я лез? Люблю ковыряться, вот полазил на свою голову.

Сделал откат, всё восстановилось и заработало, а впредь наука будет, не надо было и не зачем лезть туда куда не нужно без причины, ведь Тотал Коммандер и так спокойно открывает эту папку.

Если немного серьёзнее, то если у вас нет острейшей необходимости в таком, и вы не знаете точно, что вы и зачем делаете, я бы не рекомендовал выполнять эту операцию.

Это удар по безопасности системы + вы можете случайно удалить вещи, которые потом возвращаются только всякими механизмами восстановления / переустановкой ОС.

Microsoft Lumia 640

Это я форум в торренте вспомнил про unlocker. Тип жаловался на то что он удалил папку windows, и потом ПК не запускался?

Nokia Lumia 820

Ого. Видимо по началу парень был возмущен что какая то папка под названием виндовс много весит

Microsoft Lumia 640

Я не знаю бред, или нет, но я сам удалял системные файлы.

Android

Бред, невозможно даже с анлокером удалить папку системы - часть файлов возможно удалить но не всю папку.

Android

Он же не говорил, что удалил директорию винды из под неё самой.

Android

Ну тогда зачем анлокер если не из под винды удалял? Как по мне он сказал именно это)

Да не, как по мне, это невозможно :)

Тут даже безобидный .txt или .jpg нельзя ни переименовать, ни тем более удалить, если файл открыт, неважно, есть ли права на его изменения или нет. В то время как в папке Windows задействованы сотни, если не тысячи файлов, поэтому не представляю, как можно удалить её из-под Windows - пусть даже будет разрешение на удаление файлов, они же будут заблокированы самой ОС, т.к. будут её использованы)

Microsoft Lumia 950 XL

Данную инструкцию можно применить и к папке с предыдущей windows( только если она не удаляется с помощью программы очистки диска) но к сожалению я могу заверить что даже и она не всегда помагает. А политики безопасности там черт ногу сломит их учить

Я так файлы предыдущей винды 7 удалял.. Работает метод!

Nokia Lumia 930

На семерке вроде даже по проще было. Точно не помню, а так еще пользовался утилитой Unlocker, без всяких танцев на 96 и выше процентов, то что удалит файлы.

И такая програмулька была. Как в икспишке что не так с файлом - хрясь по нему Unlockerom))

Nokia Lumia 930

Помню антивирус даже какие то не находил вирусы. Через интернет узнал, что и как и где этот исполнительный файл сидит, вручную не удалить, так unlocker'ом его удалял. Особенно какие нибудь банера на весь экран.

Android

Блин, с августа прошлого года не могу удалить win.old, возможно эта инструкция мне поможет

Nokia Lumia 1520

Пробовали через очистку диска это сделать?

Android

Разумеется пробовал и время выжидал и через командную строку

Nokia Lumia 1520

Nokia Lumia 1520

Microsoft Lumia 640

При работе с операционной системой Windows пользователю приходится прибегать к решению задач, требующих повышенные привилегии. Стандартно, вы можете редактировать в Виндовс любые файлы, устанавливать приложения. Для изменения каких-то системных конфигурационных файлов потребуются права администратора. Конечно, редактировать системные файлы нужно с осторожностью, так как, в какой-то момент Windows не запустится или будет работать некорректно.

Также в каких-то коммерческих компаниях имеется администратор, следящий за компьютерами в офисах. Для этого у него есть повышенные привилегии, которые осуществляют доступ к любому месту в системе.

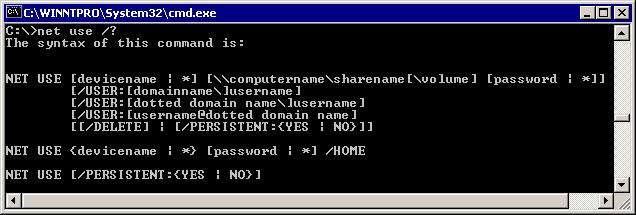

Использование командной строки

net user администратор /active:yes

Теперь можно войти с использованием данной учетки.

Встроенный компонент Windows 10

Использование редактора групповых политик

После перезагрузки Windows, пользователю будут доступны повышенные права.

Настройки учетных записей пользователей

В любой версии Windows есть основные параметры учетных записей. Чтобы их настраивать надо зажать клавиши Win+R и прописать команду control userpasswords2.

Если запись была удалена

Бываю случаи, когда в системе вышеуказанными способами обнаружить учетную запись с повышенными правами не удается. В этом случае её могли удалить как пользователи, так и вирусы. Для исправления проблемы стоит выполнить следующий ряд действий:

- Устранение неполадок компьютера из безопасного режима;

- Проверка компьютера на вирусы различными утилитами;

- Восстановление образа системы с помощью команды DISM;

- Восстановление системы.

Вступление

Для безопасного хранения личной информации многие пользователи используют пароль на свою учётную запись. Если вы единственный пользователь компьютера, ваша учётная запись является учётной записью администратора. Она обеспечивает в случае необходимости доступ ко всем функциям системы для тонкой настройки, а также позволяет редактировать системный раздел файловой системы.

Пароль администратора дает доступ к функциям всей системы

К счастью, всё не так страшно, как может показаться на первый взгляд. Если вы будете следовать нашей подробной инструкции, как выполнить сброс пароля администратора Windows 7 при использовании локального аккаунта, а также как узнать пароль, то сможете без особых сложностей решить свою проблему за короткое время без посторонней помощи. Итак, приступаем.

Решить проблему входа в систему устройства можно

Способ 1. С применением установочного диска либо образа восстановления

Для этого вам нужны будут загрузочный диск или флешка с Windows либо же предварительно созданный диск восстановления (это также может быть и флешка). Если со вторым может не задаться, так как вряд ли вы постоянно создаёте свежие диски восстановления, то установочный образ можно скачать на большом количестве сайтов.

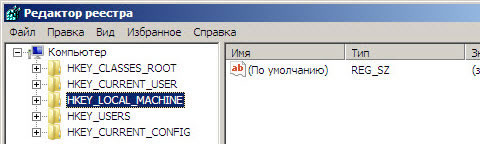

Выделите раздел HKEY_LOCAL_MACHINE, как указано на риснке

После перезапуска при входе в систему будет развёрнута командная строка. С её помощью и будем выполнять дальнейшие операции.

Сброс пароля

Чтобы сбросить пароль, примените такую команду:

net user логин пароль

Эта команда актуальна, если вы точно помните написание имени пользователя. Если вы забыли, то напечатайте команду net user, после чего будут отображены все сохранённые на ПК учётные записи.

Создание нового аккаунта

Если у вас не установлено ни одного аккаунта администратора, необходимо его создать с помощью ввода нескольких команд. Для этого одну за другой введите их в командной строке:

net user логин пароль /add

net localgroup Администраторы логин /add

net localgroup Пользователи логин /delete

Первая команда сначала создаёт новую учётку, затем относит её к группе администраторов, а затем удаляет из группы пользователей. После применения всех команд закройте командную строку.

Теперь у вас есть аккаунт администратора

Создав новую учётную запись с новым паролем, у вас без проблем получится войти в систему Windows.

Примечание! Узнать пароль таким способом у вас не получится, только сбросить!

Способ 2. С использованием сторонних утилит

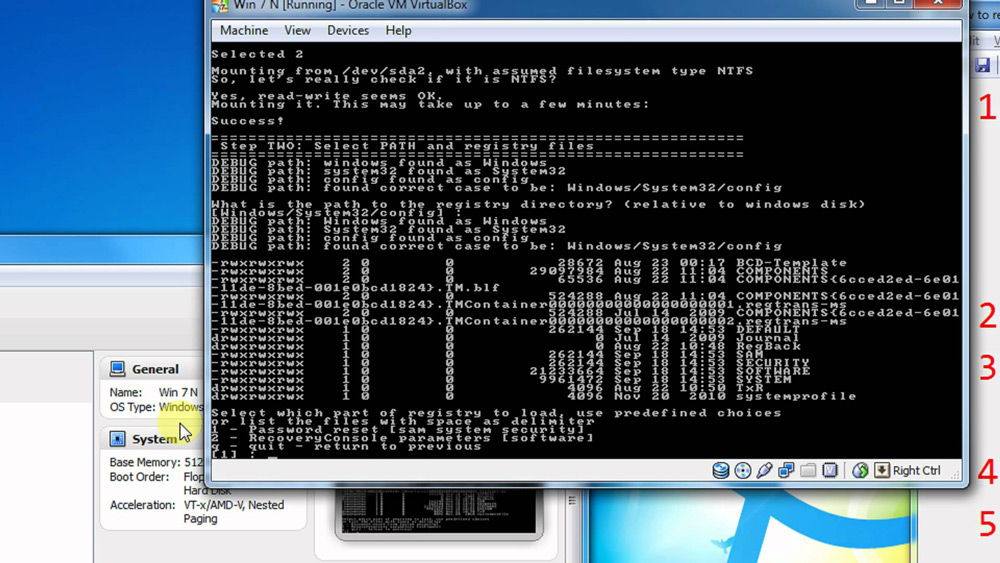

Offline NT Password Editor

Если первый способ подразумевал использование стандартных возможностей Windows, то второй предлагает воспользоваться сторонними утилитами, позволяющими произвести сброс пароля администратора Windows 7. Одной из наиболее приемлемых является Offline NT Password Editor, которая позволяет получить полный доступ к системному разделу ОС. Можно как убрать или поменять пароль, так и активировать учётную запись администратора. В утилите не представлен графический интерфейс, но тем не менее разобраться с ней совсем не сложно. Каждый этап пронумерован и указано, что вам требуется сделать. Итак, какие шаги нужно выполнить для сброса пароля с помощью этой утилиты?

- На другом компьютере или ноутбуке перейдите на сайт разработчика, в разделе Bootdisk пролистайте до надписи Download и загрузите необходимую вам версию. Имя файла состоит из цифр и букв. Если вы хотите создать загрузочный диск, качайте файл, в названии которого присутствует cd, если же вы будете пользоваться флешкой, то usb.

- Если пользуетесь диском, запишите скачанный образ через программу записи, а если флешкой, то выполните следующие манипуляции:

- Скопируйте содержимое архива на флешку, не создавая никаких дополнительных файлов.

- Разверните командную строку от имени администратора.

- Воспользуйтесь командой f:syslinux.exe -ma f:, где вместо f напишите букву, под которой определяется флешка в проводнике Windows. Если не выдаёт никакой ошибки, значит, всё записалось, как положено.

- Вставьте ваш внешний носитель в компьютер, в BIOS выставьте его в качестве первого при загрузке, включите компьютер. Вместо окна приветствия Windows должен запуститься интерфейс утилиты.

Разобраться в приложении не составит труда

Шаг 1

Первым делом нужно выбрать раздел жёсткого диска, на который установлена ОС Windows. Программа предоставляет список разделов диска с указанием их размера, на который вам и следует ориентироваться. Если помнить, что обычно система устанавливается на диск C, который меньше диска D в несколько раз, ошибиться будет довольно сложно. Введите цифры с номером раздела и нажмите кнопку Enter.

Шаг 2

Далее, нужно указать путь к файлам реестра. Программа предлагает путь по умолчанию, согласитесь с ним и нажмите Enter.

После этого утилита запрашивает, какую часть реестра нужно загрузить. Выберите 1 — Password reset [sam system security], нажмите соответствующую цифру и подтвердите кнопкой Enter.

Шаг 3

Изменение или сброс пароля путём редактирования пользовательских данных в реестре. В утилите будет запущено chntpw Main Interactive Menu, в котором сразу же выбран пункт 1 — Edit user data and passwords. Подтвердите выбор нажатием кнопки Enter. Если же вам нужно изменить пароль, выберите 2 — Edit (set new) user password.

В открывшемся меню chntpw Edit User Info & Passwords отображаются все аккаунты компьютера, с их кодовым обозначением в шестнадцатеричной системе счисления (столбик RID). Нас интересует учётная запись администратора, чаще всего она отображается первой в списке и выбирается по умолчанию. Если имя аккаунта отображается английскими буквами, напечатайте его в поле ввода под таблицей, если же русскими, то воспользуйтесь информацией из колонки RID. Запись в поле ввода будет в формате 0xABCD, где вместо ABCD нужно поставить значение из таблицы. Выбор подтверждается кнопкой Enter.

Далее отображается User Edit Menu со списком действий, которые можно выполнять с учётной записью администратора. Выберите 1 — Clear (blank) user password и подтвердите кнопкой Enter. Программа должна сообщить об успешном сбросе пароля.

Шаг 4

Для перезагрузки введите команду reboot или нажмите на маленькую кнопку на системном блоке компьютера. Система запустит вас без запроса пароля. Установить его вы сможете самостоятельно в меню управления учётными записями.

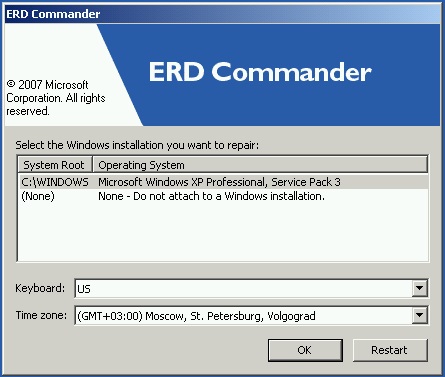

ERD Commander

Ещё одна довольно продвинутая утилита для сброса пароля администратора Windows. Для начала потребуется на рабочем компьютере создать загрузочную флешку с утилитой. Для этого:

После загрузки появится окно выбора целевой операционной системы Windows

Теперь вам предстоит работа с загрузочной флешкой ERD Commander. Вот что нужно сделать:

- Подключив флешку к компьютеру, через BIOS настройте приоритет загрузки так, чтобы флешка была первой, и включите ПК.

- Выберите вашу версию Windows. Если вы перепутаете разрядность системы, то ничего страшного, просто на следующем этапе утилита выдаст ошибку и вы сможете повторить процедуру сначала.

- Дождавшись загрузки, выберите установленную операционную систему, нажмите Далее — Microsoft Diagnostics — Мастер изменения паролей.

- Вы увидите окошко со списком пользователей и полями для ввода пароля. Выберите учётную запись администратора, запишите новый пароль и подтвердите его.

- Вытащите флешку с USB-разъёма, загрузитесь в обычном режиме и воспользуйтесь новым паролем.

Примечание! Узнать пароль таким способом у вас не получится, только удалить или установить новый!

Способ 3. Подмена системных файлов

Наверняка вы слышали о функции залипания клавиш. Достаточно 5 раз быстро нажать кнопку Shift, как выйдет окошко с запросом на активацию режима. За неё отвечает файл sethc.exe, расположенный в системном разделе Windows. Интересно, что активировать его можно даже в окне ввода пароля при запуске Windows. Но поскольку ситуация такова, что пользователь забыл его, нам нужно заменить его на файл cmd.exe, отвечающий за открытие командной строки. Как это сделать?

- Загрузитесь с внешнего носителя Windows, в окне инсталляции нажмите Восстановление системы — Командная строка.

- Последовательно примените такие команды:

- copy c:windowssystem32sethc.exe c: — чтобы создать резервную копию утилиты sethc.exe.

- copy c:windowssystem32cmd.exe c:windowssystem32sethc.exe — чтобы заменить файл sethc.exe на cmd.exe.

- Выполните перезагрузку компьютера в обычном режиме.

- Когда появится окно пароля, пять раз нажмите кнопку Shift, после чего откроется командная строка.

- Чтобы поменять пароль, напечатайте команду net user логин пароль, после чего ещё раз перезагрузитесь и теперь вы точно сможете попасть в систему.

Используйте команду net user и перезагрузите компьютер

Примечание! Узнать пароль таким способом вы не сможете, только удалить!

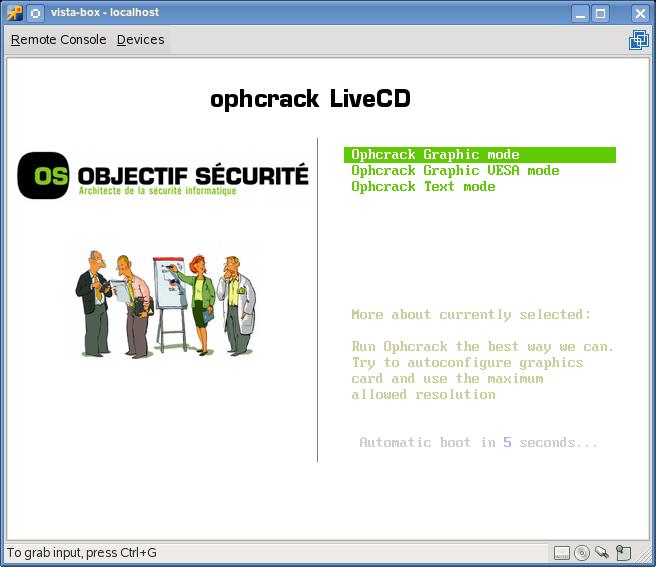

Как узнать пароль учётной записи

В этом пункте познакомимся, как взломать пароль администратора или просто узнать его. Ведь во многих случаях просто проще не производить сброс пароля, а просто считать забытый. Для этого нам понадобится утилита Ophcrack, обладающая нужными нам возможностями. Она способна работать в графическом и текстовом интерфейсе и, по заверениям создателей, способна узнать практически любой пароль, сохранённый на вашей системе. Как ею воспользоваться?

- Перейти на официальный сайт и скачать подходящую версию: в виде установочного файла программы, если вы можете войти в систему, или же Live CD для создания загрузочного носителя, если в систему не пускает, так как забыл пароль.

- Запустить установочный файл либо загрузиться с флешки или диска и выбрать графический или текстовый интерфейс утилиты.

- Подождать, пока утилита не прочитает и не выведет на экран пароли системы. Зависимо от мощности компьютера это может занимать разное время.

Чтобы сбросить пароль, скачайте программу утилита Ophcrack

Заключение

Надеемся, что наша инструкция помогла вам в ситуации, когда вы забыли пароль своей учётной записи Windows. Вы теперь знаете, как сбросить его и установить новый. Если у вас остаются вопросы, задавайте их в комментариях.

Зачем нужно запускать Windows от имени администратора? Например, чтобы настроить системные параметры, установить соответствующие программы и вообще получить полный контроль над компьютером. Если зайти в виндовс как обычный пользователь, то таких возможностей не будет, вы сможете только работать с обычными файлами и папками (не системными), запускать бОльшую часть программ, настраивать только те параметры, которые не касаются других пользователей системы.

Самый простой способ получения прав администратора

Установка прав администратора для программ

Ещё один способ включить права администратора

Заключение

Это основная инструкция того, как получить права администратора в Windows 7. Однако, лучше выставлять их для конкретной программы, чтобы какой-либо вирус не заразил файловую систему полностью. В основном обладать правами админа необходимо для утилит, работающих с системой.

К сожалению, в работе сисадмина нет-нет да и приходится разрешать пользователям запускать всякий софт с админскими правами. Чаще всего это какие-нибудь странные китайские программы для работы с оборудованием. Но бывают и другие ситуации вроде небезызвестного bnk.exe.

Выдавать пользователю права администратора, чтобы решить проблему быстро и просто, противоречит нормам инфобезопасности. Можно, конечно, дать ему отдельный компьютер и поместить в изолированную сеть, но — это дорого и вообще…

Попробуем разобрать решения, которые позволят и программу запустить, и безопасника с финансистом не обозлить.

Программа может запрашивать права администратора условно в двух случаях:

С первым случаем все понятно: берем в руки замечательную программу Марка Руссиновича Process Monitor, смотрим, что происходит, и куда программа пытается залезть:

Куда это лезет этот 7Zip?

И по результатам исследования выдаем права пользователю на нужный каталог или ветку реестра.

Сложнее, если случай клинический, и так просто выдать права не получится: например, программа требует сильного вмешательства в работу системы вроде установки драйверов. Тогда придется придумывать всякий колхоз, про который речь пойдет в последнем разделе статьи. Пока подробнее освещу второй случай — когда стоит флажок.

Если сильно упростить, то в специальном манифесте программы (к слову, установщики — это тоже программы) могут быть три варианта запуска:

- asInvoker. Программа запускается с теми же правами, что и породивший ее процесс (как правило, это explorer.exe c правами пользователя);

- highestAvailable. Программа попросит максимально доступные пользователю права (у администратора появится окно с запросом повышения UAC, у пользователя — нет);

- requireAdministrator. Программа будет требовать права администратора в любом случае.

Если разработчик твердо решил требовать права администратора, даже если они не нужны, то обойти это можно малой кровью.

Простейшим вариантом работы с этим механизмом будет использование переменных среды.

Рассмотрим пример с редактором реестра. Действительно, запуская regedit.exe под администратором, мы получаем запрос на повышение прав:

Запрос повышение прав.

Если же мы запустим редактор реестра из консоли, предварительно поменяв значение переменной среды __COMPAT_LAYER на:

То запроса UAC не будет, как и административных прав у приложения:

Бесправный редактор реестра.

Этим можно пользоваться, запуская программы батниками или добавляя контекстное меню через реестр. Подробнее читайте в материале How to Run Program without Admin Privileges and to Bypass UAC Prompt?

Поскольку ярлычками тут обойтись не выйдет, ведь 1С сама скачивает файл и запускает его, то придется применять тяжелую артиллерию — Microsoft Application Compatibility Toolkit.

Документация к ПО, как обычно, доступна на официальном сайте, загрузить можно как часть Windows Assessment and Deployment Kit. Сам процесс решения проблемы несложен.

Необходимо поставить утилиту, запустить Compatibility Administrator и создать Application Fix в новой или имеющейся базе данных:

Создаем исправление приложения.

Имя и издатель значения не имеют. Имеет значение только расположение файла — тут нужно указать реальный проблемный bnk.exe (где он будет лежать на самом деле — не важно).

Далее необходимо в списке исправлений выбрать RunAsInvoker.

Выбираем нужный фикс.

Все остальное оставляем по умолчанию, сохраняем базу данных. Должно получиться примерно так:

Созданный фикс для bnk.exe.

После этого достаточно будет установить базу данных, щелкнув по ней правой кнопкой и выбрав Install. Теперь пользователи смогут сами грузить классификаторы банков.

Все становится хуже, если приложению действительно нужны права админа. Тогда добавление прав на системные объекты и исправления не помогают.

Казалось бы, самым очевидным решением для запуска нашего странного ПО выглядит использование встроенной утилиты Runas. Документация доступна на сайте Microsoft.

Ну, посмотрим, что из этого выйдет.

)

Есть один существенный недостаток: пароль запоминается на уровне системы, и теперь, используя команду Runas, можно будет запускать абсолютно любую программу. Это мало чем отличается от прямого предоставления админских прав сотрудникам, так что использовать это решение не стоит.

Зато runas может быть полезен, когда сотрудник знает пароль администратора, но работает под ограниченной учетной записью (по идее так должен делать каждый системный администратор).

Если вкратце: в PS работа с паролями производится через специальный тип данных SecureString и объект PSCredential. Например, можно ввести пароль интерактивно:

Затем сохранить пароль в зашифрованном виде в файл:

И теперь использовать этот файл для неинтерактивной работы:

К сожалению, файл этот можно использовать только на том ПК, на котором его создали. Чтобы этого избежать, можно сделать отдельный ключ шифрования. Например так:

Теперь при помощи этого ключа пароль можно зашифровать:

К сожалению, с безопасностью дела обстоят так же печально: утащить пароль не составляет трудностей, если есть доступ к файлу с ключом шифрования и зашифрованным паролем. Да, можно добавить обфускации и скомпилировать скрипт в .exe вместе с нужными файлами. Но нужно понимать, что это — полумеры.

В свое время я использовал для решения подобных задач свой любимый AutoIt, где компилировал скрипт с командой RunAs и радовался… До тех пор, пока не узнал, что AutoIt (особенно старых версий) декомпилируется на раз-два.

Другим интересным вариантом может быть применение назначенных заданий — если создать назначенное задание от админского аккаунта, пользователю для работы будет достаточно его запуска. К сожалению, для интерактивной работы с приложением это решение не подходит.

На свете существует несколько сторонних решений, призванных решить задачу. Остановлюсь на парочке из них.

Пожалуй, одна из самых известных утилит — это AdmiLink, разработанная Алексеем Курякиным для нужд ядерной физики. Программа и принципы ее работы описаны на официальном сайте. Я, как обычно, позволю себе более краткое описание.

Программа состоит из трех модулей. AdmiLink — это графическое окно, где можно создать ярлык на нужное приложение (в принципе, в ряде случаев достаточно только его).

Основное окно программы.

Помимо непосредственно создания ярлыка (и да, запрос UAC тоже можно подавлять), есть и дополнительные функции вроде калькулятора, терминала и удобных настроек политик безопасности. Со всеми возможностями программы читателю предлагается разобраться самостоятельно.

Второй модуль называется AdmiRun и представляет из себя консольную утилиту. Она умеет запускать приложения от имени администратора, получив в качестве одного из параметров строку, созданную через AdmiLink. В строке шифруется имя пользователя и пароль, при этом участвует и путь к программе.

На первый взгляд все выглядит безопасно, но, к сожалению, код программ закрыт, и насколько можно доверять разработчику — вопрос.

Третий модуль — AdmiLaunch — отвечает за запуск окон в разных режимах, и он используется для запуска AdmiRun, если создавать ярлык через AdmiLink.

В целом, решение проверено годами и поколениями отечественных системных администраторов. Но добавлю и альтернативу из-за рубежа.

RunAsRob — довольно интересное ПО за авторством немецкого разработчика Оливера Хессинга (Oliver Hessing). В отличие от AdmiLink, ПО устанавливается как служба, запускаемая под привилегированной учетной записью (администратора или системы). Как следствие, подготовленный ярлык обращается к службе, которая уже в свою очередь запускает заданное ПО.

Основное окно программы.

Программа богато документирована на официальном сайте.

У этого автора есть еще и программа RunAsSpc, позволяющая запускать исполняемые файлы под правами другого пользователя, передавая учетные данные через зашифрованный файл.

Мне остается только добавить, что это ПО бесплатно только для личного использования.

Но учтите, что из программы, запущенной под административными правами, можно натворить бед. Например, запустить привилегированную командную консоль через диалог Файл — Открыть.

Запускаем cmd.exe прямо из редактора реестра.

Немного защититься помогут политики запрета контекстного меню и прочих диспетчеров задач, часть из которых может настроить AdmiLink. Но в любом случае следует быть осторожным.

А вам приходилось городить странные костыли? Предлагаю делиться историями в комментариях.

Права доступа определяют, кто может получить доступ для чтения, записи или изменения файлов и папок на сервере.

Если у файлов на сервере не установлены соответствующие права, то злоумышленник может получить доступ к файлам и сайту.

В этой статье вы узнаете о правах доступа, и как их использовать для увеличения безопасности сайта.

Установка достаточных прав не поможет спастись от всех атак, но сделает сайт гораздо более защищенным. Используйте этот способ защиты сайта вместе с другими способами.

Что такое права доступа

Права доступа состоят из двух категорий — Действия и Группы пользователей.

- Чтение — разрешен доступ к файлу только для его просмотра,

- Запись — разрешено изменение файла,

- Исполнение — разрешен доступ к файлу для запуска программ или скриптов, записанных в этом файле.

- Пользователь — владелец сайта,

- Группа — другие пользователи сайта, у которых есть доступ к файлам, которые выбрал Пользователь.

- Мир — любой другой пользователь, у которого есть доступ к Интернету.

Права доступа состоят из 3-х цифр:

- Первая цифра — доступ Пользователя к действиям над файлом,

- Вторая цифра — доступ Группы к действиям с файлом,

- Третья цифра — доступ Мира к файлу.

Каждой цифре соответствует действие или несколько действий:

Например, право доступа 644 означает, что у Пользователя есть право читать и записывать в файл информацию, у Группы есть право просматривать файл, и у Мира есть право просматривать файл.

Самое меньшее право, которое можно дать файлу — 444, то есть Пользователь, Группа и Мир могут только читать содержимое файла.

Вы можете запомнить только цифры, соответствующие чтению, записи и исполнению, остальные цифры (действия) равняются сумме этих действий.

Например, если вы хотите дать Пользователю полный доступ к файлу, Группе — чтение и запись, Миру — только чтение, то права доступа к файлу будут выглядеть так:

- Пользователь — Чтение (4), Запись (2), Исполнение (1), 4 + 2 + 1 = 7

- Группа — Чтение (4), Запись (2), 4 + 2 = 6

- Мир — только Чтение (4).

Права доступа к этому файлу будут 764.

Если вы смотрите на файлы через FTP или SSH, права доступа выглядят по-другому, :

Буквы означают действия: r = read (чтение), w = write (запись), x = execute (исполнение).

В этом случае у первых трех папок стоят права 700, у всех остальных файлов — права 700, кроме файла wp-config.php, у которого права доступа 600.

Какие права доступа дать файлам и папкам

Минимальные права, рекомендованные Кодексом Вордпресс:

- Файлы — 644

- Папки — 755

- wp-config.php — 400 или 440 (если сервер относится к Пользователю или Группе)

Для некоторых файлов и папок можно установить более сильные ограничения:

Права доступа к файлам есть только на Linux и Unix серверах, на серверах Windows их нет.

Как изменить права доступа

1. Можно автоматически установить права доступа ко всем файлам и папкам в файле wp-config.php:

- Не забудьте изменить права доступа к файлу wp-config.php на 400 или 440.

2. Зайдите в файл-менеджер на хостинг-панели:

Нажмите правой кнопкой на папке или файле, выберите Изменить атрибуты:

На других хостингах может быть другой интерфейс, но делается аналогично.

3. Другой способ изменить права доступа — через FTP клиент. Подключитесь к своему серверу, выберите нужный файл, нажмите правую кнопку мыши:

Поставьте галочки, числовое значение изменится автоматически, и наоборот.

4. Еще один способ — изменить права доступа через SSH. Откройте терминал, введите эти команды.

find /путь/к/вашей/папке/ -type d -exec chmod 755 <> \;

Замените /путь/к/вашей/папке/ и /путь/к/вашему/файлу/ на свой адрес. В этом примере папка получила права доступа 755, файл получил права доступа 644.

Читайте также: