Что входит в обязанности уц

Обновлено: 30.06.2024

Современный электронный документооборот (далее — ЭДО) практически невозможен без применения электронно-цифровых подписей. Использование этого инструмента необходимо для верификации авторства и определения целостности цифрового документа. Успешное прохождение проверки гарантирует его неотказуемость (non-repudation) — невозможность отчуждения авторства его составителя.

Аппаратно-программные средства для генерации и верификации ЭЦП предоставляются удостоверяющими центрами (далее — УЦ). Считается, что эти организации — цифровые посредники между участниками ЭДО, осуществляющими сетевое онлайн-взаимодействие. Честность и прозрачность работы аккредитованных центров сертификации неоспоримы.

Какие функции выполняют УЦ? На чем основываются принципы их работы? В статье мы ответим на эти и многие другие вопросы: расскажем, можно ли создать центр сертификации для обеспечения собственных нужд и как это сделать. Вы узнаете, как правильно выбрать сторонний УЦ, почему так важно, чтобы он был аккредитован, лицензирует ли ФСБ РФ деятельность УЦ.

Получение средства ЭЦП: что такое удостоверяющие центры и для чего они нужны

В одной из статей мы уже описывали принцип шифрования, который используется для генерации и верификации ЦП. Напомним вкратце, как это работает. Криптографическая система функционирует на основе асимметричных ключей, предназначенных для кодирования и дешифровки данных — закрытого (секретного), открытого (публичного) и соответствующего ему сертификата. Ключи уникальны для каждого участника ЭДО.

Секретный ключ — набор символов, его длина составляет 256 бит. Хранить его надлежит на носителе, недоступном для третьих лиц (USB-токене, смарт-карте). Секретный ключ необходим для генерации его держателем уникальной ЦП и полной расшифровки получателем, например, сотрудником ФНС РФ, цифрового документа отправителя. Работает он только в тандеме с публичным.

Публичный ключ — шифр (как правило, сложная математическая формула) длиной 1024 бита. Нужен для верификации ЭП, которыми визируются цифровые документы участников ЭДО. На открытый ключ проверки ЭП выдается соответствующий сертификат (далее — СКПЭП). Публичный ключ работает только в тандеме с секретным.

Участники ЭДО обязаны обеспечить наличие своих публичных ключей у каждого коммуниканта, с которым они предполагают обмениваться цифровыми документами, визированными ЦП и упакованными в файлы. Дубликаты публичных ключей хранятся в УЦ. Удостоверяющие центры создают библиотеки (реестры) публичных ключей — таким образом осуществляются регистрация и хранение средств ЭЦП, чтобы избежать их подделок и/или искажений.

Что такое СКПЭП? Это расширение публичного ключа — цифровой документ (и при необходимости его бумажная копия), содержащий публичный ключ и дополнительные сведения о нем и его держателе (подробнее читайте ниже — в одном из следующих разделов этой статьи). За выдачу СКПЭП в основном и отвечают удостоверяющие центры — они подтверждают подлинность информации о владельце электронной подписи, его полномочиях.

Средства ЭП, как и саму электронную подпись (например, простую, но и не только ее), возможно создать самостоятельно, используя персональный компьютер и специализированное программное обеспечение. Удостоверяющие центры выступают в роли цифровых нотариусов, поскольку заверяют и подтверждают сами средства генерации и верификации ЭЦП, которой визируются электронные бумаги.

Иногда их называют центрами сертификации — такое определение наиболее точно отражает их суть. Удостоверяющий центр — организация, честность и прозрачность работы которой неоспоримы. Проще говоря, это универсальная глобальная служба каталогов, осуществляющая контроль за использованием криптографических ключей всех своих клиентов.

Примечание. Практически все электронные площадки (далее — ЭТП) — участники ЭДО — с января 2019 действуют на основании 44-ФЗ от 02.07.2013 и Постановления Правительства №768 от 30.06.2018. Согласно этим правовым нормам, использование КЭП обязательно для удаленного получения услуг через большинство государственных и коммерческих ЭТП, доступных в Сети.

Квалифицированные СКПЭП выдают только аккредитованные Министерством цифрового развития, связи и массовых коммуникаций РФ (далее — Минкомсвязь) центры сертификации.

Удостоверяющий центр выдачи средств электронных подписей: основные принципы работы и функции

На момент написания статьи в РФ действует порядка 300 УЦ. Каждый из них применяет собственные регламенты: о требованиях безопасности и финансовых расчетов, технологические, учреждающие методы выдачи закрытых ключей и СКПЭП. Среди основных можно выделить такие принципы работы УЦ:

- Полное соответствие действующим нормам законодательства (в частности, ФЗ № 63-ФЗ от 06.04.2011).

- Аккредитация. К 2019 она стала обязательным условием подключения к крупным системам ЭДО (например, для всех организаций, претендующих на ведение деятельности в рамках Ассоциации электронных торговых площадок — АЭТП).

- Техническая совместимость применяемых программно-аппаратных средств для генерации и верификации ЭЦП (USB-носителей, ПО) с устройствами, которыми пользуются заявители (ПК, ноутбуками, смартфонами, планшетами) и установленными на них операционными системами.

- Гарантия уникальности используемых идентификаторов: объектов, номеров СКПЭП и закрытых ключей для генерации ЦП.

ФЗ № 63-ФЗ предусматривает выполнение удостоверяющим центром следующих функций:

- выпуск СКПЭП и выдача их клиентам, а также назначение сроков их действия;

- аннулирование СКПЭП, ранее предоставленных этим же УЦ, по окончании срока их актуальности или по заявлению держателя (например, при утрате или краже);

- формирование и предоставление клиентам закрытых ключей (генерации электронных подписей) и аппаратных средств (например, USB-токенов), их содержащих;

- ведение реестра СКПЭП как предоставленных, так и аннулированных этим УЦ, включая все данные о них (периоды действия, причины утраты актуальности и прочих);

- формирование порядка ведения реестра квалифицированных и неквалифицированных СКПЭП, доступа к нему;

- обеспечение клиентского доступа (в том числе онлайн на удаленной основе) к данным, содержащимся в реестре сертификатов;

- формирование открытых ключей проверки ЭП по обращению клиентов;

- ревизия уникальности СКПЭП через упомянутый реестр;

- проверка ЭП по требованиям участников ЭДО.

На основании договора между заявителем и УЦ его сотрудники создают и/или выдают аппаратно-программные средства для генерации и верификации ЭЦП:

- секретный ключ;

- публичный ключ;

- СКПЭП;

- при необходимости и/или по требованию клиента защищенный носитель для записи упомянутых программных средств ЦП — USB-накопитель (токен, смарт-карту и прочие).

СКПЭП должен содержать следующие данные:

- диапазон дат — период его актуальности;

- Ф. И. О. держателя — для физических лиц и/или индивидуальных предпринимателей, наименование и фактический адрес — для юридических лиц;

- прочую информацию, которая позволит идентифицировать его владельца;

- открытый ключ верификации ЭП;

- наименование применяемого средства ЭЦП и/или стандарты открытого ключа верификации ЦП и/или СКПЭП;

- название организации, которая выдала средства генерации и верификации ЭЦП.

В обязанности УЦ входит ряд мероприятий при взаимодействии с клиентами:

1. Задай вопрос нашему специалисту в конце статьи.

2. Получи подробную консультацию и полное описание нюансов!

3. Или найди уже готовый ответ в комментариях наших читателей.

Примечания и уточнения

Первое. Данные об окончании срока действия СКПЭП должны быть добавлены УЦ в реестр сертификатов в течение рабочего дня с момента фиксации любых обстоятельств, приведших к утрате его актуальности. Только после внесения соответствующей записи в упомянутый реестр СКПЭП считается недействительным. Если вы утратили над ним контроль, немедленно известите об этом сотрудников УЦ!

Второе. Если при получении средств ЭЦП от имени ЮЛ совершает действия физическое лицо (на основании учредительного договора или по доверенности), в содержание СКПЭП включаются его персональные данные.

Третье. СКПЭП могут выдаваться как в цифровом виде, так и на бумажном носителе. Держатель, получивший электронный СКПЭП, вправе в любой момент потребовать его бумажную копию. Сотрудники УЦ обязаны заверить ее и вручить клиенту.

Четвертое. Удостоверяющий центр вправе аннулировать СКПЭП по решению судебной инстанции, вступившему в силу, например, если средство электронной подписи содержит недостоверные данные или в том случае, если при его выдаче были допущены нарушения.

Пятое. Обстоятельства, при которых СКПЭП становится недействительным:

- Закончился срок его действия.

- Держатель заявил об его утрате, порче, краже.

- УЦ прекратил свою деятельность и не передал свои функции и полномочия третьим лицам, а также в иных случаях, упомянутых ФЗ № 63-ФЗ.

Шестое. УЦ обязан уведомить держателя средств генерации и верификации ЭП об окончании срока действия СКПЭП и закрытого ключа. Поэтому сам факт применения аннулированного ключа не повлечет правовых последствий, кроме тех, что прямо указаны в ФЗ № 63 и непосредственно связаны с его аннулированием.

Сертификаты электронной подписи с 1 июля 2021 года могут выдавать только те удостоверяющие центры, которые прошли аккредитацию по новым правилам. Мы решили проанализировать рынок и разобраться — с кем можно сотрудничать, а кто уже выбыл из игры.

Причины прекращения выдачи аккредитации всем УЦ

Виной всему стали довольно доступные требования к аккредитации. Желающих войти в эту отрасль оказалось слишком много: в последнее время в России функционировали порядка 400 удостоверяющих центров. К сожалению, не все они могли обеспечить должную информационную безопасность и нести ответственность перед своими клиентами.

Теперь право выдавать цифровой аналог подписи останется у единичных организаций.

Требования, которые предъявляются к УЦ с 01 июля 2021 года

Напомним читателям, что это за новые, более строгие требования, предъявляемые к Удостоверяющим центрам.

- уставный капитал УЦ (1 млрд руб. вместо 7 млн руб.) и сумма гарантированного возмещения ущерба должна быть выше, чем прежде;

- аккредитация проходит в два этапа с обязательным прохождением Правительственной комиссии, в состав которой входят представители Министерства цифрового развития, связи и массовых коммуникаций РФ, ФНС, ФСБ и других служб;

- новая аккредитация выдается на срок не 5 лет, а только 3 года;

- за умышленно неправомерные действия сотрудников УЦ при выдаче электронной подписи введена уголовная ответственность;

- ужесточены требования к деловой репутации удостоверяющего центра.

Те удостоверяющие центры, которые не прошли аккредитацию согласно новым правилам, не смогут с 1 июля 2021 года выдавать электронные подписи.

Еще одно нововведение: с 1 июля стартовала выдача сертификатов ЭП для директоров (ЕИО) организаций и ИП через ФНС. С 1 января 2022 года к налоговой службе полностью переходит контроль за выдачей этим лицам электронных подписей.

Многие Удостоверяющие центры просто перестали работать и закрылись. Но есть те, кто вопреки закону продолжают выдавать электронные подписи.

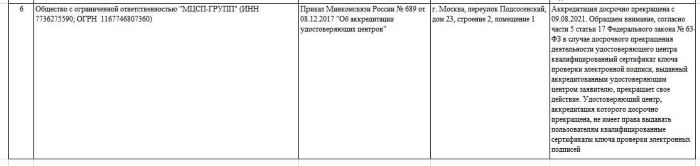

Проверяем информацию на сайте Минцифры: аккредитация была досрочно прекращена 09.08.2021 г.:

А еще раньше она была приостановлена (с этого момента выдавать подписи УЦ не имел право):

Мы проверили еще несколько УЦ, потерявших с июля 2021 г. аккредитацию, но их сайты продолжают функционировать и, как ни в чем не бывало, предлагать услуги.

Поэтому перед тем, как подписывать договор, убедитесь, что УЦ находится в актуальном списке аккредитованных удостоверяющих центров и продаст вам сертификат электронной подписи законно.

Если ваш УЦ сейчас потерял аккредитацию, то все выданные им электронные подписи перестают работать. Владельцам таких ЭЦП следует получить новые сертификаты у проверенных центров.

Санкции за выдачу сертификатов неаккредитованными УЦ

Осуществление предпринимательской деятельности (в т. ч. выдача сертификатов) без соответствующей аккредитации будет теперь относиться к незаконному предпринимательству. Соответствующие поправки вступили в силу к статье 171 УК РФ с 27.07.2021. То есть руководителей УЦ-правонарушителей можно будет привлечь к уголовной ответственности.

Удостоверяющие центры, прошедшие аккредитацию

Список аккредитованных на сегодняшний день Удостоверяющих центров можно посмотреть на официальном сайте Министерства цифрового развития, связи и массовых коммуникаций РФ.

Назовем центры, которые на сегодня уже прошли аккредитацию и продолжают работу в 2021 г.:

УЦ АО Калуга Астрал получил аккредитацию по новым правилам. Компания подтвердила соответствие всем требованиям законодательства и надежную деловую репутацию.

Как изменился рынок

Аккредитацию прошли УЦ, которым и так принадлежала значительная часть рынка. В ближайшей перспективе государство планирует разбить рынок ЭЦП на 3 сегмента:

- В государственном, предсказуемо, электронные подписи будет выдавать госслужащим УЦ Федерального казначейства.

- В финансовом будет действовать УЦ Центробанка для выдачи ЭП финансовым организациям.

- Коммерческий (то есть выдача ЭП юрлицам и ИП) возьмет под свой контроль УЦ ФНС России. Но вместе с тем, осуществлять деятельность также будут АУЦ и доверенные лица УЦ ФНС (ДУЦ).

Что будет после 1 января 2022 г.

Тем, кто сейчас получил подписи не в ФНС, а в АУЦ или продолжает пользоваться ранее полученными ЭЦП, срок которых истекает после 1 января 2022 года могут не беспокоиться.

Сертификаты, выданные до 01.01.2022 будут действовать до конца их срока.

Минцифры 10.08.2021 направило в адрес ФНС письмо, в котором ведомство разъясняет порядок действия сертификатов.

Сертификаты ЭП, которые выпущены аккредитованным по новым правилам УЦ можно продолжать использовать и после 1 января 2022 года.

Обратите внимание! Важно, чтобы сертификат был выдан в период, когда действовала аккредитация, но не важно был аккредитован УЦ до или после 1 июля.

Например: УЦ Калуга Астрал получил аккредитацию 20 июля 2021 года. Все сертификаты, выпущенные нашим удостоверяющим центром до 01.07.2021 и после 20.07.2021 действительны и будут действовать до окончания их срока (даже если он за пределами 1 января 2022 года). Это относится и к сертификатам сотрудников.

Удостоверяющие центры, которые получили аккредитацию по новым правилам, смогут после 1 января 2022 года осуществлять выдачу электронных подписей только физлицам, действующим от имени организации по доверенности или обычным гражданам.

ЭЦП для юридических лиц и ИП будет выдавать с нового года только УЦ ФНС РФ.

Электронная подпись Астрал-ЭТ — для любых целей от сдачи отчетности до участия в торгах. Подбирайте тариф с помощником на сайте и отправляйте заявку онлайн.

В удостоверяющем центре можно получить ЭЦП. А где найти перечень аккредитованных удостоверяющих центров и как удостоверяющему центру пройти аккредитацию? Ответы на эти и другие вопросы узнайте в материале.

Удостоверяющие центры для получения ЭЦП, аккредитованные Минкомсвязью России

С развитием современных технологий электронный документооборот набирает все большую популярность. Для придания электронным документам юридической значимости их следует заверять электронной цифровой подписью (ЭЦП).

ЭЦП — аналог собственноручной подписи, полученный при помощи криптографического преобразователя информации.

ЭЦП бывает 2 видов: простая и усиленная.

Простая ЭЦП состоит из набора символов и паролей. Ярким примером использования такой подписи служит онлайн-банк. В данном случае ввод логина и пароля в форму входа в сервис, а также пароль, полученный на телефон в качестве подтверждения операции, являются простой электронной подписью.

Усиленная подпись бывает 2 видов: неквалифицированная и квалифицированная.

Неквалифицированная ЭЦП позволяет установить авторство, а также выявить наличие исправлений документа после его подписания. При этом в большинстве случаев такая подпись выдается с USB-носителем сертификата ключа проверки ЭЦП.

Квалифицированная ЭЦП обладает всеми свойствами неквалифицированного аналога, но сертификат ключа проверки ЭЦП — обязательный атрибут квалифицированной подписи, который выдается только в аккредитованном УЦ. При этом токен (съемный носитель электронного сертификата), а также сопутствующее программное обеспечение сертифицирует ФСБ РФ.

ВНИМАНИЕ! С 2022 года квалифицированные ЭЦП от имени компании можно оформить бесплатно, но только в ФНС. На новый порядок можно перейти досрочно с 01.07.2021. Параллельно до конца 2021 года действует прежний порядок выдачи подписей юрлицам в коммерческих удостоверяющих центрах (но только в тех, которые прошли аккредитацию в 2021 году).

Подробнее о новшествах, действующих с июля 2021 года, рассказали эксперты КонсультантПлюс. Если у вас нет доступа к системе К+, получите пробный демо-доступ бесплатно.

Получить такой сертификат в большинстве случаев можно, обратившись в удостоверяющий центр ЭЦП (УЦ). При этом в Минкомсвязи удостоверяющие центры, генерирующие квалифицированную ЭЦП, должны пройти аккредитацию.

Головной УЦ

Перечень документов для оформления аккредитации

- Копии трудовых книжек и договоров как минимум с двумя сотрудниками, выполняющими функционал по созданию и выдаче сертификатов ключей ЭЦП. При этом работники должны иметь высшее образование в области инфобезопасности и технологий или среднее образование с последующим прохождением дополнительного образования по способам использования ЭЦП.

- Учредительные бумаги.

- Документы, подтверждающие законность использования программного обеспечения, которое впоследствии будет применяться для генерации ключей ЭЦП, соответствующих требованиям, предъявляемым к квалифицированной ЭЦП.

- Копия или выписка из бухбаланса, подтверждающая, что стоимостная оценка чистых активов — более 1 млн руб.

- Документ, позволяющий доверенному лицу действовать от имени УЦ.

- Документ, который подтверждает наличие у УЦ финансового обеспечения (подробнее об этом далее).

- Иные документы по требованию головного центра.

Бумаги могут быть предоставлены в Минкомсвязь лично, через представителя, по почте или направлены через единый портал (адрес см. ниже).

Страхование ответственности УЦ

Аккредитованные удостоверяющие центры должны обеспечить свою ответственность перед третьими лицами за возможные убытки в размере 1,5 млн руб., предоставив в ГУЦ подтверждающий документ, указанный в п. 5 предыдущего раздела. Таким документом может быть:

- договор поручительства;

- банковская гарантия (УЦ следует дополнительно указать номер лицензии банка);

- договор страхования ответственности (ГУЦ проверяет наличие страховой компании в Едином госреестре субъектов страхового дела).

УЦ получает аккредитацию и электронную цифровую подпись

Заявление на аккредитацию удостоверяющих центров электронной подписи рассматривается в 30-дневный срок, в течение которого ГУЦ принимает решение о выдаче или об отказе в выдаче свидетельства об аккредитации. В случае положительного ответа Минкомсвязь в течение 5 дней оформляет сам документ-решение. В срок до 10 дней со дня принятия решения направляет в УЦ уведомление и выдает свидетельство об аккредитации и квалифицированный сертификат, сгенерированный с использованием средств создания подписи Минкомсвязью. А после выдачи сертификата в течение 24 часов размещает сведения о новом УЦ на едином портале. В случае принятия отрицательного решения ГУЦ направляет в УЦ соответствующее уведомление на бумажном носителе с указанием причин отказа.

ВНИМАНИЕ! Квалифицированные сертификаты удостоверяющих центров, не прошедших аккредитацию в 2021 году, действительны до 31.12.2021 (если аккредитация или срок действия сертификата не кончились раньше). С 1 июля 2021 г. такие удостоверяющие центры не могут выдавать сертификаты ключа проверки.

Список удостоверяющих центров, имеющих право выдавать электронную цифровую подпись

Головной удостоверяющий центр Минкомсвязи ведет:

- Реестр аккредитованных удостоверяющих центров, который содержит названия и адреса УЦ.

- Реестр удостоверяющих центров с аннулированной аккредитацией.

- Перечень выданных и аннулированных ГУЦ квалифицированных сертификатов.

- Список удостоверяющих центров с приостановленной аккредитацией.

- Перечень удостоверяющих центров ЭЦП, деятельность которых прекращена.

На каком ресурсе публикуется реестр УЦ (единый сайт)

Аккредитованные удостоверяющие центры ЭЦП разрабатывают свой регламент работы самостоятельно на основании действующего законодательства. Регламент является договором присоединения, то есть условия договора определены законодательством и Минкомсвязью, и абонент соглашается с данными положениями путем присоединения к формуляру (ст. 428 ГК РФ).

- О самом УЦ, включая реквизиты.

- Алгоритм присоединения к формуляру.

- Порядок предоставления информации.

- Права и обязанности сторон.

- Порядок взимания платы за услуги по генерации квалифицированной ЭЦП.

- Ответственность сторон.

- Алгоритм предоставления и пользования услугами центра.

Итоги

Более полную информацию по теме вы можете найти в КонсультантПлюс.

Пробный бесплатный доступ к системе на 2 дня.

Удостоверяющий центр, в чьи функции входит поддержание жизненного цикла сертификатов открытых ключей проверки электронной подписи, шифрования, аутентификации и защиты каналов передачи данных, их выпуск, распределение, депонирование, резервное копирование, восстановление, отзыв и ведение списка отозванных сертификатов, является важнейшим участником и арбитром инфраструктуры открытых ключей.

УЦ должен работать, как часы. От его правильного функционирования зависит электронный документооборот множества клиентов и систем.

Некорректная работа или сбой удостоверяющего центра может привести к санкциям регуляторов, искам недовольных клиентов для самого УЦ и значительным финансовым и репутационным потерям всех участников электронного обмена.

Для удостоверяющих центров, аккредитованных в Министерстве цифрового развития, связи и массовых коммуникаций, выпускающих квалифицированные сертификаты и обеспечивающих безусловно юридически значимый электронный документооборот, такой вопрос стоит еще более остро.

В этом посте я хочу рассказать, с какими критическими проблемами и нарушениями в работе УЦ часто приходится сталкиваться, а также о том, как их избежать.

У полноправного участника Public Key Infrastructure, должна быть информационная система со встроенными СКЗИ, которая позволяет вести электронный документооборот с клиентами и партнерами, обмениваясь с ними документами с электронной подписью (ЭП) или зашифрованными данными.

Когда партнер присылает документы с ЭП, система выполняет ряд действий. Она проверяет электронную подпись на документе и партнерский сертификат открытого ключа проверки этой подписи.

В частности, для сертификата партнера строится путь сертификации - цепочка сертификатов, от его конечного пользовательского, на котором проверилась ЭП, до корневого центра сертификации.

В случае с квалифицированными сертификатами корневым будет сертификат Министерства цифрового развития, связи и массовых коммуникаций, а промежуточным между корневым и конечным пользовательским – сертификат аккредитованного УЦ, выданный головным УЦ Министерства цифрового развития.

Одна из главных задач контроля и ключевых фишек PKI в автоматическом электронном обмене документами – это необходимость и возможность убедиться, что сертификат не был отозван партнером и УЦ подтверждает, что сертификат действующий.

Сбои и некорректная работа УЦ в части публикации CRL

В сертификатах есть атрибут CDP - CRL Distribution Points, в нем УЦ публикует ссылки на свой список отозванных сертификатов - Certificate Revocation List

Сам по себе сертификат тоже является электронным документом с электронной подписью, которую ставит УЦ при его выпуске. Таким образом все атрибуты внутри сертификата, в том числе открытый ключ и ссылки на списки отзыва, заверены удостоверяющим центром и защищены от подмены.

Процедура полной проверки сертификата на отзыв сводится к необходимости загрузить список с указанного URL, проверить срок его действия, проверить ЭП, убедиться, что серийного номера данного сертификата в нем нет.

Невозможность по тем или иным причинам убедиться, что сертификат пользователя не отозван, приводит к отрицательному результату проверки как самого сертификата, так и электронной подписи на поступивших от этого пользователя документах.

Такие документы будут отвергнуты до восстановления возможности проверить сертификат на отзыв.

Какие сбои и нарушения здесь может допустить УЦ?

1. Перенаправление ссылок (Redirect)

УЦ опубликовал в сертификате конкретный URL, но на сервере, где этот ресурс опубликован, происходит перенаправление клиента на другой URL.

Вызывающая система на Java может легко определить, что включено перенаправление следующим образом:

Приходилось встречать даже квалифицированные сертификаты, где не было ни одной ссылки, по которой система могла бы свободно загрузить список отзыва.

Просто невозможно во все системы установить все корни для всего многообразия УЦ, выпускающих SSL/TLS-сертификаты.

По понятным причинам информационные системы также не могут знать логин и пароль от FTP и не будут иметь доступ к внутренней службе Active Directory по LDAP-протоколу.

Поэтому принято, что CRL публикуется в свободном доступе.

Это гибридная ситуация, с которой приходилось сталкиваться, состоящая из приведенных выше пунктов 1 и 2.

Как такое возможно?

Сайт компании, где УЦ публикует свои списки отзыва, или просто веб-сервер, который используется удостоверяющим центром для этих целей, запущен, например, на Nginx.

4. Фильтрация по User Agent

Данная проблема и нарушение доступа к спискам отзыва сильно перекликается с приведенной в пункте 3.

Администратор забывает про то, что совершенно любая система должна иметь доступ к спискам отзыва в соответствии со стандартами группы PKIX.

Еще администратор сайта, где публикуются списки отзыва, может включить redirect на основе User Agent.

5. Просроченный CRL

Сертификат может содержать несколько ссылок на списки отзыва. Внутри каждого CRL могут быть вложены ссылки на его дельты с иными, более короткими сроками жизни, а следовательно, обновляемые чаще.

Хорошая информационная система должна загрузить список по каждой доступной ссылке, загрузить все вложенные дельты и убедиться, что серийный номер проверяемого сертификата не встречается ни в одном из них.

Рекурсивный алгоритм поиска в коробках, вложенных друг в друга, хорошо подходит для решения этой задачи.

А чтобы не загружать CRL каждый раз при интенсивном обмене в автоматических информационных системах, списки отзыва можно кэшировать на заданное разумное время, но не больше срока их жизни.

Были случаи, когда по каким-то причинам УЦ своевременно не обновлял CRL.

Список отзыва с истекшим сроком действия, естественно, не принимается. И если для сертификата нет или не удается загрузить по другим ссылкам действующий список, то общий результат будет отрицательным, а документ с ЭП отвергнут.

6. Сбои на сетевом и транспортном уровне

В качестве примера можно привести ситуацию со сбоем или некорректными настройками и состоянием на оборудовании удостоверяющего центра или сайта организации.

Но вот незадача. Вызывающая система вдруг начинает получать IOException: ConnectionTimeOut при попытке подключения к одной из ссылок. Вторая ссылка при этом работает и отдает CRL. А вызывающая система все равно начинает замедляться на настроенное в ней время, например, ConnectionTimeOut=15000 mSec, потому что проверяет обе ссылки, и ей приходится ждать ответа от недоступной в настоящий момент.

А если в CDP сертификата четыре, пять разных ссылок на CRL и при этом две или три из них оказываются недоступны с ConnectionTimeOut?

В этом случае время проверки сертификата возрастает до неприличной величины, равной времени таймаута, умноженному на количество таких ссылок.

А что, если обмен нашей информационной системы идет с этим УЦ или партнером, организацией, аффилированной с данным УЦ? И система партнера имеет свой таймаут на вызов нашей информационной системы, который заведомо меньше того времени, которое наша система тратит на проверку их сертификата?

Партнеры говорят нам, что не получают ответ от нашей системы и отключаются по таймауту, а происходит это на самом деле из-за регламентных работ на их УЦ.

Почему может происходить ConnectionTimeOut?

Как вариант, это регламентные работы, сетевая атака или повышенная нагрузка на сайт УЦ, что привело к неконсистентному состоянию:

какой-то брандмауэр, файрвол на пути, который просто начал съедать сетевые пакеты, не сообщая отправителю такие вещи, как "No Route to host"

началась потеря пакетов из-за неправильной конфигурации сети или перегрузки линии

слишком много запросов, перегружающих сервер

небольшое количество одновременно доступных потоков / процессов на сервере, что приводит к их блокировке. Это происходит особенно с запросами, выполнение которых занимает много времени и может сочетаться с предыдущим пунктом

Как с этим справляться?

Удостоверяющим центрам следует мониторить нагрузку на точки публикации списков отзыва, применять средства защиты от сетевых атак.

А в случае регламентных работ необходимо следить за тем, чтобы сервер, слушающий данный сокет, был корректно погашен, а не оставался в некоем подвешенном состоянии.

Если точка публикации будет корректно отключена, то вызывающая система, мгновенно получив от этой ссылки, например, IOException Connection Refused: connect, сразу перейдет к загрузке по следующему URL.

Чем должны руководствоваться УЦ при публикации CRL

Спецификацией RFC 5280 IETF и стандартом X.509 ITU-T, разработанными Инженерным советом Интернета и Международным консультационным комитетом по телефонии и телеграфии.

В частности, пунктом 8. Security Considerations из RFC 5280

Если УЦ все же включают такие ссылки, то они должны убедиться, что серверные сертификаты могут быть проверены без использования этих ссылок.

Следует упомянуть, что существует иной способ проверки сертификата на отзыв.

Протокол онлайн-проверки статуса сертификата OCSP - Online Certificate Status Protocol.

Такие сертификаты также включают в себя стандартный атрибут CDP и могут проверяться обычным способом.

А для работы с сервером OCSP они должны включать еще и расширение OCSP Server Client.

Но это материал для отдельной статьи.

Обязательные атрибуты квалифицированных сертификатов

Состав квалифицированного сертификата регулируется Федеральным законом "Об электронной подписи" от 06.04.2011 N 63-ФЗ и Приказом ФСБ РФ от 27 декабря 2011 г. N 795 "Об утверждении Требований к форме квалифицированного сертификата ключа проверки электронной подписи".

Несколько раз встречались квалифицированные сертификаты проверки подписи юридических лиц, выпущенные аккредитованным УЦ, в которых в поле Subject - субъект сертификации отсутствовал атрибут L – Местоположение.

Контроль квалифицированных сертификатов нашей системы отвергал данный сертификат и документы с ЭП партнера.

Удостоверяющий центр данную ситуацию комментировал так:

На конкретный пункты Закона и Приказа в УЦ не ссылались.

Собственный повторный анализ юридических аспектов показал:

63-ФЗ от 06.04.2011 "Об электронной подписи"

Статья 14. Сертификат ключа проверки электронной подписи

2. Сертификат ключа проверки электронной подписи должен содержать следующую информацию:

2) фамилия, имя и отчество (если имеется) - для физических лиц, наименование и место нахождения - для юридических лиц или иная информация, позволяющая идентифицировать владельца сертификата ключа проверки электронной подписи;

Статья 17. Квалифицированный сертификат

2. Квалифицированный сертификат должен содержать следующую информацию:

2) фамилия, имя, отчество (если имеется) владельца квалифицированного сертификата - для физического лица, не являющегося индивидуальным предпринимателем, либо фамилия, имя, отчество (если имеется) и основной государственный регистрационный номер индивидуального предпринимателя - владельца квалифицированного сертификата - для физического лица, являющегося индивидуальным предпринимателем, либо наименование, место нахождения и основной государственный регистрационный номер владельца квалифицированного сертификата - для российского юридического лица, либо наименование, место нахождения владельца квалифицированного сертификата, а также идентификационный номер налогоплательщика (при наличии) - для иностранной организации (в том числе филиалов, представительств и иных обособленных подразделений иностранной организации);

Приказ ФСБ РФ от 27 декабря 2011 г. № 795

III. Требования к порядку расположения полей квалифицированного сертификата

5) stateOrProvinceName (наименование штата или области).

В качестве значения данного атрибута имени следует использовать текстовую строку, содержащую наименование соответствующего субъекта Российской Федерации. Объектный идентификатор типа атрибута stateOrProvinceName имеет вид 2.5.4.8;

6) localityName (наименование населенного пункта).

В качестве значения данного атрибута имени следует использовать текстовую строку, содержащую наименование соответствующего населенного пункта. Объектный идентификатор типа атрибута localityName имеет вид 2.5.4.7;

7) streetAddress (название улицы, номер дома).

В качестве значения данного атрибута имени следует использовать текстовую строку, содержащую часть адреса места нахождения соответствующего лица, включающую наименование улицы, номер дома, а также корпуса, строения, квартиры, помещения (если имеется). Объектный идентификатор типа атрибута streetAddress имеет вид 2.5.4.9;

В сертификате партнера в имени субъекта сертификации были указаны: stateOrProvinceName (наименование штата или области), streetAddress (название улицы, номер дома).

И не указано localityName (наименование населенного пункта).

locality - Местонахождение

В Законе 63-ФЗ и Приказе №795 нет информации, что для города Москва не нужно заполнять атрибут locality - Местонахождение.

Наоборот в обоих документах на русском языке применяется термин место нахождения, чему соответствует атрибут localityName ( 2.5.4.7)

Данное извещение с разъяснениями регулятора, как правильно заполнять атрибут L в квалифицированном сертификате юридического лица, также было направлено в аккредитованный УЦ.

Читайте также: