5 как выполняется обновление или преобразование программного обеспечения

Обновлено: 02.07.2024

Тема: Организация обновления программного обеспечения с использованием сети Интернет.

Цель работы: Научиться осуществлять обновление программного обеспечения с использованием сети Интернет.

Знать: Что такое обновление программного обеспечения. Для чего необходимы обновления. Типы обновлений.

Уметь: Настраивать автоматическое обновление операционной системы через интернет.

Организация обновления программного обеспечения через Интернет

Любая операционная система, как и программные продукты, через какое-то время после установки должна обновляться.

Обновления выпускаются для:

устранения в системе безопасности;

обеспечения совместимости со вновь появившимися на рынке комплектующими компьютеров;

оптимизации программного кода;

повышения производительности всей системы.

Обновления представляют собой дополнения к программному обеспечению, предназначенные для предотвращения или устранения проблем и улучшения работы компьютера. Обновления безопасности для Windows способствуют защите от новых и существующих угроз для конфиденциальности и устойчивой работы компьютера. Оптимальный способ получения обновлений безопасности - включить автоматическое обновление Windows и всегда оставаться в курсе последних проблем, связанных с безопасностью и предоставить операционной системе самостоятельно заботиться о своей безопасности. В этой статье речь пойдет именно о Центре обновления Windows.

Желательно обновлять компьютер как можно чаще. В этом случае использования автоматического обновления, операционная система Windows устанавливает новые обновления, как только они становятся доступными. Если не устанавливать обновления, то компьютер может подвергнуться риску в плане безопасности или же могут возникнуть нежелательные неполадки в работе Windows или программ.

Каждый день появляется все больше и больше новых вредоносных программ, использующих уязвимости Windows и другого программного обеспечения для нанесения ущерба и получения доступа к компьютеру и данным. Обновления Windows и другого программного обеспечения позволяют устранить уязвимости вскоре после их обнаружения. Если отложить установку обновлений, компьютер может стать уязвимым для таких угроз.

Обновления и программное обеспечение от Microsoft для продуктов Microsoft являются бесплатным предложением от службы поддержки, так что можно не волноваться за то, что с вас будет взиматься дополнительная плата за обеспечение надежности вашей системы. Чтобы узнать, являются ли обновления других программ бесплатными, обращайтесь к соответствующему издателю или изготовителю. При загрузке и установке обновлений различных программ в зависимости от типа подключения к Интернету может взиматься стандартная плата за местные или междугородные телефонные переговоры, а также плата за пользование Интернетом. В связи с тем, что обновления применяются к Windows и установленным на компьютере программам независимо от того, кто ими пользуется, после установки обновлений они будут доступны для всех пользователей компьютера.

Все обновления подразделяются на

Рекомендуемые обновления могут устранять менее существенные проблемы или делать использование компьютера более удобным. Хотя эти обновления не предназначены для устранения существенных недостатков в работе компьютера или программного обеспечения Windows, их установка может привести к заметным улучшениям. Их можно устанавливать автоматически.

К необязательным обновлениям относятся обновления, драйверы или новое программное обеспечение Майкрософт, делающее использование компьютера более удобным. Их можно устанавливать только вручную.

К остальным обновлениям можно отнести все обновления, которые не входят в состав важных, рекомендуемых или необязательных обновлений.

Обновления безопасности. Это открыто распространяемые исправления уязвимостей определенных продуктов. Уязвимости различаются по уровню серьезности и указаны в бюллетене по безопасности Майкрософт как критические, важные, средние или низкие.

Критические обновления. Это открыто распространяемые исправления определенных проблем, которые связаны с критическими ошибками, не относящимися к безопасности.

Пакеты обновления. Протестированные наборы программных средств, включающие в себя исправления, обновления безопасности, критические и обычные обновления, а также дополнительные исправления проблем, обнаруженных при внутреннем тестировании после выпуска продукта. Пакеты обновления могут содержать небольшое количество изменений оформления или функций, запрошенных пользователями.

Локальная установка программного обеспечения:

Установите программу Stamina на рабочий компьютер используя установочный файл StaminaSetup.exe расположенный на рабочем столе.

Кликните левой кнопкой мыши на инсталлятор StaminaSetup.exe;

Введите следующие данные для доступа к учетной записи администратора.

Укажите путь установки (оставить стандартный);

Откройте программу щелкнув левой кнопкой мыши по значку установленной программы на рабочем столе.

Для удаления программы Stamina необходимо зайти в панель управления, выбрать пункт меню установка и удаление программ. Далее найти в списке название программы и нажать на нее правой кнопкой мыши. Выбрать значение удалить.

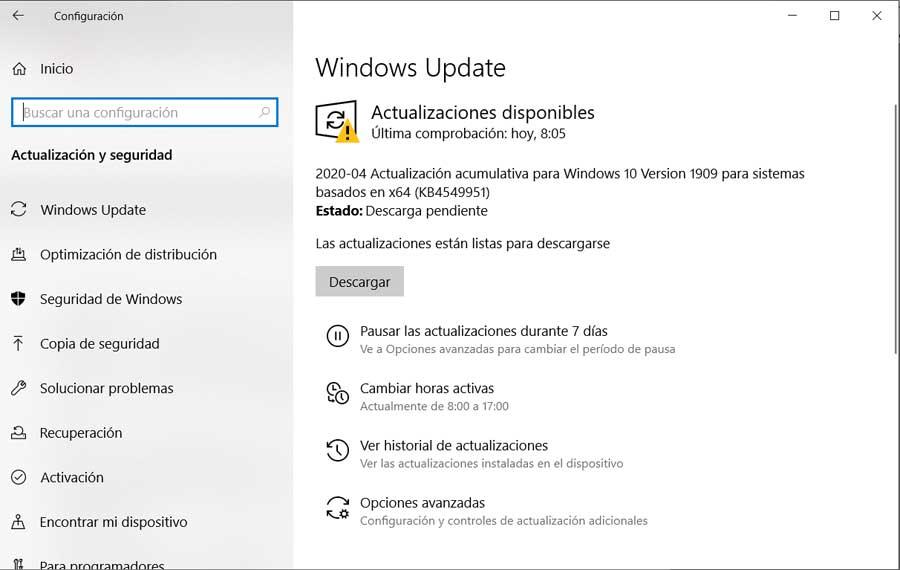

Для обновления программного обеспечения через Интернет рекомендуется включить автоматическое обновление

Выберите вариант Автоматически (рекомендуется).

Под вариантом Автоматически загружать и устанавливать на компьютер рекомендуемые обновления выберите день и время, когда операционная система Windows должна устанавливать обновления.

От переводчика: я наткнулся на TheUpdateFramework при поиске библиотек, реализующих автоматическое обновление ПО на десктопе. С одной стороны, мне показалось интересным и обстоятельным представленное ниже описание аспектов безопасности систем обновления ПО; с другой — наверняка помимо академических исследований, хоть и под крылом LinuxFoundation, можно найти много годных решений. Можете предлагать варианты в комментариях.

Мы можем считать систему обновления ПО "безопасной", если:

- она узнает о последних доступных обновлениях своевременно

- любые загруженные системой обновления файлы являются корректными, и

- отсутствуют вредные последствия от проверки или загрузки файлов.

Чтобы этого добиться, требуются работоспособные превентивные стратегии против множества потенциальных атак.

Ниже перечислены некоторые из известных атак на системы обновления ПО, включая слабости, делающие эти атаки возможными. Чтобы спроектировать безопасный фреймворк обновления ПО, необходимо понять эти атаки и разработать стратегии защиты. Некоторые из этих недостатков могут быть связаны друг с другом, в зависимости от архитектуры и реализации определенной системы обновления ПО.

Для того, чтобы убедиться в защищенности системы от всех описанных выше атак, архитектура и реализация Фреймворка Обновлений (TUF) полагается на несколько основных концепций. Подробности того, как TUF передает информацию, описанную выше, можно посмотреть в документации к метаданным.

Доверие

Доверие к загруженным файлам в действительности означает предположение, что файлы были предоставлены стороной без уязвимых архитектурных решений. Двумя часто ускользающими от внимания аспектами доверия в системе обновления ПО являются следующие:

- Доверие не должно предоставляться навечно. Необходимо отзывать доверие, если оно не обновляется.

- Доверие не должно предоставляться одинаково для всех участников. Этот тип разделенного доверия означает, что можно доверять только тем файлам участника, предоставление которых данным участником оговорено корневой ролью.

Уменьшение рисков для ключей (устойчивость к компроментации)

Криптографические подписи являются обязательным компонентом обеспечения безопасности в системах обновления ПО. Безопасность ключей, используемых в данных подписях, напрямую влияет на безопасность клиентов, которых защищает система. Вместо того, чтобы наивно полагать, что приватные ключи никогда не могут быть скомпрометированы, безопасные системы обновления ПО должны предвидеть, как уберечь клиентов от возможности компроментации этих ключей. Это основной принцип устойчивости к компроментации.

Обеспечение безопасности клиентов при компрометации ключа включает в себя:

- Быструю и безопасную замену и отзыв ключа.

- Минимальное доверие ключам с высоким риском компроментации. Ключи, которые хранятся онлайн или используются в системах автоматизации не должны создавать мгновенную угрозу для клиентов при компрометации.

- Использование множества ключей и порог/кворум подписей.

Целостность

Обеспечение целостности в Фреймворке Обновлений (TUF) относится не только к отдельным файлам, но также и к репозиторию в целом. Довольно очевидно, что клиенты должны проверять, что отдельные файлы корректны. Уже не так очевидно, но всё ещё очень важно для клиентов быть уверенными, что ревизия репозитория в целом корректна. Например, если доверенный источник предоставляет два файла, система обновления ПО должна видеть последние версии обоих файлов (не только одного), и только те версии этих двух файлов, которые существуют в репозитории одновременно.

Актуальность

Так как обновления ПО часто исправляют уязвимости, для систем обновления ПО важно получать последние доступные версии. Атакующий может попробовать заставить клиента установить устаревшие версии ПО или просто убедить клиента в том, что новые обновления отсутствуют.

Обеспечение актуальности означает:

- Никогда не принимать файлы более старые чем те, что уже установлены.

- Определять возможные проблемы с получением обновлений.

Стоит заметить что, если атакующий отвечает на запросы клиента, не всегда возможно провести успешное обновление. Однако, клиент должен быть способен определять вероятность существования обновлений, которые он не может получить.

В добавление к безопасной архитектуре, в TUF также ведется работа против уязвимостей реализации, включая уязвимости, общие для систем обновления ПО. В некоторых случаях для этого используется включение дополнительной информации в метаданные обновлений. Например, знание об ожидаемом размере скачиваемого файла позволяет TUF ограничить объем скачиваемых данных. В результате, TUF защищен против атаки бесконечных данных, обсуждавшейся выше.

операционная система компьютера Как бы то ни было, это, пожалуй, самый важный программный компонент, который у нас есть на компьютере, поэтому мы должны максимально заботиться о нем. Остальные приложения и платформы, которые мы используем ежедневно, зависят от этого, говорим ли мы о WindowsMacOS или Linux.

В течение некоторого времени он был разработан с учетом всего, что связано с безопасностью. Фактически, с годами это становится все более важным аспектом. Именно поэтому операционные системы в целом не могут быть неподвижными и неподвижными элементами, но должны расти и совершенствоваться. Это то что нам нужно обновления для.

Обновления операционных систем являются ключевыми элементами, поэтому эти элементы обычно следует считать существенными. Скорее всего, в отсутствие постоянных обновлений, поступающих к нам прямо сейчас, PC станет уязвимым.

Зачем нам нужно обновлять операционную систему

Стоит отметить, что существуют три причины, по которым системные обновления важны, и их можно распространить на любое программное обеспечение. Прежде всего мы должны принять во внимание новый Функции которые реализованы. И заключается в том, что разработчики операционных систем постоянно предоставляют новые функции. Хотя иногда они несколько раздражают, правда в том, что они являются основными, чтобы иметь современное программное обеспечение и новейшие.

С другой стороны, безопасность раздел вступает в игру, так как невозможно знать все уязвимости, которые может изначально включать программа. Следовательно, обновления содержат исправления безопасности, которые усиливают защиту кода. Кроме того, это должно возобновляться время от времени, иначе опасность возрастает.

Способы получения обновлений

С другой стороны, стоит отметить, что существует два способа распространения этих обновлений, о которых мы говорим. Одним из них является модель, которая считается централизованной. Это тот, в котором одна компания управляет всеми обновлениями, которые достигают компьютер независимо от его бренда или модели.

Напротив, в децентрализованной модели обновления операционной системы происходят от многих источников , Таким образом, здесь существует определенная степень разделения между разработчиками и теми, кто объединяет различные части, которые достигают пользователей. Скажите, что оба подхода имеют свои плюсы и минусы. В качестве примера, Windows или MacOS имеют централизованный подход. Однако в Linux есть модель, которая считается децентрализованной.

Вот как Microsoft Windows получает свои обновления (H3)

Самая популярная операционная система для настольных ПК - это Windows, как вы, возможно, уже знаете. Что ж, Microsoft распространяет системные обновления всем, у кого есть ПК с Windows. Они публикуются в зависимости от запущенной версии. В прошлом переход на новую версию операционной системы был намного тяжелее и труднее. Но с Windows 10 ситуация иная, поскольку Redmond предоставляется бесплатно, это еще один способ обновить эту версию. Центр обновления Windows .

Фактически, эта функция автоматически загружает обновления и вынуждает пользователей устанавливать их, что не всегда нравится всем. Однако это позволяет поддерживать компьютеры в актуальном состоянии, мы просто должны регулярно делать резервные копии наших данных, на всякий случай. Конечно, со временем Центр обновления Windows улучшался, так что мы можем иметь некоторый контроль над процессом.

Как компьютеры MacOS получают обновления

Скажем, Apple, со своей стороны, предоставляет обновления своей операционной системы напрямую пользователям через специальный инструмент для обновления программного обеспечения. В отличие от Windows, MacOS не обновляется автоматически, но мы можем активировать эту функцию. Обновления вручную дают нам время поддерживать данные, прежде чем мы получим новую версию.

Конечно, подпись яблока конкретно не указывает, как долго каждая версия macOS будет совместима. Но обычно три самых последних версии получают исправления безопасности, а новые версии обычно выпускаются ежегодно. Но, конечно, поддержка старых версий может быть прекращена в любой момент без официального объявления. Кроме того, компания обычно явно перечисляет устройства, которые будут поддерживать каждую новую версию. Если компьютера в нем больше нет, вы больше не будете получать обновления.

Обновляйте дистрибутивы Linux наилучшим образом

Обычно мы ссылаемся на GNU / Linux как просто Linux, но в этом случае важно знать различия. Например, Google Chrome OS основан на Linux, но способ его работы отличается от других версий Linux, основанных на программном обеспечении GNU. Есть много рабочих столов на базе GNU, которые мы можем скачать. Большинство из них дает нам некоторую свободу действий при обработке обновлений. Уведомления обычно приходят автоматически, хотя мы должны загрузить и установить обновление вручную.

Это то, что делается через приложение или из командной строки. Таким образом, частота, с которой мы получаем обновления, зависит от выбранного Распределение Linux . Например, мы можем использовать версию Linux, пока компьютер не перестанет соответствовать минимальным системным требованиям. Но если мы используем более конкретный дистрибутив, мы рискуем потерять доступ к обновлениям, так как проект может прекратить свое существование.

Следует также отметить, что Рабочие столы GNU имеют самый длительный срок службы, поэтому они будут продолжать работать, пока оборудование соответствует системным требованиям. Поскольку программное обеспечение разрабатывается не в одном центре, новые обновления и исправления могут быть доступны в течение нескольких месяцев или лет.

report this ad

От переводчика: я наткнулся на TheUpdateFramework при поиске библиотек, реализующих автоматическое обновление ПО на десктопе. С одной стороны, мне показалось интересным и обстоятельным представленное ниже описание аспектов безопасности систем обновления ПО; с другой — наверняка помимо академических исследований, хоть и под крылом LinuxFoundation, можно найти много годных решений. Можете предлагать варианты в комментариях.

Мы можем считать систему обновления ПО "безопасной", если:

- она узнает о последних доступных обновлениях своевременно

- любые загруженные системой обновления файлы являются корректными, и

- отсутствуют вредные последствия от проверки или загрузки файлов.

Чтобы этого добиться, требуются работоспособные превентивные стратегии против множества потенциальных атак.

Ниже перечислены некоторые из известных атак на системы обновления ПО, включая слабости, делающие эти атаки возможными. Чтобы спроектировать безопасный фреймворк обновления ПО, необходимо понять эти атаки и разработать стратегии защиты. Некоторые из этих недостатков могут быть связаны друг с другом, в зависимости от архитектуры и реализации определенной системы обновления ПО.

Для того, чтобы убедиться в защищенности системы от всех описанных выше атак, архитектура и реализация Фреймворка Обновлений (TUF) полагается на несколько основных концепций. Подробности того, как TUF передает информацию, описанную выше, можно посмотреть в документации к метаданным.

Доверие

Доверие к загруженным файлам в действительности означает предположение, что файлы были предоставлены стороной без уязвимых архитектурных решений. Двумя часто ускользающими от внимания аспектами доверия в системе обновления ПО являются следующие:

- Доверие не должно предоставляться навечно. Необходимо отзывать доверие, если оно не обновляется.

- Доверие не должно предоставляться одинаково для всех участников. Этот тип разделенного доверия означает, что можно доверять только тем файлам участника, предоставление которых данным участником оговорено корневой ролью.

Уменьшение рисков для ключей (устойчивость к компроментации)

Криптографические подписи являются обязательным компонентом обеспечения безопасности в системах обновления ПО. Безопасность ключей, используемых в данных подписях, напрямую влияет на безопасность клиентов, которых защищает система. Вместо того, чтобы наивно полагать, что приватные ключи никогда не могут быть скомпрометированы, безопасные системы обновления ПО должны предвидеть, как уберечь клиентов от возможности компроментации этих ключей. Это основной принцип устойчивости к компроментации.

Обеспечение безопасности клиентов при компрометации ключа включает в себя:

- Быструю и безопасную замену и отзыв ключа.

- Минимальное доверие ключам с высоким риском компроментации. Ключи, которые хранятся онлайн или используются в системах автоматизации не должны создавать мгновенную угрозу для клиентов при компрометации.

- Использование множества ключей и порог/кворум подписей.

Целостность

Обеспечение целостности в Фреймворке Обновлений (TUF) относится не только к отдельным файлам, но также и к репозиторию в целом. Довольно очевидно, что клиенты должны проверять, что отдельные файлы корректны. Уже не так очевидно, но всё ещё очень важно для клиентов быть уверенными, что ревизия репозитория в целом корректна. Например, если доверенный источник предоставляет два файла, система обновления ПО должна видеть последние версии обоих файлов (не только одного), и только те версии этих двух файлов, которые существуют в репозитории одновременно.

Актуальность

Так как обновления ПО часто исправляют уязвимости, для систем обновления ПО важно получать последние доступные версии. Атакующий может попробовать заставить клиента установить устаревшие версии ПО или просто убедить клиента в том, что новые обновления отсутствуют.

Обеспечение актуальности означает:

- Никогда не принимать файлы более старые чем те, что уже установлены.

- Определять возможные проблемы с получением обновлений.

Стоит заметить что, если атакующий отвечает на запросы клиента, не всегда возможно провести успешное обновление. Однако, клиент должен быть способен определять вероятность существования обновлений, которые он не может получить.

В добавление к безопасной архитектуре, в TUF также ведется работа против уязвимостей реализации, включая уязвимости, общие для систем обновления ПО. В некоторых случаях для этого используется включение дополнительной информации в метаданные обновлений. Например, знание об ожидаемом размере скачиваемого файла позволяет TUF ограничить объем скачиваемых данных. В результате, TUF защищен против атаки бесконечных данных, обсуждавшейся выше.

Читайте также: