Как защитить айфон от кражи

Обновлено: 31.05.2024

Выход есть, и придуман он самой компанией Apple, заботящейся о своих клиентах. На случай непредвиденной потери или кражи инженерами корпорации был создан алгоритм, позволяющий отследить устройство и по необходимости заблокировать его, сделав его бесполезным для похитителя и сохранив, при этом, приватную информацию. В материале статьи будет рассказано, как удаленно заблокировать телефон несколькими возможными способами (как официальными методами, так и с помощью сторонних утилит), если его украли или потеряли.

Для чего крадут iPhone

Если вы предполагаете или уверены в том, что ваш Айфон был украден или потерян, воспользуйтесь одной из представленных ниже инструкций для того, чтобы отыскать гаджет и защитить личные данные.

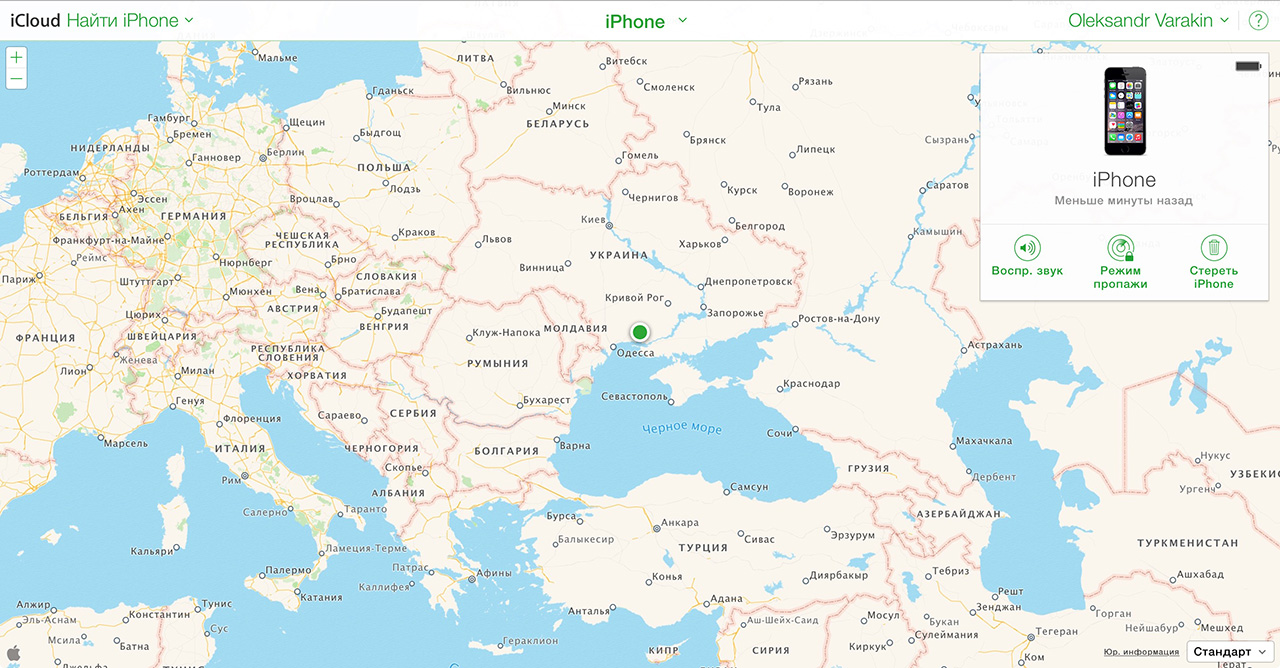

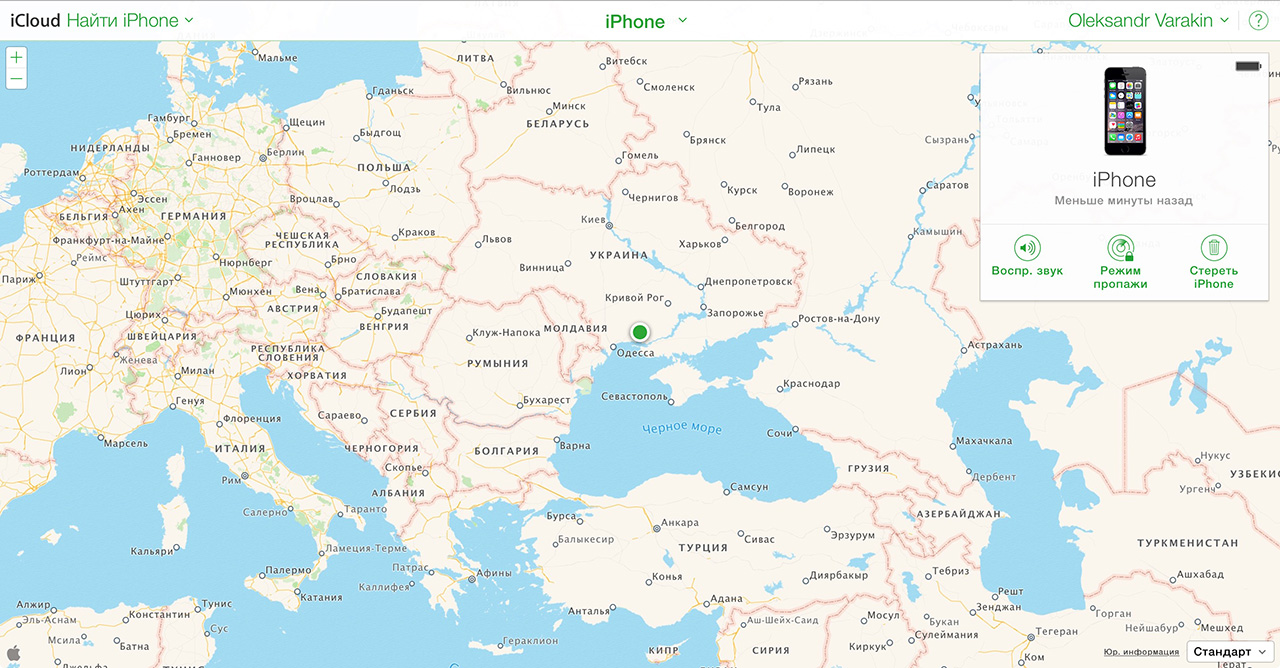

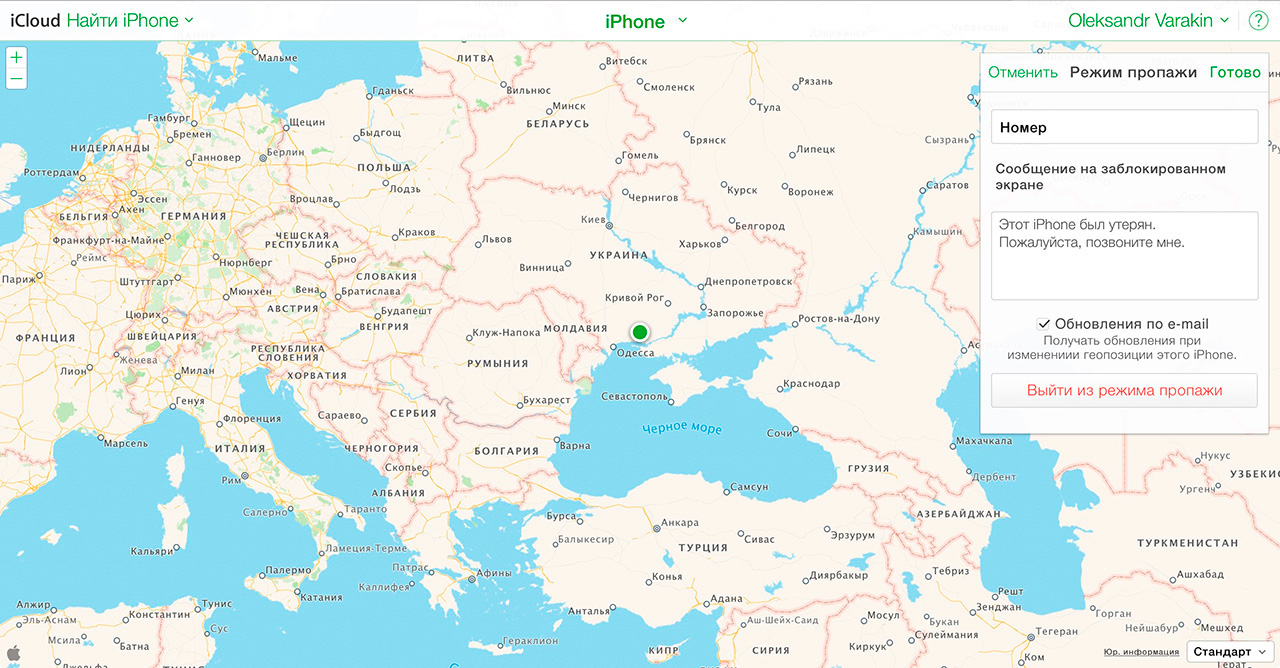

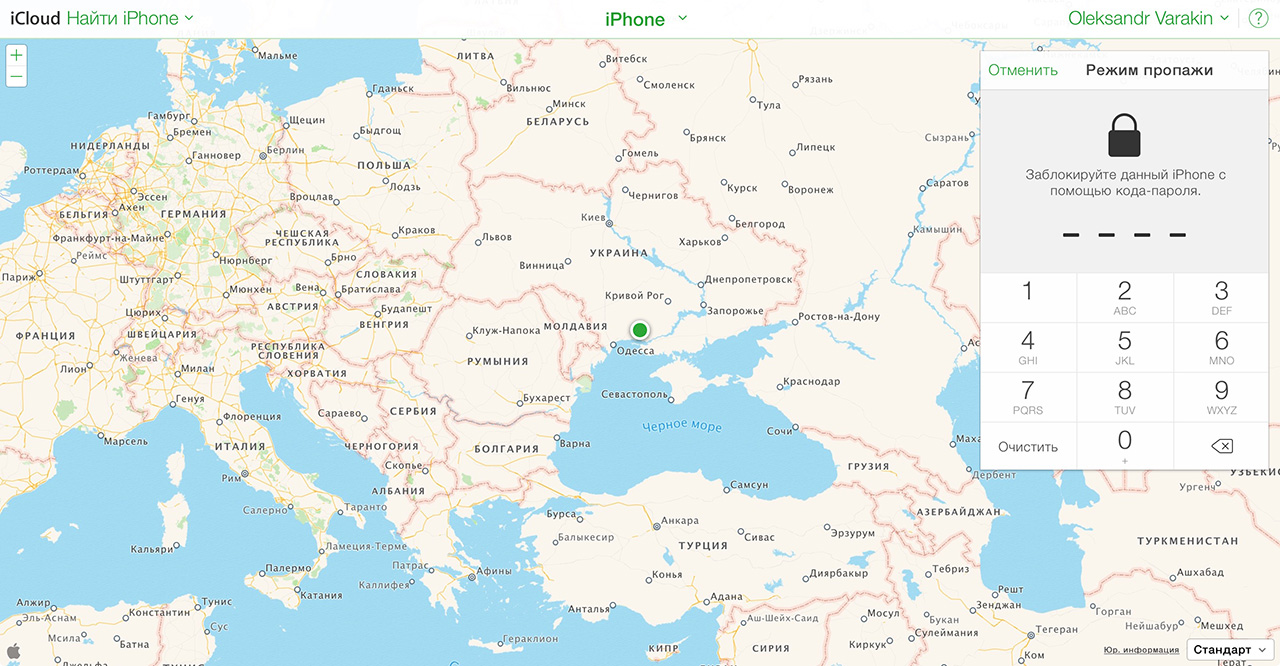

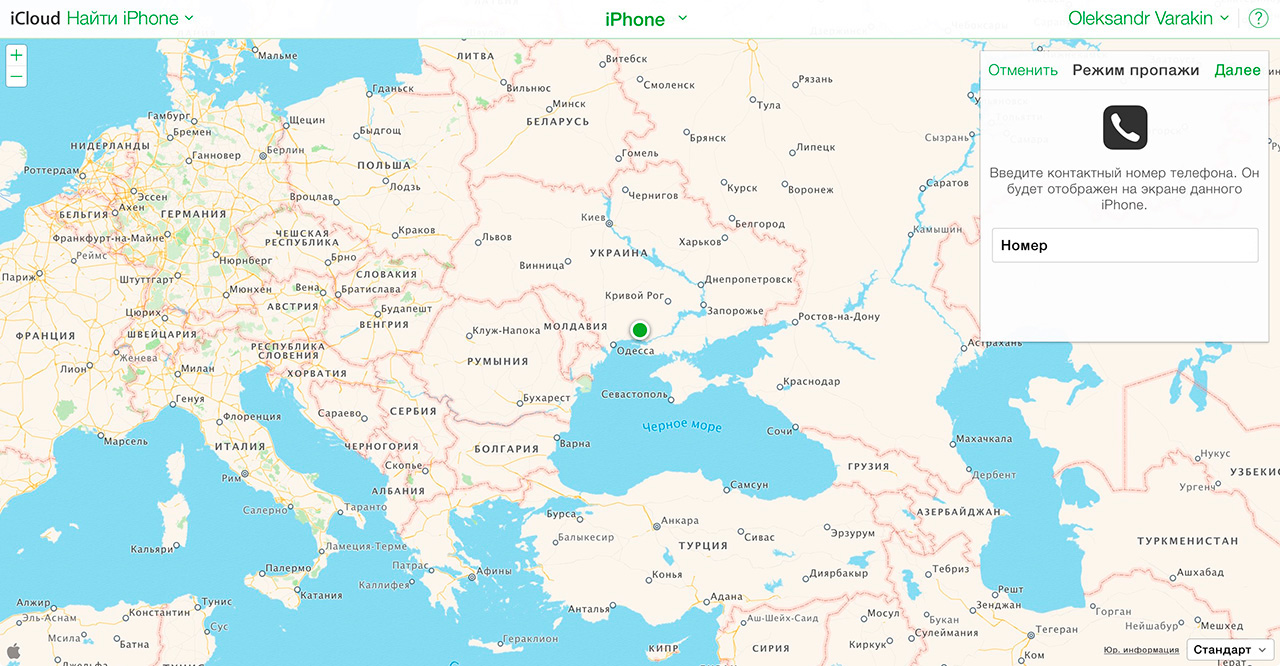

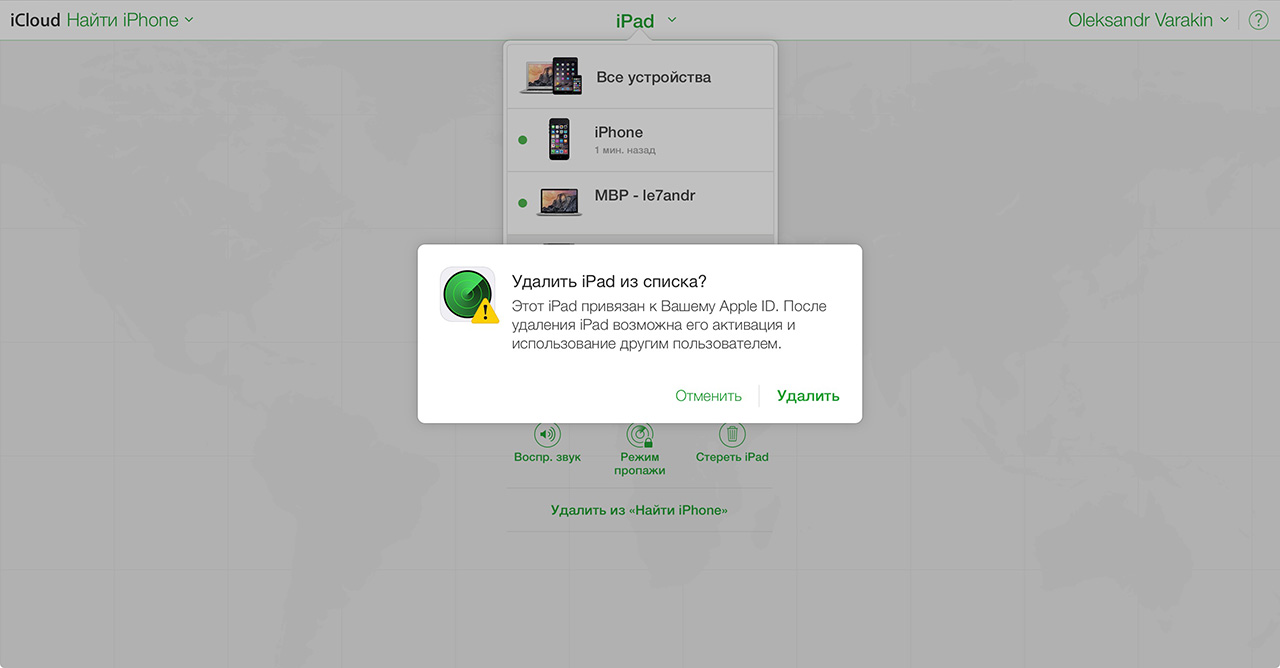

Блокировка iPhone через iCloud с другого телефона

Через iCloud на компьютере

Для этого потребуется десктопная версия iCloud на компьютере или браузерная версия на любом телефоне. Последовательность действий схожа с предыдущей инструкцией:

Сторонние приложения

Если по какой-то причине требуется аналог-сыщик утерянного или украденного смартфона, то вот несколько утилит, которые помогут в экстренной ситуации. В описании под ними есть небольшой обзор и их основной функционал. Примечание: эти приложения должны быть заранее установлены на смартфон через App Store.

Contact If Found

iHound

Очень полезное приложение, которое отслеживает местонахождение iPhone. Чтобы найти потерянный гаджет и узнать, где именно произошли последние взаимодействия с аппаратом, мошенникам достаточно подсоединить устройство к компьютеру. Через несколько секунд владельцу придет уведомление с последним местоположением. Утилита обновляет данные каждый час, отправляя хозяину геоданные.

Reward If Found

iLocalis

Потерянный аппарат на Джейлбрейке — та еще проблема. Перепрошить заново устройство ничего не стоит, а сбросить данные – тем более. Тем не менее, хакнутый гаджет обладает меньшей ценностью, чем оригинальный, поэтому получить девайс обратно возрастает в разы. Так как на Jailbreak нет App Store, а есть магазин-аналог в виде Cydia, то эта программа идеально подойдет. Работает она так: когда мошенник вынет SIM из слота, то приложение моментально распознает это, отправив нужную информацию.

Какова вероятность отыскать дорогущий смартфон? Крайне мала, приложения и сторонние утилиты тут не помогут. Обратитесь в правоохранительные органы, составив заявление о краже или потере (очень важно уточнить этот момент!). Сотрудники полиции обязательно попросят уникальный серийный номер IMEI (комбинацию можно отыскать на оригинальной коробке).

Это может длиться и несколько дней, и несколько месяцев. Остается надеяться, что мошенники будут выходить в сеть (неважно, с какой симкой), транслируя активность IMEI. При этом раскрывается геопозиция устройства, облегчая поиск.

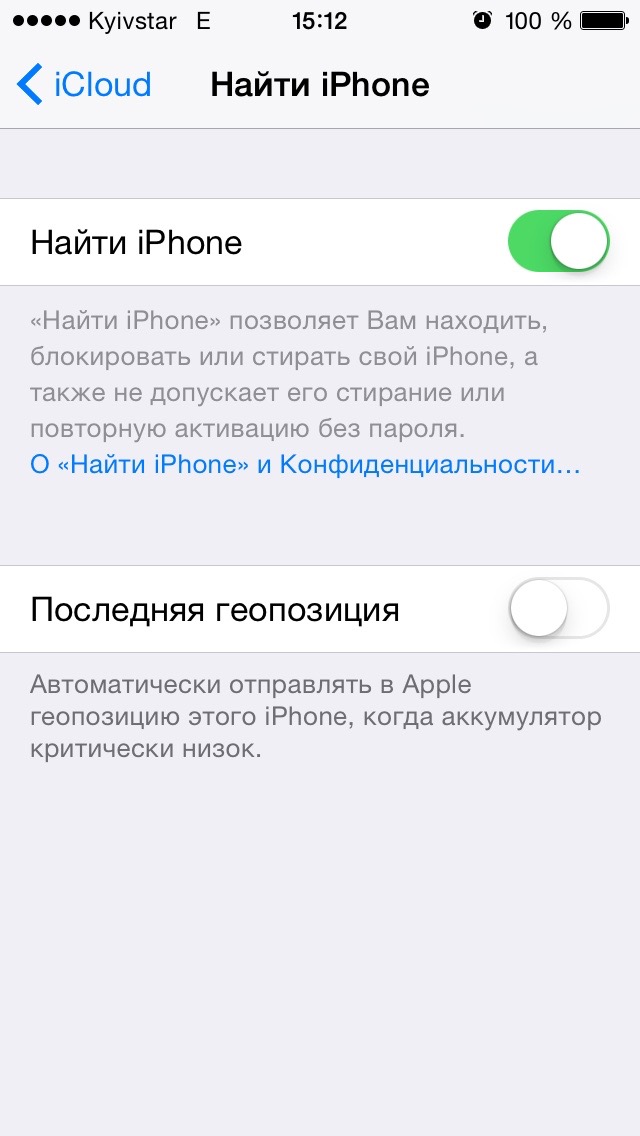

Сделать это очень просто. Эта базовая функция предустановлена в любой модели и в свежих версиях оси. Причем ее нельзя удалить, поэтому вы всегда найдете ее в настройках. Если у вас любая версия до iOS 13, порядок действий таков:

Если у вас прошивка iOS 13:

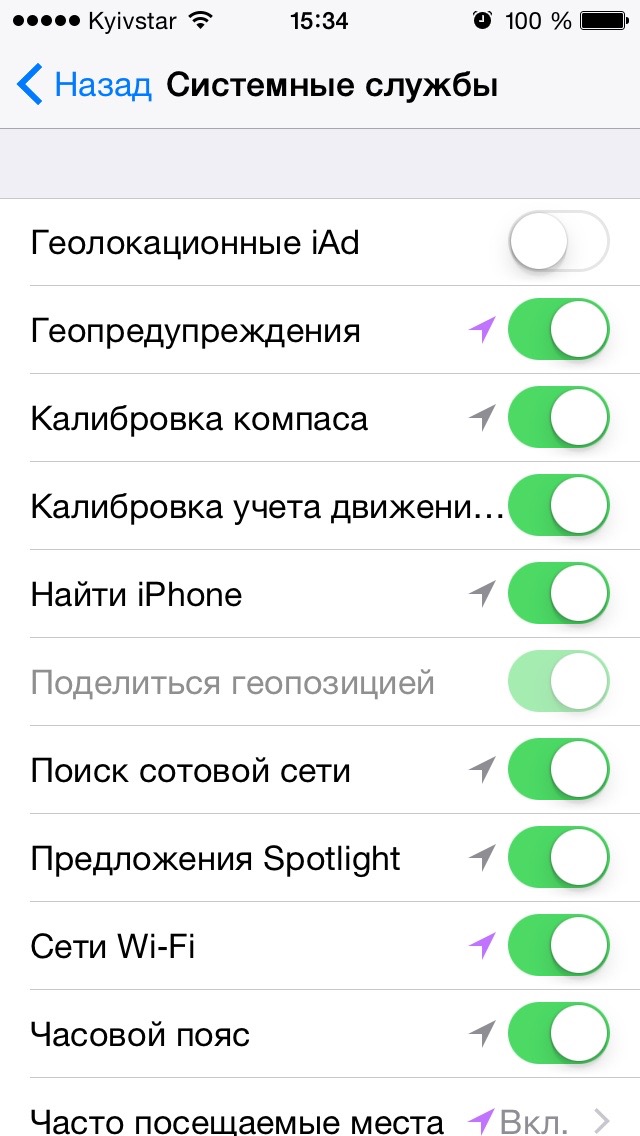

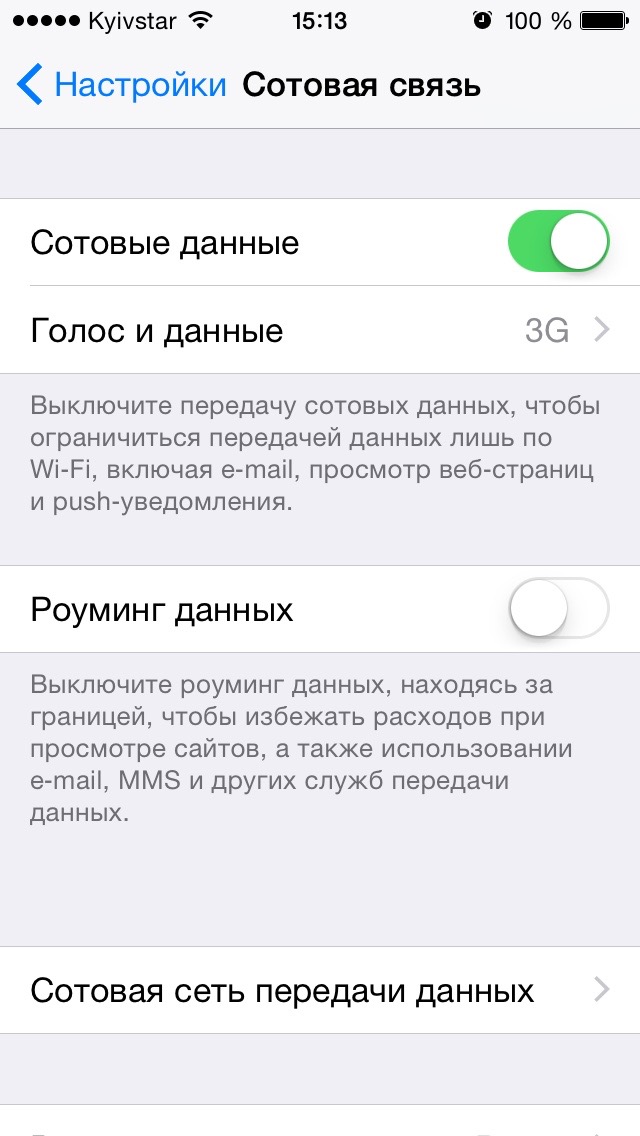

Для корректной работы в обоих случаях не отключайте службы геопозиции и оставляйте их в рабочем положении всегда.

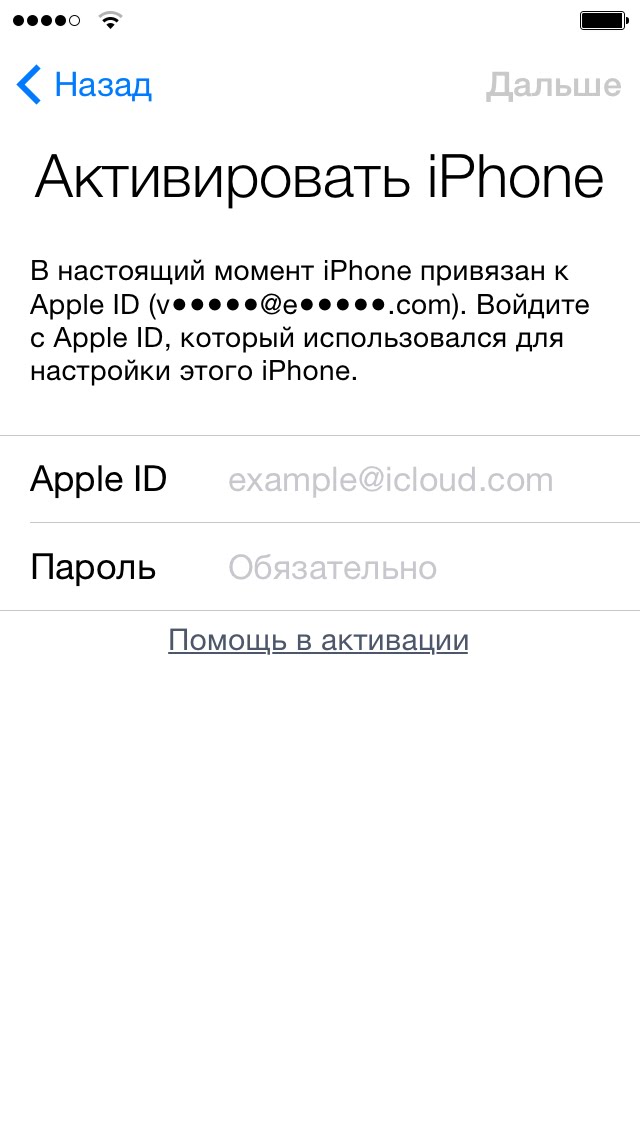

Махинация с проверкой Apple ID

Версия приложения iOS 13 и их усовершенствованный поиск даже с отключенным айфоном

Плюс ко всему, появилась опция поиска девайса в оффлайне. Для этого используется модуль Bluetooth, который остается активным даже тогда, когда батарея устройства разряжена или смартфон выключен. Как это работает? Компания Apple рассказала, что для работы этой функции потребуется абсолютно любое устройство iPhone, находящееся рядом. Информация шифруется, и таким образом создаются данные о геолокации.

По статистике самым привлекательным мобильным устройством среди щипачей (карманников) является iPhone. Они в своей симпатии не одиноки — для меня он тоже лучший смартфон. Сегодня я расскажу что делать, если вы стали жертвой злоумышленника и у вас украли айфон.

Если геопозиция вашего устройства не отображается, значит не соблюдены условия.

Украли iPhone, что делать?

Тогда вариант один — подавайте заявление о краже iPhone в милицию. Как это поможет, спросите вы? Всякий раз, когда ваш мобильный телефон подключается к сети сотового оператора, он транслирует свой IMEI. Этот код служит для идентификации мобильного устройства в сети: его можно заблокировать на уровне оператора и определить местоположение. Информацию о местоположении вашего аппарата вам не предоставят даже за деньги — это конфиденциальная информация, которая предоставляется только правоохранительным органам.

Чего нельзя делать если у вас украли iPhone?

-

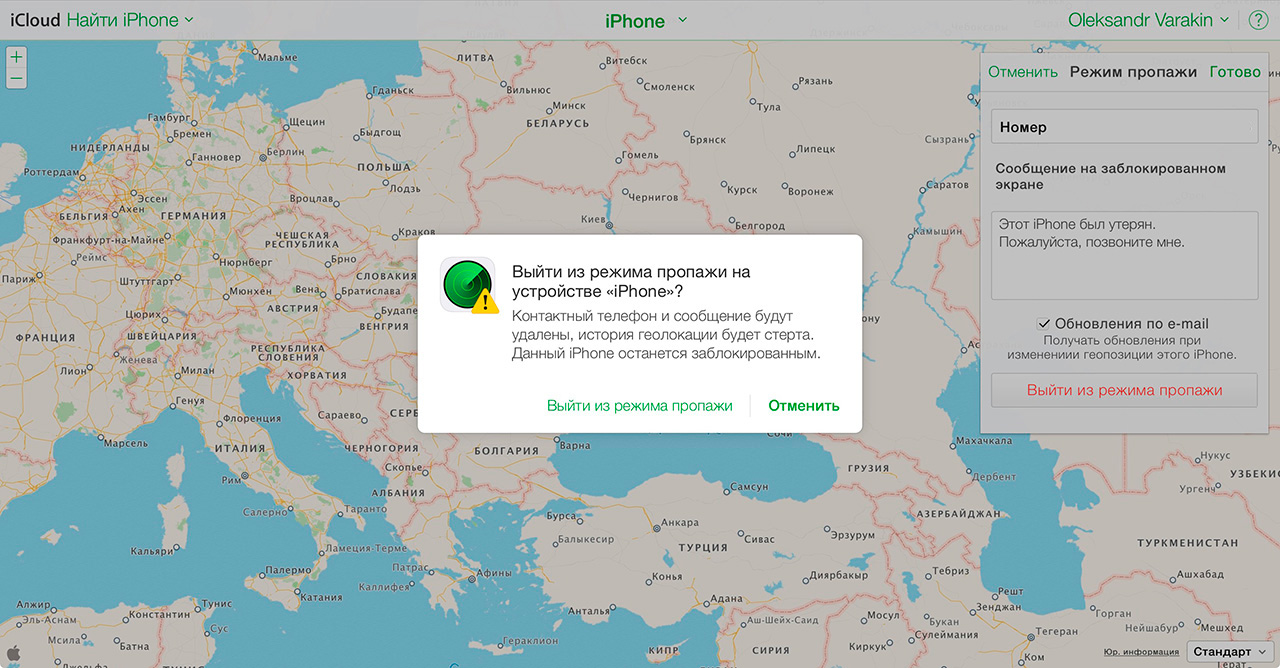

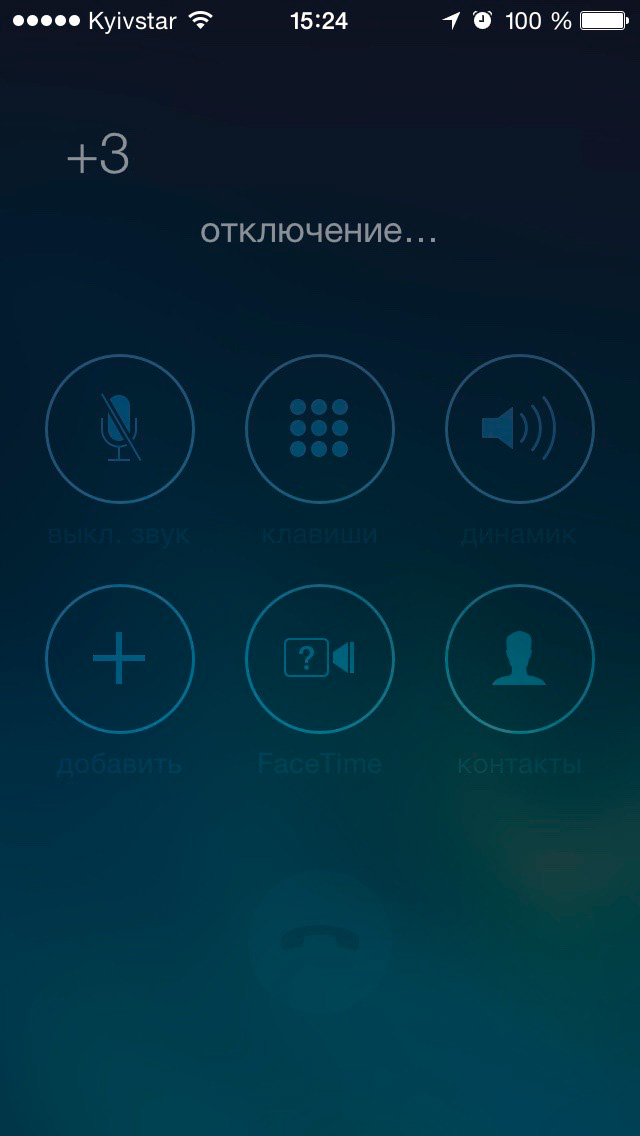

Сотрудник милиции попросит отключить режим пропажи, чтобы злоумышленники смогли подключить iPhone к сотовой сети и его можно было найти по IMEI. Если устройство заблокировано паролем блокировки, тогда смело отключайте режим пропажи — даже после этого злоумышленник не сможет обойти пароль, а сбросить его можно только восстановив iPhone в режиме DFU.

В заключение

У вас есть история о краже iPhone, iPad или MacBook? Поделитесь с читателями нашего сайта в комментариях.

По последним данным, скандальное видео Артема Дзюбы утекло в сеть, потому что телефон футболиста взломали. Рассказываем, как защитить устройство, соцсети и мессенджеры, даже если ничего компрометирующего там нет

На нашем телефоне или в чатах часто содержатся личные сведения, которые злоумышленники могут использовать в своих целях. Например, номера карт, доступы к онлайн-банкам, домашний адрес или рабочая переписка. Со смартфоном в руках легко получить логины и пароли к приложениям, ведь их зачастую высылают по СМС. А еще мошенники могут узнать о ваших пожилых родственниках и обмануть их, используя всю известную информацию. Вот как всего этого избежать.

Как защитить свой телефон

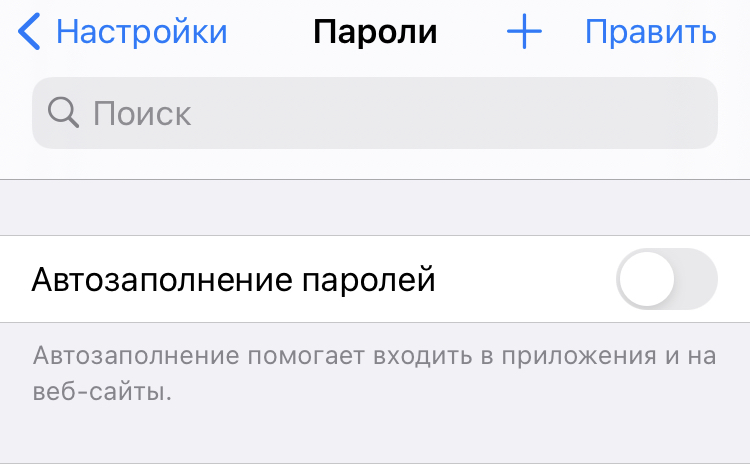

1. Используйте сложный пароль. Его можно установить вместо четырех- или шестизначного PIN-кода для разблокировки.

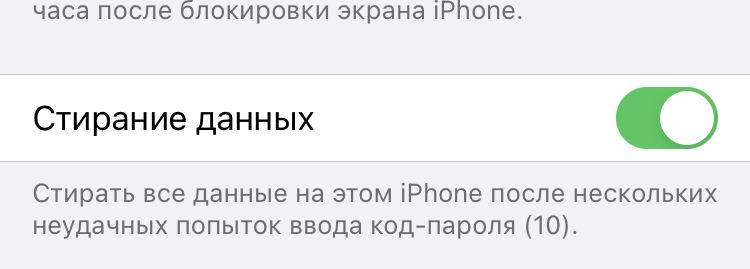

Чтобы усилить защиту, включите сброс всех данных после десяти неудачных попыток.

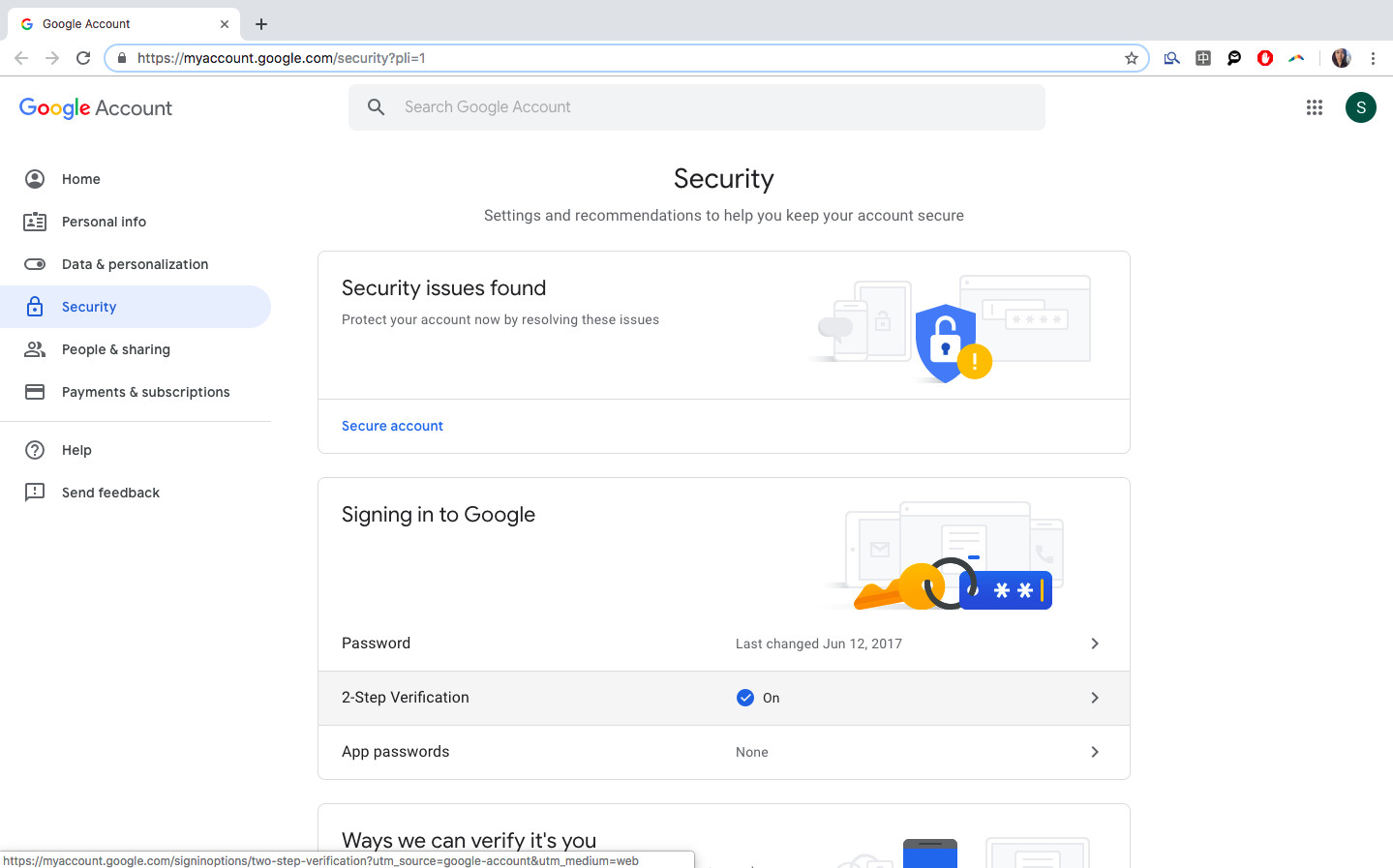

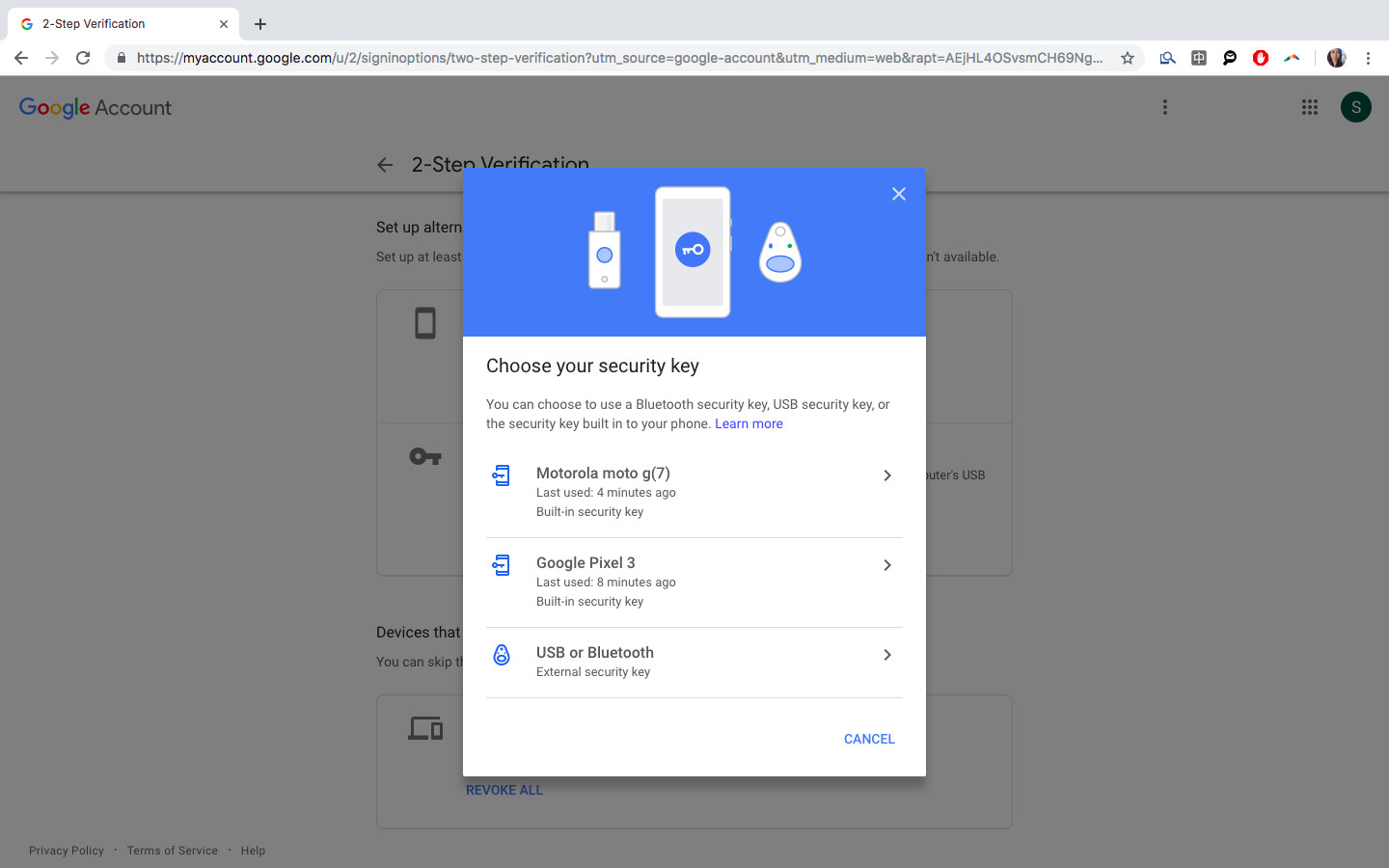

3. Включите двухфакторную проверку на телефоне и компьютере. При двухфакторной авторизации, помимо пароля, вы подтверждаете вход при помощи SMS-кода, который отправляется на подключенное вами устройство. Так у посторонних не будет доступа к вашему аккаунту.

На Android: Зайдите на Google Account и следуйте инструкциям на сайте.

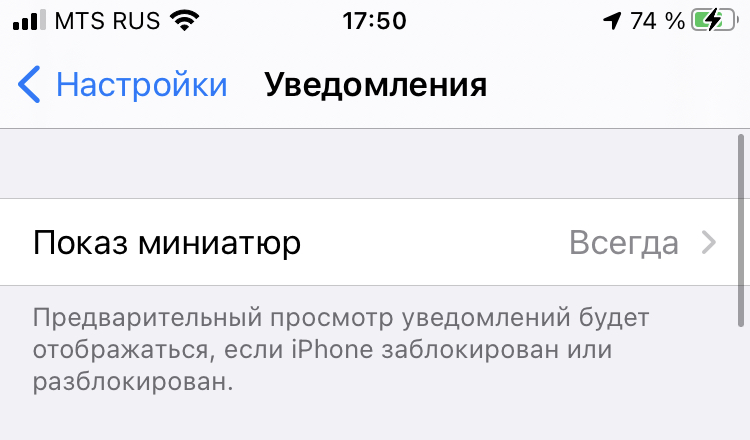

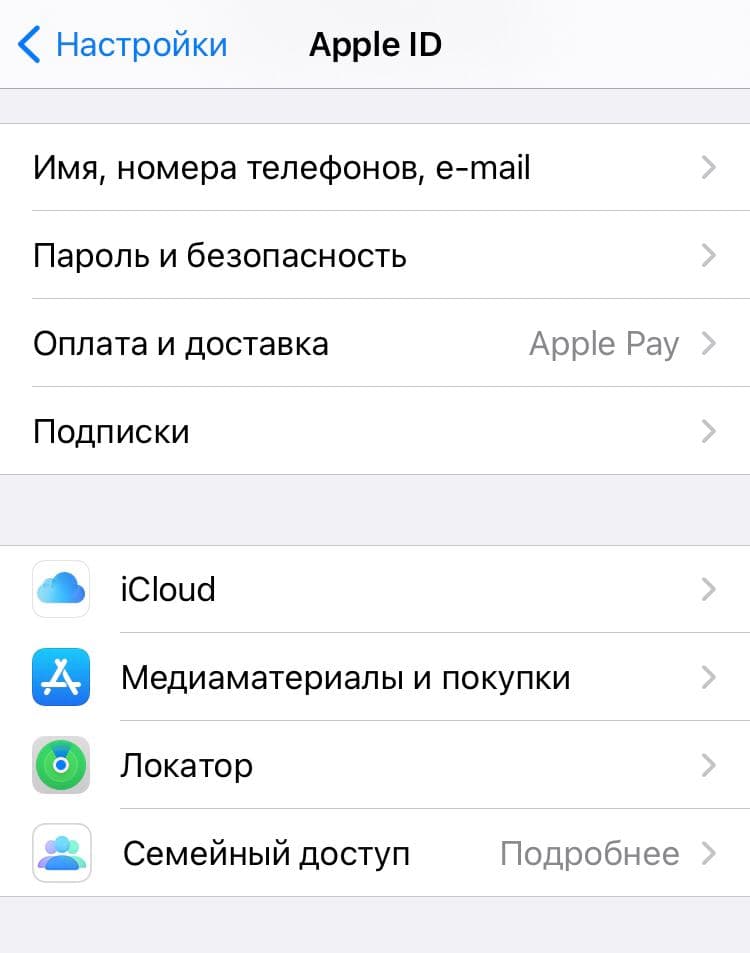

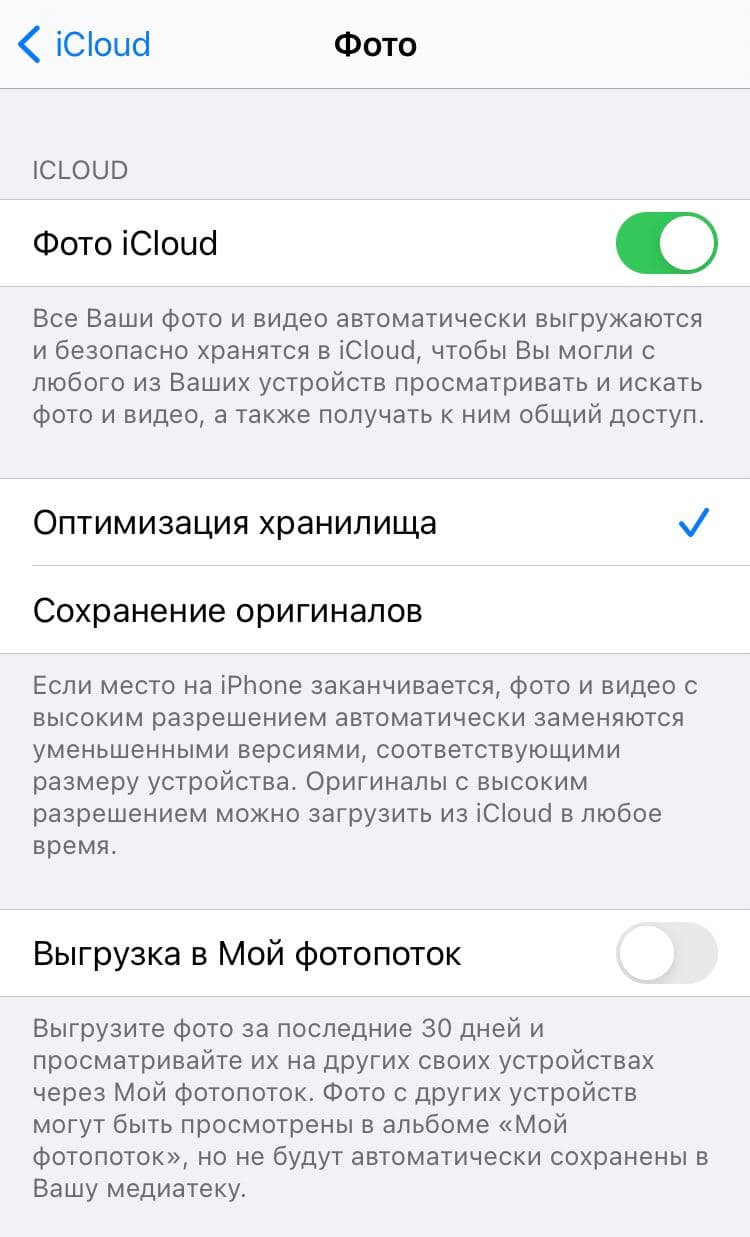

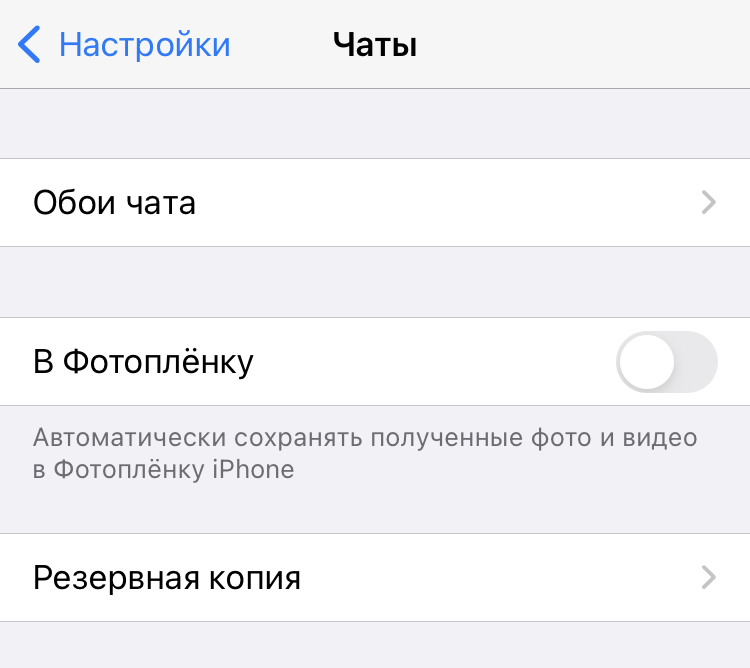

4. Выключите автоматическую синхронизацию данных. Именно из-за нее часто попадают в сеть интимные фото знаменитостей: хакеры взламывают их облачные хранилища с других устройств.

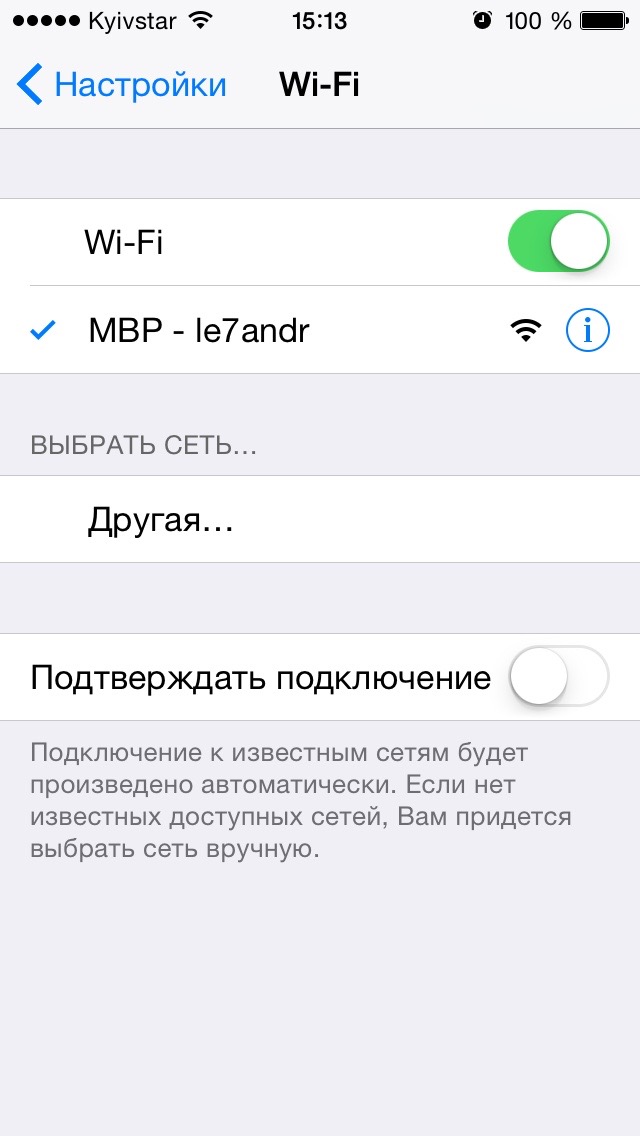

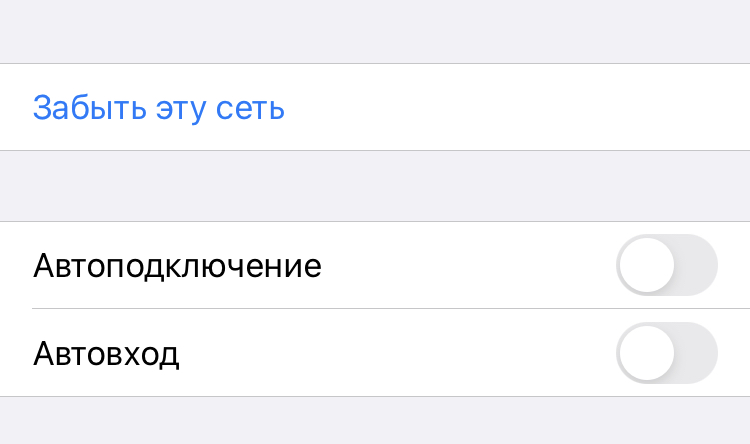

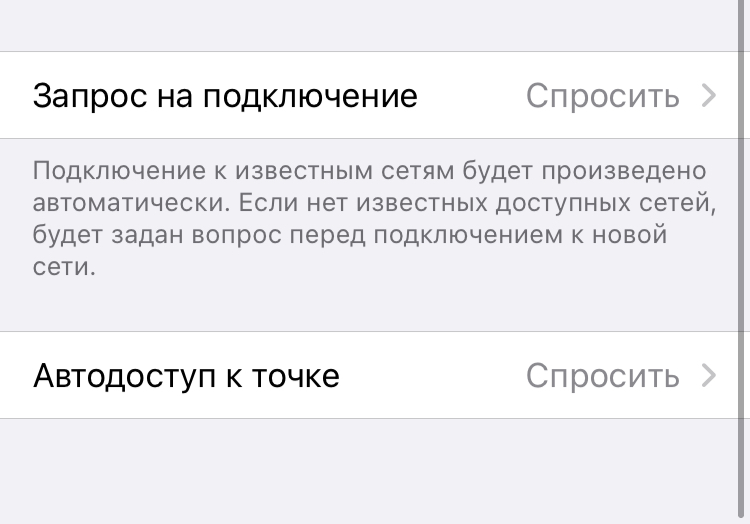

5. Уберите автоматическое подключение к Wi-Fi. По умолчанию телефон автоматически подключается к знакомым Wi-Fi-сетям. Однако публичные сети часто слабо защищены, и их легко взломать. Так мошенники получат доступ ко всем данным на вашем смартфоне.

6. Запретите приложениям доступ к фотографиям / SMS / контактам. Многие приложения получают доступ к локации, фото, соцсетям, интернет-трафику. Этим могут воспользоваться мошенники.

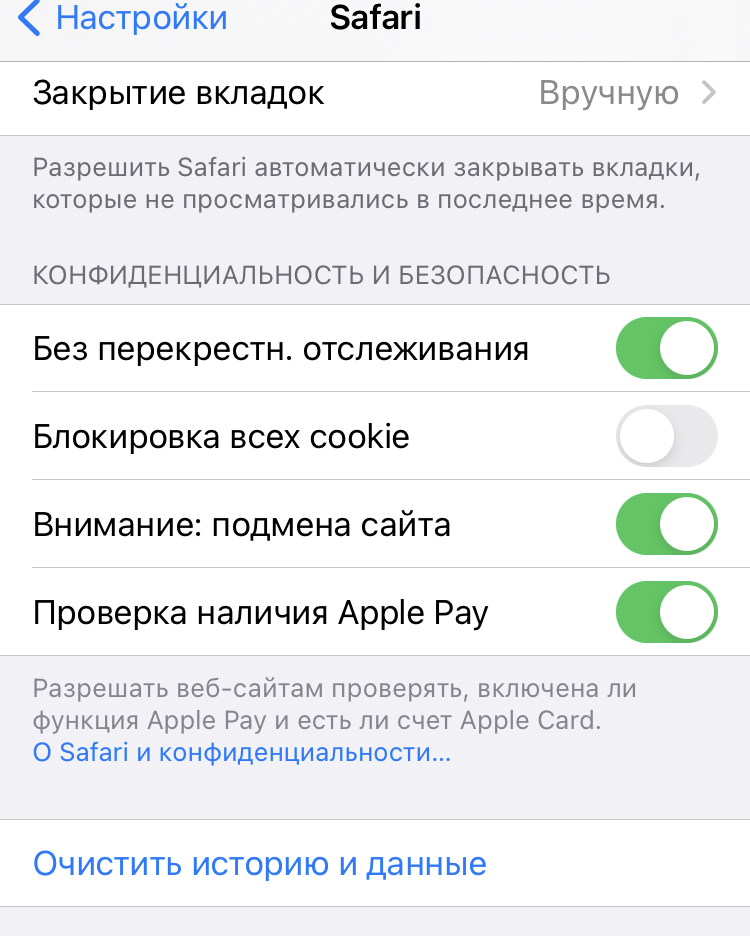

Что еще можно сделать на iPhone:

Для других браузеров — посмотрите в настройках.

Что еще можно сделать на Android:

2. Зашифруйте ваши данные. Это поможет обезопасить их, даже если телефон попадет в чужие руки. Для этого нужно задать пароль вместо PIN-кода и вводить его при каждом включении телефона.

Затем на вашем компьютере откройте браузер Google Chrome.

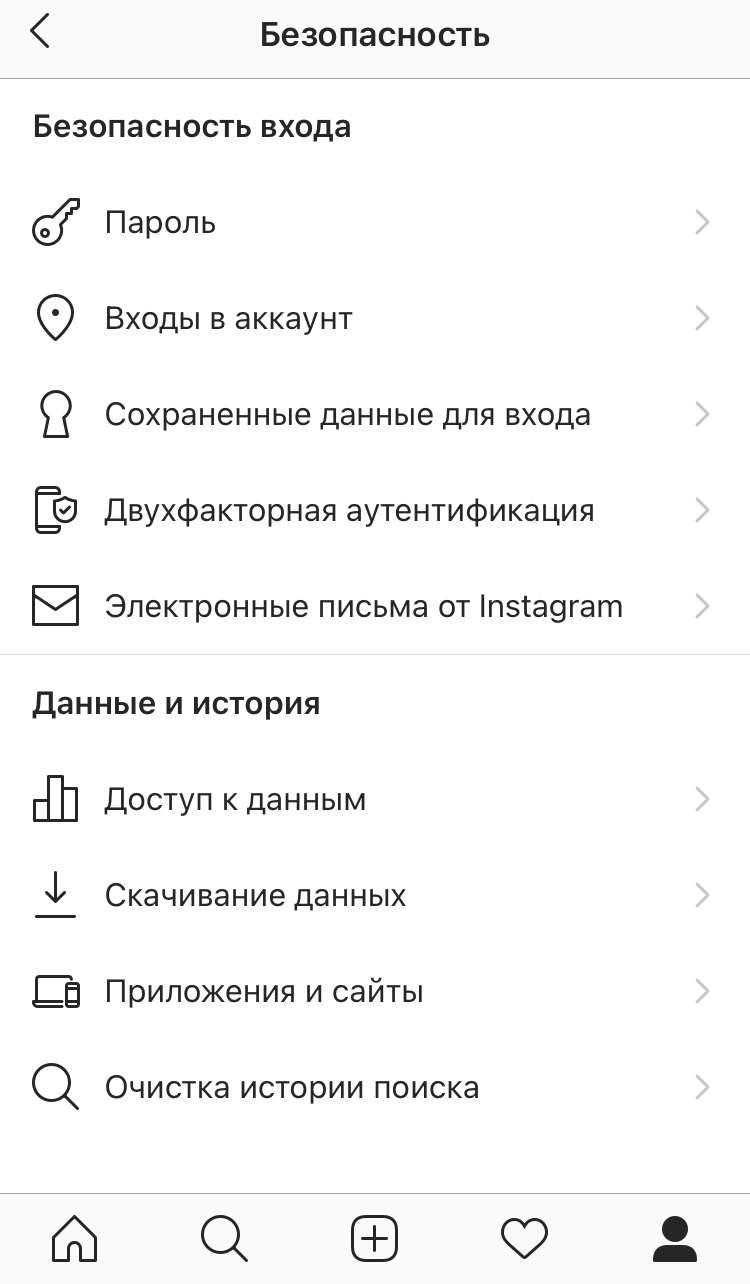

Как защитить аккаунт в Instagram

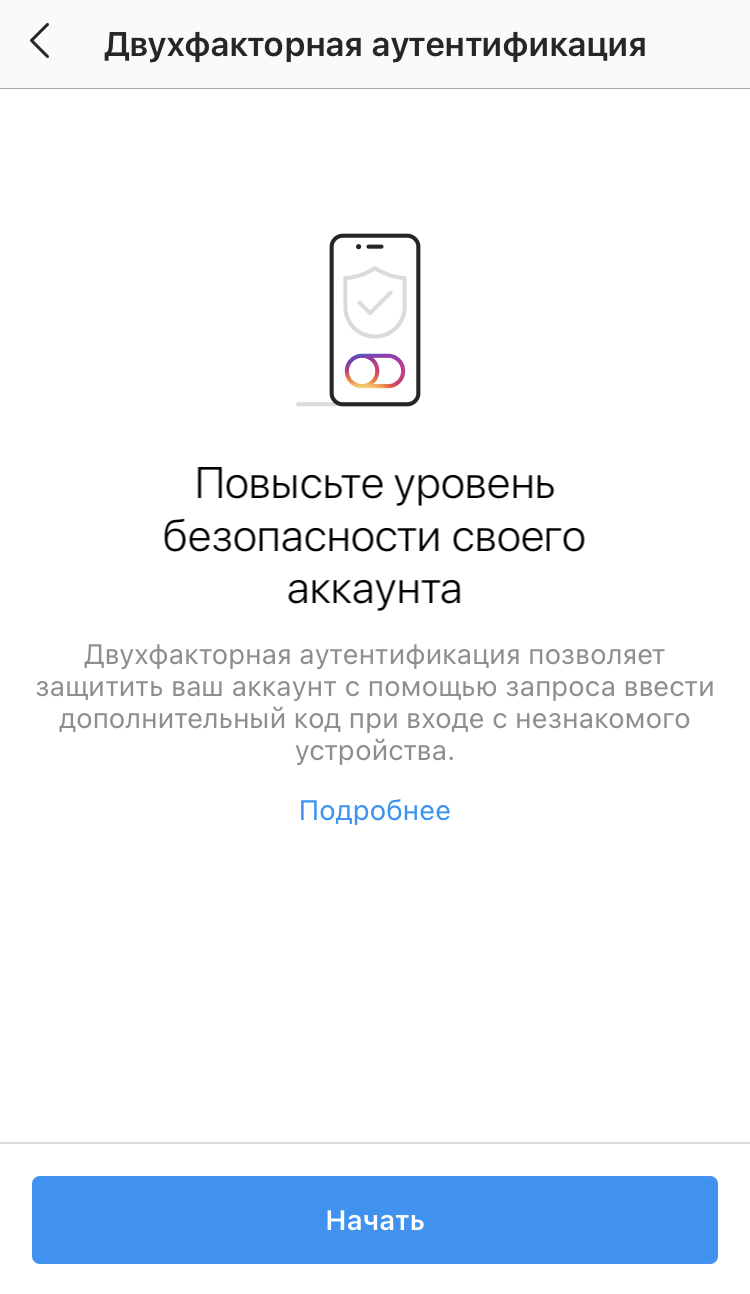

1. Настройте двухфакторную авторизацию.

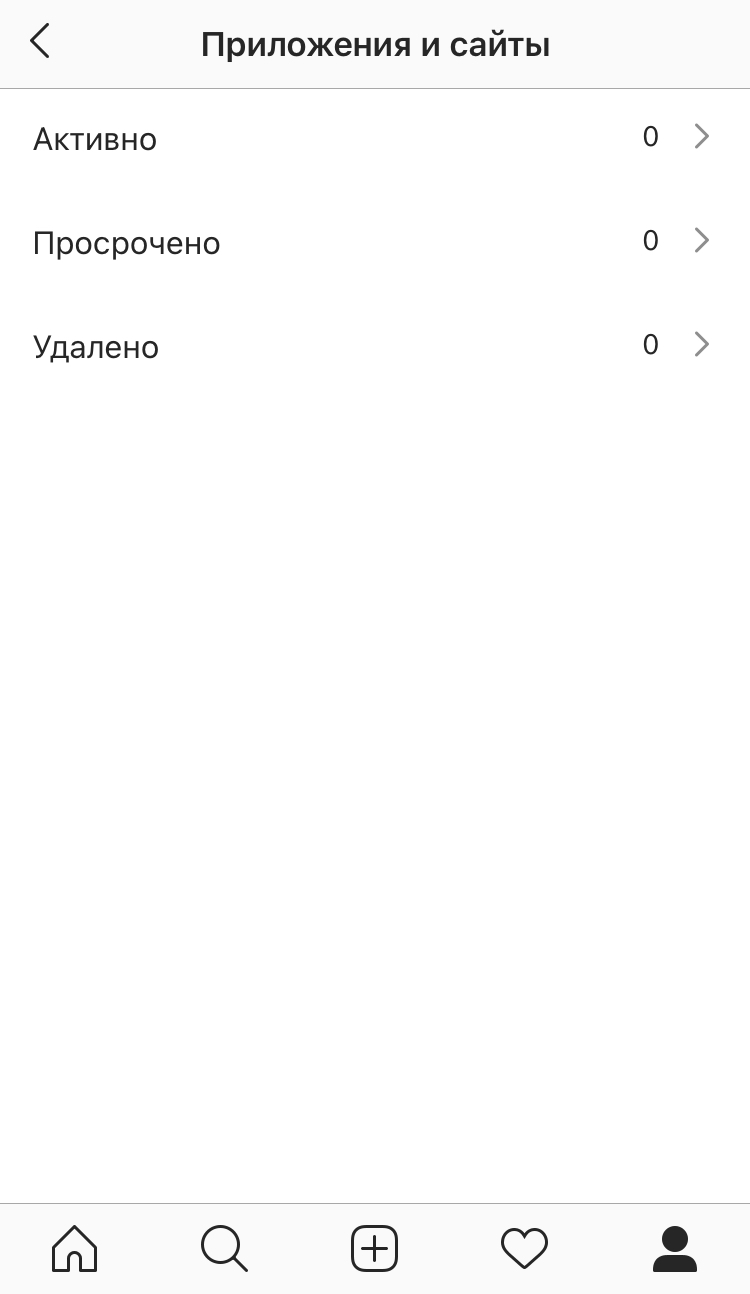

2. Запретите сторонним приложениям доступ к аккаунту.

3. Не забывайте удалять доступы у бывших сотрудников.

Если вы используете Instagram по работе, убедитесь, что ни у кого из бывших сотрудников не сохранилось доступа к аккаунту.

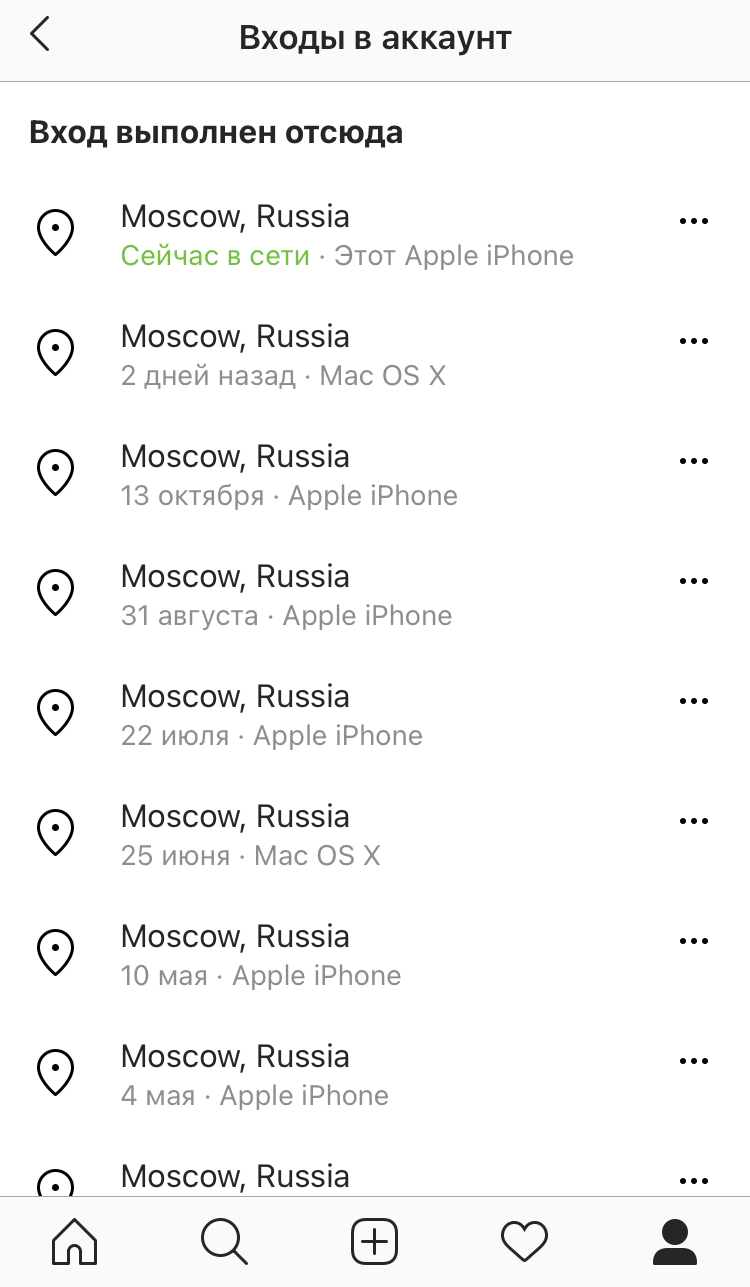

4. Проверяйте, кто заходил в ваш аккаунт.

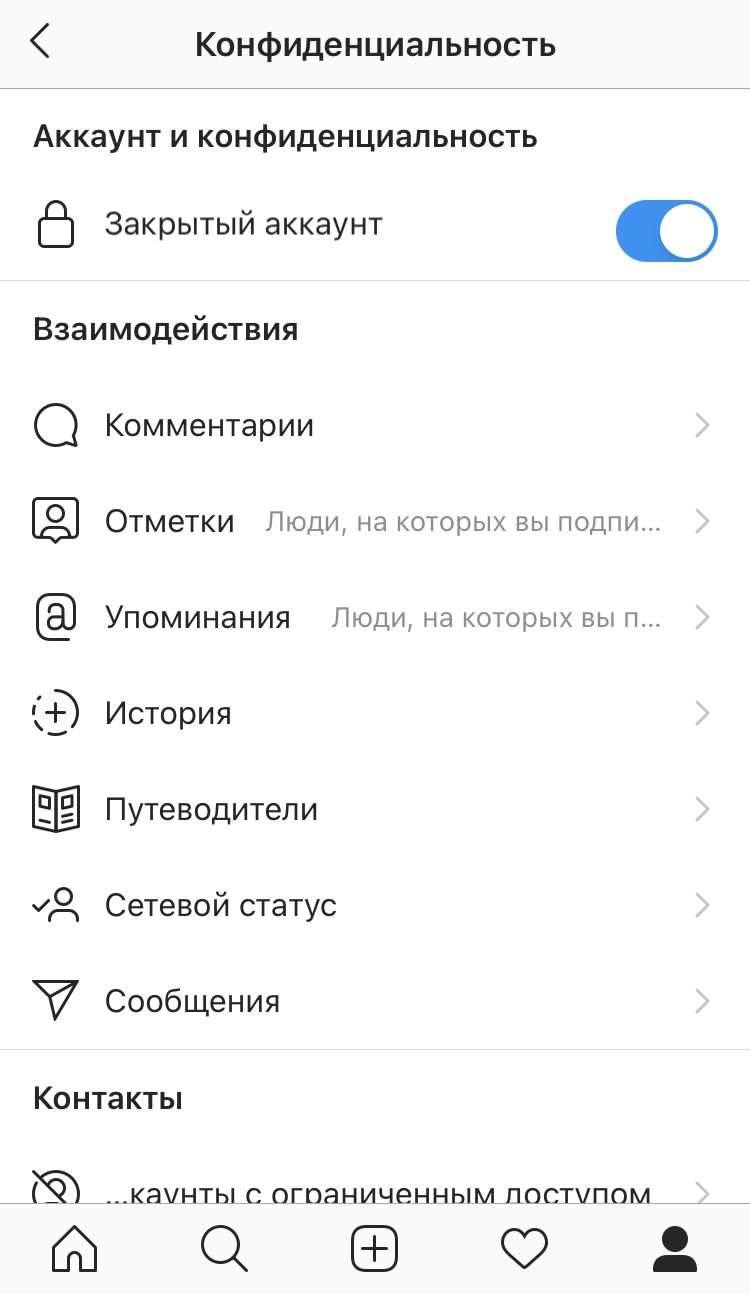

5. Закройте профиль.

Если это не рабочий аккаунт, и вы не зарабатываете рекламой в блоге, лучше сделать профиль закрытым. Это, как минимум, защитит от спамеров.

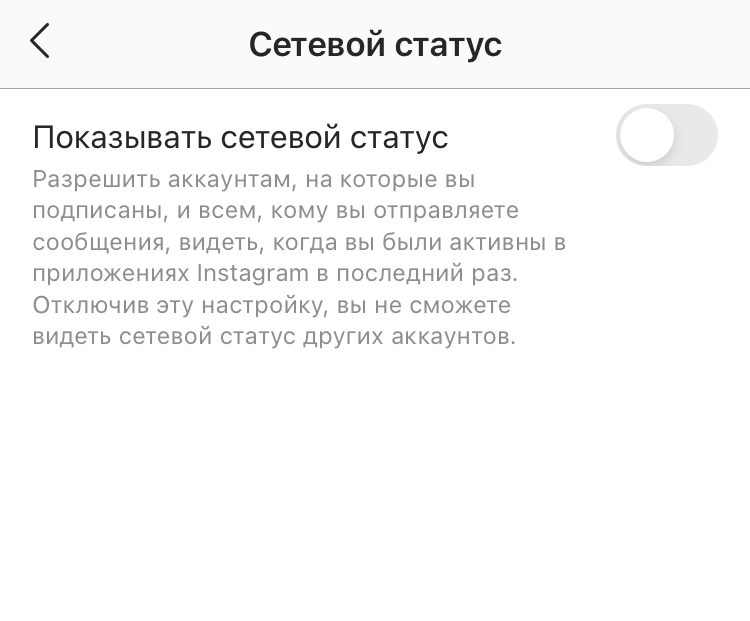

6. Скройте ваш сетевой статус.

Так никто не узнает, когда вы онлайн.

Как защитить аккаунт в Facebook

1. Удалите личную информацию.

В Facebook могут быть видны ваш возраст, места работы и проживания, семейный статус, сведения о родственниках и даже все места, в которых вы побывали. Если вы не хотите, чтобы эту информацию использовали сторонние компании и сервисы, лучше удалить ее со страницы.

На компьютере/ноутбуке:

В мобильном приложении:

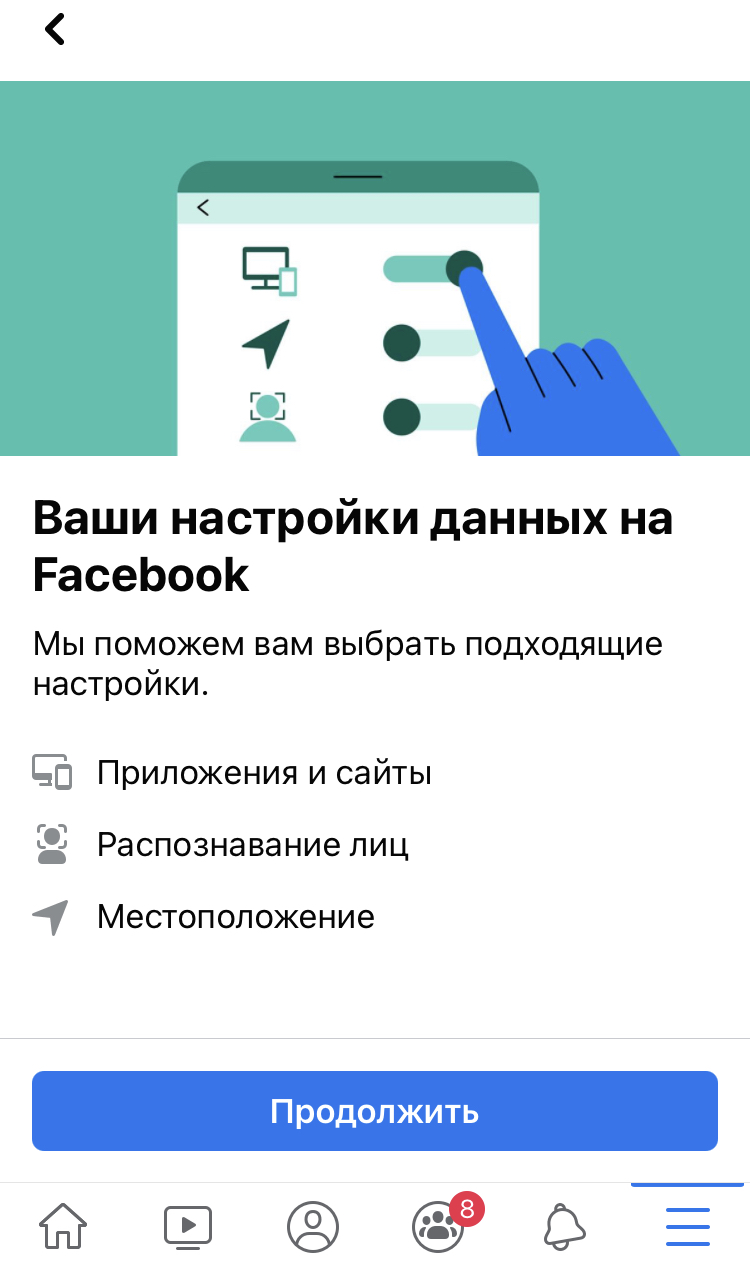

2. Выключите распознавание лиц.

Facebook умеет распознавать лица, чтобы отмечать вас на фото. Вы можете запретить это.

На компьютере/ноутбуке:

В мобильном приложении:

3. Ограничьте доступ приложений к вашим данным.

На компьютере/ноутбуке:

В мобильном приложении:

4. Ограничьте доступ к вашим постам и личным данным.

Если вы делитесь на странице личной информацией, лучше скрыть это от посторонних. Профили в соцсетях все чаще просматривают HR-специалисты перед собеседованием и службы безопасности — перед тем, как взять вас на работу.

На компьютере/ноутбуке:

В мобильном приложении: аналогично.

Как защитить WhatsApp

И WhatsApp, и Instagram принадлежат все тому же Facebook. Это значит, во-первых, что принципы обмена данными и защиты аккаунтов у них схожи. А во-вторых — что все ваши переписки и личные данные из чатов и аккаунтов Facebook может использовать в своих целях.

1. Не сообщайте никому шестизначный код для верификации.

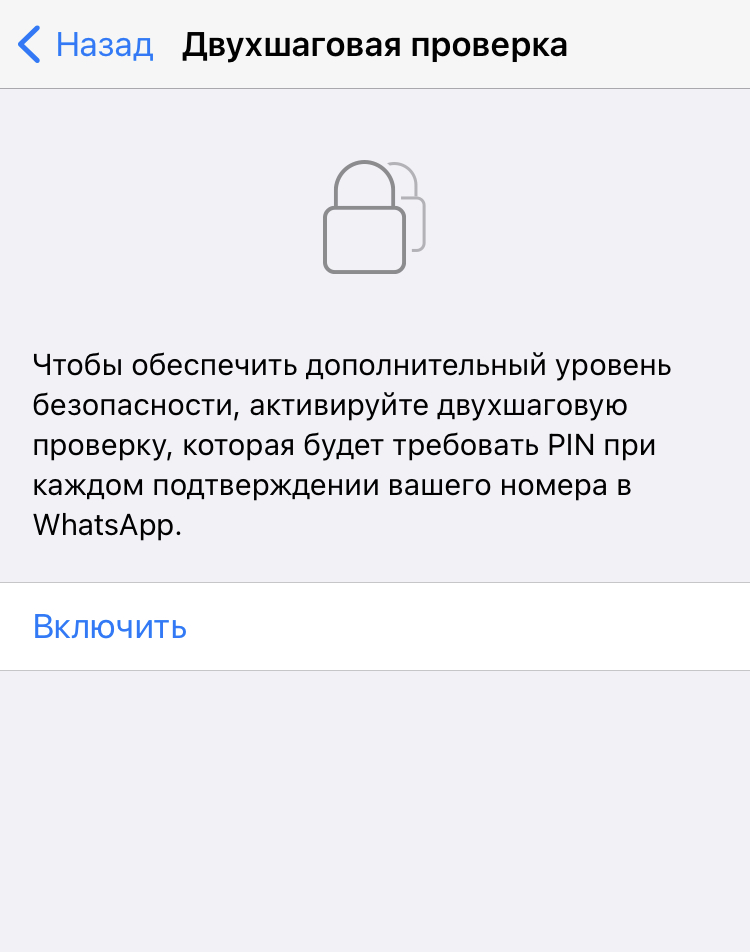

2. Включите двухфакторную аутентификацию.

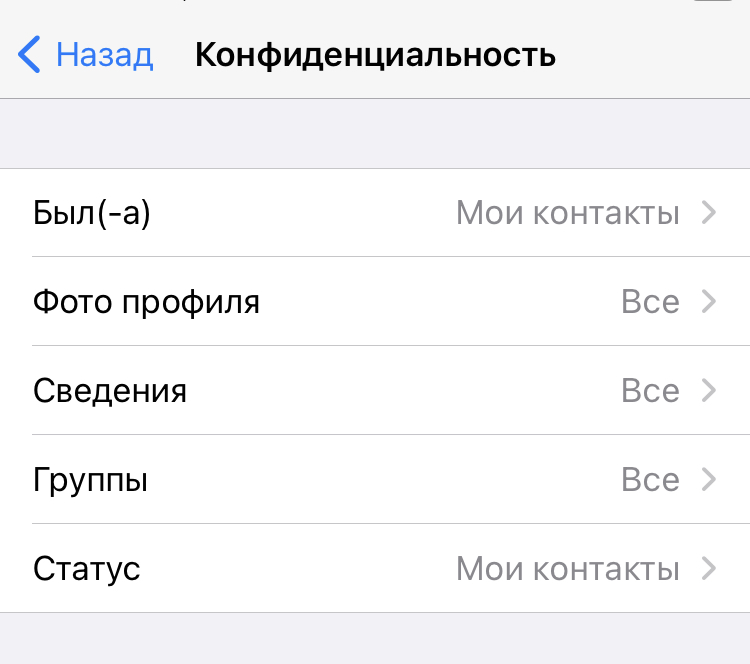

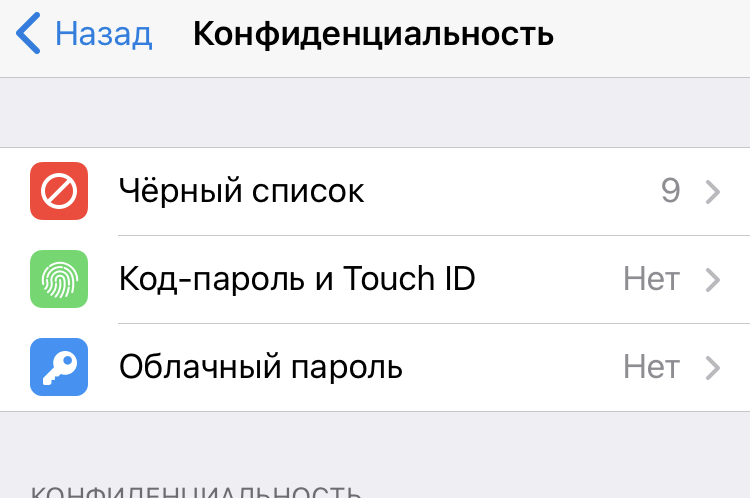

3. Скройте сетевой статус, фото и геолокацию.

4. Архивируйте чаты, в которых делитесь личными данными.

Это позволит защитить вашу переписку, если кто-то получит доступ к аккаунту Apple или Google на другом устройстве.

Как защитить Telegram

1. Включите двухфакторную аутентификацию и код-пароль.

2. Не переходите по подозрительным ссылкам и не сообщайте личные данные в чатах.

Даже если это кто-то знакомый. Если вам пишут якобы администраторы Telegram, у профиля должна стоять голубая галочка верификации.

3. Отправляйте личные данные и пароли только в приватных чатах.

4. Не забывайте разлогиниться на компьютере или ноутбуке.

Каждый раз, когда вы заканчиваете работать за личным или, тем более, рабочим компьютером, выходите из своего аккаунта в Telegram. Помните, что любой может получить к нему доступ.

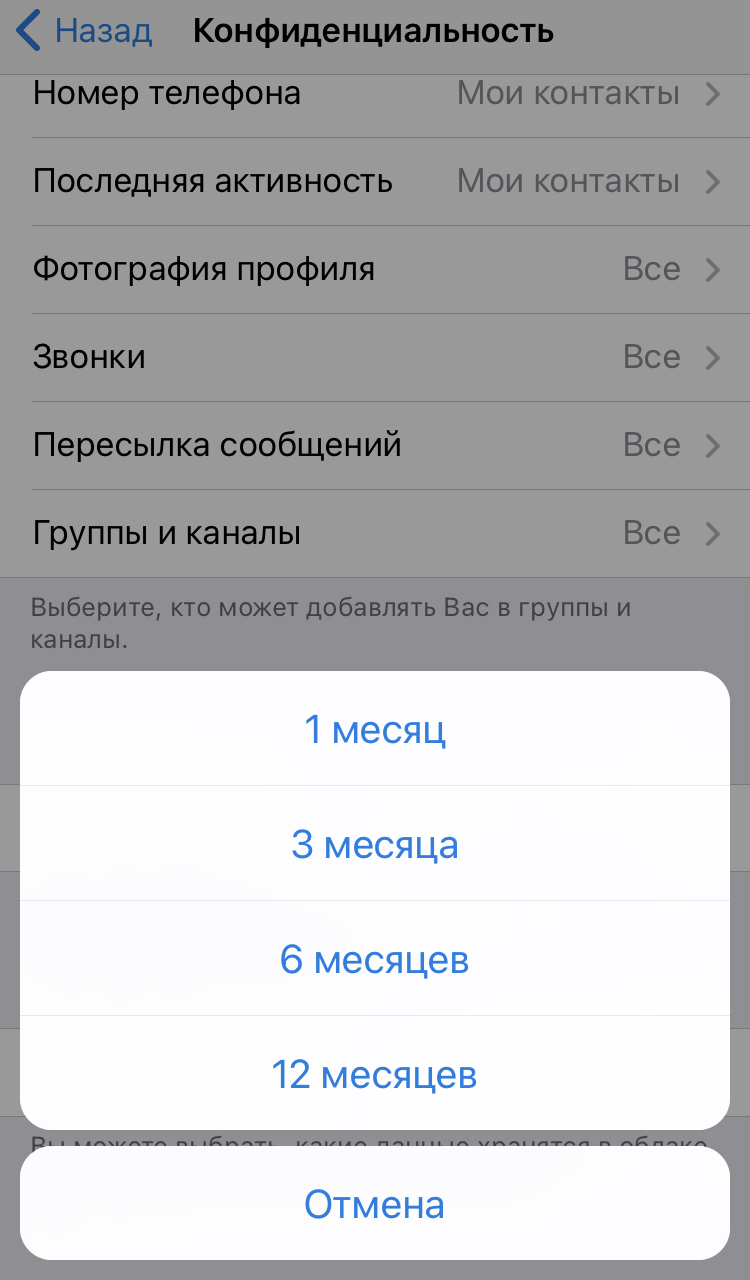

5. Настройте автоудаление данных.

Запомните главные правила

- Используйте сложные пароли: с буквами, числами и спецсимволами. Они должны быть индивидуальными для каждого устройства, приложения и сервиса. Чтобы не запутаться и не забыть, пользуйтесь приложениями для хранения паролей.

- Не пользуйтесь публичными Wi-Fi-сетями. Они плохо защищены, и злоумышленники легко могут получить доступ ко всем вашим данным.

- Не открывайте подозрительные ссылки — даже от знакомых. Это могут быть фишинговые ссылки или вирусы от мошенников, которые взломали аккаунт вашего близкого или коллеги.

- Не делитесь своими паролями и учетными записями. Личные или корпоративные аккаунты могут содержать конфиденциальную информацию. Даже если ваш близкий никому не сообщит об этом, его устройством или аккаунтом могут завладеть мошенники, и тогда ваши данные тоже окажутся под угрозой.

- Не позволяйте посторонним пользоваться вашим телефоном или ноутбуком.

- Используйте двухфакторную аутентификацию на всех устройствах. Для этого удобнее и надежнее пользоваться специальными приложениями.

- По возможности, закрывайте профили в соцсетях. Если вы не используете соцсети для работы, лучше сделать профиль закрытым. Так всю информацию и посты в нем смогут видеть только те, кого вы добавили в друзья.

Подписывайтесь также на Telegram-канал РБК Тренды и будьте в курсе актуальных тенденций и прогнозов о будущем технологий, эко-номики, образования и инноваций.

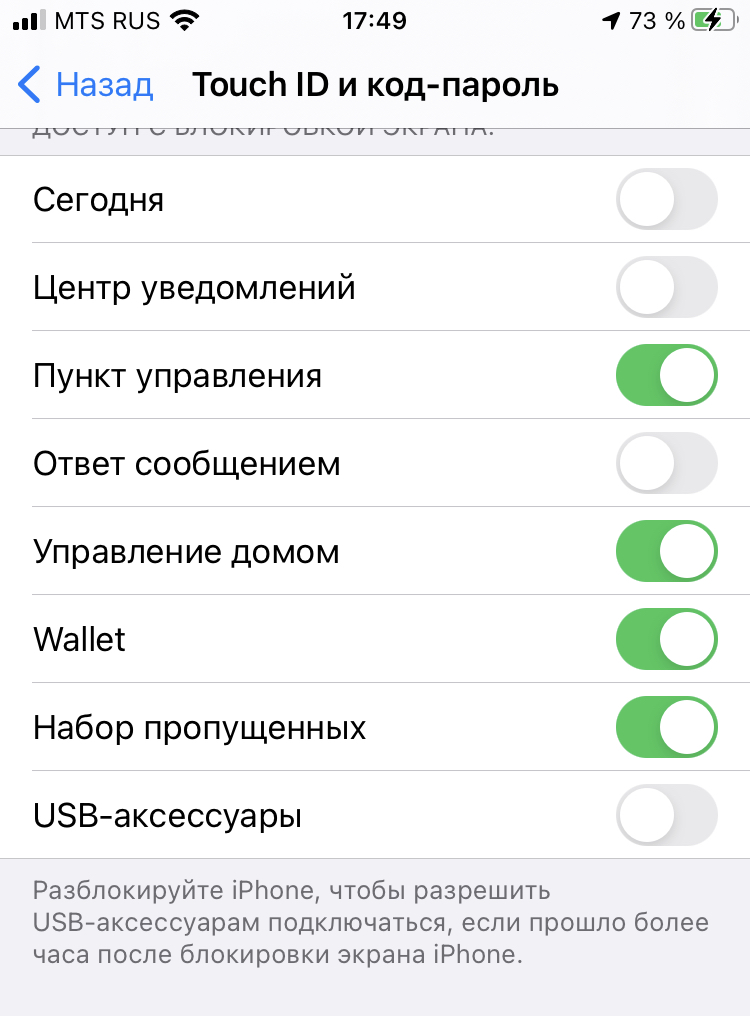

Компания Apple представила публике новую функцию защиты от взлома своих устройств под управлением iOS 11.4.1 и выше. Принцип защиты базируется на отключении передачи данных через Lightning-порт устройства через час после блокировки экрана. Сделано это для того, чтобы ограничить возможность подключения сторонних устройств к смартфону без ведома владельца. Новая функция была названа режимом USB Restricted (в настройках — USB accesories) и по мнению представителей компании сможет значительно повысить защищенность продукции Apple от взлома в случае потери или кражи устройства.

Зачем Apple усиливает защиту своих устройств

Курс на повышение защищенности iPhone компания взяла еще в 2014 году, когда в iOS 8 шифрование стало включено по умолчанию. Тогда силовые ведомства США, да и прочие спецслужбы, крайне негативно восприняли такой ход компании. Кроме шифрования устройства Apple имеют и встроенную на физическом уровне защиту в самой архитектуре своих процессоров, начиная с A7. Этот компонент носит название Secure Enclave (SE), имеет общий буфер и память с остальными ARM-ядрами процессора, но не зависит от них. Именно через него осуществляется шифрование данных флеш-памяти смартфона, а в качестве ключа используется UID, заданный пользователем пароль и другие ключи устройства. Процесс выглядит следующим образом: SE генерирует 256-битный ключ для AES-шифрования на базе этих ключей и специального, доступного только модулю ключа, что исключает возможность взлома перепайкой элементов на плате.

Но это только один из уровней защиты данных в iPhone. Полная архитектура безопасности в схематическом виде выглядит следующим образом:

С технической документацией Apple в виде обширного гайда на эту тему можно ознакомиться тут.

Уже в 2016 году у спецслужб США появился реальный повод оказать давление на компанию из Купертино. Тогда в руки ФБР попал смартфон iPhone 5C Сайеда Ризвана Фарука, одного из террористов, устроивших стрельбу в центре помощи инвалидам в Сан-Бернандино.

Тогда ФБР выдвинуло ряд требований к Apple, которые касались сотрудничества с Бюро и оказании помощи во взломе устройства преступника с целью выявить его возможных подельников и предотвратить другие теракты на территории США. Стоит отметить, что до этого момента Apple охотно сотрудничала с властями: специалисты компании помогли взломать более 70 iPhone в период с 2008 по 2013 годы по запросам спецслужб США, однако эта практика была остановлена после слива секретной документации Эдвардом Сноуденом. После этого Apple перестала помогать правительству.

Смартфон стрелка из Сан-Бернандино стал буквально камнем преткновения между ФБР и Apple. Первые требовали снять ограничение на 10 вводов пин-кода, предоставить автоматические инструменты перебора пароля и снять ограничения на скорость ввода (после пятой попытки смартфон устанавливает задержку на ввод пин-кода в одну минуту, а после девятой — в один час).

Специалисты Apple всячески противились работе с ФБР и указывали на то, что создание подобного инструментария для целевого iPhone невозможно — при получении требуемого ПО ФБР сможет использовать его для взлома любых устройств. К скандалу вокруг устройства террориста в то время подключилось множество лиц, в том числе высказались такие люди как Макафи и Гейтс. Тим Кук опубликовал открытое письмо для потребителей, в котором утверждал, что запрос ФБР неправомерен и от компании требуют создать бекдор для атаки на их устройства (полный перевод письма на Хабре):

Конкретно, ФБР хочет чтобы мы сделали новую версию операционной системы для iPhone, обходящую несколько важных элементов безопасности, и установили ее на восстановленный в ходе расследования iPhone. В неверных руках такое программное обеспечение, которое на данный момент не существует, сможет разблокировать любой iPhone к которому имеется физический доступ.

Власти говорят, что этот инструмент будет использован единожды, только на одном телефоне. Но это попросту не так. Как только он будет создан, он может быть использован снова и снова, на любом количестве устройств. В реальном мире это эквивалентно универсальному ключу, который может открывать сотни миллионов замков — от ресторанов и банков до магазинов и домов. Ни один здравомыслящий человек не сочтет это приемлемым.

В итоге силовикам пришлось заплатить неизвестным хакерам сумму от $1 до $1,3 млн для того, чтобы получить доступ к данным на iPhone Фарука.

После этого инцидента компания из Купертино не была замечена в сотрудничестве с властями и продолжала повышать защиту своих устройств. Очередной функцией стал USB Restricted.

USB Restricted не идеален

Почему такой банальный способ обмана таймера USB Restricted вообще работает

Очевидно, что инженеры Apple не могли пойти на шаг, когда любое MFi-устройство будет принудительно отключаться через час после блокировки экрана: речь идет о базовых станциях, на которых смартфон можно использовать как плеер, переходниках на карты памяти и даже банальных проводных наушниках для прослушивания музыки.

Возможно, подобный изъян будет устранен через принудительное формирование White-листа подключаемых устройств, которые смогут получать приоритет и останавливать таймер функции USB Restricted. Сейчас это выглядит как наиболее вероятный сценарий развития событий. При этом Apple может в очередной раз зациклиться на собственной продукции и пользователям китайских реплик придется выбирать: либо гарантировать безопасность своего устройства, либо пользоваться более дешевыми переходниками и модулями. Правда, всегда есть и радикальный путь — переход на платформу Android.

Читайте также:

- Можно ли поменять снилс и инн в другом городе без прописки

- Что выше декларация или пакт

- По наличию и характеру правовой базы можно выделить государственную инвестиционную политику

- Выдача гражданам приватизационных чеков которые можно

- В какой срок может быть обжаловано решение квалификационной комиссии