Как пользователь осуществляет контроль над своими данными

Обновлено: 30.06.2024

Основное правило проектирования – дайте пользователю контроль над системой.

Этот пример из реальной жизни, показывает, как проектировщик должен предоставить возможность пользователю контролировать ситуацию и делать интерфейс таким, чтобы он соответствовал потребностям и пожеланиям пользователя.

Принципы, которые дают пользователю контроль над системой:

· используйте режимы благоразумно (безрежимность);

· предоставьте пользователю возможность выбирать: работать либо мышью, либо клавиатурой, либо их комбинацией (гибкость);

· позвольте пользователю переключать внимание (прерываемость);

· создайте условия для немедленных и обратимых действий, а также обратной связи (снисходительность);

· обеспечьте соответствующие пути и выходы (способность ориентировки);

· приспосабливайте систему к пользователям с различным уровнем подготовки (доступность);

· сделайте пользовательский интерфейс более понятным

(облегченность в использовании);

· дайте пользователю возможность настраивать интерфейс по своему вкусу (приспосабливаемость);

· разрешите пользователю напрямую манипулировать объектами интерфейса (интерактивность).

Краткая характеристика каждого из этих принципов.

1. Используйте режимы благоразумно

Существует множество интерфейсов, которые излишне часто переключаются между режимами. В какой-то момент на экране появляется модальное диалоговое окно, и пользователь становится ограниченным в действиях не только в программе, но и на экране. Есть два типа режимов интерфейса, которые во многих случаях необходимы, но надолго лишают пользователя самостоятельности.

При выборе режимов важно следовать принципу немедленной визуальной обратной связи. Пользователь должен быть постоянно уверен в том, что он находится в нужном режиме. Во многих программах о режиме информирует курсор мыши. Режимы – не всегда плохо. Человек должен сам выбирать нужные ему режимы. Интерфейс должен быть настолько естественным, чтобы пользователю было комфортно работать с ПС.

2. Позвольте пользователю использовать мышь и клавиатуру

Пользователи, которым необходимы специальные действия, обычно пользуются интерфейсом с клавиатурой. Некоторые новые программы также требуют поддержки ввода с клавиатуры для повышения эффективности работы.

3. Позвольте пользователю переключать внимание

Людей всегда прерывают и отвлекают – телефон, коллеги, начальник и т.д. Программные интерфейсы должны быть спроектированы так, чтобы пользователь мог в любую минуту прерваться или сохранить результаты работы в данной стадии.

Обеспечение контроля пользователя над программой и его поддержка – вот главные принципы разработки. Не нужно вынуждать пользователей заканчивать выполнение начатых последовательностей действий. Дайте им выбор – аннулировать или сохранить данные и вернуться туда, где они прервались.

5. Обеспечьте немедленные обратимые действия и обратную связь

Недостаточность обратной связи в большинстве программных продуктов вынуждает пользователей тратить много сил на выполнение поставленной задачи. Каждый программный продукт должен включать в себя функции UNDO и REDO (отменить и повторить). Необходимо информировать пользователя о том, что данное действие не может быть отменено, и по возможности разрешить ему альтернативное действие. Необходимо держать пользователя в курсе происходящего.

6. Предоставляйте понятные пути и выходы

Дайте возможность пользователю свободно ориентироваться в интерфейсе. Определите пути доступа в любую его часть. Разрешите ему двигаться вперед и назад, по нисходящей и восходящей структурам интерфейса. Создайте удобные контекстные подсказки там, где они требуются. Основная функция данных элементов – показать, какие программы открыты, и разрешить пользователю доступ ко всем программам и данным.

Люди нуждаются в быстром доступе к файлам, папкам, программам.

Появление Internet показало, что навигация – основная интерактивная техника. Если пользователь понимает, как зайти на нужную страницу в WWW, то существует 80%-ная вероятность, что он разберется в интерфейсе. Люди осваивают методы работы с браузером очень быстро.

7. Приспосабливайтесь к пользователям с разными уровнями навыков

Пользователи имеют разный уровень навыков использования программ. Многие программы предлагают специальные интерфейсы, которые помогают выбрать уровень сложности взаимодействия. Например, панель меню и выпадающие меню программ могут быть стандартными или усложненными в зависимости от выбора пользователя и типа выполняемой задачи. Использование мыши и клавиатуры делает управление более гибким, облегчает работу и позволяет взаимодействовать с программой пользователям с различным уровнем подготовки.

8. Сделайте пользовательский интерфейс понятным

9. Дайте пользователю возможность настроить интерфейс на свой вкус

Дайте человеку возможность настроить представление информации (цвета, шрифты, базирование, вид обзора, расположение элементов), поведение интерфейса (действия по умолчанию, макросы, кнопки) и интерфейсные функции (нажатие кнопок или клавиш, сочетание клавиш для быстрого выбора команд, мнемоника, расположение кнопок мыши для отдачи команд) так, как ему нравится.

Визуально богатые сенсорные графические и мультимедийные интерфейсы должны содержать функцию настройки пользователем. Работая, человек должен чувствовать себя комфортно, настраивая интерфейс по своему вкусу, пользуясь своими любимыми цветами, шрифтами, графикой и др.

10. Разрешите пользователю прямое манипулирование объектами интерфейса

Везде, где это, возможно, разрешите пользователю напрямую взаимодействовать с объектами на экране. Кроме прямой манипуляции с объектами, поработайте с метафорами интерфейса и пользовательскими моделями. В популярном информационном менеджере Lotus Organizer есть мусорная корзина. Попробуйте выбросить в нее какой-либо объект или документ – он словно сгорает в пламени! Ожидаете ли вы нечто подобное от мусорной корзины?

11. Позвольте пользователю контролировать ситуацию

Пользователю должна быть предоставлена некоторая степень контроля над интерфейсом. В отдельных случаях он должен иметь полный контроль над тем, что делает, даже в объеме операционной системы. Иногда ему нужно разрешить контроль только в пределах выполняемой задачи. Человеку свойственно огорчаться, если он сразу не получает желаемого или не имеет доступа к чему-то.

В некоторых ситуациях компьютерные системы или программы нуждаются в определенном времени для осуществления какого-либо действия. Разработчик проекта должен держать пользователя в курсе происходящего. Именно в этом заключается возможность поддерживать внимание пользователя и уверенность, что компьютер все делает правильно.

Многие разработчики программных продуктов (или, возможно, люди, ответственные за продажи) умеют привлечь и удержать внимание пользователей при установке программы. Существуют программы, которые при инсталляции рекламировали другие программные продукты, пока клиенты ожидали завершения процесса. Некоторые программы обучали людей пользованию данным продуктом.

Как думаете, за вами следят? Пока вы размышляете над ответом, напомним, что практически за каждым вашим действием в интернете ведется пассивное наблюдение. Средняя веб-страница обменивается полученными данными с десятками разработчиков. То же самое можно сказать о многих мобильных приложениях. Некоторые из них и вовсе собирают конфиденциальную информацию, включая ваше местоположение и данные о совершенных звонках. Различные предприятия и даже организаторы мероприятий используют Bluetooth и WiFi для мониторинга за людьми поблизости. Розничные сети прибегают к использованию технологий по распознаванию лиц чтобы идентифицировать покупателей и делать им личные рекламные предложения. Более того, полученной информацией представители частных компаний могут делиться с правоохранительными органами.

Приложение TikTok разработано в Китае, правительство которого занимается тотальной слежкой за собственными гражданами

Бесплатный сыр бывает только в мышеловке

Хотите всегда быть в курсе новостей из мира науки и высоких технологий? Подписывайтесь на наш канал в Яндекс.Дзен

К сожалению, сегодня не стоит рассчитывать на добросовестность разработчиков и глав корпораций

Так, благодаря критике компаний Apple и Google, которые в прошлом допускали утечки данных, были предприняты шаги для предотвращения несанкционированного доступа к функциям устройств и лучшего информирования пользователей о том, к какой информации имеют доступ установленные приложения. Как сообщает BuzzFeed News, некоторые приложения запрашивают доступ к местоположению, чтобы предоставить пользователям лучшую, персонализированную информацию. При этом не упоминая, что продают данные или используют их для таргетинга объявлений. Недавно журналисты New York Times обнаружили, что одно из популярных приложений отправляло данные о местонахождении пользователей 40 различным компаниям, в то время как пользователи считали, что их местоположение отслеживалось только для получения прогноза погоды.

Несмотря на то, что пользователи должны быть осведомлены о сборе персональных данных приложениями, описание “политики конфиденциальности” может быть длинным, расплывчатым и сложным для понимания. Так, в заметках о политике конфиденциальности некоторых приложений может быть сказано, что ваши данные могут быть переданы филиалам, что фактически означает, что они будут переданы рекламодателям и/или аналитическим агентствам.

Как понять, что данные собирают без предупреждения?

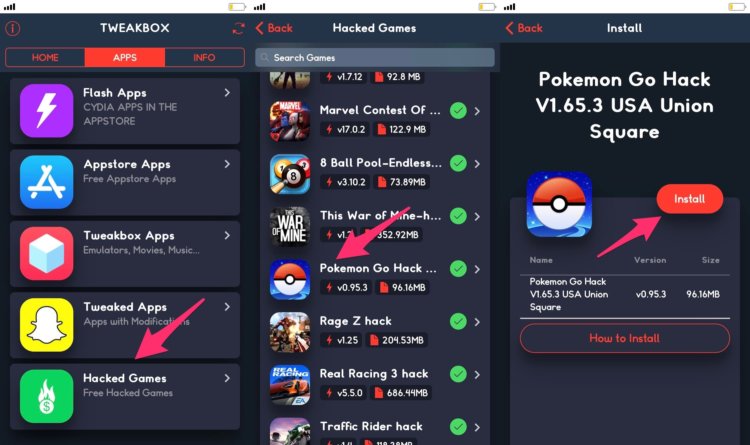

Бесплатные приложения обычно загружаются трекерами — в конце концов, разработчики должны каким-то образом зарабатывать деньги. При этом пользователям не стоит рассчитывать на то, что такие приложения не будут собирать их данные.

Трекер — система аналитики мобильного приложения с возможностью отслеживания источника установок.

Faceapp уверяет пользователей, что не предоставляет данные правительству РФ

Результаты исследования, проведенного сотрудниками International Computer Science Institute, показали, что платные версии приложений часто имеют те же трекеры, что и их бесплатные аналоги. Исследователи полагают, что мы вступаем в эпоху, когда нельзя быть уверенным в том, что если заплатить за приложение, оно не получит доступ к персональным данным. Игры часто считаются одними из самых инвазивных приложений, не говоря уже о том, что они часто предназначены или специально предназначены для детей, которых следует защищать в соответствии с законами о конфиденциальности, разработанными специально для детей. Специалисты советуют внимательно изучать разрешение игровых приложений перед установкой.

Прежде чем загружать приложения, которые запрашивают доступ к функциям, не имеющим никакого отношения к предоставляемой услуге, ученые советуют подумать дважды. Однако будет еще лучше, если вы решите побольше узнать непосредственно о разработчике. Так, если вы не хотите, чтобы правительство Китая потенциально имело доступ к вашим данным, вам будет интересно узнать, что TikTok принадлежит китайской компании. Представители TikTok утверждают, что компания не хранит пользовательские данные на территории Китая и не делится этой информацией с правительством. Также, приложение FaceApp базируется в России, однако и его разработчики заявили, что не хранят пользовательские данные на территории страны. В свою очередь, представители Вконтакте уверяют общественность, что не предоставляют личные данные пользователей правоохранительным органам, однако количество уголовных дел из-за постов в этой социальной сети свидетельствует об обратном. Так что вам решать, стоит ли доверять подобным компаниям.

Также исследователи рекомендуют периодически проверять настройки телефона, чтобы посмотреть, каким приложениям открыт доступ к личной информации. С недавнего времени устройства Apple и Android стали сообщать пользователям, к каким функциям приложения запрашивают доступ, предоставлен ли он и можно ли изменить свое решение.

Иллюзия контроля

Среди специалистов, которые занимаются изучением сбора персональных данных, распространена точка зрения зрения о том, что запрос приложений на доступ к персональным данным — лишь иллюзия контроля. Зачастую приложения находят другие способы получения искомой информации, включая данные о местоположении. Также они могут использовать данные, для которых не нужно разрешение, например уникальные идентификаторы устройств, которые позволяют приложениям собирать данные о том, как и когда их используют. Полученная информация затем попадает к рекламодателям, позволяя им улучшить свои продукты и повысить уровень продаж. Но как еще используют персональные данные?

Наверняка вы не раз слышали истории о взломах и использовании личных данных. Недавно Facebook и Twitter объявили, что персональные данные сотен пользователей оказались в открытом доступе. Причиной послужило требование некоторых приложений Android, загруженных из магазина Google Play, ввести данные учетной записи. Компании получили отчет службы безопасности, согласно которому, набор для разработки программного обеспечения под названием One Audience предоставляет сторонним разработчикам доступ к личным данным, таким как адреса электронной почты, имена пользователей и даже последние твиты. Не исключено, что кто-то мог получить контроль над чужим аккаунтом Twitter, однако доказательств этого на сегодняшний день нет.

Игровые приложения являются одними из самых агрессивных, когда речь заходит о конфиденциальности

Также сложно назвать прозрачными приложения Facebook и Snapchat, так как большое количество пользователей регулярно жалуются на нарушения конфиденциальности. Однако самое печальное заключается в том, что мы ничего не можем с этим сделать. Остается только бойкотировать приложение, если оно вам не нравится или вовсе отказаться от использования некоторых социальных сетей. При этом, скорее всего, в будущем проблема конфиденциальности персональных данных станет намного серьезнее.

Как сохранить конфиденциальность данных?

Думаю, никто не будет спорить с тем, что у людей должно быть право знать, какую информацию о них собирают и что с ней делают. Ситуация, в которой частные корпорации обрабатывают персональные данные пользователей без их информированного согласия попросту недопустима. Тем не менее, практически каждый день мы видим, что компании не собираются регулировать работу с данными пользователей, так как ими движет, в первую очередь, желание получить прибыль. Более того, многие компании заходят еще дальше: когда пользователи дают разрешение на использование персональных данных, приложения взимают дополнительную плату или снижают качество обслуживания. Таким образом, они должны нести ответственность за неправомерное использование конфиденциальных данных.

Исследователи полагают, что для защиты персональных данных необходимо требовать введения более совершенных законов о конфиденциальности и их соблюдения. И хотя политика конфиденциальности несовершенна, скачивать мобильные приложения без нее может быть просто опасно. Конечно, лучший способ избежать обработки ваших данных сторонними приложениями — не загружать их вообще. В конце-концов сегодня каждый должен решить для себя, стоит ли установка приложения того, что она отнимает.

З ащита персональных данных становится задачей каждой компании, которая получает их в соответствии со своими уставными целями. На эти компании ложатся определенные обязанности – от разработки документации до установки соответствующего программного обеспечения. На определенные государственные ведомства возложены задачи по контролю над соблюдением законодательства, действующего в этой сфере.

Основные регуляторы и их полномочия

Основные предложения и термины в сфере защиты персональных данных определены Федеральным законом № 152-ФЗ. Он же определяет государственные организации, уполномоченные осуществлять контроль в этой сфере. Закон указывает на три ведомства Российской Федерации, на которые возложена обязанность контролировать выполнение юридическими лицами того, что требует от них закон, чтобы эффективно защищать персональные данные граждан. Это такие государственные органы, как:

Виды контроля

Федеральный закон о защите прав юридических лиц № 294-ФЗ назвал основной вид контрольных мероприятий, которые осуществляются в отношении лиц, направивших уведомление о начале занятия бизнесом, связанным с обработкой персональных данных. Это проверки, которые в рамках своих полномочий проводят государственные органы. Согласно законодательству, они могут быть плановыми и внеплановыми. Плановая проверка может быть назначена не ранее чем по прохождении трех лет с момента регистрации или подачи уведомления о работе с персональными данными. Она назначается в год, предшествующий проверке. Сведения о ней, ее срок и проверяемые объекты обязательно вносятся в общегосударственный реестр, который затем размещается на сайте Генеральной прокуратуры. Каждый оператор всегда может знать, будут ли в отношении него производиться плановые проверочные мероприятия.

Внеплановая проверка соблюдения правил защиты персональных данных может быть назначена только при наличии веских причин. Это:

Важно, что внепланово проверяющие ведомства могут прийти в компанию только при наличии согласия органов прокуратуры. Если обращение гражданина, которое могло бы стать основой для проведения проверки, не содержит данных, которые могли бы помочь установить его личность, например, в нем проставлена неразборчивая подпись или отсутствует почтовый адрес, такое заявление не может быть положено в основу проведения проверки.

Если о плановых проверках соблюдения предписаний или требований закона по защите персональных данных компании чаще всего узнают в конце декабря, когда их список появляется на сайте Генпрокуратуры, то о внеплановых проверяющие ведомства обязаны их уведомить не позднее чем за 24 часа. Это делается любым доступным способом, включая электронную почту, факс или телефон. Но есть одно исключение. Если деятельность оператора вышла за рамки закона и таким нарушением был причинен вред человеку, его здоровью или жизни (например, утечка данных стала причиной нападения), то в этом случае уведомлять о проверке не требуется, она проводится незамедлительно после установления такого факта.

Любая проверка не может продолжаться больше 20 дней. Если обстоятельства требуют, она продляется, для малых предприятий – не более чем на 15 часов. Она может быть приостановлена с обязательным письменным уведомлением об этом оператора, если:

- требуется проведение экспертизы;

- вынесено мотивированное решение руководителя подразделения ведомства, проводящего проверку.

Завершается проверка несколькими способами:

- составление акта по результатам проверки, направление его оператору;

- выдача предписания о необходимости прекращения нарушения закона с перечнем действий, позволяющих устранить недостатки;

- привлечение оператора к административной ответственности по различным основаниям, предусмотренным КоАП РФ;

- направление материалов в правоохранительные органы с постановкой вопроса о привлечении к уголовной ответственности.

На практике чаще всего проверки соблюдения законодательства по хранению и обработке персональных данных проводятся Роскомнадзором. Все три уполномоченные организации достигли взаимопонимания и в порядке межведомственного взаимодействия иногда проводят совместные контрольные мероприятия в отношении одного и того же субъекта, распределяя между собой зоны ответственности и объекты проверок. Роскомнадзор отвечает за общее соблюдение законодательства, ФСТЭК и ФСБ контролируют соблюдение специальных лицензионных требований.

Роскомнадзор

Ведомство отвечает за большой круг правоотношений, связанных с информационными технологиями и использованием сети Интернет. Оно проверяет, насколько точно организации выполняют требования, связанные с обработкой и хранением персональных данных, защитой прав субъектов. Ведомство вправе проверить те данные, которые компания указала в уведомлении о начале занятия видом деятельности, связанным с обработкой персональных данных. Эта форма заполняется на портале организации и одновременно направляется по почте. Требование касается всех организаций, кроме тех, которые обрабатывают только сведения о своих сотрудниках.

Основываясь на законе о персональных данных, ведомство вправе:

- запрашивать у граждан и организаций любую информацию, которая нужна ему для исполнения своих функций, и получать такие данные на безвозмездной основе;

- проверять всю информацию, которую компания направила в государственный орган, сообщая о начале осуществления деятельности по обработке персональных данных. Контроль проводится как непосредственно ведомством, так и с привлечением иных государственных структур, которые имеют полномочия на проверку указанных сведений;

- при получении заявления гражданина или по иным причинам требовать от оператора блокировать, стереть или уточнить данные, не отвечающие требованиям достоверности или полученные нелегитимным способом;

- в случае если обработка персональных данных не соответствует нормам и правилам, установленным для таких операций, самостоятельно, без переноса вопроса на решение суда, принимать решение о приостановке или запрете в дальнейшем заниматься обработкой персональных данных;

- подавать в суды иски, предметом которых будет защита информационных и личных прав субъектов – носителей персональных данных, представлять в суде интересы таких граждан;

- направлять запрос в ведомство, выдавшее лицензию оператору на осуществление предпринимательской деятельности, связанной с обслуживанием персональных данных, с просьбой приостановить ее действие или прекратить его, если одним из условий лицензирования был запрет на распространение или передачу персональных данных, не заручившись подписанным их носителем разрешением;

- писать официальные уведомления в прокуратуру и в органы следствия, направляя материалы, позволяющие решить вопрос о возбуждении уголовного дела, если были зафиксированы признаки деяния, предусмотренного УК РФ и имеющего отношение к неправомерному обращению с персональными данными;

- принимать обоснованные решения о привлечении операторов и иных лиц, некорректно использующих персональные данные или совершающих иные правонарушения, к ответственности в рамках КоАП РФ.

ФСТЭК и его полномочия

ФСТЭК отвечает за техническое обеспечение системы защиты персональных данных. Среди его полномочий:

- запрос у оператора отчета по контролируемым видам деятельности и его проверка;

- требование копий документов, подтверждающих соответствие используемой компьютерной техники и сертификатов на применяемое программное обеспечение;

- запрос документации на помещения, подтверждающей то, что они оборудованы должным образом и гарантируют надлежащую защиту персональных данных;

- выезд на объект и контроль того, насколько эффективно применяются организационные меры, гарантирующие сохранность хранящихся там данных.

Проверка не может длиться более 20 дней. Инспекторы проверяют документы, которые подтверждают соблюдение организацией условий предоставления лицензий, а также ранее направленных компании обязательных для выполнения предписаний ФСТЭК.

Существует 2 типа проверок:

- документальная (аналог налоговой камеральной). Она происходит в ФСТЭК России или его управлении по тому или иному российскому федеральному округу на основании запрошенных документов и находящихся в них данных. Такой тип контрольных мероприятий может назначаться и в плановом, и во внеочередном, инициативном порядке;

- выездная. В ее рамках контролируется правильность выполнения требований, поставленных перед компанией в качестве условия выдачи лицензии. Она всегда происходит в офисе самой организации. Назначается этот тип проверочных мероприятий в том случае, когда документарную проверку провести не получается. Такая ситуация возникает тогда, когда те документы, которые есть у ФСТЭК, не позволяют достоверно проконтролировать соблюдение условий лицензии.

Начинается проверка на основании приказа, а завершается выдачей акта или предписания об устранении нарушений.

ФСБ и ее полномочия

Федеральная служба безопасности также проводит контрольные мероприятия, призванные обеспечить точность и правильность соблюдения законодательства о работе с персональными данными, но применительно к используемым субъектом проверки средствам криптографической защиты информации (СКЗИ). В сфере ее компетенции оказываются:

- запрос у операторов отчета по ведущимся им лицензируемым видам деятельности. Перечень вопросов и глубина контроля не ограничиваются нормативно, оператору нужно быть готовым дать полный отчет по всем аспектам выполнения лицензионных условий;

- запрос копий документов, выдаваемых в качестве удостоверения соответствия используемых оператором технических средств защиты персональных данных, в структуре которых находятся СКЗИ, установленным нормативными актами требованиям безопасности;

- проверки точности и правильности выполнения предусмотренных лицензионными условиями организационных мер по обеспечению безопасности объектов, в которых происходит работа организации.

Нарушение требований по охране и обработке персональных данных, защите прав субъектов персональных данных станет основанием для приостановления или прекращения действия лицензии. Проверка может быть назначена только на основании приказа руководителя Центра 8 ФСБ России. В приказе должны быть отражены следующие данные:

- состав лиц, участвующих в проведении проверки, сотрудников ведомства и привлеченных к участию в проверочных мероприятиях экспертов;

- данные о проверяемом объекте;

- параметры проверки, ее цели и задачи, предмет;

- правовые нормы, на которые опиралось ведомство, назначая проверку;

- перечень тех проверочных мероприятий, которые предполагается осуществить (запрос документов, опрос свидетелей, осмотр помещений);

- период проведения проверки.

Важно, что полномочия ведомства законодательно ограничены. В ходе проведения проверок соблюдения законодательства по защите персональных данных оно не вправе:

- проверять правильность выполнения тех требований закона, которые к компетенции ведомства не относятся;

- проводить мероприятия, если в этот период в компании отсутствует его директор или иное лицо, уполномоченное им на основании доверенности на взаимодействие с ведомством;

- требовать передать копии документов, не имеющих отношения к предмету проверки, или изымать оригиналы документов;

- распространять информацию, полученную в ходе проверки, если она относится к охраняемой законом категории тайн, например, банковской или коммерческой;

- затягивать проверку без вынесения мотивированного решения;

- проводить контрольные мероприятия за счет компаний, выдавая им предварительно предписания об этом.

В ходе мероприятий ФСБ проверяет несколько видов требований, в основном технических. К первой группе относятся требования по правильности применения организационных мер. Это:

- наличие документов, регламентирующих защиту оператором персональных данных с использованием СКЗИ;

- выполнение ранее выданных рекомендаций ведомства, направленных на правильную организацию связи при передаче персональных данных с применением СКЗИ.

Ко второй группе относятся требования по правильности организации системы мер по криптографической защите персональных данных. Это:

- наличие в организации модели угроз с указанием потенциальных нарушителей;

- релевантность этой модели, соответствие ее ранее представленным вводным;

- соответствие применяемых средств защиты угрозам, освещенным в модели;

- существование документов, подтверждающих легитимную поставку СКЗИ, обеспечивающих защиту персональных данных, оператору.

К третьей группе проверяемых объектов относится наличие на предприятии разрешительных документов, опосредующих методику защиты персональных данных. Это:

- проверка существования лицензий, необходимых для использования СКЗИ;

- наличие сертификатов соответствия на приобретенные и используемые средства защиты персональных данных;

- наличие документации по эксплуатации этих средств, различных руководств оператора, инструкций, правил работы;

- проверка соблюдения правил учета СКЗИ;

- выявление средств, не имеющих необходимых сертификатов.

К четвертой группе проверяемых объектов относятся требования к лицам, допущенным к обслуживанию СКЗИ, обеспечивающих защиту персональных данных. Это:

- наличие должностных инструкций;

- порядок кадрового учета;

- наличие сотрудников на всех предусмотренных штатным расписанием должностях;

- порядок проведения обучения персонала, работающего с СКЗИ.

К пятой группе объектов относятся способы эксплуатации средств защиты персональных данных. Это:

- оценка технического состояния;

- правильность их ввода в эксплуатацию;

- оценка правильности выбора применяемого программного обеспечения.

К шестой группе объектов относятся организационные меры, которые обязан применять оператор персональных данных. Это:

- наличие инструкций;

- наличие криптоключей;

- режимные меры.

Полномочия контролирующих органов достаточно широки. Но любое их решение, в случае нарушения ими норм права, можно оспорить в суде: как вынесенное предписание, так и протокол о привлечении к административной ответственности. Однако только скрупулезное соблюдение законодательства о защите персональных данных гарантирует успешное взаимодействие с контролирующими органами.

Основное правило проектирования – дайте пользователю контроль над системой.

Этот пример из реальной жизни, показывает, как проектировщик должен предоставить возможность пользователю контролировать ситуацию и делать интерфейс таким, чтобы он соответствовал потребностям и пожеланиям пользователя.

Принципы, которые дают пользователю контроль над системой:

· используйте режимы благоразумно (безрежимность);

· предоставьте пользователю возможность выбирать: работать либо мышью, либо клавиатурой, либо их комбинацией (гибкость);

· позвольте пользователю переключать внимание (прерываемость);

· создайте условия для немедленных и обратимых действий, а также обратной связи (снисходительность);

· обеспечьте соответствующие пути и выходы (способность ориентировки);

· приспосабливайте систему к пользователям с различным уровнем подготовки (доступность);

· сделайте пользовательский интерфейс более понятным

(облегченность в использовании);

· дайте пользователю возможность настраивать интерфейс по своему вкусу (приспосабливаемость);

· разрешите пользователю напрямую манипулировать объектами интерфейса (интерактивность).

Краткая характеристика каждого из этих принципов.

1. Используйте режимы благоразумно

Существует множество интерфейсов, которые излишне часто переключаются между режимами. В какой-то момент на экране появляется модальное диалоговое окно, и пользователь становится ограниченным в действиях не только в программе, но и на экране. Есть два типа режимов интерфейса, которые во многих случаях необходимы, но надолго лишают пользователя самостоятельности.

При выборе режимов важно следовать принципу немедленной визуальной обратной связи. Пользователь должен быть постоянно уверен в том, что он находится в нужном режиме. Во многих программах о режиме информирует курсор мыши. Режимы – не всегда плохо. Человек должен сам выбирать нужные ему режимы. Интерфейс должен быть настолько естественным, чтобы пользователю было комфортно работать с ПС.

2. Позвольте пользователю использовать мышь и клавиатуру

Пользователи, которым необходимы специальные действия, обычно пользуются интерфейсом с клавиатурой. Некоторые новые программы также требуют поддержки ввода с клавиатуры для повышения эффективности работы.

3. Позвольте пользователю переключать внимание

Людей всегда прерывают и отвлекают – телефон, коллеги, начальник и т.д. Программные интерфейсы должны быть спроектированы так, чтобы пользователь мог в любую минуту прерваться или сохранить результаты работы в данной стадии.

Обеспечение контроля пользователя над программой и его поддержка – вот главные принципы разработки. Не нужно вынуждать пользователей заканчивать выполнение начатых последовательностей действий. Дайте им выбор – аннулировать или сохранить данные и вернуться туда, где они прервались.

5. Обеспечьте немедленные обратимые действия и обратную связь

Недостаточность обратной связи в большинстве программных продуктов вынуждает пользователей тратить много сил на выполнение поставленной задачи. Каждый программный продукт должен включать в себя функции UNDO и REDO (отменить и повторить). Необходимо информировать пользователя о том, что данное действие не может быть отменено, и по возможности разрешить ему альтернативное действие. Необходимо держать пользователя в курсе происходящего.

6. Предоставляйте понятные пути и выходы

Дайте возможность пользователю свободно ориентироваться в интерфейсе. Определите пути доступа в любую его часть. Разрешите ему двигаться вперед и назад, по нисходящей и восходящей структурам интерфейса. Создайте удобные контекстные подсказки там, где они требуются. Основная функция данных элементов – показать, какие программы открыты, и разрешить пользователю доступ ко всем программам и данным.

Люди нуждаются в быстром доступе к файлам, папкам, программам.

Появление Internet показало, что навигация – основная интерактивная техника. Если пользователь понимает, как зайти на нужную страницу в WWW, то существует 80%-ная вероятность, что он разберется в интерфейсе. Люди осваивают методы работы с браузером очень быстро.

7. Приспосабливайтесь к пользователям с разными уровнями навыков

Пользователи имеют разный уровень навыков использования программ. Многие программы предлагают специальные интерфейсы, которые помогают выбрать уровень сложности взаимодействия. Например, панель меню и выпадающие меню программ могут быть стандартными или усложненными в зависимости от выбора пользователя и типа выполняемой задачи. Использование мыши и клавиатуры делает управление более гибким, облегчает работу и позволяет взаимодействовать с программой пользователям с различным уровнем подготовки.

8. Сделайте пользовательский интерфейс понятным

9. Дайте пользователю возможность настроить интерфейс на свой вкус

Дайте человеку возможность настроить представление информации (цвета, шрифты, базирование, вид обзора, расположение элементов), поведение интерфейса (действия по умолчанию, макросы, кнопки) и интерфейсные функции (нажатие кнопок или клавиш, сочетание клавиш для быстрого выбора команд, мнемоника, расположение кнопок мыши для отдачи команд) так, как ему нравится.

Визуально богатые сенсорные графические и мультимедийные интерфейсы должны содержать функцию настройки пользователем. Работая, человек должен чувствовать себя комфортно, настраивая интерфейс по своему вкусу, пользуясь своими любимыми цветами, шрифтами, графикой и др.

10. Разрешите пользователю прямое манипулирование объектами интерфейса

Везде, где это, возможно, разрешите пользователю напрямую взаимодействовать с объектами на экране. Кроме прямой манипуляции с объектами, поработайте с метафорами интерфейса и пользовательскими моделями. В популярном информационном менеджере Lotus Organizer есть мусорная корзина. Попробуйте выбросить в нее какой-либо объект или документ – он словно сгорает в пламени! Ожидаете ли вы нечто подобное от мусорной корзины?

11. Позвольте пользователю контролировать ситуацию

Пользователю должна быть предоставлена некоторая степень контроля над интерфейсом. В отдельных случаях он должен иметь полный контроль над тем, что делает, даже в объеме операционной системы. Иногда ему нужно разрешить контроль только в пределах выполняемой задачи. Человеку свойственно огорчаться, если он сразу не получает желаемого или не имеет доступа к чему-то.

В некоторых ситуациях компьютерные системы или программы нуждаются в определенном времени для осуществления какого-либо действия. Разработчик проекта должен держать пользователя в курсе происходящего. Именно в этом заключается возможность поддерживать внимание пользователя и уверенность, что компьютер все делает правильно.

Многие разработчики программных продуктов (или, возможно, люди, ответственные за продажи) умеют привлечь и удержать внимание пользователей при установке программы. Существуют программы, которые при инсталляции рекламировали другие программные продукты, пока клиенты ожидали завершения процесса. Некоторые программы обучали людей пользованию данным продуктом.

Читайте также: