Как обеспечить внешнюю защиту сети

Обновлено: 28.06.2024

Обеспечение безопасности в компьютерных сетях – это основное условие защиты конфиденциальных данных от разного рода угроз, таких как шпионаж, уничтожение файлов и прочие несанкционированные действия. Каждый из перечисленных факторов может негативно повлиять на корректное функционирование локальной и глобальной сети, что, в свою очередь, нередко приводит к разглашению или утрате конфиденциальной информации. Одной из распространенных сетевых […]

Обеспечение безопасности в компьютерных сетях – это основное условие защиты конфиденциальных данных от разного рода угроз, таких как шпионаж, уничтожение файлов и прочие несанкционированные действия.

Каждый из перечисленных факторов может негативно повлиять на корректное функционирование локальной и глобальной сети, что, в свою очередь, нередко приводит к разглашению или утрате конфиденциальной информации.

Одной из распространенных сетевых угроз является несанкционированный доступ извне, причем не только умышленный, но и случайный. Также в данном случае велик риск доступа к информации, составляющей врачебную, коммерческую, банковскую или государственную тайну.

Следующая неприятность, с которой нередко встречаются пользователи во всем мире – это различные сбои в работе программного обеспечения, в том числе и спровоцированные вирусами, заражающими систему в момент выхода в интернет.

Некорректная работа офисной техники может быть следствием отсутствия электропитания, а также наличием некоторых проблем в работе сервера, вспомогательных устройств и систем. Нельзя исключать и человеческий фактор, так как неграмотные манипуляции сотрудников предприятия могут причинить немало вреда оргтехнике и содержащейся в ней информации.

Виды защиты информации

Прогрессивные методы защиты информации при использовании компьютерных сетей в большинстве своем направлены на предотвращение всевозможных факторов, неизбежно ведущих к утрате или воровству конфиденциальной информации. Современные специалисты в сфере компьютерных технологий выделяют три основные категории такой защиты:

- установка специального ПО;

- физические средства;

- административные мероприятия.

К эффективным средствам защиты можно отнести администрирование, применение антивирусных программ, СКУД и ИБП, а также грамотное распределение полномочий между сотрудниками. С целью предотвращения несанкционированного доступа к секретным файлам применяют криптографические методы защиты, подразумевающие шифрование содержимого файлов при помощи электронных ключей.

Средства безопасности компьютерной сети

Согласно многолетним исследованиям, более половины нарушений в работе сети сопряжено с неисправностями сетевого кабеля и соединительных элементов, причиной которых может быть обрыв проводов, их механическое повреждение или замыкание. Также не стоит забывать об электромагнитном излучении, провоцируемом бытовыми приборами, которое доставляет пользователем немало проблем.

Как правило, для установки причины и места поврежденного кабеля используют специальные сканеры, функционирование которых основано на подаче электрических импульсов с последующим контролем отраженного сигнала. Современные системы сканирования позволяют задавать номинальные параметры распространения сигнала и выводят результаты диагностики на периферийные устройства.

Следующей надежной мерой, препятствующей потере важной информации из-за перебоев в подаче электроэнергии, является установка ИБП, который подбирается с учетом технических требований и стандартов. Грамотно подобранное устройство способно обеспечить на определенное время питание локальной сети или отдельного оборудования.

К средствам физической защиты относят систему архивирования и размножения информации. Для крупномасштабных корпоративных сетей рекомендовано организовывать отдельный архивационный сервер.

Разумеется, наиболее надежными считаются комплексные способы защиты компьютерных сетей, сочетающие в себе набор мер безопасности, и чем их больше, тем лучше. В данном случае специалисты наряду с обеспечением стандартных решений разрабатывают специальные планы действий на случай возникновения нештатных ситуаций.

Помимо прочего, руководителям предприятий рекомендовано четко разделять полномочия сотрудников с обязательным контролем доступа подчиненных к техническим средствам. Нужно помнить о том, что в современном мире кибератаки принимают угрожающие масштабы, и только серьезный подход к организации надлежащих мер безопасности позволит защитить конфиденциальную информацию от преступного посягательства, влекущего за собой имиджевые и финансовые потери предприятия.

Чтобы наладить файлообмен без применения дополнительных носителей информации, достаточно создать локальную сеть между двумя компьютерами. После выполнения данной процедуры передача данных будет осуществляться гораздо быстрее и безопаснее, нежели это происходит посредством электронной почты. Сразу отметим, что наладка сети между компьютерами и/или ноутбуками создается по одному и тому же сценарию. Далее мы расскажем, как сделать локальную […]

Практически постоянно перед корпоративными пользователями ПК в процессе работы встает задача, как скинуть файлы через локальную сеть, особенно если речь идет о папках большого объема. В настоящее время абсолютно все операционные системы обеспечивают доступ к персональным данным. Однако это небезопасно, так как любой участник сети имеет доступ к информации, которая может быть случайно или намеренно […]

Установка мини-АТС открывает перед пользователями широкий спектр возможностей, в том числе и постоянный контроль над работой системы, ведение отчетности по исходящим и входящим звонкам, и, что немаловажно, минимизацию расходов на услуги офисной связи. Основное назначение АТС, которая согласно классификации может быть аналоговой или цифровой, состоит в коммутации сигналов, а также передаче данных между абонентами. К […]

В век компьютерных технологий, пожалуй, не осталось ни единой сферы жизнедеятельности человека, где бы не применялась электронная вычислительная техника. Нет смысла перечислять угрозы и риски, спровоцированные неполадками компьютера, они весьма существенны, а в некоторых случаях и вовсе катастрофичны. Лучше остановимся на мерах, уберегающих сложную систему от поломок и сбоев. Отдельные пользователи и корпоративные клиенты зачастую […]

Эволюционные процессы, которые в первую очередь коснулись компьютерных технологий, привели к появлению нескольких типов вычислительных сетей, подразумевающих совокупность компьютерных устройств, объединенных в одну систему. Основным назначением такой системы является доступ пользователей к совместным ресурсам и возможность обмена данными между абонентами в процессе работы. Практически все предприятия, функционирующие в современных реалиях, организовывают свою работу при помощи […]

Когда у нас есть домашняя или профессиональная сеть с управляемыми коммутаторами и Wi-Fi точки доступа, очень важно обеспечить сеть необходимой безопасностью, чтобы избежать или смягчить возможные атаки со стороны будущих клиентов, будь то проводные клиенты или беспроводные клиенты. Сегодня в этой статье мы поговорим о мерах безопасности, которые вы можете предпринять для защиты своей сети, о настройке коммутаторов, а также точек доступа Wi-Fi особым образом, чтобы сделать сеть максимально безопасной.

Общая конфигурация локальной сети

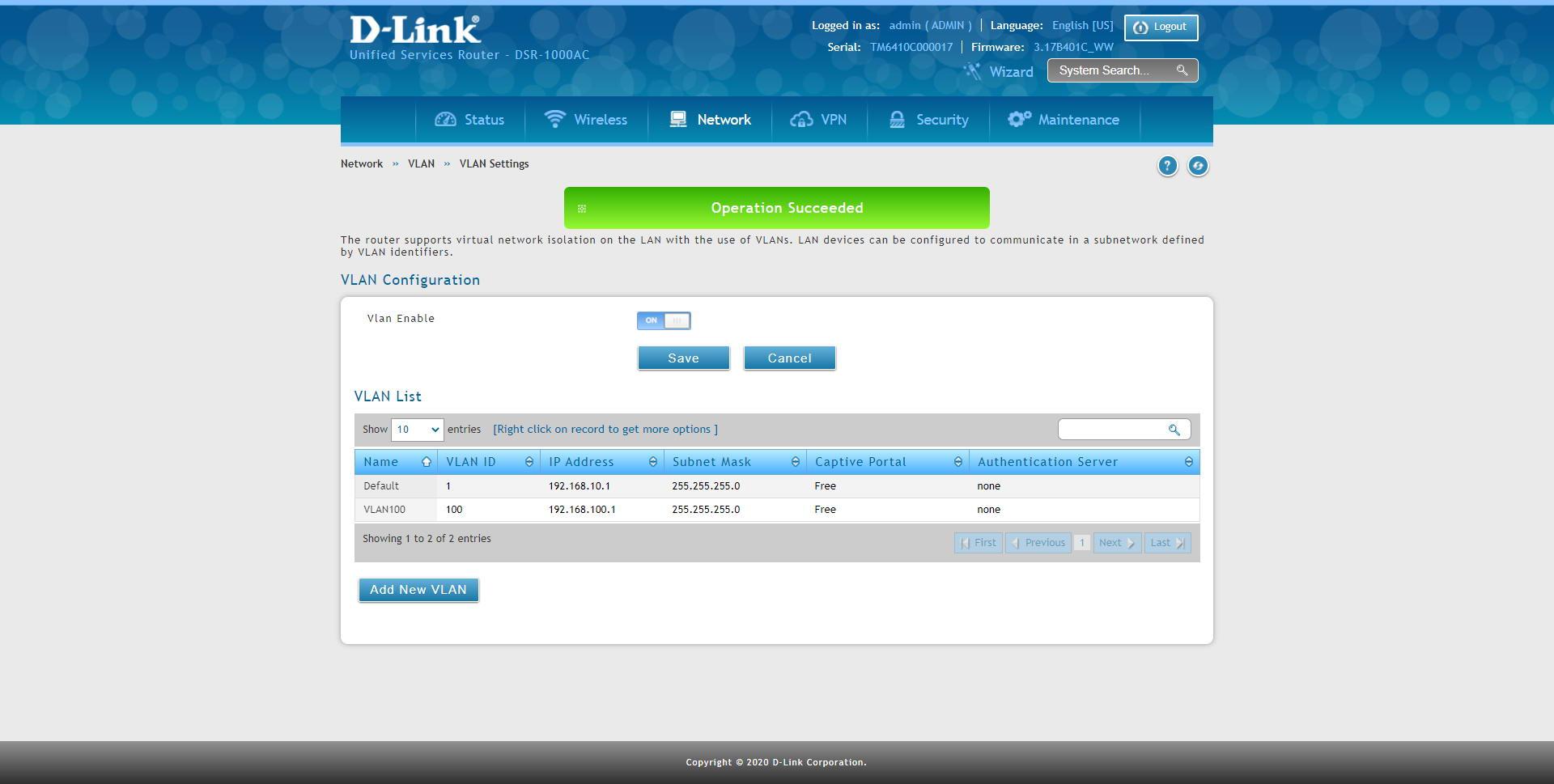

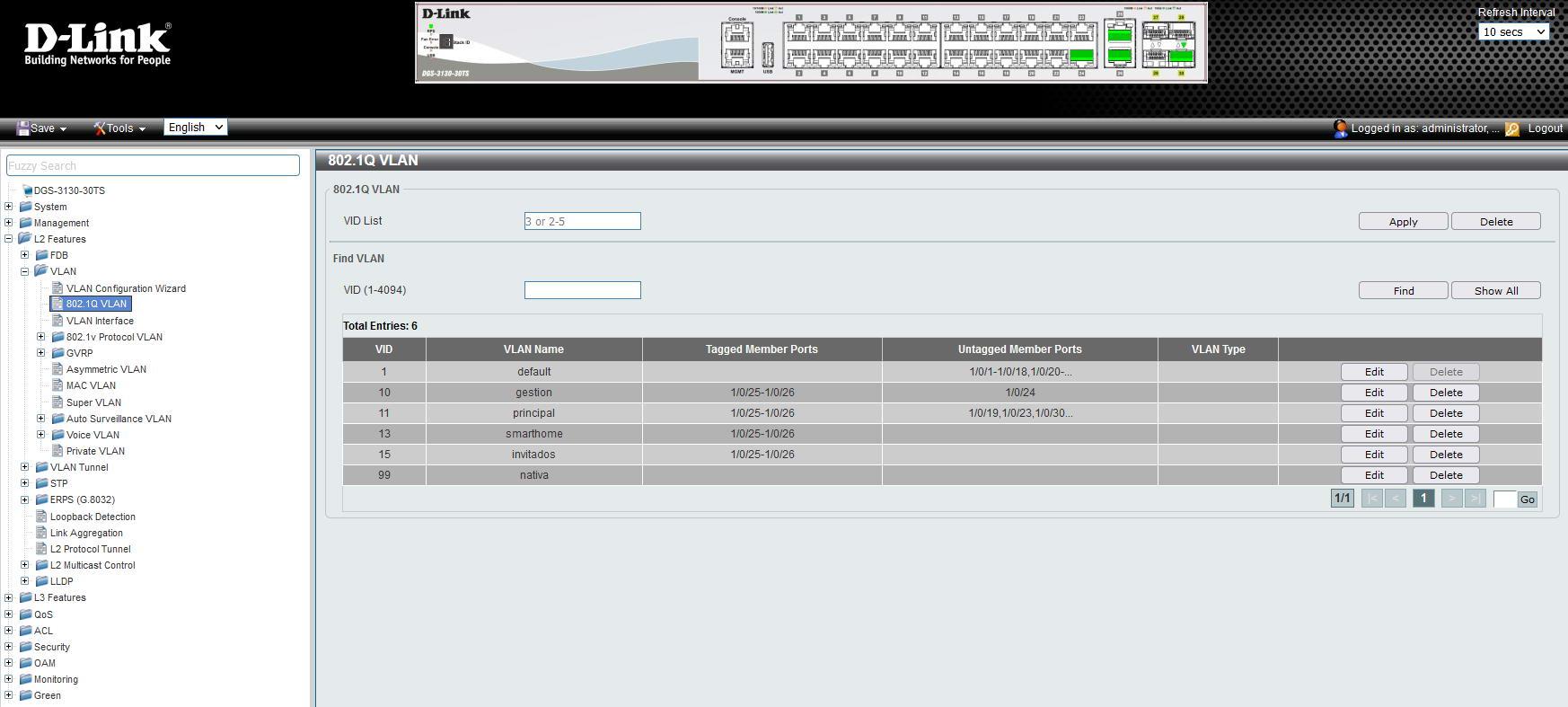

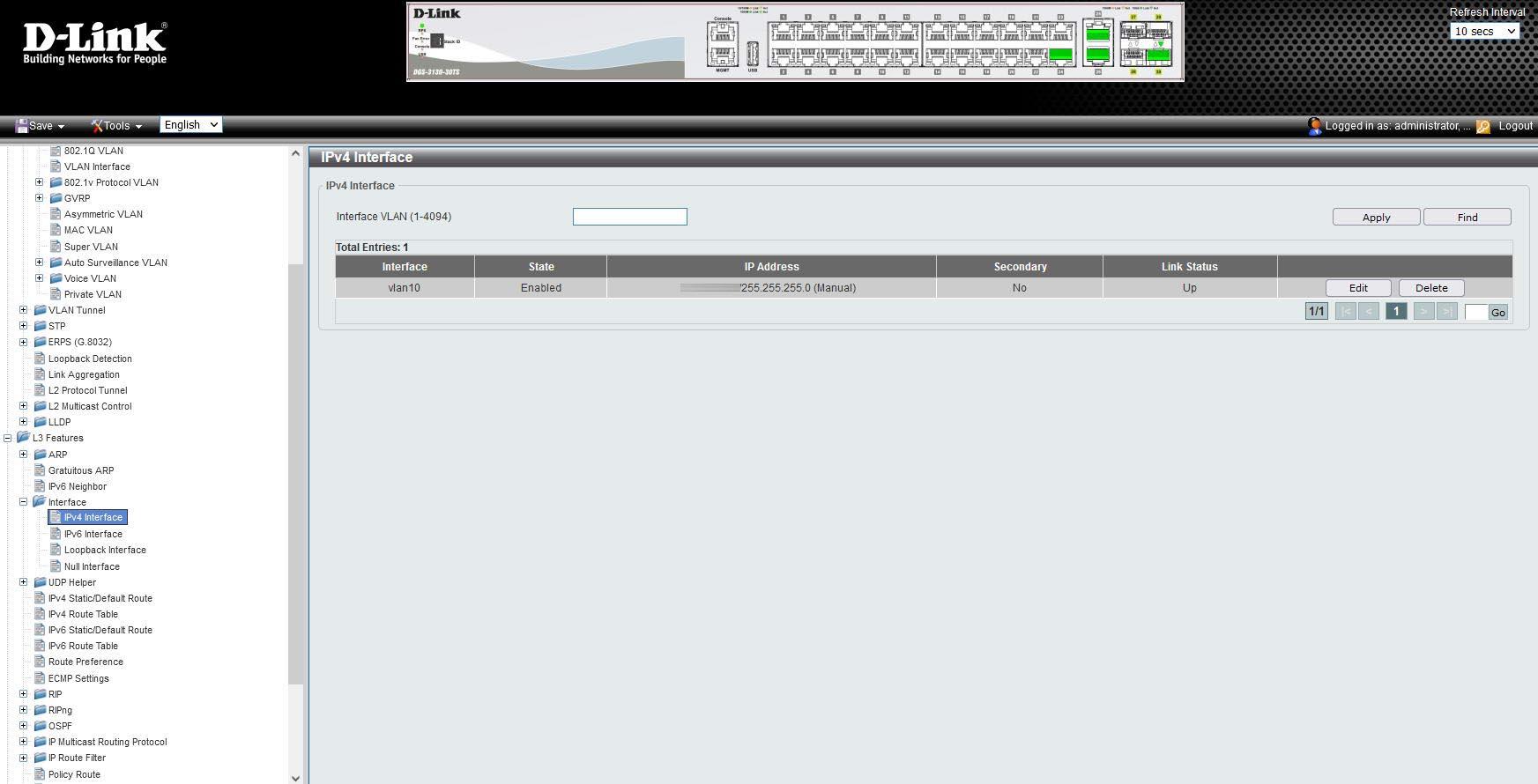

Когда мы говорим о продвинутой домашней сети или профессиональной сети, очень важно иметь правильная сегментация с помощью VLAN . Обязательно наличие роутера / брандмауэр который поддерживает VLAN со стандартом 802.1Q, который используется в настоящее время, благодаря этой поддержке VLAN мы можем настроить выделенную подсеть для каждой из VLAN, а также разрешить или запретить доступ между различными VLAN, которые у нас есть .

Настоятельно рекомендуемая практика для обеспечения максимально возможной безопасности в сети - это: иметь определенную подсеть и VLAN для управления различными устройствами локальной сети, то есть коммутаторов, точек доступа WiFi, которые у нас есть, и контроллера WiFi программно или аппаратно. Все, что касается управления, администрирования и мониторинга различного сетевого оборудования, должно содержаться в этой VLAN.

По умолчанию на всех компьютерах (маршрутизаторах, коммутаторах и точках доступа) VLAN ID 1 является VLAN управления и администрирования, этот идентификатор VLAN рекомендуется изменить в целях безопасности и применить соответствующие списки управления доступом для разрешения или запрета доступа. Например, если мы используем профессиональный маршрутизатор, такой как DSR-1000AC, мы можем настроить идентификатор VLAN, который нам нужен, и использовать определенную подсеть, остальные коммутаторы должны находиться в этой конкретной подсети.

Это первый шаг к правильной настройке сетевой безопасности, правильному разделению сети на подсети с различными разрешениями благодаря спискам управления доступом или правилам в брандмауэре. Теперь посмотрим, какие меры безопасности мы можем предпринять для управляемых коммутаторов.

Конфигурации на управляемых коммутаторах

Управляемые коммутаторы отвечают за остановку большого количества атак, которые могут поставить под угрозу сеть, очень важно правильно настроить эти устройства и обеспечить максимальную безопасность, чтобы избежать возможных проблем в будущем. Существует большое количество атак, направленных на обход мер безопасности, мы собираемся объяснить основные атаки и способы их адекватного смягчения.

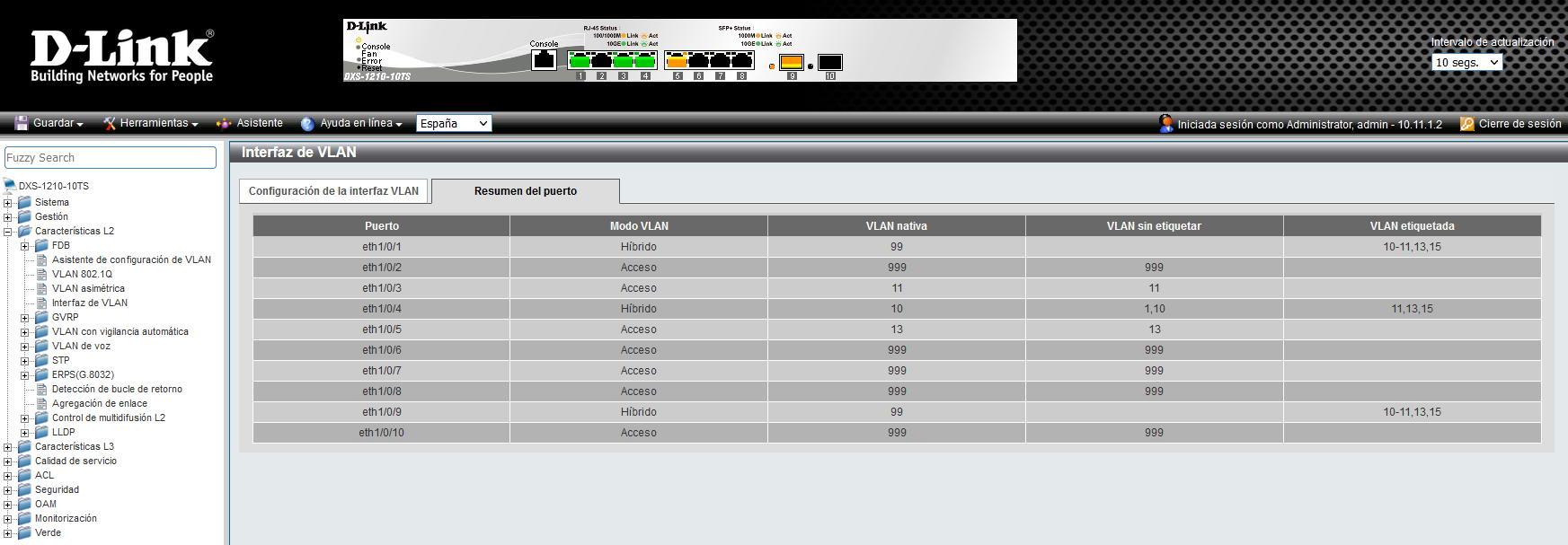

Управление портами и транками

- Отключите порты коммутатора, которые не будут использоваться.

- Не согласовывать стволы автоматически.

- Порты, которые не являются транками, явно помещают их как ACCESS.

Существует еще одна атака, называемая двойным тегированием, которая позволяет отправлять данные в виртуальную локальную сеть, которая на самом деле недоступна. Чтобы избежать этой атаки, рекомендуется следующее:

- Порты, которые не используются, явно помещают их как ACCESS в виртуальную локальную сеть, созданную в коммутаторе и не имеющую реального использования (например, VLAN 999).

Сделав эти основные рекомендации, мы избежим большого количества возможных атак.

Порт-Безопасность

- Ограничьте количество MAC-адресов, которые могут подключаться к этому порту.

- Разрешить только MAC-адреса, которые отображаются в белом списке.

- Выключение: порт может быть отключен автоматически, затем администратору придется вручную выключить его или подождать определенное время, пока он не восстановится самостоятельно. В зависимости от переключателя у нас будет больше или меньше вариантов.

- Restrict (ограничено): трафик MAC-адреса, который нарушил применяемую политику, блокируется, увеличивает счетчик нарушений, чтобы проверить, что произошло на порту.

- Protect (защищенный): трафик MAC-адреса, нарушившего примененную политику, блокируется, счетчик не увеличивается.

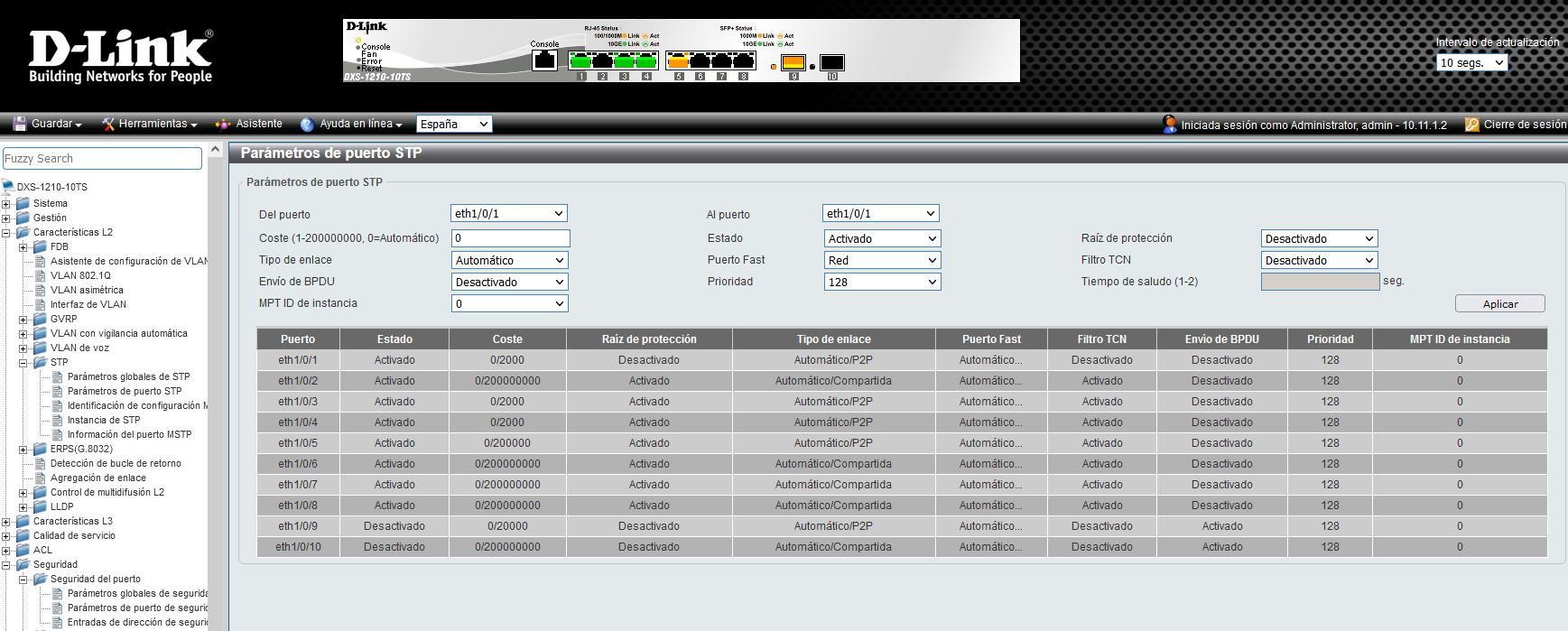

Вы используете Spanning-Tree в своих коммутаторах?

- Активируйте функцию bpduguard : эта функция предотвращает получение кадра STP на определенном порту, она автоматически блокирует кадры. Это нужно делать на не магистральных портах, иначе мы заблокируем порт.

- Включить функцию защиты корня : Эта функция предотвращает превращение нового устройства в корневой или корневой коммутатор сети. Если получен кадр, указывающий, что коммутатор станет корневым, если эта функция активирована на порту, он автоматически заблокирует кадры и проигнорирует его.

Эта мера безопасности очень важна, но если вы не используете Spanning-Tree (или RSTP, MSTP), вам не придется выполнять какую-либо настройку.

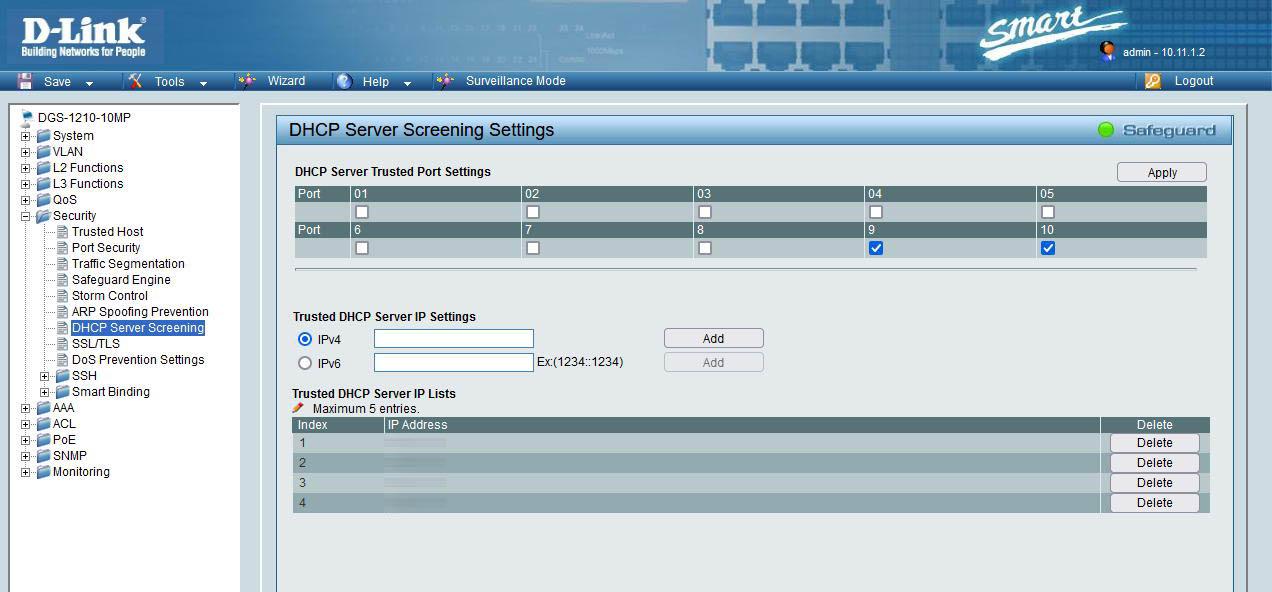

Отслеживание DHCP

Злоумышленник может создать поддельный DHCP-сервер в нашей организации и предоставить IP-адреса различным проводным и даже беспроводным клиентам. Чтобы смягчить это, абсолютно необходимо включить функцию DHCP Snooping, одну из самых важных функций безопасности, которые есть у коммутаторов.

Анти-ARP-спуфинг

После того, как мы увидели основные меры безопасности, которые мы должны предпринять в управляемом коммутаторе, мы поговорим о других очень интересных мерах.

Прочие меры безопасности

Другие более сложные конфигурации, которые мы можем выполнить, - это аутентификация каждого из проводных клиентов на сервере RADIUS или TACACS с использованием протокол 802.1X . Этот протокол позволяет нам аутентифицировать проводных клиентов, которые подключаются к коммутатору. Если они не могут пройти аутентификацию автоматически, весь создаваемый им трафик будет отклонен. Это одна из лучших мер безопасности, которую мы можем настроить в коммутаторе, потому что она позволяет нам аутентифицировать клиентов.

После того, как мы увидим основные меры безопасности в коммутаторах, мы посмотрим, какие меры безопасности мы можем применить к точкам доступа Wi-Fi.

Конфигурация на точках доступа

Конфигурация безопасности в точках доступа Wi-Fi, чтобы клиенты не могли получить к ним доступ, проста, если мы правильно сегментировал сеть на VLAN . Как правило, контроллеры Wi-Fi используются программным или аппаратным обеспечением, чтобы централизованно управлять десятками точек доступа Wi-Fi, эти контроллеры Wi-Fi всегда будут находиться в сети управления, поскольку они будут отвечать за управление точками доступа Wi-Fi в этой подсети. .

Мы также можем активировать или нет консольный доступ к точкам доступа WiFi , в случае, если консольный доступ вообще не используется, в целях безопасности рекомендуется отключить его. Любую неиспользуемую службу лучше всегда отключать. Конечно, вы всегда должны выбирать SSH и никогда не использовать Telnet, потому что последний является небезопасным протоколом.

Как вы видели, мы должны принять ряд мер безопасности как в коммутаторах, так и в точках доступа Wi-Fi, чтобы поддерживать безопасность всей сети, а также клиентов.

Обеспечение безопасности в компьютерных сетях – это основное условие защиты конфиденциальных данных от разного рода угроз, таких как шпионаж, уничтожение файлов и прочие несанкционированные действия. Каждый из перечисленных факторов может негативно повлиять на корректное функционирование локальной и глобальной сети, что, в свою очередь, нередко приводит к разглашению или утрате конфиденциальной информации. Одной из распространенных сетевых […]

Обеспечение безопасности в компьютерных сетях – это основное условие защиты конфиденциальных данных от разного рода угроз, таких как шпионаж, уничтожение файлов и прочие несанкционированные действия.

Каждый из перечисленных факторов может негативно повлиять на корректное функционирование локальной и глобальной сети, что, в свою очередь, нередко приводит к разглашению или утрате конфиденциальной информации.

Одной из распространенных сетевых угроз является несанкционированный доступ извне, причем не только умышленный, но и случайный. Также в данном случае велик риск доступа к информации, составляющей врачебную, коммерческую, банковскую или государственную тайну.

Следующая неприятность, с которой нередко встречаются пользователи во всем мире – это различные сбои в работе программного обеспечения, в том числе и спровоцированные вирусами, заражающими систему в момент выхода в интернет.

Некорректная работа офисной техники может быть следствием отсутствия электропитания, а также наличием некоторых проблем в работе сервера, вспомогательных устройств и систем. Нельзя исключать и человеческий фактор, так как неграмотные манипуляции сотрудников предприятия могут причинить немало вреда оргтехнике и содержащейся в ней информации.

Виды защиты информации

Прогрессивные методы защиты информации при использовании компьютерных сетей в большинстве своем направлены на предотвращение всевозможных факторов, неизбежно ведущих к утрате или воровству конфиденциальной информации. Современные специалисты в сфере компьютерных технологий выделяют три основные категории такой защиты:

- установка специального ПО;

- физические средства;

- административные мероприятия.

К эффективным средствам защиты можно отнести администрирование, применение антивирусных программ, СКУД и ИБП, а также грамотное распределение полномочий между сотрудниками. С целью предотвращения несанкционированного доступа к секретным файлам применяют криптографические методы защиты, подразумевающие шифрование содержимого файлов при помощи электронных ключей.

Средства безопасности компьютерной сети

Согласно многолетним исследованиям, более половины нарушений в работе сети сопряжено с неисправностями сетевого кабеля и соединительных элементов, причиной которых может быть обрыв проводов, их механическое повреждение или замыкание. Также не стоит забывать об электромагнитном излучении, провоцируемом бытовыми приборами, которое доставляет пользователем немало проблем.

Как правило, для установки причины и места поврежденного кабеля используют специальные сканеры, функционирование которых основано на подаче электрических импульсов с последующим контролем отраженного сигнала. Современные системы сканирования позволяют задавать номинальные параметры распространения сигнала и выводят результаты диагностики на периферийные устройства.

Следующей надежной мерой, препятствующей потере важной информации из-за перебоев в подаче электроэнергии, является установка ИБП, который подбирается с учетом технических требований и стандартов. Грамотно подобранное устройство способно обеспечить на определенное время питание локальной сети или отдельного оборудования.

К средствам физической защиты относят систему архивирования и размножения информации. Для крупномасштабных корпоративных сетей рекомендовано организовывать отдельный архивационный сервер.

Разумеется, наиболее надежными считаются комплексные способы защиты компьютерных сетей, сочетающие в себе набор мер безопасности, и чем их больше, тем лучше. В данном случае специалисты наряду с обеспечением стандартных решений разрабатывают специальные планы действий на случай возникновения нештатных ситуаций.

Помимо прочего, руководителям предприятий рекомендовано четко разделять полномочия сотрудников с обязательным контролем доступа подчиненных к техническим средствам. Нужно помнить о том, что в современном мире кибератаки принимают угрожающие масштабы, и только серьезный подход к организации надлежащих мер безопасности позволит защитить конфиденциальную информацию от преступного посягательства, влекущего за собой имиджевые и финансовые потери предприятия.

Чтобы наладить файлообмен без применения дополнительных носителей информации, достаточно создать локальную сеть между двумя компьютерами. После выполнения данной процедуры передача данных будет осуществляться гораздо быстрее и безопаснее, нежели это происходит посредством электронной почты. Сразу отметим, что наладка сети между компьютерами и/или ноутбуками создается по одному и тому же сценарию. Далее мы расскажем, как сделать локальную […]

Практически постоянно перед корпоративными пользователями ПК в процессе работы встает задача, как скинуть файлы через локальную сеть, особенно если речь идет о папках большого объема. В настоящее время абсолютно все операционные системы обеспечивают доступ к персональным данным. Однако это небезопасно, так как любой участник сети имеет доступ к информации, которая может быть случайно или намеренно […]

Установка мини-АТС открывает перед пользователями широкий спектр возможностей, в том числе и постоянный контроль над работой системы, ведение отчетности по исходящим и входящим звонкам, и, что немаловажно, минимизацию расходов на услуги офисной связи. Основное назначение АТС, которая согласно классификации может быть аналоговой или цифровой, состоит в коммутации сигналов, а также передаче данных между абонентами. К […]

В век компьютерных технологий, пожалуй, не осталось ни единой сферы жизнедеятельности человека, где бы не применялась электронная вычислительная техника. Нет смысла перечислять угрозы и риски, спровоцированные неполадками компьютера, они весьма существенны, а в некоторых случаях и вовсе катастрофичны. Лучше остановимся на мерах, уберегающих сложную систему от поломок и сбоев. Отдельные пользователи и корпоративные клиенты зачастую […]

Эволюционные процессы, которые в первую очередь коснулись компьютерных технологий, привели к появлению нескольких типов вычислительных сетей, подразумевающих совокупность компьютерных устройств, объединенных в одну систему. Основным назначением такой системы является доступ пользователей к совместным ресурсам и возможность обмена данными между абонентами в процессе работы. Практически все предприятия, функционирующие в современных реалиях, организовывают свою работу при помощи […]

Две главных особенности беспроводных сетей: удаленный бесконтактный доступ и радиоэфир как широковещательная среда передачи данных, где любой приемник сигнала может прослушивать эфир, а любой передатчик может забивать сеть бесполезными передачами и просто радиопомехами. Это, помимо всего прочего, не лучшим образом сказывается на общей безопасности беспроводной сети.

Одной безопасностью жив не будешь. Наде ещё как-то работать, то есть обмениваться данными. А с этой стороны к WiFi много других претензий:

Как следствие, из-за описанных выше проблем снижается качество сигнала, связь теряет устойчивость, падает скорость обмена данными.

Разумеется, поклонники проводных сетей с удовольствием отметят, что при использовании кабельных и, тем более, оптоволоконных соединений, таких проблем не наблюдается.

Возникает вопрос: а можно как-то решить эти вопросы, не прибегая к каким-либо кардинальным средствам вроде переподключения всех недовольных к проводной сети?

Где начало всех проблем?

На момент зарождения офисных и прочих WiFi сетей чаще всего поступали по нехитрому алгоритму: ставили одну-единственную точку доступа в центре периметра с целью максимального покрытия. Если для удаленных участков мощности сигнала не хватало, к точке доступа добавлялась усиливающая антенна. Очень редко добавлялась вторая точка доступа, например, для удаленного директорского кабинета. Вот, пожалуй, и все усовершенствования.

В то же время точка доступа, размещенная под потолком, вещала по круговой (точнее сказать, округлой) диаграмме.

Однако формы архитектурных строений не очень хорошо вписываются в округлые диаграммы распространения сигнала. Поэтому куда-то сигнал почти не доходит, и его нужно усиливать, а где-то вещание выходит за рамки периметра и становится доступным для посторонних.

Рисунок 1. Пример покрытия при использование единственной точки в офисе.

Примечание. Речь идет о грубом приближении, в котором не учитываются препятствия для распространения, а также направленность сигнала. На практике формы диаграмм для разных моделей точек могут отличаться.

Ситуацию можно улучшить, если использовать больше точек доступа.

Во-первых, это позволит более эффективно распределить передающие устройства по площади помещения.

Во-вторых, появляется возможность снизить уровень сигнала, не позволяя ему выходить за периметр офиса или другого объекта. В этом случае, чтобы считать трафик беспроводной сети, нужно почти вплотную приблизиться к периметру или даже войти в его пределы. Примерно так же действует злоумышленник, чтобы вклиниться во внутреннюю проводную сеть.

Рисунок 2. Увеличение числа точек доступа позволяет лучше распределить покрытие.

Давайте ещё раз рассмотрим оба рисунка. На первом четко прослеживается одна из главных уязвимостей беспроводной сети — сигнал можно ловить на приличном расстоянии.

На втором рисунке ситуация не так запущена. Чем больше точек доступа, тем эффективнее зона покрытия и при этом мощность сигнала уже почти не выходит за пределы периметра, грубо говоря, за пределы кабинета, офиса, здания и других возможных объектов.

Разумеется, остается ещё один "первородный грех": беспроводные сети вещают в доступном диапазоне, который могут перехватить все клиенты. Действительно, сеть WiFi можно сравнить с Ethernet-HUB, где сигнал передается сразу на все порты. Чтобы этого избежать, в идеале каждая пара устройств должна общаться на своем частотном канале, в который не должен встревать никто другой.

Вот вкратце основные проблемы. Рассмотрим пути их решения.

Средства защиты: прямые и косвенные

Как уже было сказано в предыдущей статье, идеальной защиты добиться в любом случае не получится. Но можно максимально затруднить проведение атаки, сделав результат нерентабельным по отношению к затраченным усилиям.

Условно средства защиты можно разделить на две основные группы:

- технологии прямой защиты трафика, такие как шифрование или фильтрация по MAC;

- технологии, изначально предназначенные для других целей, например, для повышения скорости, но при этом косвенным образом усложняющие жизнь злоумышленнику.

О первой группе было рассказано в первой части. Но в нашем арсенале есть ещё и дополнительные косвенные меры. Как уже было сказано выше, увеличение числа точек доступа позволяет снизить уровень сигнала и сделать равномерной зону покрытия, а это усложняет жизнь злоумышленнику.

Еще один нюанс — повышение скорости передачи данных упрощает применение дополнительных мер безопасности. Например, можно на каждом ноутбуке установить VPN клиент и передавать данные даже внутри локальной сети по зашифрованным каналам. Это потребует некоторых ресурсов, в том числе и аппаратных, но уровень защиты при этом существенно повышается.

Ниже мы приводим описание технологий, которые позволяют улучшить работу сети и косвенным образом повысить степень защиты.

Косвенные средства улучшения защиты — что может помочь?

Client Steering

Функция Client Steering предлагает клиентским устройствам вначале использовать диапазон 5ГГц. Если эта возможность клиенту недоступна, он всё равно сможет использовать 2.4ГГц. Для устаревших сетей с малым числом точек доступа основная работа строится в диапазоне 2.4ГГц. Для частотного диапазона 5ГГц схема с одной точкой доступа во многих случаях окажется неприемлема. Дело в том, что сигнал с большей частотой хуже проходит сквозь стены и огибает препятствия. Обычная рекомендация: для обеспечения гарантированной связи в диапазоне 5ГГц — предпочтительнее работать в прямой видимости от точки доступа.

В современных стандартах 802.11aс и 802.11ax за счет большего числа каналов можно установить несколько точек доступа на более близком расстоянии, что позволяет снизить мощность, при этом не потеряв, а даже выиграв в скорости передачи данных. В итоге применение диапазона 5ГГц усложняет жизнь злоумышленников, но улучшает качество связи для клиентов, находящихся в пределах доступности.

Данная функция представлена:

- в точках доступа Nebula и NebulaFlex;

- в межсетевых экранах с функцией контроллера.

Auto Healing

Как было сказано выше, контуры периметра помещения плохо вписываются в округлые диаграммы точек доступа.

Чтобы решить эту проблему, во-первых, нужно использовать оптимальное количество точек доступа, во-вторых, уменьшить взаимное влияние. Но если просто взять и вручную снизить мощность передатчиков — такое прямолинейное вмешательство может привести к ухудшению связи. Особенно это будет ощутимо при выходе одной или нескольких точек доступа из строя.

Auto Healing позволяет оперативно подстраивать мощность без потери надежности и скорости передачи данных.

Бесшовный WiFi роуминг

На первый взгляд, эту технологию трудно назвать повышающей уровень безопасности, скорее, наоборот, ведь она облегчает переключение клиента (в том числе злоумышленника) между точками доступа в одной сети. Но если используется две или более точки доступа, нужно обеспечить удобную работу без лишних проблем. Помимо этого, если точка доступа перегружена, она хуже справляется с функциями защиты, такими как шифрование, возникают задержки при обмене данными и другие неприятные вещи. В этом плане бесшовный роуминг — большое подспорье, чтобы гибко распределить нагрузку и обеспечить бесперебойную работу в защищенном режиме.

Настройка пороговых значений уровня сигнала для подключения и отключения беспроводных клиентов (Signal Threshold или Signal Strength Range)

При использовании одинокой точки доступа эта функция, в принципе, значения не имеет. Но при условии, когда работают несколько точек, управляемых контроллером, можно организовать мобильное распределение клиентов по разным AP. Стоит напомнить, что функции контроллера точек доступа есть во многих линейках маршрутизаторов от Zyxel: ATP, USG, USG FLEX, VPN, ZyWALL.

Например, клиент подключился к точке доступа с сигналом ниже -65dBm, если порог отключения станции -60dBm, в этом случае точка доступа отключит клиента с таким уровнем сигнала. Теперь клиент запускает процедуру переподключения и уже подключится к другой точке доступа с сигналом, превышающим или равным -60dBm (пороговое значение сигнала станции).

Это имеет важную роль при использовании нескольких точек доступа. Тем самым предотвращается ситуация, когда большая часть клиентов скапливается на одной точке, в то время как другие точки доступа простаивают.

Помимо этого, можно ограничить подключение клиентов со слабым сигналом, с большой вероятностью находящихся за периметром помещения, к примеру, за стеной в соседнем офисе, что также позволяет рассматривать данную функцию как косвенный метод защиты.

Переход на WiFi 6 как один из путей повышения уровня безопасности

Сети WiFi 6 обеспечивают более высокую скорость передачи данных. С одной стороны, новая группа стандартов позволяет увеличить скорость, с другой — разместить ещё больше точек доступа на той же площади. Новый стандарт позволяет использовать меньшую мощность для передачи на более высокой скорости.

Повышение скорости обмена данными.

Переход на WiFi 6 предполагает повышение скорости обмена до 11Gb/s (тип модуляции 1024-QAM, каналы 160 МГц). При этом новые устройства, поддерживающие WiFi 6 обладают большей производительностью. Одной из главных проблем при внедрении дополнительных мер безопасности, таких как VPN канал для каждого пользователя — это падение скорости. С WiFi 6 станет легче применять дополнительные системы защиты.

BSS Coloring

При использовании BSS Coloring точка доступа оставляет специальные метки (раскрашивает) свои пакеты данных. Это позволяет игнорировать влияние соседних передающих устройств (точек доступа).

Улучшенный MU-MIMO

В 802.11ax также есть важные улучшения технологии MU-MIMO (Multi-User — Multiple Input Multiple Output). MU-MIMO позволяет точке доступа обмениваться данными с несколькими устройствами одновременно. Но в предыдущем стандарте эта технология могла поддерживать только группы из четырех клиентов на одной частоте. Это облегчало передачу, но не прием. WiFi 6 использует многопользовательский MIMO 8×8 для передачи и приема.

Примечание. Стандарт 802.11ax увеличивает размер групп MU-MIMO во входящем потоке, обеспечивая более эффективную производительность сети WiFi. Многопользовательский исходящий канал MIMO является новым дополнением к 802.11ax.

OFDMA (Orthogonal frequency-division multiple access)

Это новый метод доступа к каналам и управления разработан на основе технологий, которые уже были опробованы в технологии сотовой связи LTE.

OFDMA позволяет отправлять более одного сигнала по одной и той же линии или каналу одновременно, назначая интервал времени для каждой передачи и применяя частотное разделение. В результате не только растет скорость за счет лучшей утилизации канала, но и повышается безопасность.

Резюме

Сети WiFi с каждым годом становятся всё более безопасными. Использование современных технологий позволяет организовать приемлемый уровень защиты.

Прямые методы защиты в виде шифрования трафика весьма неплохо себя зарекомендовали. Не забываем и про дополнительные меры: фильтрация по MAC, скрытие идентификатора сети, Rogue AP Detection (Rogue AP Containment).

Но есть ещё и косвенные меры, улучшающие совместную работу беспроводных устройств и повышающие скорость обмена данных.

Использование новых технологий позволяет снизить уровень сигнала от точек, сделав покрытие более равномерным, что неплохо сказываются на самочувствии всей беспроводной сети в целом, в том числе и на безопасности.

Здравый смысл подсказывает, что для повышения безопасности все средства хороши: и прямые, и косвенные. Такое сочетание позволяет максимально усложнить жизнь злоумышленнику.

Читайте также:

- Американский боксер с российским гражданством монсон где живет

- Клиент может ознакомиться с паспортом качества нефтьмагистраль где находится

- Положена ли инвалидность при аутоиммунном тиреоидите

- Где нет справедливости правосудия нет и государства

- Как подтвердить права в яндекс справочнике на организацию