Как батнику дать права администратора

Обновлено: 04.07.2024

В прошлый раз я показал, как выполнять команды и скрипты от имени системы при наличии прав администратора. Сегодня я объясню, как запускать административные задачи, не имея полных прав.

Это решение родилось у меня экспромтом в ответ на вопрос в чате инсайдеров. Я подкинул идею, а участник чата легко реализовал ее самостоятельно. Сегодня я подробно разберу подход и решение. И нет, оно не про утилиту AdmLink или runas /savecred .

[+] Сегодня в программе

Зачем такое может понадобиться

Иногда в контролируемой среде нужно предоставить возможность обычным пользователям запускать что-то с правами администратора или от имени системы. Например, без полных прав невозможно управление состоянием устройств.

Возьмем реальный пример участника чата. Он единственный администратор на семейном ноутбуке с сенсорным экраном, а остальные члены семьи работают с обычными правами. Нужно дать им возможность включать и отключать сенсорный экран, потому что кого-то путают случайные касания дисплея.

Предупредительные выстрелы

Когда вы даете пользователю возможность запускать задачи с полными правами, есть вероятность отдать ему контроль над системой вне зависимости от предпринятых мер предосторожности. Мне неизвестны уязвимости моего решения, но это не значит, что их нет. Вы действуете на свой страх и риск.

- Обычно, при постановке такой задачи сразу вспоминают AdmiLink и команду runas /savecred . AdmiLink – стороннее решение, а мой подход использует только встроенные возможности Windows. В свою очередь runas дает пользователю возможность запускать с сохраненными учетными данными любую задачу, нежели только предусмотренную администратором.

- Мое решение задействует встроенные возможности Windows, но не является эксплуатацией уязвимостей. В качестве администратора вы своими руками создаете все необходимые условия для запуска, поэтому надо подстраховаться↓

- Я категорически не рекомендую этот подход для запуска интерактивных приложений. Как правило, у них есть диалог Открыть / Сохранить как, откуда легко запускается командная строка, а дальше все что угодно. Запуск скрипта несет меньше риска.

- Скрипт для выполнения административной задачи должен находиться в расположении, на которое у пользователя нет прав на запись. Это может быть профиль администратора, системная папка или корень диска. В принципе, годится любое расположение при условии, что для скрипта установлен высокий уровень целостности.

- У пользователя не должно быть возможности изменять автономную систему. Это решается шифрованием диска, паролем на BIOS, запретом загрузки с внешних носителей, опечатыванием корпуса ПК и т.д.

Алгоритм решения

Задача решается в два хода с помощью планировщика заданий.

- Администратор создает в планировщике задание, которое запускается с полными правами при появлении в журнале заданного события и выполняет команду или скрипт.

- Пользователь выполняет команду, создающую событие в журнале. Для этого не нужны полные права.

В результате задание срабатывает по событию. Все счастливы!

Реализация решения

Плясать надо от события, с него и начну.

Шаг 1 — Создание события в журнале

Поскольку действие пользовательское, нужна максимально простая реализация.

Я выбираю ярлык на запуск команды – его можно запускать мышью и сочетанием клавиш.

Создать событие можно командлетом PowerShell Write-Eventlog, но проще задействовать встроенную утилиту eventcreate. Она создает в указанном журнале событие с нужным номером, источником и описанием.

Шаг 2 — Создание задания в планировщике

Задание, выполняющееся по событию, легко создается в графическом интерфейсе планировщика (примеры создания из консоли ниже). Поэтому здесь я сфокусируюсь на нюансах, относящихся к моему решению.

Команда в задании

Я не могу знать, какую команду вы захотите выполнять по событию. Допустим, из корня системного диска выполняется скрипт PowerShell RunAsAdmin.ps1 (изменять его смогут только пользователи с полными правами).

В PowerShell от имени администратора выполните:

В запланированном задании на вкладке Действия укажите такие параметры:

- Команда/скрипт: powershell

- Аргументы: -ExecutionPolicy Bypass -WindowStyle Hidden -NoProfile -file C:\RunAsAdmin.ps1

Учетная запись для запуска задания

В зависимости от ваших целей, вам нужно настроить запуск задания от имени администратора или системной учетной записи.

- На вкладке Общие установите переключатель Выполнять для всех пользователей.

- Для запуска от имени:

- администратора установите флажок Выполнять с наивысшими правами, затем нажмите ОК и введите пароль своего аккаунта.

- системы нажмите Изменить и введите SYSTEM или СИСТЕМА в зависимости от локализации, затем дважды нажмите OK.

Примеры скриптов PowerShell

Конечно, скрипт может выполнять по событию что угодно. Но поскольку статья в контексте устройств, я приведу конкретные примеры, чтобы придать решению законченный вид.

Управление состоянием устройства

Я уже показывал работу с модулем PNPDevice. Здесь я для разнообразия разберу отключение и включение камеры.

Выполнив Get-PNPDevice в PowerShell от имени администратора, вы увидите список всех устройств. Ориентируясь на их классы и имена, вы легко можете вывести ИД устройства и его статус.

У отключенного устройства будет статус Error . Теперь можно менять состояние устройства в зависимости от текущего статуса с помощью командлетов Enable-PNPDevice и Disable-PNPDevice. Если статус OK – выключаем, иначе – включаем.

Создание запланированного задания с триггером по событию

Пожалуй, самый простой способ — создать задание вручную, а для автоматизации — экспортировать его в XML и импортировать с schtasks или командлетом PowerShell Register-ScheduledTask.

Чтобы создать задачу из консоли, придется немного разобраться с синтаксисом XPath. Ниже пример команды schtasks, создающий в планировщике задание, которое будет выполняться от имени системы при появлении в журнале приложений события 777 от outsidethebox .

Что же касается PowerShell, я уже показывал создание запланированных заданий. С триггерами там все очень мутно, и создание триггера по событию требует отдельного разбора.

В случае с произвольными событиями и источниками, заменяйте источник и событие в моих примерах или действуйте так:

- Если вы используете свое событие, создайте хотя бы одно утилитой eventcreate и перезапустите eventvwr.msc.

- Перейдите в журнал, в котором создано событие, отфильтруйте его по источнику и событию (можете указать несколько источников/событий).

- В фильтре перейдите на вкладку XML и скопируйте запрос. Затем отредактируйте его, заменяя все одинарные кавычки на двойные (например, в названии провайдера).

- Подставьте исправленный запрос в переменную $trigger.Subscription (PowerShell) или в параметры /EC и /MO (schtasks) . Если при выполнении скрипта возникают ошибки триггера, попробуйте вытянуть запрос в одну строку, т.е. уберите переносы строк и лишние пробелы

Заключение

В блоге планировщик играет заметную роль почти в двух десятках статей! И в очередной раз с его помощью легко решается сложная на вид задача.

На мой взгляд, это – самый простой подход к решению в домашних условиях, но не единственный. Дома и в организации задачу можно решить на PowerShell, используя технологию Just Enough Administration (JEA). Ссылки для самостоятельного изучения:

А у вас возникала необходимость запускать что-либо от имени администратора, не имея полных прав? Напишите в комментариях, как вы решали такую задачу.

Вадим - владелец этого блога, и почти все записи здесь вышли из-под его пера. Подробности о блоге и авторе здесь. Поддержать автора вы можете тут.

Вас также может заинтересовать:

Подпишитесь на канал и читайте интересные записи чаще! Есть вопросы? Задайте их в чате.

комментарий 21

А зачем такие сложности? Nsudo и всё.

Ваша оценка: 0

У меня к вам встречные вопросы тогда.

1. Где вы увидели сложности? Там две команды по сути.

2. Как будете действовать в случае, если стороннее ПО запрещено?

3. Не заглядывая в документацию, сможете объяснить, как работает Nsudo и какие риски она создает? А заглядывая?

Ваша оценка: 0

А книжка эта, до сих пор у меня на полке есть. Коллекционное, практически раритетное издание.

Ваша оценка: 0

Хорошо понимать, крепо подумать — это все общие слова. А конкретно что вы можете сказать по данному решению?

Я вот подумал и предложил ряд технических предосторожностей в предупредительных выстрелах. Соответственно, ожидаю предложений по улучшению и т.п.

Ваша оценка: 0

Ваша оценка: 0

Это обратная задача — запуск с ограниченными правами, когда ПО хочет админские. Я разбирал это в 2012: Зачем программам нужны установщики

Ваша оценка: 0

Ваша оценка: 0

В планировщике есть мастер создания простой задачи — там как раз есть по событию :) Я действительно не вижу тут ничего сложного. Проведите отсечку перед примерами скриптов — с этим в GUI справится любой человек, умеющий следовать простым инструкциям.

Автоматизация создания задачи добавляет более сложный слой — XPath, а триггеры в PowerShell — это вообще тяжелый случай :)

А так, планировщик и не предназначался для конечных пользователей, это административный инструмент, оснастка MMC же.

Ваша оценка: 0

Подразумевал user frendly события — Старт/завершение системы, логин/логофф, изменение каталога, создание/изменение файла, установка/разрыв сетевого соединения, изменение буфера обмена, создание/активация/удаление окна, запуск/завершение процесса.

Ваша оценка: 0

Понятно, но это не к планировщику претензия уже :) В ОС эти события отслеживаются, но получение возможно либо ценой массивного журналирования (аудит доступа к объектам), либо программными средствами (буфер обмена).

Ваша оценка: 0

Спасибо за статью, как раз искал что-то подобное, чтобы дать возможность скрипту, запускаемому пользователями без прав админа на терминальном сервере, читать список открытых файлов на сетевой шаре файлового сервера. Заодно теперь по журналу событий видно кто когда этот скрипт запускает:)

Ваша оценка: 0

Пожалуйста, рад что вы нашли применение ;)

Ваша оценка: 0

Вадим, отличная статья. Я прямо проникся :-) И решение не стандартное, никогда на слышал про такое.

Ваша оценка: 0

Сеошники в чате :) Кстати, с прошедшим ДР, Паша!

Ваша оценка: 0

Ваша оценка: 0

Nikolay Proskuryakov: Для бэкапа ЦС нужны права администратора, а выдавать их не хотелось.

Nikolay Proskuryakov: А на рабочий стол вывел ярлык для запуска задачи планировщика.

Николай, вы что-то путаете, похоже. Пользователю для запуска заданий планировщика нужны права администратора.

Ваша оценка: 0

Ваша оценка: 0

Владимир Педяш: Вроде бы всё так же, как и у вас.

Да неужели? У меня-то задача выполняется по событию, а пользователь просто пишет в журнал. О чем и статья, собственно :)

Ваша оценка: 0

Иванов Иван

Ваша оценка: 0

Иванов Иван

так, вроде помог однократный запуск команды от имени администратора. Похоже, это связано с тем, что нужно зарегистрировать новый (неизвестный системе) источник. Дальше команда отрабатывает нормально без прав администратора

03.08.2020

itpro

Windows 10, Windows Server 2016

комментария 42

Любой пользователь Windows может запустить в своей сессии программы от имени другого пользователя (Run As). Благодаря этому можно выполнить скрипт (.bat, .cmd, .vbs, .ps1), исполняемый .exe файл или запустить установку приложения (.msi, .cab) с полномочиями другого, как правило привилегированного, пользователя .

Например, вы можете использовать RunAs для установки программ или запуска MMC оснасток с правами администратора непосредственно в сессии непривилегированного пользователя. Также возможность запуска программ “от имени” может быть полезна, когда приложение настроено под другим пользователем (и соответственно хранит свои настройки в чужом профиле, к которому у данного пользователя нет прав доступа), а его нужно запустить с теми же настройками в сессии другого пользователя.

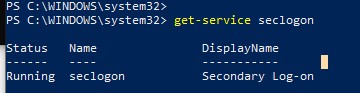

За возможность запуска программ от имени другого пользователя в Windows отвечает служба Вторичный вход в систему (Secondary Log-on). Если эта служба остановлена все описанные методы runas работать не будут. ВЫ можете проверить, что служба запущена с помощью следующей команды PowerShell:

В Windows 10 есть несколько способов запустить программу или процесс от имени другого пользователя.

Запуск программы от имени другого пользователя из Проводника Windows (File Explorer)

В появившемся окне нужно указать имя и пароль пользователя, под чьей учетной записью нужно запустить программу и нажать кнопку ОК.

Примечание. Если нужно указать доменного пользователя, используется один из следующий форматов имени: UserName@DomainName или DomainName\UserName .

Важно. Запуск программ от имени другого пользователя возможен, если для него задан пароль. Использовать Runas для пользователя с пустым паролем не получится.

Откройте Диспетчер задач и убедитесь, что приложение запущенно под указанным пользователем.

Включить пункт “Запуск от имени другого пользователя” в контекстном меню проводника Windows

Если в контекстном меню проводника Windows отсутствует пункт Запуск от имени другого пользователя (Run as different user), откройте редактор локальных групповых политик (gpedit.msc) и убедитесь, что в разделе Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Пользовательский интерфейс учетных данных (Computer Configuration -> Administrative Templates -> Windows Components -> Credential User Interface) отключена (Не задана) политика Запрашивать достоверный путь для входа в учетную запись (Require trusted path for credential entry)

Команда Runas – запуск программ от имени другого пользователя из командной строки

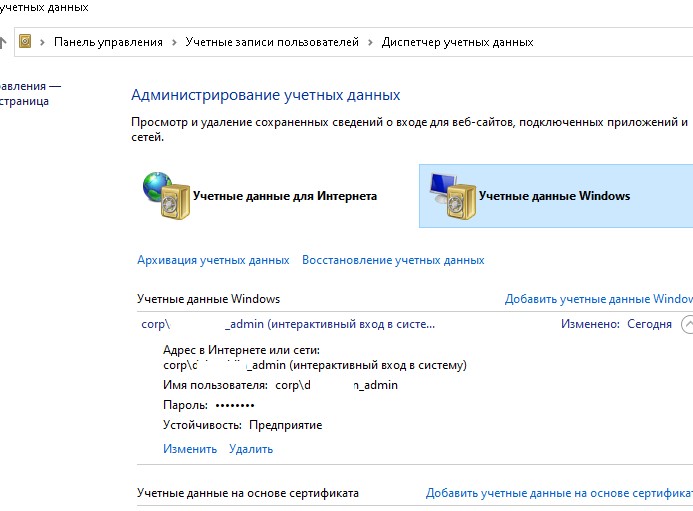

В Windows есть консольная утилита runas.exe, которая используется для запуска приложений от имени другого пользователя из командной строки. Также команда runas позволяет сохранить пароль пользователя в Windows Credential Manager, чтобы его не приходилось набирать каждый раз.

Откройте командную строку (или окно Выполнить, нажав сочетание клавиш Win+R). Для запуска Блокнота с правами учетной записи admininstrator выполните команду:

runas /user:administrator “C:\Windows\cmd.exe”

runas /user:”user test” notepad.exe

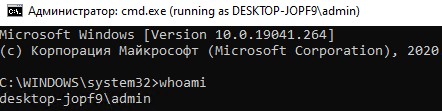

Должно открыться ваше приложение. В моем случае это cmd. В заголовке окна указано Запущено от имени CompName\username :

Можно, например, открыть панель управления под другим пользователем:

runas /user:admin control

Для запуска программы из-под доменного пользователя нужно использовать формат имени UserName@DomainName или DomainName\UserName . Например, чтобы с помощью блокнота открыть текстовый файл от имени пользователя домена CORP, используйте команду:

runas /user:corp\server_admin “C:\Windows\notepad.exe C:\tmp\2871997x64.txt”

Иногда нужно запустить программу от имени доменного пользователя с компьютера, который не добавлен в домен AD. В этом случае нужно использовать такую команду (при условии, что в сетевых настройках вашего компьютера указан DNS сервер, который может отрезолвить этот домен):

runas /netonly /user:contoso\aaivanov cmd.exe

Если для запуска программы от другого пользователя не нужно загружать его профиль, используйте параметр /noprofile . При этом приложение запускается намного быстрее, но может вызвать некорректную работу программ, которые хранят данные в профиле пользователя.

Запуск программ от имени другого пользователя без ввода пароля

Вы можете сохранить пароль пользователя, который вы вводите. Для этого используется параметр /savecred.

runas /user:admin /savecred “C:\Windows\notepad.exe”

После указания пароля он сохранится в диспетчере паролей Windows.

При следующем запуске команды runas под этим же пользователем с ключом /savecred Windows автоматически получит сохраненный пароль из Credential Manager, а не будет запрашивать его повторно.

Чтобы вывести список всех пользователей, для которых сохранены пароли, используется команда:

Однако использование параметра /savecred не безопасно, т.к. пользователь, в чьем профиле сохранен чужой пароль может использовать его для запуска любой команды под данными привилегиями, или даже сменить чужой пароль. Кроме того, сохраненные пароли из Credential Manager можно легко украсть, поэтом лучше запретить использование сохраненных паролей (а тем более нельзя сохранять пароль привилегированной административной учетной записи).

Ярлык с запуском программы от имени другого пользователя

Можно создать на рабочем столе ярлык, позволяющий запустить программу от имени другого пользователя. Просто создайте новый ярлык, в окне с адресом объекта которого укажите команду runas с нужными параметрами.

При запуске такого ярлыка будет запрашиваться пароль пользователя.

Если дополнительно указать в ярлыке runas параметр /savecred , то пароль будет запрошен только один раз. После этого пароль будет сохранен в Credential Manager и автоматически подставляться при запуске ярлыка от имени другого пользователя без запроса пароля.

Такие ярлыки довольно часто используются для запуска программ, которые требуют прав администратора для запуска. Однако есть более безопасные способы запуска программы без прав администратора, или отключения запроса UAC для определенного приложения.

Запуск оснастки MMC консоли от имени другого пользователя

В некоторых случаях от имени другого пользователя нужно запустить одну из управляющих оснасток Windows. К примеру, если под другим пользователем нужно запустить оснастку Active Directory Users and Computers из набора инструментов администрирования RSAT, можно воспользоваться такой командой.

runas.exe /user:DOMAINname\USER “cmd /c start \”\” mmc %SystemRoot%\system32\dsa.msc”

Аналогичным образом можно запустить любую другую оснастку (главное знать ее имя).

Как добавить пункт “Запуск от имени” для программ в меню Пуск?

Либо, если редактор gpedit.msc отсутствует, создать в ветке реестра HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows\Explorer ключ типа DWORD с именем ShowRunasDifferentuserinStart и значением 1.

New-ItemProperty -Path "HKCU:\Software\Policies\Microsoft\Windows\CurrentVersion\Explorer" -Name ShowRunasDifferentuserinStart -Value 1 -PropertyType DWORD -Force

Осталось обновить групповые политики (gpupdate /force) и убедиться, что у программ в меню Пуск появится новое контекстное меню Дополнительно -> Запуск от имени другого пользователя.

Команда RunAS используется для запуска приложения под учетной записью пользователя, имя которого передается в качестве параметра командной строки. В Windows 7, и более поздних, данная команда, при стандартных настройках безопасности, не позволяет получить администраторские привилегии, как это происходит в режиме "Запустить от имени Администратора". Для запуска приложения от имени администратора потребуется выполнение некоторых настроек системы. Универсальный способ запуска приложений и командных файлов от имени администратора без запроса системы контроля учетных записей UAC с использованием стандартного Планировщика заданий описан в статье Запуск из командного файла приложений от имени Администратора без запроса UAC.

Формат командной строки RUNAS:

RUNAS [ [/noprofile | /profile] [/env] [/savecred | /netonly] ] /user:имя пользователя программа

RUNAS [ [/noprofile | /profile] [/env] [/savecred] ] /smartcard [/user:имя пользователя] программа

RUNAS /trustlevel:уровень доверия программа

Параметры командной строки:

/noprofile — Не загружать профиль пользователя. Это приводит к более быстрой загрузке приложения, но может стать причиной неправильной работы некоторых приложений.

/profile — Загружать профиль пользователя. Этот параметр установлен по умолчанию.

/env — Использовать текущие параметры среды.

/netonly — Учетные данные предназначены только для удаленного доступа.

/savecred — Использовать учетные данные, сохраненные пользователем. Этот вариант не доступен в выпусках Windows 7 Домашняя или Windows 7 Начальная и будет проигнорирован.

/smartcard — Для указания учетных данных используется смарт-карта.

/user — имя пользователя должно быть в виде USER@DOMAIN или DOMAINUSER

/showtrustlevels — Отобразить список уровней доверия, которые можно использовать в качестве аргументов параметра /trustlevel.

/trustlevel — Значение "уровень доверия" должно быть перечислено в списке уровней доверия.

программа — Командная строка для EXE. См. примеры ниже.

runas /user:mymachineadministrator cmd.exe — запустить интерпретатор команд cmd.exe от имени пользователя "administrator" компьютера "mymachine". При выполнении команды, будет запрошен пароль пользователя, от имени которого должна выполняться задача.

runas /noprofile /env /user:mydomainadmin " mmc %windir%system32diskmgmt.msc " — запустить консоль mmc с оснасткой "Управление дисками" от имени пользователя "admin" в домене "mydomain". Профиль пользователя не загружается, и используются текущие переменные среды. Загрузка профиля пользователя необходима только тогда, когда будет выполняться задача, которой требуются какие-либо данные из него. Если задан параметр "/env" то переменные окружения наследуются из среды текущего пользователя.

runas /savecred /user:admin@mydomain regedit.exe — запустить редактор реестра "regedit.exe" от имени пользователя "admin" домена "mydomain" с запоминанием введенного пароля. При наличии параметра "/savecred", введенный пароль запоминается в реестре в зашифрованном виде и в дальнейшем запрашиваться не будет .

runas /showtrustlevel — отобразить уровни доверия, существующие в системе. В ответ будет отображаться перечень в виде:

В системе доступны следующие уровни доверия:

0x20000 (Обычный пользователь)

Кроме значения trustlevel равного 0x20000 можно пользоваться значениями 0x10000 , соответствующему минимальному набору привилегий и 0x40000 , стандартному для данного пользователя набору. Для просмотра отличий разных уровней доверия можно воспользоваться командой Whoami , выполняя ее в сеансе командного процессора, запускаемого с каждым из уровней trustlevel

runas /trustlevel:0x20000 cmd.exe — запустить командный процессор cmd.exe с использованием уровня доверия, полученного в предыдущем примере.

runas /trustlevel:0x40000 cmd.exe — запустить командный процессор cmd.exe с использованием стандартного уровня доверия.

Примечание: в сеансе командной строки, запущенной с использованием параметра /trustlevel, список привилегий соответствующий каждому уровню доверия можно получить с использованием команды whoami /priv , а полные сведения об учетной записи — whoami /ALL

Примечание: параметр /profile несовместим с параметром /netonly .

Примечание: параметр /savecred несовместим с параметром /smartcard .

Для запуска приложений от имени администратора с использованием runas.exe необходимо изменить стандартные настройки безопасности системы:

— включить учетную запись Администратора ( по умолчанию, она отключена);

— задать пароль для пользователя Администратор ;

Для проверки наличия прав администратора использовался командный файл с именем who-admin.bat следующего содержания:

WHOAMI /PRIV | find /i "SeRemoteShutdownPrivilege"

if %ERRORLEVEL% == 0 goto admin

echo NOT have admin rights!

runas /savecred /user:Администратор C:scriptswho-amdmin.bat — запуск от имени администратора командного файла who-amdmin.bat , находящегося в папке C:scripts . При первом запуске будет запрошен пароль Администратора, при последующих запусках ( с параметром /savecred ) — ввод пароля не требуется.

Пароли, запоминаемые при использовании утилиты RUNAS.EXE с параметром /savecred можно изменить или удалить с помощью оснастки управления сохраненными паролями:

При наборе ключевых значений нужно соблюдать регистр символов.

Командная строка от имени Администратора — режим запуска утилиты командной строки в операционной системе Windows с полными административными правами. Командная строка — инструмент для выполнения административных задач на компьютере, без использования графического интерфейса.

Приложение Командная строка работает в операционной системе Windows в двух режимах: обычного пользователя или администратора компьютера. Командная строка, запущенная от имени администратора Windows, предоставляет полный доступ к выполнению любых команд на компьютере, в отличие от режима обычного пользователя, где работают не все команды.

При работе на компьютере, часто возникает необходимость использовать командную строку (cmd.exe) в режиме повышенных прав администратора. Для применения тех или иных настроек системы, необходимо иметь полные административные права, например, на компьютере появились неполадки, пользователь нашел способ решить проблему, а для этого потребуется использовать командную строку.

Для решения проблемы, запустите командную строку с правами администратора, выполните необходимые действия в интерфейсе командной строки (интерпретаторе командной строки).

В инструкциях этой статьи мы рассмотрим разные способы, как открыть командную строку от имени администратора в операционной системе Windows: в Windows 10, в Windows 8.1, в Windows 8, в Windows 7. Здесь вы найдете 5 универсальных способов, работающие во всех версиях Виндовс, и некоторые способы, применимые только для некоторых версий ОС.

Запуск командной строки от имени администратора Windows — 1 способ

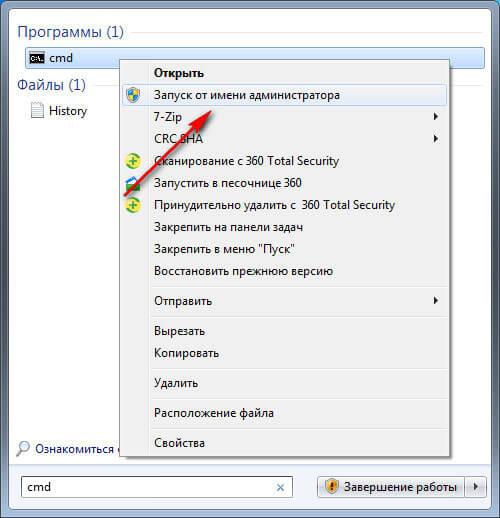

Данный способ подойдет для всех версий Windows: Windows 10, Windows 8.1, Windows 8, Windows 7. Для вызова командной строки с полными административными привилегиями, используется функция поиска в операционной системе.

Как включить командную строку от имени администратора — 2 способ

Как вызвать командную строку от имени администратора — 3 способ

Есть еще один способ для открытия командной строки от имени администратора в любой версии Windows. Для этого потребуется запустить утилиту cmd.exe непосредственно из папки, где она находится в операционной системе.

Как запустить командную строку с правами администратора — 4 способ

Другой универсальный способ, работающий во всех версиях Windows, начиная с Windows 8, выполняется с помощью Диспетчера задач.

Запуск командной строки с правами администратора — 5 способ

В этом способе мы создадим специальный ярлык для запуска приложения cmd.exe с правами администратора.

Командная строка Windows 10 от имени администратора

В начальных версиях Windows 10 можно было легко вызвать командную строку. Затем, Майкрософт несколько изменила свою политику: вместо командной строки предлагается использовать Windows PowerShell (более продвинутый аналог командной строки), поэтому некоторые способы запуска командной строки, перестали работать в операционной системе.

Вернуть командную строку на прежнее место, вместо Windows PowerrShell, можно по инструкции из этой статье.

Командная строка от имени администратора Windows 8.1

Командная строка от имени администратора Windows 8

Этот способ работает в операционных системах Windows 8 и Windows 8.1. В Проводнике Windows 10, вместо командной строки, нам предлагают использовать Windows PowerShell.

Командная строка от имени администратора Windows 7

В операционной системе Windows 7 работают все универсальные способы, описанные в этой статье:

Выводы статьи

Простой компьютерный блог для души)

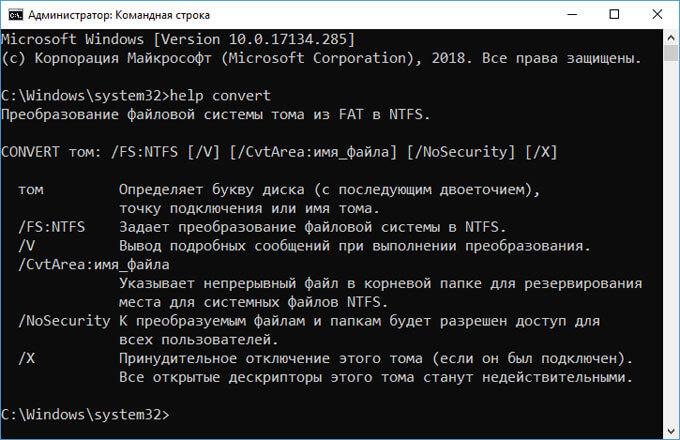

Всем привет. Ребята, в этой заметке я вам расскажу о том как запустить cmd в Windows 7 с админскими правами и еще маленький трюк покажу, как это все дело провернуть с …батником. Да, и расскажу что такое батник. Итак, для начала немного инфы так бы сказать вводной. Если простыми словами, то командная строка это черное окно, куда можно вводить всякие команды, которые могут помочь в настройке винды. Батник это файл, в который команды эти можно записать, их можно несколько там написать и все они будут по очереди выполняться. То есть батник это что-то типа сценария.

В батнике можно делать много полезных вещей, но нужно шарить в командах cmd. Но самое что интересное, в принципе, как мне кажется, то достаточно разобраться в одном — это понимать справку cmd, там есть справка к любой команде =)

ВНИМАНИЕ. Ребята, если вам нужно запустить команду от имени администратора, то сначала нужно саму командную строку запустить от админа! А в ней уже все команды будут АВТОМАТОМ от имени администратора! Я об этом тут и написал!

Ребята, скажу сразу — задача с батником провалилась, я про запуск батника с админскими правами. Я думал что это просто, оказалось что это вроде как вообще нереально..

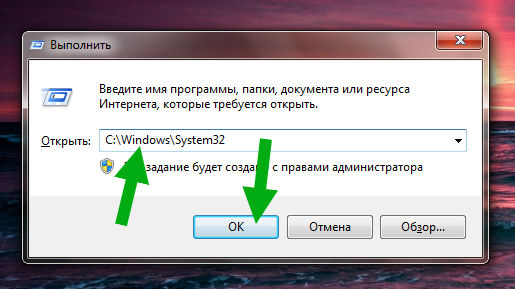

Значит зажимаете Win + R, но вставляете уже это:

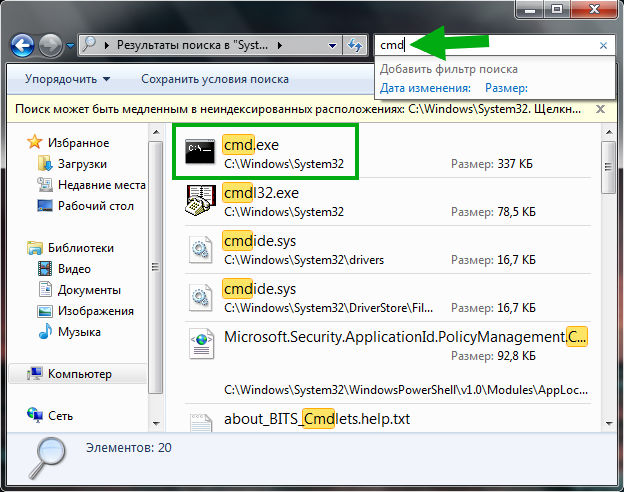

Потом у вас откроется папка, вы там в правом верхнем углу пишите cmd, потом чуть подождите и будет сразу результат:

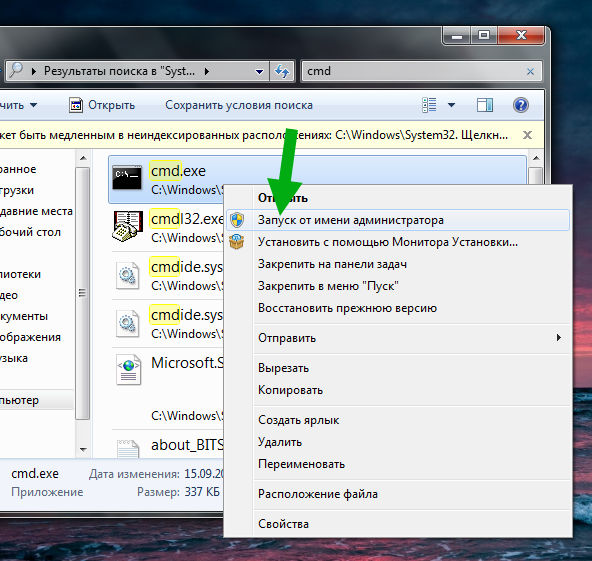

И теперь вам нужно просто нажать правой кнопкой по cmd и выбрать запуск от имени админа:

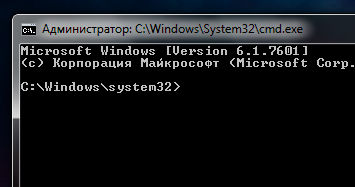

И все, потом запустится командная строка и там в заголовке должно быть слово Администратор:

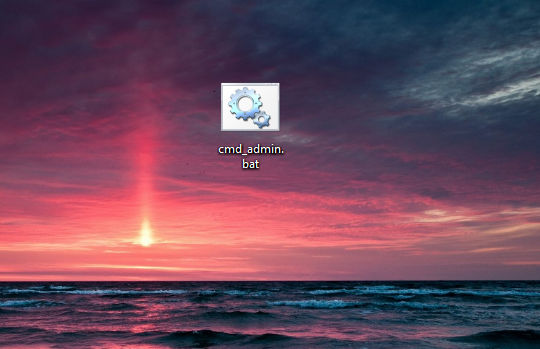

Так, я еще обещал показать как запустить эту командную строку от админа при помощи батника. Хм, вот тут сложняк, но смотрите, для начала создадим батник с названием cmd_admin.bat, я его создам на рабочем столе:

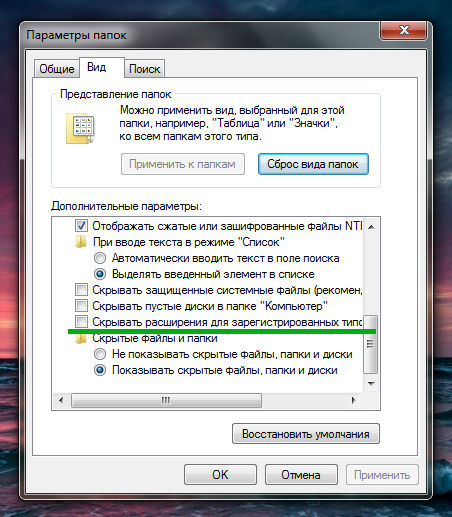

Как создать батник знаете? Правой кнопкой по рабочем столу, потом создаете текстовый документ. Название его, то есть Новый текстовый документ.txt, полностью меняете на название батника, в нашем случае это cmd_admin.bat, все просто. Если вы не видите расширения, то есть последнее в название, что идет после точки, ну я имею ввиду .txt или .bat, то вам нужно включить отображение расширений файлов. Для этого идете в панель управления, там находите значок Параметры папок и там на вкладке Вид в самом низу снимаете эту галочку:

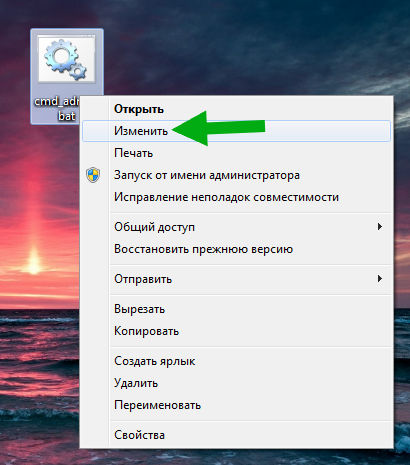

Думаю понятно =) Итак, мы создали батник, что дальше? Нажимаем по нему правой кнопкой и выбираем Изменить:

И откроется пустой батник:

Значит ребята.. у меня для вас плохая новость, к сожалению, вроде как это невозможно.. я думал что можно, но оказывается нет. Все что я нашел, это команда эта:

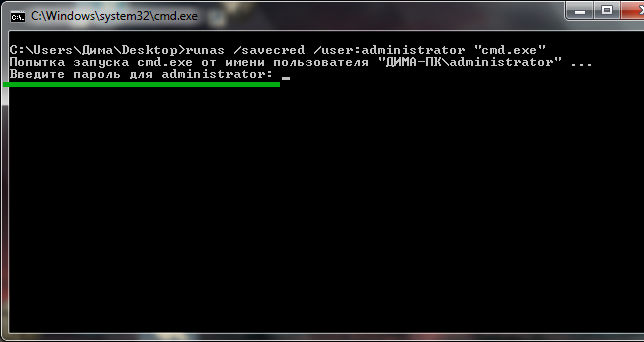

runas /savecred /user:"Администратор" cmd.exe

runas /savecred /user:administrator "cmd.exe"

Вторую я вставил в батник, запустил, но оно требует пароль:

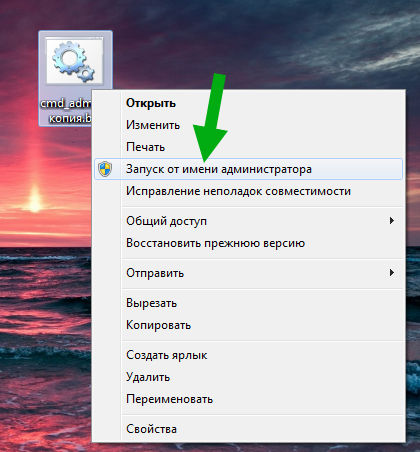

О каком пароле идет речь, я даже не знаю… Не, ну можно запустить и так батник, (но я думаю вы не это имели ввиду):

И если при этом в самом батнике прописать cmd, то командная строка запустится от имени админа.. но это все не то, я знаю.. Не, ну можно еще зайти в свойства батника и там на вкладке Совместимость поставить внизу галочку чтобы запускалось только от админа.. но это не то.. =(

Ребята, сори, но.. увы.. я о батнике. Правда есть еще не очень хорошая новость — если подумать логически.. то вроде это и невозможно без сторонних модулей, если на чистом батнике, без VBS, то я думаю это невозможно сделать и все из-за того что так устроена безопасность =( Удачи вам, извините что не получилось, но вы не печальтесь.. до встречи друзья!

Большинство пользователей рано или поздно сталкиваются с уведомлением, в котором Windows спрашивает: можно ли ей запустить определённое приложение с правами администратора. Перед тем как дать согласие, необходимо разобраться, какие же права получит данная программа.

Что дают права администратора

В Windows 10 есть два типа учётных записей: аккаунт администратора и пользователя. Человек, имеющий доступ к учётной записи администратора, может запускать программы от имени администратора, подтвердив своё действие в появляющемся предупреждении. Человек, находящийся в системе под учётной записью обычного пользователя, тоже может запустить приложения с правами администратора, но только в том случае, если сможет ввести пароль от аккаунта администратора.

Программы, работающие без прав администратора, намного безопаснее: они не могут навредить системе, так как у них нет прав работать с её файлами. Выдав программе права администратора, вы сильно рискуете, ведь не только вирусы вредят компьютеру. Например, в коде приложения могут содержаться строки, запускающие форматирование диска. Поскольку очистка памяти не может быть приравнена к вирусу, антивирус промолчит, разрешив программе с правами администратора выполнить то, что она захочет.

Но без определённых прав многие утилиты не смогут работать, так как им необходимо общаться с системой. Поэтому вы должны каждый раз думать самостоятельно, доверяете ли вы приложению, требующему прав администратора. Если ответ положительный, то дайте их ему, если сомневаетесь, то лучше не рискуйте.

UAC — что это

UAC (User Account Control) – сервис Windows 10, отвечающий за доступ к правам администраторам. Пользуясь английской версией системы или обращаясь к настройкам системы, вы можете встретить эту аббревиатуру.

Если отключить данный сервис, то система перестанет спрашивать у вас, можно ли выдавать права программе, так как начнёт выдавать их всем, кто потребует. Деактивацию проводить не рекомендуется, так как велик шанс, что повышенный уровень доступа получит вредоносная программа.

Получение прав

Чтобы выдать права с аккаунта пользователя, нужно ввести пароль

Видео: получение прав администратора

Запуск программы с правами администратора

Все программы, так или иначе работающие с системными файлами, сами просят повышения уровня доступа при запуске. Если им отказать, то процесс запуск закончится и программа закроется. О том, что программе нужны особые привилегии, сообщает иконка в виде щита на её ярлыке.

Если вы заранее знаете, что определённой программе понадобятся права, то можете воспользоваться нижеописанными нестандартными способами, чтобы сразу запустить её со всеми разрешениями.

Через контекстное меню

Кликнув по ярлыку или запускающему файлу программы правой клавишей мыши, вы вызовете контекстное меню. В нём будет пункт, позволяющий выполнить загрузку с нужными правами. Он помечен значком в виде жёлто-синего щита. Нажав на него, вы откроете программу с полным доступом.

Через функцию проводника

Через системную поисковую строку

Самый удобный способ найти приложение — ввести его имя в системной поисковой строке и воспользоваться результатами поиска. При этом в данном окошке можно использовать схему ту же схему, что была с ярлыком — кликните правой клавишей мыши по иконке и выберите соответствующий пункт в контекстном меню.

Кликаем по найденному приложению ПКМ и запускаем с правами

Через панель быстрого доступа

Ярлыки, прикреплённые к панели быстрого доступа, также можно использовать для наших целей. Кликните правой клавишей по программе, а потом той же кнопкой по её названию, в открывшемся меню выберите нужный вариант запуска.

Дважды используем ПКМ на панели быстрого доступа и выбираем нужную функцию

Через диспетчер задач

Через свойства (активация постоянного запуска с повышенными правами)

Если вы хотите, чтобы определённое приложение каждый раз включалось с повышенными правами, не спрашивая разрешения у вас, выполните следующие шаги:

Готово, вы выдали разрешение на все дальнейшие запуски. Если когда-нибудь захотите, чтобы приложение снова стало присылать уведомление с запросом на права, вернитесь к параметрам и снимите установленную галочку.

Через реестр (активация постоянного запуска с повышенными правами)

Если вышеописанный способ вам не подошёл или в список самостоятельных программ нужно внести много приложений, то можно воспользоваться альтернативным методом — изменить параметры реестра:

Повторите вышеописанный шаг для всех программ, которые должны запускаться с особыми правами без вашего согласия, а после перезагрузите компьютер, чтобы изменения вступили в силу.

Как открыть командную строку с повышенным доступом

Командная строка нужна для выполнения команд, управляющих системой и изменяющих её свойства. Если открыть её без прав администратора, то некоторые запросы не будут доступны. Чтобы выполнить запуск от имени администратора, можно использовать любой вышеописанный способ.

Нажимаем на командную строку ПКМ и открываем ее с правами администратора

Видео: запуск командной строки от имени администратора

Прибегайте к выдаче прав администратора только в том случае, если уверены в запускаемом приложении. Повысив уровень доступа программе, вы рискуете предоставить ей возможность навредить системе. Но при этом помните, что многие утилиты преследуют благородные цели, поэтому повышенные права им необходимы.

Читайте также: