Что такое пиринговый сетевой протокол

Обновлено: 09.05.2024

Стремление людей создавать децентрализованные сообщества всегда является ответом на давление или неспособность централизованных структур нормально работать.

Такие объединения заведомо более слабых (по сравнению с хорошо организованными и управляемыми из центра организациями) рядовых участников являются эффективным и довольно устойчивым способом противодействия или отстаивания своих прав — распределенная сеть аккумулирует ресурсы членов и способна выживать при их потере.

Однако история человечества не помнит случаев длительного существования децентрализованных структур:

- в долгосрочной перспективе они оказываются менее эффективными по сравнению с централизованными;

- само существование сообществ на основе распределенных сетей — это угроза организациям иерархической модели управления, что вызывает непрекращающиеся попытки разрушить или подчинить первых вторыми;

- под действием этого давления или конкуренции децентрализованные сообщества либо распадаются, либо приобретают черты централизованных.

СЕТИ РАВНОПРАВНЫХ УЧАСТНИКОВ

Децентрализованные сети — это способ самоорганизации в компьютерную эпоху: с теми же целями, идентичными способами и с похожей судьбой. В сети peer-to-peer все участники равноправны. Каждый из компьютеров, объединенных в пиринговую (одноранговую, децентрализованную) сеть, может выполнять задачи и поставщика, и потребителя данных.

Пиринговая сеть связывает компьютеры, которые могут обращаться к любому участнику сети и отвечать на обращения других. Свод правил работы такой структуры содержится в программах (клиентах), которые выполняются одновременно у всех членов сети. Сами правила разрабатываются с учетом возможных сбоев у любого участника. Совместная проверка действий отдельных членов сети обеспечивает ее устойчивость и сопротивление угрозам захвата контроля.

РАСПРЕДЕЛЕННЫЕ ФАЙЛООБМЕННЫЕ СЕТИ

Для массовых пользователей peer-to-peer-проекты стали известны в начале нулевых годов нынешнего века. С развитием компьютеров и сетей возможности распространения информации стали выше, однако правообладатели и продавцы контента не спешили использовать достижения прогресса — их устраивала традиционная модель бизнеса.

В ответ на это стали появляться файлообменные распределенные проекты, пользователи которых подключали свои компьютеры в общую сеть и свободно обменивались музыкой, фильмами, книгами. Примеры таких сетей и проектов: Napster, eDonkey2000, Kazaa, DC, BitTorrent.

Это было время великой войны правообладателей и пиринговых сетей. Уютно устроившиеся в своих офлайн-магазинах, владельцы бизнеса по продаже пластинок, компакт-дисков и бумажных книг восприняли P2P в штыки: они почувствовали, что прибыль утекает сквозь пальцы, как песок, но меняться категорически не желали: Интернет — какая-то новая игрушка гиков — посмела бросить им вызов?

ПИРИНГОВЫЕ СЕТИ И АНОНИМНОСТЬ

Прогресс компьютеров и сетей принес невиданные ранее возможности обмена информацией, а информация — это сила, это власть, это контроль. Централизованные организации построены на принципах ограничения доступа к ресурсам: есть привилегированные участники, которые в соответствии с иерархией получают его, и есть все остальные — рядовые члены, которые довольствуются тем, что им разрешают первые.

Этот конфликт — возможности информационного обмена, предоставляемые современными технологиями, с одной стороны, и стремление государств и корпораций ограничивать эти возможности, с другой, — стал стимулом появления анонимных P2P-проектов и технологий, таких как TOR, Freenet, l2p.

Основная цель участников таких проектов — возможность избежать обнаружения и идентификации конкретного участника, использующего сеть для предоставления другим или получения информации. Для реализации этой цели применяются сложные и в буквальном смысле запутанные технологии: многократное шифрование, сокрытие источников и получателей трафика, имитация других протоколов и технологий, построение многоступенчатых и не поддающихся отслеживанию маршрутов.

Как и любые другие децентрализованные технологии, эта тоже испытывает на себе давление со стороны государств и корпораций. Причина та же: она бросает вызов принципам существования иерархических организаций, источник власти которых — ограничение доступа к ресурсам.

P2P В КРИПТОИНДУСТРИИ

Индустрия блокчейна и криптовалют — это феномен современного мира, который очень ярко демонстрирует описанные выше процессы эволюции распределенных организаций:

- начало — это стремление общества к децентрализации и созданию структур, противодействующих иерархическим;

- середина жизни — успешное продвижение, получение преимуществ, популярность;

- завершающая стадия — разрушение или постепенное приобретение иерархических черт под постоянным давлением со стороны централизованных структур.

Биткоин — самый первый, яркий и наиболее успешный децентрализованный криптовалютный проект. В основе технологии он имеет одноранговую пиринговую сеть, где каждый участник на своем компьютере хранит полную базу всех транзакций, равноправные рядовые пользователи занимаются майнингом — производят работу по проверке транзакций, чем поддерживают существование всей структуры.

Биткоин в нынешнем состоянии вряд ли можно назвать образцовым децентрализованным проектом:

- рядовым участникам недоступны майнинг и поддержка работы сети — этим занимаются бизнесмены, вложившие средства в недешевое оборудование и целые организации;

- хранение всего блокчейна на компьютере не требуется — легкие клиенты могут работать без этого;

- кошельки на всевозможных централизованных сервисах уязвимы и нарушают принцип распределенной сети;

- приняты скандальные SegWit и Lightning Network, модифицирующие структуру блокчейна в угоду удобству, быстродействию и масштабируемости;

- биткоин не стал полноценным платежным средством или инвестиционным инструментом;

- государства усиливают контроль за точками, в которых биткоины можно обменять на традиционные ценности и валюты, планомерно, методично и жестко.

Всё сказанное — не упрек сообществу биткоина и не сожаление о его участи. Судьба творения Сатоши Накамото демонстрирует наглядно: хороший децентрализованный проект способен успешно конкурировать с иерархическими проектами на старте, но для того, чтобы его жизнь продолжалась, приходится перенимать черты соперников — централизация неизбежна.

Эта же участь ждет другие криптопроекты и всю индустрию в целом: такова природа, таковы законы эволюции. Обладающие огромными ресурсами централизованные организации в конце концов либо раздавят, либо подчинят себе криптоотрасль. И тогда настанет время для появления новых, более совершенных и лучше подготовленных к жизни децентрализованных проектов.

По мере развития Интернета все больший интерес у пользователей вызывают технологии обмена файлами. Более доступная, чем раньше, Сеть и наличие широких каналов доступа позволяют значительно проще находить и закачивать нужные файлы. Не последнюю роль в этом процессе играют современные технологии и идеологии построения сообществ, которые позволяют строить системы, весьма эффективные с точки зрения организаторов и пользователей. В настоящей статье мы рассмотрим отдельные принципы функционирования ресурсов и сообществ этой тематики, а также принципы функционирования популярных пиринговых сетей, активно применяемых для обмена файлами.

ервисы по обмену и распространению файлов являются одним из самым популярных средств для распространения небольших файлов (обычно до 50 Мбайт). Они могут применяться, например, для того, чтобы выложить тяжелый архив с фотографиями для друзей, вместо того чтобы отправлять его по почте, или для распространения в Сети файлов, не нарушающих ничьих прав. Но контролировать содержание хранилищ файлов, доходящих иногда до сотен тысяч или даже больше, невозможно. Вследствие этого сервисы используются для различных целей, в том числе и незаконных.

Тем не менее файлообменники вовсе не являются раем для пользователей нелицензионного программного обеспечения в силу того, что имеют значительное число ограничений, среди которых: размер одного файла и время его хранения, допустимое число потоков с одного IP-адреса, максимальный объем закачиваемых файлов в течение некоторого времени и ограничения на ширину потока.

Владельцы подобных сервисов обычно зарабатывают на исходящем трафике, который генерируют пользователи, и на размещении рекламы. Кроме того, зачастую предоставляются дополнительные услуги, причем как для тех, кто закачивает файлы, так и для тех, кто их скачивает. За дополнительную плату может быть увеличен максимальный размер одного файла, время хранения, скорость скачивания или число одновременно работающих потоков.

Файлообменные сети

ехнология P2P (peer to peer) это схема построения распределенной сети, каждый узел которой может одновременно выступать как в роли клиента, получающего информацию, так и в роли сервера, информацию предоставляющего. Еще одно возможное определение пиринговой сети это сеть равных, в которой возможно взаимодействие между всеми узлами.

Явление файлового обмена между компьютерными пользователями, носившее до 1999 года спонтанный и несистемный характер, получило мощный и фантастический толчок с появлением специализированного сервиса для обмена музыкой файлообменной системы Napster. Именно ее считают прародительницей современных P2P-систем.

Общий принцип работы пиринговых сетей следующий: клиентская программа передает в сеть список файлов, которые она может предоставить для скачивания и которые хочет получить сама. При этом если поиск подходящих партнеров осуществляется с помощью сервера, а сами данные качаются напрямую или, если прямое соединение не может быть установлено, при посредничестве сервера, то такая модель называется централизованной. Если же любые компьютеры сети могут одновременно выполнять функции и клиентов, и серверов, посылая запросы друг другу, как в эстафете, то подобный тип сетей называется децентрализованным. Сеть, которая поддерживает централизованный и децентрализованный режимы работы, является смешанной (гибридной).

Отметим, что централизованные P2P-сети, как правило, работают быстрее, но менее надежны, поскольку не могут функционировать без сервера. Гибридные системы представляют собой компромиссное решение и используют плюсы и той и другой модели.

Но пиринговые сети вовсе не являются самым простым и удобным решением для обмена файлами. Среди проблем, с которыми приходится сталкиваться их пользователям, и медленная скорость скачивания, и наличие файлов-подделок, и возможность судебных исков от компаний, занимающихся защитой авторских прав.

Далее мы рассмотрим несколько наиболее популярных пиринговых сетей, принципы их функционирования и предназначенные для работы в них программы-клиенты.

KaZaA

Рис. 1. Окно программы-клиента KaZaA

KaZaA прежде всего ориентирована на обмен музыкой и видеофильмами, но поддерживает и другие форматы. В списке найденных файлов отображается полная информация о файле: длина, битрейт, исполнитель, название композиции, а для видео размер экрана и некоторая другая полезная информация.

Любой файл качается по кусочкам от нескольких пользователей одновременно. Клиент eDonkey сам находит тех, у кого есть недостающие фрагменты, и осуществляет их закачку. При этом вполне возможна ситуация, когда два пользователя качают друг у друга разные фрагменты одного и того же файла, полученные ими раньше от других пользователей. Поэтому если файл полностью есть хотя бы у одного человека, подключенного к сети, то рано или поздно он будет получен целиком всеми пользователями сети. Однако тут есть и некоторые подводные камни.

Если выкачиваемый файл имеет достаточно большой размер и выложен, например, только у одного пользователя, то всем, кто впервые пытается с ним соединиться, постоянно посылаются начальные части файла. Поскольку канал, через который подключен владелец, имеет свои ограничения, то для получения последующих частей файла другие пользователи выстраиваются в довольно длинную очередь, и чем она больше, тем больше времени пройдет, пока кто-нибудь из них скачает себе файл целиком. Из-за подобного недостатка алгоритма закачки существует вероятность того, что если первоначальный распространитель файла отключится от сети, то некоторые фрагменты файла останутся нескачанными и, как следствие, никто не сможет получить его полную версию.

Gnutella

Рис. 2. Окно программы-клиента Morpheus

Сопровождение и развитие проекта взяла на себя группа энтузиастов. Их добровольным, хотя не всегда скоординированным усилиям Интернет-сообщество обязано возникновению более двух десятков клиентов для сети Gnutella, из которых наиболее известен Morpheus (рис. 2). К главным недостаткам Gnutella относятся медленный и зачастую неточный поиск, что является платой за децентрализованный принцип работы.

К лету 2003 года эффективность сети была успешно сведена на нет усилиями RIAA (Recording Industry Association of America Ассоциацией американской звукозаписывающей промышленности), которая сумела с помощью третьих фирм заполнить сеть Gnutella фальшивыми файлами, не отличающимися по результатам поиска от настоящих.

eDonkey2000

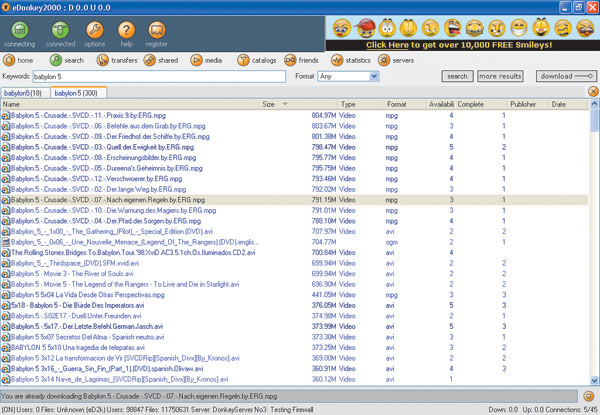

Рис. 3. Окно клиентской программы eDonkey2000

Кроме того, eDonkey содержит встроенный Overnet-клиент, используемый для обмена файлами без применения серверов и работающий на собственной сети. Overnet использует тот же протокол передачи, что и eDonkey, но его главное отличие заключается в том, что при поиске файлов он запрашивает их у других пользователей, за счет чего достигается хороший охват.

eMule

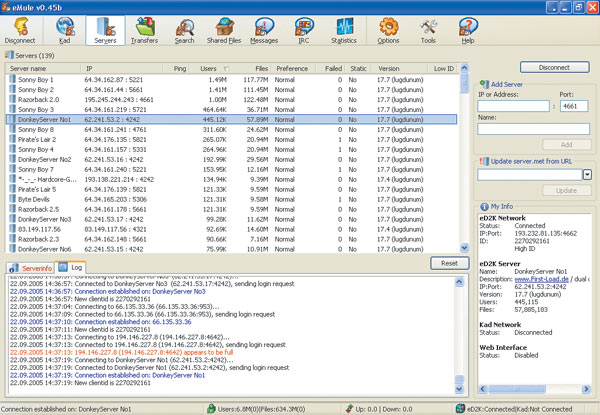

Рис. 4. Окно программы-клиента eMule

Специальная система очереди и кредитов действует таким образом: пользователь получает нужные ему файлы гораздо быстрее, если закачивает их кому-нибудь еще. При необходимости можно ограничить доступ к спискам сетевых адресов или к именам конкретных клиентов пиринговой сети. eMule может получить список серверов не только с определенного ресурса, но и от партнеров по сети. Кроме того, партнеры могут обмениваться списками источников скачиваемых файлов, что снижает потребность в серверах.

Shareaza

Рис. 5. Окно программы-клиента Shareaza

Программе не надо подключаться к каким-либо определенным серверам, она самостоятельно находит рабочие серверы и автоматически обновляет их список из Интернета. В Shareaza есть встроенный плеер, позволяющий воспроизводить различные форматы музыки и видео. Причем возможен предварительный просмотр файлов, закачка которых еще не завершена. Таким образом, даже скачав несколько процентов, уже можно ознакомиться с содержимым медиафайла и, например, проверить качество записи. Кроме того, в программе реализован весьма быстрый поиск, который к тому же выдает различную полезную информацию, такую, например, как скорость доступного канала.

BitTorrent

Пиринговая система BitTorrent работает следующим образом. Владелец некоторого файла с помощью специальной программы-клиента разбивает его на фрагменты, для каждого из которых вычисляется специальная контрольная сумма. Полученные в результате этой операции данные вместе с информацией об адресе сервера, где находятся фрагменты и запущена программа-трекер, координирующая раздачу файла, сохраняются в небольшой файл с расширением torrent.

Далее клиентские программы, применяемые пользователями, загружают этот torrent-файл и обращаются к трекеру, на который возложена задача обеспечения эффективного управления файлообменом между пользователями и сервером. Он ведет статистику и координирует перекрестное скачивание между старыми и новыми пользователями. В результате чем больше пользователей качают этот файл, тем быстрее происходит его раздача, причем без существенного повышения нагрузки на сервер.

Рис. 6. Сайт BitTorrent

Поскольку весь пиринг управляется одной программой, то для того, чтобы остановить процесс, достаточно завершить ее работу или отключить соответствующий сервер от сети. Подобная уязвимость системы может вызвать удивление, однако ее автор вовсе не пытался создать идеальное средство для неконтролируемого файлообмена нелицензионными файлами, а наоборот, хотел получить удобное средство для законного распространения, например, крупных дистрибутивов или для обновления программного обеспечения. Такая архитектура системы походит для этого идеально.

И крупные и мелкие компании довольно быстро поняли преимущества, которые они могут получить, работая с этой технологией. Сегодня BitTorrent активно используют многие Open Source-проекты, а такие компании, как Red Hat и Mandrake, на деле убедились в ее достоинствах. Распространяя свои гигабайтные дистрибутивы, они нередко сталкивались с возрастанием нагрузки на серверы, что зачастую приводило к их отказам и соответственно к проблемам с доступом. Когда же раздача файлов стала осуществляться с помощью BitTorrent, то, по словам сотрудников Red Hat, загруженность серверов снизилась примерно в сто раз.

Не только файлы

Поддержка протокола PNRP (Peer Name Resolution Protocol), также относящегося к peer-to-peer-системам, была включена в состав Windows Vista Beta 1, выпущенной в конце августа текущего года. По заявлению Microsoft, включение данной функции в новую операционную систему было сделано главным образом для использования в онлайновых играх.

Подводя итоги всей статьи, хочется отметить, что технологии, лежащие в основе современных пиринговых сетей, представляют собой весьма сложные, но порой элегантные и эффективные решения. Как и любые другие технологии, они могут применяться как во благо, так и во вред. Но тормозить технический и научный прогресс, запрещая те или иные решения, которые не всегда используются правильно, нельзя, поскольку это может привести к замедлению развития не только в данной, но и в смежных областях. Например, мы вряд ли могли бы сейчас применять голосовую связь через Интернет с помощью компьютера, если бы в свое время защитники авторских прав настояли на запрещении пиринговых сетей. Можно не сомневаться, что P2P-технологии еще преподнесут нам немало приятных сюрпризов при построении информационной среды будущего.

В зависимости от типа информационных данных используются различные способы их передачи. И одним из таких возможных вариантов является пиринговая сеть, о которой далее пойдет речь в этой статье. Такая технология позволяет передавать файлы любого размера, также можно ее задействовать для организации распределенных вычислений.

У пиринговых сетей свои правила обмена, и часто задействуются специальные программы, предназначены для информационной раздачи и поддержки. Рассмотрим детальнее, что такое р2р сеть, ее виды и принцип функционирования.

P2P – что это

Р2Р, пиринговая сеть – это одноранговая и децентрализованная компьютерная сеть, которая функционирует по принципу равноправия всех участников в ней. Существует несколько серверов, а каждый узел Peer выступает в качестве клиента, при этом может выполнять функции сервера. Благодаря такой структуре сети можно обеспечивать ее бесперебойную работоспособность при любом количестве и комбинации узлов. Каждый пир является участником сети. За счет этого обеспечивается максимально высокая скорость передачи данных вне зависимости от размера первоначального файла.

Сервисы по обмену и распространению файлов являются одним из самым популярных средств для распространения небольших файлов (обычно до 50 Мбайт).

По сути, пиринговая сеть – это объединение нескольких компьютеров, каждый из которых функционирует на равных правах. Это очень удобно не только для обычных пользователей, но и для корпоративных клиентов, которым требуется высокая скорость передачи информации по всему миру.

Информационные данные в сети передаются небольшими кусочками, каждый из них называется пакетом. Чтобы организовать передачу файла с одного ПК на другой, нужно разделить общий файл на отдельные элементы, которые потом будут снова собираться в единый объем, когда пользователь получит их на свой компьютер.

Пиринговая сеть работает так, что не нужно заходить на конкретный сервер и запрашивать свой файл. Он уже существует где-то в сети и зафиксирован в специальном каталоге. Если по вашему запросу объект находится, тогда можно скачать его себе через специальную программу. Одновременно из нескольких источников пакеты файла будут направляться к пользователю, поскольку каждый компьютер в сети выполняете роль сервера и тем самым обеспечивается параллельная закачка информационных данных.

Максимальную безопасность соединения и скорость передачи файлов можно добится используя VPN.

Каждый желающий может стать полноправным участником пиринговой сети, для чего ему потребуется инсталлировать специальную программу на компьютер.

Ключевые особенности функционирования пиринговой сети:

- можно совместно использовать компьютерами-участниками общие устройства, дисковое пространство, процессоры, вычислительные мощности, пропускную способность. Все данные будут разделяться в обоих направлениях с высокой скоростью, и не требуется маршрутизация через другой компьютер;

- отсутствует централизованное администрирование, то есть все узлы системы равны по правам и действиям между собой. Файлы, которые используются компьютерами не хранятся в одном месте, поэтому при сбое одного из узлов работа сети не будет нарушена;

- обработка большого объема информации благодаря распределению нагрузки между своими ресурсами. Даже в периоды самой высокой активности все ПК могут сохранять эффективность своей работы, так как взаимодействуют напрямую между собой;

- надежная работа, так как сеть работает, даже если один или несколько элементов вышли из строя;

- можно расширять сеть – каждый может присоединиться к пиринговой сети и стать ее участником. Чем больше рабочих узлов, тем больше мощность системы;

- простая настройка – поддержка функционирования сети несложная, так как каждый ПК находится на самоуправлении.

Виды P2P сетей

Несмотря на простоту работы Р2Р сети для организации обмена данными и файлами, все равно требуется наличие стабильной платформы, которая будет задействоваться всеми сторонами, а также системы номенклатуры для отметки файлов.

Известно три типа сетей, описывающих файловых обмен в рамках пиринговой сети. Пользователь может выбрать структурированную, неструктурированную или комбинированную сеть, в зависимости от личных потребностей.

Выбор типа также обусловливается видами файлов, которые находятся в общем доступе, а также наличием выделенной платформы и основным источником контента.

Рассмотрим каждый тип сети детальнее:

- структурированная Р2Р сеть – формируется по принципу иерархии с использованием распределенной хеш-таблицы или DHT. Данный вариант подходит для научных или крупных организаций, где все компьютерные устройства постоянно подключены к сети Интернет. Это позволяет легко найти любые данные и загрузить их максимально быстро, при этом сама система никак не страдает от большого количества устройств, которые подключаются к ней;

- неструктурированная Р2Р сеть – формируется без иерархии, а каждый ПК будет подключаться к ближайшему одноранговому узлу, если в нем есть необходимые пользователю данные. Сеть будет заполняться запросами, и подключение будет происходить к тем узлам, которые отвечают;

- гибридная Р2Р сеть – комбинация неструктурированной и структурированной сети, использование одних и тех же данных, а также терминологии. Такая сеть может идти на компромисс между двумя типами, чтобы максимально использовать преимущества каждого из них;

- торренты – уникальная технология BitTorrent P2P для эффективного поиска и скачивания необходимых файлов. В одном торрент-файле есть полный индекс данных, поэтому происходит быстрое подключение к р2р клиенту и объединение онлайн-пользователей. То есть загрузка происходит совместными усилиями.

Как Работает Пиринговая Сеть Обмена Файлами?

Впервые пиринговые сети появились в 1999-ом году, когда стартовал проект Napster – всемирная база файлового обмена. Спустя год он стал популярным брендом в глобальной сети с количеством пользователей в 40 миллионов человека. Главная причина такой популярности заключалась в том, что каждый юзер можно бесплатно скачивать музыкальные файлы. Но вскоре защитники авторских прав выступили с критикой и работа Napster прекратилась. Тем не менее, идея получила всеобщее внимание и легла в основу современных пиринговых сетей.

Аналогичные проекты, создаваемые позже, подвергались преследователями, но контролировать и запрещать их работу было тяжело. Пиринговые сети начали распространяться и набирать обороты популярности благодаря принципу своей деятельности.

Пиринговая сеть работает таким образом:

- клиентской программой после подключения к сети посылается в сеть (cloud p2p) список файлов, которые доступны для скачивания с компьютера другими программами-клиентами, а также список файлов, желаемых для получения программой;

- далее ведется поиск клиентов, которым нужны определенные файлы, и тех программ, у которых они имеются;

- между двумя группами компьютеров устанавливается прямая связь через рабочие программы и осуществляется файловый обмен;

- каждый файл разбивается на мелкие части – пакеты;

- закачивание информации на компьютер происходит в этой раздробленной форме;

- кроме того, что ваша программа получает необходимые пользователю файлы, она также параллельно передает файлы и их элементы другим заинтересованным участникам.

Каждый пользователь сети может выставлять свои файлы на раздачу. В этом случае нужно в клиентской программе указать папку, где на жестком диске находится установочный пакет тех данных, которыми вы желаете делиться с другими. Сначала только один ПК будет раздатчиком, а когда данные закачаются на другие компьютеры, сам файл будет жить своей жизнью в сети, ведь теперь и другие участники им обладают и могут раздавать интересующимся пользователям.

Но как же участникам или пользователям узнать, что вы раздаете какие-то файлы: Для этого используется трекер – специальный сайт, на котором публикуются все сведения о раздачах, которые запускаются с компьютеров. Также вам необходимо загрузить специальный торрент-файл, который указывает путь и объект для скачивания. Другим пользователем этот файл будет приниматься через программу-клиент.

Все пользователи пиринговой сети делятся на три функциональные группы:

- сидер/сид – у такого пользователя есть все части файла. Например, он первый начал раздачу или скачал файл полностью, или не вышел из сети и раздает данные, используя р2р мессенджер;

- пир – у такого пользователя нет полностью скачанного файла, а только его часть или несколько элементов. Он одновременно раздает и скачивает элементы файлов, то есть является участником раздачи;

- личер – у такого пользователя идет скачивание файла, но сам он не успел начать раздачу.

Данное разделение является условным, поскольку каждый участник сети из одного статуса плавно переходит в другой, в зависимости от его действий.

Скорость и надежность совместного обмена файлами зависит от взаимосвязи между оверлейной сетью Интернет поверх существующей физической топологии. Если вы хотите добится максимальной скорости передачи данных и безопасности мы вам рекомендуем использовать самый быстрый браузер.

Риски при обмене файлами через P2P сети

Из свободы работы пиринговой сети выплывают ее риски, так как все пользователи при обмене файлами подвергаются опасности заражения вирусами или хакерского взлома.

Все эти риски обусловлены такими причинами:

- показывается реальный IP –адрес – когда происходит подключение к одноранговой сети, IP всегда видимый. Если вы будете использовать torrent или находиться на большой платформе, сотни и тысячи пиров смогут видеть его;

- файл может иметь неизвестное происхождение – важно всегда проверять, откуда скачивается файл, кто создал торрент, какие протоколы на платформе общего доступа. Если не всегда это возможно, тогда лучше проверять антивирусной программой все файлы;

- риск заражения шпионским или вредоносным ПО – через пиринговое соединение можно очень легко наткнуться на вирусы и вредоносные программы, поэтому важно учитывать данный факт;

- насколько законно производить обмен файлами – тут необходимо отталкиваться от национального законодательства.

Программы для обмена файлами

Основными программами для обеспечения быстрого и качественного обмена файлами являются следующие:

- uTorrent – самая легкая и быстрая программа, 150 миллионов пользователей каждую минут используют сервис для передачи данных;

- BitTorrent – это специальное расширение и прародитель создания пиринговой системы. Известна давно, но все равно хорошо конкурирует с остальными клиентскими сервисами;

- BitComet – китайская программа с протоколами безопасности, по большей части ориентирована на азиатский рынок за счет адаптации к алфавиту Китая, Японии и Кореи;

- eMule – структурированная клиентская система, которая работает по лицензииGNU GPLv2, отличается своей безопасностью и хорошей развитостью;

- Vuze – считается единственным торрент-клиентом, который имеет систему I2P, обеспечивающую полную анонимность для пользователей.

Вывод

Пиринговые сети позволяют скачивать любую информации – от книг до фильмов, от музыки до клипов, от программ до игр. Такая система обмена файлами является прекрасным инструментом для компьютерных пользователей, но при этом требует проявлять осторожность. Чтобы скачивать файлы без риска для своего ПК, следует пользоваться хорошим сервисом VPN.

Приватная сеть обезопасит от рисков вирусного заражения, при этом будет скрывать реальный IP, чтобы не показывать его на обозрение всей сети. Среди преимуществ VPN-сервиса следует отметить такие ключевые аспекты:

В современном мире все мы привыкли иметь возможность делиться интересными сведениями и материалами с друзьями и прочими людьми. Особенно в этом отношении важен интернет, так как именно глобальная сеть и предоставляет нам кучу возможностей для осуществления такого рода обмена.

Разные типы информации и передавать можно различными способами. К примеру, сегодня весьма популярна пиринговая сеть (P2P), уникальность которой в способности к передаче практически любого объема данных. Но, разумеется, это далеко не единственная сфера, где эта технология действительно востребована. К примеру, именно на ее основе созданы многочисленные кластеры для распределенных вычислений, использующие мощности удаленных компьютеров.

Но в этой статье пиринговая сеть нами будет рассмотрена именно с позиций приема и передачи файлов, так как рядовым пользователям эта сторона вопроса ближе всего.

Наиболее распространенные программы

Наверняка каждый пользователь хотя бы слышал о некоторых утилитах, посредством которых и осуществляется файловый обмен. У всех на слуху µTorrent и eMule, Shareaza, KaZaA и и другие, которые постоянно упоминаются в связи с передачей той или иной информации в сети интернет. Впрочем, постараемся рассказать о них более упорядочено. Итак, что такое пиринговая сеть? Какова научная расшифровка этого понятия?

Определение

Основные принципы работы

Каждый участник — пир. Они и объединяются в глобальную систему, внутри которой осуществляется передача какой-либо информации. От стандартной модели, в которой есть сервер и клиент, пиринговые файлообменные сети отличаются своей повышенной живучестью: вне зависимости от количества функционирующих пиров, они сохраняют полную работоспособность. Кроме того, нет явной зависимости от пропускной способности сервера.

Отличия от стандартной сети

Если же с сервером и вовсе что-то случится, то вся информация сразу станет вам недоступна. И придется заниматься поисками другого источника, с которого можно будет скачивать данную информацию.

Преимущества пиринговой модели передачи данных

Мы уже отмечали, что в этих сетях каждый отдельный компьютер может выполнять одновременно еще и функцию сервера, а потому каждый сегмент является универсальным. Проще говоря, если какие-то пиры вдруг окажутся недоступными, всегда могут выручить компьютеры других людей, на жестких дисках которых наверняка окажется требуемая информация.

Некоторые недостатки пиринговой модели

Мы неоднократно подчеркивали, что основной сферой использования такого рода сетей является обмен данными. Как ни странно, но в мире практически не встречается описанная нами выше пиринговая сеть. Что это означает? Дело в том, что классическая модель имеет не только многие достоинства, но и некоторые критические недостатки.

Наиболее спорным обстоятельством является необходимость поиска в сети пиров, у которых есть тот же самый файл и которые находятся в сети в то же самое время. Именно поэтому была создана гибридная модель. В ней есть своего рода серверы, но отвечают они не столько за передачу данных, сколько за поиск активных пользователей, у которых имеется искомая вами информация. Практически все современные пиринговые сети работают именно за счет использования этой гибридной модели.

Чтобы стать полноправным и полноценным участником такой системы, понадобится инсталлировать на свой компьютер особую программу-клиент, которая будет отвечать за поиск свободных пиров с нужными данными. Заметим, что существует далеко не одна пиринговая сеть. Что это подразумевает?

Наиболее крупные и популярные сети для обмена файлами

Следует помнить, что в интернете существуют сотни и тысячи более мелких, локальных сетей, многие из которых поддерживаются даже региональными провайдерами. Прекрасным примером может служить пиринговая сеть МТС. Конечно, все они используют классическую или гибридную модель работы, подчиняются одним и тем же принципам, но могут использовать совершенно различные протоколы передачи данных, а уж о специфическом программном обеспечении и говорить не стоит.

Direct Connect. Более специфический вариант, когда хабы, образованные некими группами людей, используются ограниченным (сравнительно) кругом пользователей. Чрезвычайно популярна эта модель в качестве локальной сети провайдера. Основной клиент - DC++.

Основные правила обмена файлами

Учитывая специфику работы этих сетей, не приходится удивляться наличию довольно-таки жестких правил, которые крайне желательно соблюдать. Многие из них просты и логичны. При их невыполнении вам грозит полное исключение из обменного процесса, что влечет за собой невозможность получения нужной информации.

Мы уже не раз говорили, что в основе такой модели лежит принцип равноправия всех участников. Из этого следует, что вам нужно не только скачивать, но и отдавать информацию. В принципе, это едва ли не единственное обязательное условие. Вас это не устраивает? Что ж, тогда к вашим услугам — многочисленные сервисы обмена информацией, построенные по стандартной архитектуре сервер-клиент.

Вот только ни одна программа для пиринговых сетей (со всеми ее преимуществами) в них не работает, а к скачиванию файла можно будет приступать только после оплаты или просмотра гигантского количества рекламы, да и скорость при этом будет отвратительной.

Что желательно делать при обмене?

Вообще, советуем вам пользоваться следующими, абсолютно логичными и справедливыми правилами:

Ни в коем случае не удаляйте файл, только-только завершив его скачивание. Если есть такая возможность, как можно дольше сохраняйте его на своем жестком диске.

Нельзя также перемещать или переименовывать полученные файлы, так как в этом случае другие пользователи также не смогут получить к ним доступ.

Ни в коем случае не занижайте искусственно скорость исходящего канала. Разумеется, такая передача в какой-то степени нагружает ваш жесткий диск и саму систему, однако не стоит так отмахиваться от нужд других людей.

Не помешает держать на компьютере десяток-другой популярных файлов, чтобы поддерживать систему.

О защите авторских прав

Мы уже отмечали, что пиринговые сети в последние годы ассоциируются исключительно с пиратством. И чаще всего такое отношение довольно-таки оправдано, так как пользователи массово скачивают не то. Вот только в большинстве случаев пиратскому контенту есть вполне адекватная и бесплатная замена. Всегда помните об этом!

Обратная сторона пиринговых сетей — сложность обеспечения безопасности.

- Ключевые слова :

- Постскриптум

- Sybil-атака

- Информационная безопасность корпоративных сетей

- Одноранговые сети

Обратная сторона пиринговых сетей — сложность обеспечения безопасности.

Одноранговая сеть (или пиринговая, от англ. Peer-to-Peer, P2P — равный к равному) — это логическая компьютерная сеть, создаваемая поверх другой компьютерной сети, в которой все участники имеют равные права и функции. Обычно в такой сети отсутствует явное разграничение между клиентом и сервером, а каждый сетевой узел выполняет функции как клиента, так и сервера.

В последнее десятилетие одноранговые сети приобрели исключительную популярность, так как по сравнению с классической клиент-серверной архитектурой, принципы построения пиринговых сетей обеспечивают им ряд преимуществ. К таковым относятся:

Эти преимущества обусловливают основные области применения одноранговых сетей. Рассмотрим некоторые из них подробнее.

Децентрализованный файлообмен является классической сферой применения одноранговых сетей, поскольку обмен большими файлами требует хорошей масштабируемости, которая достигается за счет прямого обмена данными. Наиболее распространенным протоколом для этой цели является BitTorrent. Согласно актуальным исследованиям, на него приходится от 20 до 33% всего интернет-трафика.

Современные средства обеспечения анонимности в Интернете, как правило, строятся на основе одноранговых сетей. Эта проблема вызывает большой интерес в научной среде, хорошо изучена, и, как результат, сейчас средства анонимизации имеются для самых разных прикладных задач. Наибольшую популярность получили низколатентные анонимные сети. Две самые крупные из них — Tor и I2P, при этом у первой уже свыше 2 млн пользователей.

Относительно новой областью применения одноранговых сетей стали криптовалюты. В 2009 году была представлена цифровая валюта Bitcoin, создателям которой удалось разрешить главную трудность при построении криптовалют на основе одноранговой сети — проблему повторной траты средств. Она была решена посредством создания единой цепочки транзакций, для защиты которой используется система доказательства выполненной вычислительной работы (proof-of-work). Несмотря на существование множества аналогов, основанных на тех же принципах, но различающихся деталями, Bitcoin остается самой популярной криптовалютой, а ее капитализация составляет 3 млрд долларов.

Описанные выше преимущества пиринговых сетей — лишь одна сторона медали. Необходимо еще обеспечить их безопасность. В строгой одноранговой сети (где нет централизованных сервисов) каждый пользователь — потенциальный нарушитель. Доверять нельзя никому. В таких условиях обеспечение безопасности любого рода представляется очень сложной задачей.

Проблемы начинаются уже на первом шаге при попытке достижения стандартных целей безопасности. Как производить аутентификацию в строгой P2P-системе (без глобального центра сертификации)? Теоретические изыскания приводят к неутешительному выводу: на сегодняшний день не существует способа реализации надежной внутрисистемной аутентификации без привлечения доверенной третьей стороны и без предварительных контактов между пользователями по другим каналам.

Другая нерешенная проблема безопасности одноранговых сетей — так называемая Sybil-атака. Она основана на том, что злоумышленник добавляет в сеть свои узлы неоднократно — каждый раз с новым идентификатором. Эта атака является вспомогательной для проведения целого спектра других атак и, таким образом, занимает ключевое место в вопросах безопасности. Классический метод противодействия — введение ограничения по тем или иным ресурсам. К сожалению, применение данного метода зачастую требует соблюдения невыполнимых условий, и пока нет другого способа полностью исключить Sybil-атаку, кроме использования централизованного сервиса.

Проблематика одноранговых сетей очень широка и не ограничивается приведенными примерами. Так, упомянутые выше Tor и другие низколатентные анонимные сети остаются уязвимыми для атак, основанных на корреляции временных задержек (timing-атаки). Проведение этих атак требует колоссальных ресурсов (глобального прослушивания сети), однако вполне по силам, например, спецслужбам.

Угроза Sybil-атаки наряду с проблемой аутентификации нередко вынуждает разработчиков одноранговых сетей прибегать к использованию централизованных сервисов, выполняющих ограниченный спектр ключевых функций. Это приводит к появлению точек общесистемного отказа в сети и частично нивелирует основные преимущества пиринговых сетей.

Таким образом, являясь бурно развивающимся и, безусловно, перспективным направлением информатики, одноранговые сети остаются областью с множеством нерешенных проблем, открытой для новых идей и привлекательной для острых умов.

Читайте также: