Какие сайты могут быть наиболее вероятным источником вымогательского программного обеспечения

Обновлено: 30.06.2024

Вирус и его виды

Под вирусом принято понимать разновидность зловреда, копирующего себя. С его помощью происходит заражение других файлов (подобно вирусам в реальной жизни, которые заражают биологические клетки с целью размножения).

С помощью вируса можно проделывать большое количество различных действий: получить доступ к компьютеру в фоновом режиме, украсть пароль и сделать так, что зависнет компьютер (заполняется ОЗУ и загружается ЦП различными процессами).

Однако основной функцией malware-вируса является возможность к размножению. Когда он активизируется, заражаются программы на компьютере.

Запуская софт на другом компьютере, вирус и здесь заражает файлы, к примеру, флешка с зараженного ПК вставленная в здоровый, тут же передаст ему вирус.

Червь

Поведение червя напоминает поведение вируса. Отличие только в распространении. Когда вирус заражает программы, запускаемые человеком (если программы не использовать на зараженном компьютере, вирус туда не проникнет), распространение червя происходит с помощью компьютерных сетей, по личной инициативе.

Например, Blaster за быстрый период времени распространился в Windows XP, так как данная операционная система не отличалась надежной защитой веб-служб.

Таким образом, червь использовал доступ к ОС с помощью Интернета.

После этого зловред переходил на новую зараженную машину, чтобы продолжить дальнейшее размножение.

Данных червей увидишь редко, так как сегодня Windows отличается качественной защитой: брандмауэр используется по умолчанию.

Однако черви имеют возможность распространяться другими методами — например, через электронный почтовый ящик инфицируют компьютер и рассылают собственные копии всем, кто сохранен в списке контактов.

Червь и вирус способны совершать множество других опасных действий при заражении компьютера. Основное, что дает зловреду признаки червя — способ распространения собственных копий.

Троян

Под троянскими программами принято понимать вид зловредов, которые имеют вид нормальных файлов.

Еще трояны позволяют мониторить активность на компьютере, соединять компьютер с бот-сетью. Трояны используются для открытия шлюзов и скачивания различных видов вредоносных приложений на компьютер.

Рассмотрим основные отличительные моменты.

¹ Зловред скрывается в виде полезных приложений и во время запуска функционирует в фоне, открывает доступ к собственному компьютеру. Можно провести сравнение с троянским конем, который стал главным персонажем произведения Гомера.

² Этот зловред не копирует себя в различные файлы и не способен к самостоятельному распространению по Интернету, подобно червям и вирусам.

³ Пиратский программный софт может быть инфицирован трояном.

Spyware

Spyware — еще одна разновидность вредоносного ПО. Простыми словами, это приложение является шпионом.

С его помощью происходит сбор информации. Различные виды зловредов часто содержат внутри себя Spyware.

Таким образом, происходит кража финансовой информации, к напримеру.

Spyware часто используется с полностью бесплатным софтом и собирает информацию о посещаемых интернет-страницах, загрузках файлов и так далее.

Разработчики программного обеспечения зарабатывают, продавая собственные знания.

Adware

Adware можно считать союзником Spyware.

Софт показа рекламы внутри самого приложения, как правило, не называют зловредом. Adware получает доступ к системе пользователя, чтобы показывать различные объявления.

Также часто происходит такое, что Adware использует дополнительную рекламу на сайтах во время их просмотра. В данной ситуации сложно что-либо заподозрить.

Keylogger

Кейлоггер является вредоносной утилитой.

Запускается в фоновом режиме и фиксирует нажатия всех кнопок. Эта информация может содержать пароли, имена пользователей, реквизиты кредитных карт и другие конфиденциальные данные.

Кейлоггер, вероятнее всего, сохраняет нажатия кнопок на собственном сервере, где их анализирует человек или специальное программное обеспечение.

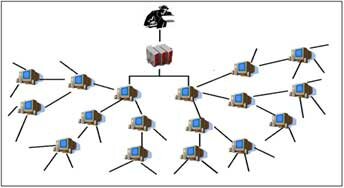

Ботнет

Ботнет представляет собой огромную компьютерную сеть, которой управляет разработчик.

Например, бот-сети способны создавать атаки DDoS. Все компьютеры в бот-сети могут использоваться для атаки определенного сервера и веб-сайта различными запросами.

Эти частые запросы могут стать причиной выхода из строя сервера.

Разработчики ботнетов продают доступ к собственной бот-сети. Мошенники могут использовать большие бот-сети для реализации своих коварных идей.

Руткит

Под руткитом принято понимать вредоносное программное обеспечение, которое находится где-нибудь в глубинке персонального компьютера.

Скрывается различными способами от пользователей и программ безопасности.

К примеру, руткит загружается перед стартом Windows и редактирует системный функционал операционной системы.

Баннеры вымогатели

Кажется, с этим видом злоредов встречалось не малое количество людей.

Таким образом, компьютер или отдельные файлы окажутся в заложниках. За них нужно будет заплатить выкуп.

Есть вредоносное программное обеспечение наподобие CryptoLocker.

Оно в прямом смысле этого слова шифрует какие-нибудь объекты и требует оплату за открытие доступа к ним. Данная разновидность злворедов является самой опасной.

Поэтому, важно создавать резервные копии.

Фишинг

Фи́шинг (англ. phishing, от fishing – рыбная ловля, выуживание – вид интернет – мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей – логинам и паролям.

В письме обычно содержится прямая ссылка на сайт, внешне неотличимый от настоящего.

После того, как пользователь попадет на поддельный сайт, мошенники пытаются разными психологическими приемами вынудить пользователя ввести на поддельной странице свои данные, логин пароль, которые он использует для доступа к сайту, это дает возможность мошенникам получить доступ к аккаунтам и банковским счетам.

Спам (англ. spam) – почтовая рассылка коммерческой или иной рекламы лицам, не выражавшим желания на получение.

Доля спама в мировом почтовом трафике составляет от 60% до 80% (выдержка взята из Википедии).

Заключение

Надеюсь вы сможете минимизировать ваши встречи с ними, а с некоторыми никогда не повстречаетесь о том как оградить свой компьютер и свои пользовательские данные можете прочитать в этой статье.

Итоги

Антивирусы, как известно, защищают не только от вирусов, а и от других нежелательных программ, а еще для профилактики – предупреждения от заражения. На этом пока все, будьте внимательны это одна из главных составляющих зашиты вашего компьютера.

Если вы не можете понять, зачем кто-то прилагает столько усилий, чтобы атаковать ваш компьютер или ваше мобильное устройство, давайте попробуем рассмотреть, что за люди пишут вредоносные программы и как они зарабатывают на создании вредоносных программ.

Печально, но рано или поздно злоумышленники находят, как воспользоваться практически любыми изобретениями или новыми технологиями, чтобы причинить вред устройству или извлечь выгоду. По мере роста использования компьютеров, мобильных устройств и интернета создание компьютерных вирусов, червей, троянских программ и другого вредоносного программного обеспечения становится все более выгодным для хулиганов, мошенников, шантажистов и других преступников. И чем больше появляется устройств, тем шире становятся возможности киберпреступников.

Компьютерное хулиганство

В обычной жизни приходится сталкиваться с хулиганами, которым, похоже, нравится портить вещи, и непонятно, какая им выгода от совершенных ими актов вандализма. К сожалению, такие же вандалы встречаются и в киберпространстве. Есть вирусописатели, которые создают программы лишь для того, чтобы повредить пользовательский компьютер или данные или нарушить работу сервисов компании.

На заре развития вредоносных программ основная масса компьютерных вирусов и троянских программ создавалась студентами и другими начинающими программистами, хотя среди них попадались авторы старше и опытнее. Сегодня существует четыре основных типа компьютерных хулиганов:

Современные угрозы, создаваемые компьютерными хулиганами

- Новые законы

Во многих странах изменения в законодательстве привели к аресту создателей компьютерных вирусов. Широко освещаемые в прессе, эти аресты, вероятно, удерживают многих молодых людей от разработки вредоносного кода. - Игры

Сетевые игры предлагают молодым людям другую возможность демонстрации своих навыков и умений. Сегодня молодежь, хорошо владеющая компьютером, чаще становится участниками игр, а не создателями вредоносных программ. - Сложность создания

В 1990-х годах было намного легче создавать компьютерные вирусы для операционной системы Microsoft DOS, по сравнению с усилиями, которые требуются в отношении современных более сложных операционных систем Windows.

Сокращение компьютерного хулиганства не может не радовать, однако появились другие типы вредоносных программ, которые намного опаснее для вашего компьютера, ваших файлов, ваших цифровых персональных данных и ваших денег.

Мелкое воровство в интернете и спобособы защиты

С появлением интернет-услуг, включая почту, веб-сервисы и хостинг, члены компьютерного андеграунда начали искать возможности получения выгоды из использования таких сервисов – при этом не оплачивая их. Эти мелкие преступники используют специально разработанные троянские программы, чтобы красть логины и пароли пользователей с зараженных компьютеров. Изначально многие такие троянские программы писались молодыми людьми, которым не хотелось оплачивать интернет-услуги. В 1997 году было отмечено распространение троянских программ, предназначенных для кражи паролей доступа к AOL. В 1998 году троянские программы этого типа стали охватывать другие интернет-услуги. В последние годы с удешевлением интернет-услуг этот тип активности начал снижаться.

Современные угрозы, связанные с мелким воровством

Вирусописатели создают другие типы троянских программ, которые крадут с зараженных компьютеров данные учетных записей, ключи к различным программным продуктам и ресурсам с тем, чтобы потом воспользоваться ими.

В последние годы также постоянно растет число троянских программ, которые занимаются кражей персональной информации участников сетевых игр (игровая виртуальная собственность) с целью ее несанкционированного использования или перепродажи.

Киберпреступность

Наиболее опасную категорию вирусописателей составляют хакеры-одиночки или группы хакеров, которые создают вредоносные программы, чтобы использовать их в криминальных целях. Эти киберпреступники создают компьютерные вирусы и троянские программы, которые способны:

- красть коды доступа к банковским счетам;

- рекламировать продукты или услуги на компьютере жертвы;

- нелегально использовать ресурсы зараженного компьютера, чтобы разрабатывать и осуществлять сетевые атаки (также называемые DDoS-атаками);

- осуществлять кибершантаж (программы, требующие выкупа);

- использовать компьютер жертвы для спам-рассылок и отправки платных SMS;

Как защитить себя от киберпреступников

Для защиты от киберпреступников, использующих самые разные технологии, чтобы атаковать компьютеры и получить доступ к пользовательским данным, требуется многоуровневая антивирусная защита. Антивирусы, сочетающие сигнатурный метод, эвристический анализ и облачные технологии, уверенно защищают ваши устройства и ваши данные от новых сложных угроз.

Кроме студентов, создающих компьютерные вирусы, и киберпреступников, разрабатывающих вредоносные программы ради личной выгоды, также существует угроза со стороны полулегального (серого) бизнеса, который действует на грани закона или даже вне его. Такой бизнес, преследуя свою выгоду, может действовать следующим образом:

- распространять незатребованную электронную рекламу;

- предлагать фальшивые программные утилиты;

- заманивать пользователей на платные веб-ресурсы.

Adware

Легально распространяемые Adware-программычасто включаются в состав бесплатных или условно бесплатных приложений и загружаются вместе с ними. Хотя элемент Adware можно удалить, некоторые бесплатные и условно-бесплатные программы могут перестать корректно работать.

Фальшивые антивирусы и антишпионские программы

Пользователя убеждают загрузить фальшивый антивирус или антишпионскую программу. Затем такая фальшивая программа заявляет об обнаружении на компьютере пользователя шпионской программы или вредоносного ПО. В действительности такая программа не пытается обнаружить никакие киберугрозы — обычно она и неспособна обнаруживать угрозы. Однако эта программа предлагает пользователю вылечить заражение в обмен на некую плату.

И снова здравствуйте.

Тема сегодняшней статьи компьютерные вирусы. Виды компьютерных вирусов, принципы их работы, пути заражения компьютерными вирусами.

Что вообще такое компьютерные вирусы.

Компьютерный вирус — Это специально написанная программа или сборка алгоритмов которые пишутся с целью: пошутить, навредить чьему либо компьютеру, получение доступа к вашему компьютеру, для перехвата паролей или вымогания денег. Вирусы могут само-копироваться и заражать вредоносным кодом ваши программы и файлы, а так же загрузочные сектора.

Виды вредоносных программ.

Разделить вредоносные программы можно на два основных вида.

Вирусы и черви.

Но он явно попал не через интернет а скорее всего через пиратский диск. Суть его работы была таковой — он создавал будто бы копию каждой папки в компьютере или на флешке. Но на самом деле он создавал не похожую папку а exe файл. При нажатии на такой exe файл он распространялся ещё сильнее по системе. И вот было только избавишься от него, придешь к другу с флешкой, скинуть у него музыку а возвращаешься с зараженной таким червем флешку и снова приходилось его выводить. Наносил ли этот вирус какой то ещё вред системе я не знаю, но вскоре этот вирус прекратил своё существование.

Основные разновидности вирусов.

На самом деле существует множество видов и разновидностей компьютерных угроз. И все рассмотреть просто невозможно. Поэтому мы рассмотрим самые распространенные в последнее время и самые неприятные.

Вирусы бывают :

— Файловые — находятся в зараженном файле, активируются когда пользователь включает эту программу, сами не могут активироваться.

— Загрузочные — могут загружаться при загрузке windows попав в автозагрузку, при вставке флешки или подобное.

- Макро вирусы - это различные скрипты которые могут находиться на сайте, могут прислать их вам по почте или в документах Word и Excel, выполняют определенные функции заложенные в компьютере. Используют уязвимости ваших программ.

Пути заражения компьютерными вирусами.

Основные пути заражения.

— Уязвимость операционной системы.

— Уязвимость в браузере

— Качество антивируса хромает

— Глупость пользователя

— Сменные носители.

Уязвимость ОС — как бы не старались клепать защиту для ОС со временем находятся дыры безопасности. Большинство вирусов пишется под windows так как это самая популярная операционная система. Лучшая защита это постоянно обновлять вашу операционную систему и стараться использовать более новую версию.

Браузеры — Здесь происходит за счёт уязвимостей браузеров, особенно если они опять же старые. Лечится так же частым обновлением. Так же могут быть проблемы если вы качаете плагины для браузера со сторонних ресурсов.

Антивирусы — бесплатные антивирусы которые имеют меньший функционал в отличие от платных. Хотя и платные не дают 100 результата в защите и дают осечки. Но желательно иметь всё же хотя бы бесплатный антивирус. Я уже писал про бесплатные антивирусы в этой статье.

Глупость пользователя — клики по баннерам, переходи по подозрительным ссылкам из писем и тд, установка софта из подозрительных мест.

Сменные носители — вирусы могут устанавливаться автоматически с зараженных и специально подготовленных флешек и прочих сменных носителей. Не так давно мир услышал про уязвимость BadUSB.

Виды заражаемых объектов.

Файлы — Заражают ваши программы, системные и обычные файлы.

Загрузочные секторы — резидентные вирусы. Заражают как понятно из названия загрузочные сектора компьютера, приписывают свой код в автозагрузку компьютера и запускаются при запуске операционной системе. Порою хорошо маскируются что трудно убрать из автозагрузки.

Макрокоманды — Документы word, excel и подобные. Использую макросы и уязвимости средств Microsoft office вносит свой вредоносный код в вашу операционную систему.

Признаки заражения компьютерными вирусами.

Не факт что при появлении некоторых из этих признаков означает наличие вируса в системе. Но если они имеются рекомендуется проверить свой компьютер антивирусом или обратиться к специалисту.

Один из распространенных признаков — это сильная перегрузка компьютера. Когда у вас медленно работает компьютер, хотя у вас ничего вроде бы не включено, программ которые могут сильно нагружать компьютер. Но если у вас антивирус заметьте антивирусы сами по себе нагружают компьютер очень хорошо. А в случае отсутствия такого софта который может грузить то скорее тут вирусы. Вообще советую по уменьшить для начала количество запускаемых программ в автозапуске.

Медленная загрузка программ, так же может быть одним из признаков заражения.

Но не все вирусы могут сильно нагружать систему, некоторые практически трудно заметить изменения.

Системные ошибки. Перестают работать драйвера, некоторые программы начинают работать не правильно или часто вылетают с ошибкой но раньше допустим такого не замечалось. Или начинают часто перезагружаться программы. Конечно такое бывает из за антивирусов, например антивирус удалил по ошибке посчитав системный файл вредоносным, либо удалил действительно зараженный файл но он был связан с системными файлами программы и удаление повлекло за собой такие ошибки.

Появление рекламы в браузерах или даже на рабочем столе начинают появляться баннеры.

Появление не стандартных звуков при работе компьютера (писк, щелчки ни с того ни с сего и подобное).

Открывается сам по себе CD/DVD привод, или просто начинает словно читать диск хотя диска там нет.

Длительное включение или выключение компьютера.

Угон ваших паролей. Если вы заметили что от вашего имени рассылается различный спам, с вашего почтового ящика или странички социальной сети, как вероятность что вирус проник в ваш компьютер и передал пароли хозяину, если вы заметили такое рекомендую провериться антивирусом в обязательном порядке (хотя не факт что именно так злоумышленник получил ваш пароль).

Частое обращение к жесткому диску. У каждого компьютера есть индикатор, который мигает когда используют различные программы или когда копируете, скачиваете, перемещаете файлы. Например у вас просто включен компьютер но не используется никаких программ, но индикатор начинает часто мигать якобы используются программы. Это уже вирусы на уровне жесткого диска.

Вот собственно и рассмотрели компьютерные вирусы которые могут вам встретиться в интернете. Но на самом деле их в разы больше, и полностью защититься не возможно, разве что не пользоваться интернетом, не покупать диски и вообще не включать компьютер.

Советую по возможности не пренебрегать использованием виртуальных машин или песочницы.

Портал TechRepublic представил список 18 худших из худших компьютерных вирусов. Они останавливали работу банков, сажали самолеты, атаковали ядерные объекты, вызывали массовую панику, нанеся ущерб в сотни миллиардов долларов

1. Anna Kournikova (2001)

Вирус Anna Kournikova получил такое название неспроста - получатели думали, что они загружают фотографии сексуальной теннисистки. Финансовый ущерб от вируса был не самым значительным, но вирус стал очень популярен в массовой культуре, в частности о нем упоминается в одном из эпизодов сериала Друзья 2002 года.

2. Sasser (2004)

В апреле 2004 года Microsoft выпустила патч для системной службы LSASS (сервер проверки подлинности локальной системы безопасности). Немного позже немецкий подросток выпустил червь Sasser, который эксплуатировал эту уязвимость на не обновленных машинах. Многочисленные вариации Sasser появились в сетях авиакомпаний, транспортных компаний и медицинских учреждений, вызвав ущерб на 18 миллиардов долларов.

3. Melissa (1999)

Названный в честь стриптизерши из Флориды, вирус Melissa был разработан для распространения посредством отправки вредоносного кода 50 первым контактам в адресной книге Microsoft Outlook жертвы. Атака была настолько успешной, что вирус заразил 20 процентов компьютеров по всему миру и нанес ущерб на 80 миллионов долларов.

Создатель вируса Дэвид Смит (David L.Smith) был арестован ФБР, провел 20 месяцев в тюрьме и заплатил 5000 долларов штрафа.

4. Zeus (2009)

В то время как большинство вредоносных программ нашего списка вызывали неприятности Zeus (aka Zbot) изначально был инструментом, используемым организованной преступной группировкой.

Троян использовал приемы фишинга и кейлоггинга для кражи банковских аккаунтов у жертв. Зловред успешно похитил 70 миллионов долларов со счетов жертв.

5. Storm Trojan (2007)

Троян создавал массивный ботнет от 1 до 10 миллионов компьютеров, и за счет своей архитектуры изменения кода каждый 10 минут, Storm Trojan оказался очень стойким зловредом.

6. ILOVEYOU (2000)

Червь ILOVEYOU (Письмо счастья) маскировался под текстовый файл от поклонника.

На самом деле любовное письмо представляло серьезную опасность: в мае 2000 года угроза распространилась на 10 процентов подключенных к сети компьютеров, вынудив ЦРУ отключить свои серверы, чтобы предотвратить дальнейшее распространение. Ущерб оценивается в 15 миллиардов долларов.

7. Sircam (2001)

Как многие ранние вредоносные скрипты, Sircam использовал методы социальной инженерии, чтобы вынудить пользователей открыть вложение электронной почты.

Червь использовал случайные файлы Microsoft Office на компьютере жертвы, инфицировал их и отправлял вредоносный код контактам адресной книги. Согласно исследованию Университета Флориды, Sircam нанес 3 миллиарда долларов ущерба.

8. Nimda (2001)

Выпущенному после атак 11 сентября 2001 года червю Nimda многие приписывали связь с Аль-Каидой, однако это никогда не было доказано, и даже генеральный прокурор Джон Эшкрофт отрицал всякую связь с террористической организацией.

Угроза распространялась по нескольким векторам и привела к падению банковских сетей, сетей федеральных судов и других компьютерных сетей. Издержки по очистке Nimda превысили 500 миллионов долларов в первые несколько дней.

9. SQL Slammer/Sapphire (2003)

Занимавший всего 376 байт, червь SQL Slammer содержал большое количество разрушений в компактной оболочке. Червь отключал Интернет, колл-центры экстренных служб, 12000 банкоматов Bank of America и отключил от Интернета большую часть Южной Кореи. Червь также смог отключить доступ к глобальной паутине на АЭС в Огайо.

10. Michaelangelo (1992)

Вирус Michaelangelo распространился на относительно небольшое количество компьютеров и вызвал небольшой реальный ущерб. Однако, концепция вируса, предполагающая “взорвать компьютер” 6 марта 1992 года вызвала массовую истерию среди пользователей, которая повторялась еще каждый год в эту дату.

11. Code Red (2001)

Червь Code Red, названный в честь одного из разновидностей напитка Mountain Dew, инфицировал треть набора веб-серверов Microsoft IIS после выхода.

12. Cryptolocker (2014)

На компьютерах, зараженных Cryptolocker, зашифровывались важные файлы и требовался выкуп. Пользователи, которые заплатили хакерам более 300 миллионов долларов в биткоинах получили доступ к ключу шифрования, остальные потеряли доступ к файлам навсегда.

13. Sobig.F (2003)

Троян Sobig.F инфицировал более 2 миллионов компьютеров в 2003 году, парализовав работу авиакомпании Air Canada и вызвав замедление в компьютерных сетях по всему миру. Данный зловред привел к 37,1 миллиардным затратам на очистку, что является одной из самых дорогих кампаний по восстановлению за все время.

14. Skulls.A (2004)

Skulls.A (2004) является мобильным трояном, который заражал Nokia 7610 и другие устройства на SymbOS. Вредоносная программа была предназначена для изменения всех иконок на инфицированных смартфонах на иконку Веселого Роджера и отключения всех функций смартфона, за исключением совершения и приема вызовов.

По данным F-Secure Skulls.A вызвал незначительный ущерб, но троян был коварен.

15. Stuxnet (2009)

Stuxnet является одним из самых известных вирусов, созданных для кибер-войны. Созданный в рамках совместных усилий Израиля и США, Stuxnet был нацелен на системы по обогащению урана в Иране.

Зараженные компьютеры управляли центрифугами до их физического разрушения, и сообщали оператору, что все операции проходят в штатном режиме.

16. MyDoom (2004)

В апреле 2004 MyDoom был назван порталом TechRepublic “худшим заражением за все время”, на что есть вполне разумные причины. Червь увеличил время загрузки страниц на 50 процентов, блокировал зараженным компьютерам доступ к сайтам антивирусного ПО и запускал атаки на компьютерного гиганта Microsoft, вызывая отказы обслуживания.

Кампания по очистке от MyDoom обошлась в 40 миллиардов долларов.

17. Netsky (2004)

Червь Netsky, созданный тем же подростком, который разработал Sasser, прошелся по всему миру с помощью вложений электронной почты. P-версия Netsky была самым распространенным червем в мире спустя два года после запуска в феврале 2004 года.

18. Conficker (2008)

Червь Conficker (известный также как Downup, Downadup, Kido) был впервые обнаружен в 2008 и был предназначен для отключения антивирусных программ на зараженных компьютерах и блокировки автоматических обновлений, который могли удалять угрозу.

Conficker быстро распространился по многочисленным сетям, включая сети оборонных ведомств Великобритании, Франции и Германии, причинив 9-миллиардный ущерб.

Читайте также:

- Кто играл трианона в тасс уполномочен заявить

- Какие основные права потребителя действуют в российской федерации с примерами обществознание

- Можно ли перевестись на бюджет при потере кормильца

- Можно ли восстановить родительские права если есть долг по алиментам

- Каким образом можно предоставлять услуги облачные вычисления