Информационная безопасность сайта как обеспечить

Обновлено: 25.06.2024

Защита информации в информационных сетях стала актуальной с развитием интернета. Гаджеты передают данные с участием пользователя и без него. С информатизацией общества все больше внимания уделяется защите персональных данных и противостоянию кибератакам.

Персональные данные

Согласно ФЗ №152 под персональными данными понимаются сведения, прямо или косвенно относящиеся к физическому лицу. При этом пароли от личных кабинетов не являются такими данными, поскольку они не определяют личность пользователя. К подобным сведениям также относится поведение человека в сети (используемые сайты, соцсети, мессенджеры).

Под обработкой персональных данных понимается любая операция, связанная со сбором, систематизацией, накоплением, хранением информации.

Согласно российскому законодательству персональные данные пользователей РФ должны храниться в пределах страны.

Невозможно полностью ограничить попадание персональных данных в интернет. Но можно соблюдать некоторые правила, чтобы свести его к минимуму:

- Надежные пароли. Если сайт надежно шифрует информацию, мошенникам при краже сведений будет сложнее их взломать. Если на сервисе произошла утечка, нужно сразу сменить пароль.

- Ограничение использования Во многих браузерах можно управлять файлами cookie.

- Удаление вредоносных приложений. Нужно скачивать программы только из проверенных источников, использовать качественный антивирус.

Главное правило — стараться оставлять самостоятельно как можно меньше сведений о себе в интернете. Это поможет не допустить кражи данных и их несанкционированного использования.

Средние

Высокий

Средний

Риски: Средние

Доход: Высокий

Бюджет: Средний

Средние

Высокий

Низкий

Риски: Средние

Доход: Высокий

Бюджет: Низкий

Низкие

Средний

Низкий

Риски: Низкие

Доход: Средний

Бюджет: Низкий

Низкие

Низкий

Низкий

Риски: Низкие

Доход: Низкий

Бюджет: Низкий

Низкие

Средний

Низкий

Риски: Низкие

Доход: Средний

Бюджет: Низкий

Для чего нужна защита информации в интернете

По статистике, кибератакам подвергается каждая третья мелкая организация и каждая шестая крупная. Меньше 50% компаний стремятся обезопасить информацию в интернете, и лишь немногие из них регулярно занимаются обновлением системы безопасности. В результате это оборачивается серьезными материальными проблемами.

Безопасность в интернете

В защите данных нуждаются все компании, которые хранят и обрабатывают информацию. Чем больше используется IT-технологий в организации, тем больше внимания нужно уделять виртуальной безопасности. Мероприятия по защите информации в интернете должны организовываться регулярно и быть обязательной частью стратегии компании.

Решить проблему поможет внедрение корпоративной политики, призванной минимизировать риски и предотвратить финансовый ущерб. Целью мероприятия является защита всех данных, связанных с деятельностью компании.

Опасности, подстерегающие в сети

Internet — находка для мошенника. Злоумышленнику созданы все условия: анонимность, скрытие сведений о себе, доверчивые пользователи.

Примеры мошеннических схем:

Средние

Высокий

Средний

Риски: Средние

Доход: Высокий

Бюджет: Средний

Средние

Высокий

Низкий

Риски: Средние

Доход: Высокий

Бюджет: Низкий

Низкие

Средний

Низкий

Риски: Низкие

Доход: Средний

Бюджет: Низкий

Низкие

Низкий

Низкий

Риски: Низкие

Доход: Низкий

Бюджет: Низкий

Низкие

Средний

Низкий

Риски: Низкие

Доход: Средний

Бюджет: Низкий

В сети пользователей подстерегает множество опасностей, и нужно быть предельно внимательным и аккуратным. Собственная халатность приводит к краже личных данных и их использованию злоумышленниками.

Зачем нужен злоумышленникам доступ к компьютеру пользователя

Мошенники зарабатывают большие деньги на установке на ПК других пользователей вредоносного программного обеспечения. Подобные операции часто оплачиваются с комиссионными. Такой же принцип действует и в браузерах, создающих доход от открытия разных вредоносных ссылок.

Каждый зараженный ПО компьютер приносит деньги злоумышленникам сам по себе. Руткиты помогают мошенникам держать ПК жертв под контролем. Такой вид мошенничества сегодня процветает. К сожалению, пользователь не всегда сразу замечает изменения в поведении и содержании компьютера. Нередко установленные вредоносные программы длительное время остаются не обнаруженными.

Такие кибератаки ведут к хищению паролей, данных банковских карт.

Нормативная база информационной безопасности

Законы в области сетевой безопасности разрабатываются для установки правил поведения субъектов информационных отношений и определения ответственности за их нарушение.

Нормативная база объединяет Федеральные законы, президентские указы, правительственные постановления. Основной нормативный документ, на который стоит опираться — Конституция РФ.

Согласно 23 статье гражданину гарантируется тайна переписки. Этим же документом дается право свободно искать, получать, передавать и распространять информацию.

Другие законы, обеспечивающие защиту информации в интернете:

Документами, регламентирующими ответственность за то, что данные законы нарушаются, являются Уголовный и Административный кодексы.

Проблемы и риски информационной безопасности

Источники, откуда может исходить опасность для данных пользователя:

- Антропогенные. Предусматривают действия конкретного субъекта. Источники могут быть внешними. Это значит, что стороннее лицо подвергло опасности чьи-то данные. Внутренние источники связаны с действиями сотрудника.

- Техногенные — сбой ПО, технического объекта. Причинами являются ошибки, неполадки, устаревание систем и оборудования.

Причины, вызывающие утечку данных:

- перехват;

- модификация;

- фальсификация;

- незаконное подключение;

- введение новых паролей;

- некорректное хранение архивов;

- недостатки ПО.

Недопущение и учет данных факторов поможет обезопасить себя и личную информацию.

Защита компьютера пользователя

Чтобы не стать жертвой мошенников, рекомендуется ознакомиться с простыми правилами:

К сожалению, несмотря на большое количество способов, они по-своему уязвимы. Поэтому рекомендуется использовать сразу несколько вариантов в комплексе.

Способы защиты информации

Для безопасности личных данных при использовании сети интернет рекомендуется не впадать в крайности, а следовать простым советам:

- Антивирус. По стандарту это самая распространенная мера безопасности. Программа обнаруживает вредоносное ПО, шпионские ссылки, фишинговые сайты и подозрительный трафик. Антивирус спасает от угроз, которые атакуют компьютер, но не защищает от действий клиента на сервисах.

- VPN — сеть, скрывающая ip. Для обхождения блокировки сайта или обеспечения анонимности рекомендуется использовать данную программу. VPN оберегает от кражи информации, шифрует ее, скрывает личные данные.

- Двухфакторная аутентификация. Для авторизации на сайте придется ввести два доказательства того, что аккаунт принадлежит пользователю. Обычно это пароль и смс-код на телефон. Если мошенник получил доступ к паролю, взломать аккаунт у него не получится.

- Внимательность и осторожность с почтой. Не рекомендуется открывать письма от неизвестных источников и переходить по сомнительным ссылкам.

- Регулярное обновление программного обеспечения. Разработчики ПО постоянно мониторят методы взлома сайтов мошенниками. На основе полученных данных создается программное обеспечение, которое снижает риски хищения личных сведений. Поэтому рекомендуется регулярно обновлять ПО.

Технологии защиты информации в сетях помогут обезопасить себя от хищения злоумышленниками личных данных.

Классификация средств защиты информации

Средства защиты информации делятся на две большие группы:

Каждая из них подразделяется еще на несколько способов.

К нормативным средствам относятся:

- законодательные;

- административные;

- морально-этические.

На законодательную защиту влияет государство, регулируется конвенциями, декларациями. Административные мероприятия объединяют организационно-правовые и организационно-технические действия, исключающие угрозу личной информации.

Морально-этические меры подразумевают сложившиеся среди людей социальные нормы. В обществе формируется мнение, что кража личных сведений — это нарушение правил поведения.

К техническим средствам относятся:

- физические;

- аппаратные;

- программные;

- криптографические.

Физические средства включают электрические, электронные механизмы, работающие вне зависимости от информационной системы и препятствующие ее работе (экраны, жалюзи, замки).

К аппаратным относятся оптические, лазерные приборы, встраиваемые в информационные системы (генератор шума, сетевой фильтр).

К программным средствам относятся DLP- и SIEM-системы.

Криптографические — внедряются для безопасной передачи по корпоративной, локальной или глобальной сети.

Аппаратные средства защиты информации

К технологиям защиты информации в интернете относятся аппараты, пресекающие несанкционированный доступ и утечку информации. Аппаратные методы решают следующие задачи:

- поиск каналов, ворующих данные;

- определение места утечки;

- поиск средств промышленного шпионажа;

- пресечение нелегального доступа к информации.

Аппаратные средства защиты делятся на несколько групп:

- обнаружения;

- поиска;

- противодействия.

К таким телекоммуникационным приборам относятся генераторы шума, сетевые фильтры. Преимущества заключаются в надежности, устойчивости к изменениям. Среди недостатков отмечаются габаритность и цена.

Наиболее эффективные методы программных средств

Чтобы обеспечить конфиденциальность информации, граждане пользуются услугами криптографов, шифровщиков. Для разработки зашифрованных данных используется алгоритм или реализующий его прибор. Шифрованием управляет код ключа.

Методы программных средств:

- подстановка — однопетлевая и многопетлевая;

- перестановка — простая и усложненная;

- гаммирование — смешивание.

В случае подстановки вместо обычно алфавита используется альтернативный. Это самый простой способ. Перестановка — наиболее защищенный вариант, поскольку в основе шифра использованы цифровые ключи и эквиваленты. Гаммирование — самый надежный и безопасный способ. Здесь проводится серьезная криптографическая работа.

Также есть смысл проводить аутентификацию, в ходе которой устанавливается подлинность пользователя. Для этого применяются дополнительные одноразовые пароли, секретные вопросы.

Организационные средства защиты

Метод объединяет совокупность мероприятий по организации инструктажа работников, обеспечению программного обслуживания, назначению сотрудников, ответственных за определенный прибор.

Средства защиты информации

Организационные средства защиты информации в компьютерных сетях делятся на три группы:

- ограниченность доступа — замкнутость вокруг охраняемого объекта (недопущение доступа посторонних людей к ПК, ПО);

- разграничение — деление информации на несколько составляющих и допуск к ней в соответствии с обязанностями сотрудника;

- контроль — проверка субъекта перед доступом и обязательное фиксирование факта проникновения в систему.

Разработка комплекса организационных методов защиты информации ложится на плечи службы безопасности организации.

Преимущества метода заключаются в решении разных проблем, простоте использования и внедрения, оперативной реакции на несанкционированные действия в сети, неограниченные возможности для совершенствования. Среди недостатков отмечается зависимость от принципов и организации работы в конкретной компании.

Безопасное использование публичного Wi-Fi

Используя открытую, общедоступную сеть вайфай, можно запросто подхватить вредоносное ПО или потерять личные данные.

Перед тем как подключиться к открытой точке доступа, пользователю придется пройти стандартную процедуру регистрации. Обычно нужно ввести электронную почту или номер телефона в обмен на интернет. Перед этим открывается соглашение, которое нужно внимательно прочитать, чтобы удостовериться, что провайдер собирает личную информацию не для мошенничества. Нередко данные, которые вносятся для пользования вайфай, передаются службам и компаниям, использующим личную информацию для массовой рассылки спама.

При использовании открытой точки доступа Wi-Fi используйте безопасное соединение, о чем символизирует зеленый замочек в адресной строке.

Также для предотвращения кражи данных, взлома устройства, рекомендуется использовать программу VPN. Виртуальная частная сеть направит трафик через зашифрованные серверы и позволит защитить информацию, избавить от слежки и утечки.

Не рекомендуется скачивать и устанавливать программы из сомнительных источников. Регулярно нужно обновлять программное обеспечение и антивирус. На ПК закройте общий доступ к дискам и отдельным файлам.

Для каждого сайта рекомендуется использовать свой отдельный пароль. В случае утечки мошенник получит доступ только к одному аккаунту, а не ко всем сразу.

Каких правил следует придерживаться при пользовании интернетом?

Обо всех методах защиты себя и компьютера от хищения информации в internet:уже было сказано не раз. Для обеспечения информационной безопасности в сети интернет еще раз пройдемся по всем правилам, которых нужно придерживаться:

Внимательность, подозрительность — хорошие качества в использовании интернета. Они помогут не стать жертвой мошеннических действий, сохранить личные данные, не потерять важную информацию.

Как научить детей правильно пользоваться интернетом

Возраст знакомства детей с интернетом все снижает планку. В связи с тем, что всемирная сеть не всегда безопасная среда, рекомендуется сразу объяснить правила поведения в соцсетях, чтобы не подорвать психику ребенка и не сделать его невольно жертвой злоумышленников.

Безопасность детей в интернете

Если позволяют возможности, планировка квартиры, личное время, рекомендуется, чтобы компьютер стоял на виду у родителей. Это поможет немного контролировать ситуацию, вовремя реагировать на возможную опасность. Так ребенок усвоит правила пользования интернетом. Когда родитель будет уверен в нем, можно переместить ПК в детскую.

Перед тем как дети начнут общение в соцсетях, рекомендуется объяснить, что не любую информацию можно разглашать собеседникам. В сети много мошенников, которые, пользуясь детской доверчивостью и наивностью, запросто получают от них сведения о месте проживания, учебы, о родных. О правилах поведения в интернете также должны, хотя бы кратко, рассказывать учителя на уроках информатики.

Рекомендуется ограничить времяпрепровождение ребенка за компьютером. Лучше заранее договориться, когда он может пользоваться интернетом.

Привив ребенку нравственные нормы, можно будет не беспокоиться о нахождении его в сети. Желательно обсудить темы насилия, порнографии, наркомании, жестокости. Ребенок все равно узнает об этих темах. Но лучше, чтобы сами родители вовремя поговорили о том, что такое хорошо и плохо — для понимания ребенком темы в правильном ключе и нужном русле.

Когда ребенок уже подросток

С возрастом дети способны обсуждать более острые темы и насущные проблемы. В интернете подростки нередко сталкиваются с насилием, моральным давлением, религиозными фанатиками. Чтобы юношеский максимализм не взял верх, важно предостеречь ребенка от необдуманных поступков.

Прежде всего, между родителями и подростками должно быть доверие. Этот важный фактор сильно влияет на то, расскажет подросток о возникших проблемах или будет молчать, выслушает родительские советы по поводу опасностей в интернете или нет.

Важно еще в детском возрасте научить правильно распоряжаться временем и расставлять приоритеты. Это немного ограничит доступ подростка к интернету. Пусть он будет занят чем-то, у него будут интересы, помимо гаджетов: кружки, секции, встречи с друзьями.

Также рекомендуется объяснить ребенку, что не все можно выкладывать в сеть на всеобщее обозрение. Важно, чтобы подросток понимал, что некоторыми действиями в интернете он может оскорбить чувства других пользователей, оказаться объектом насмешек и травли, неадекватной реакции людей.

Защита авторского права в интернете

Защитить авторские права в сети можно посредством записи информации с сайта на диск и депонированием. Способ обеспечивает защиту данных на сервисе, предупреждая претензии к нему.

Для защиты авторских прав пользователи могут использовать опережение публикации на бумаге до его появления в сети. Также можно применять программно-технические методы, предотвращающие свободный доступ и нелегальное копирование нотариально заверенных рукописей.

Защита информации в сети интернет — большая и главная проблема. Государство активно борется и стремится предотвратить утечки данных, обезопасить граждан от действий мошенников, хакерских атак.

Кибербезопасность никогда не была так важна, как сейчас. Поскольку мы проводим больше времени в Интернете, мы часто создаем и передаем больше наших личных данных. И если эти данные попадут в чужие руки, личная и финансовая информация может оказаться под угрозой. Таким образом, как для предприятий, так и для частных лиц защита конфиденциальных данных имеет решающее значение.

Почему важна кибербезопасность?

Если вы следите за техническими новостями, вы заметили, что в последнее время большое внимание уделяется конфиденциальности и кибербезопасности. Крупные компании, такие как Google и Facebook, сделали заголовки своей политики конфиденциальности. Важно то, как организации обрабатывают данные. И, к сожалению, за последний год произошло множество утечек данных.

Если нарушение данных затрагивает ваши личные данные, личная информация больше не является частной. Хакеры могут получить доступ к таким данным, как ваш номер социального страхования или банковская информация. И одним из наиболее частых последствий утечки данных является кража личных данных .

Для бизнеса, столкнувшегося с утечкой данных, есть и другие последствия. Компании могут потерять доход, или им, возможно, придется платить за увеличенные расходы на юридические услуги, PR или страхование. Интеллектуальная собственность может быть скомпрометирована. А утечка данных может нанести ущерб репутации бренда.

Независимо от того, являетесь ли вы физическим лицом или руководителем бизнеса, вам необходимо защищать свои данные. И улучшение практики кибербезопасности может начаться с небольших индивидуальных усилий. Итак, что вы можете сделать, чтобы ваши данные были в безопасности и не попали в чужие руки?

12 главных советов по кибербезопасности

Вот 12 простых советов по обеспечению безопасности вашей личной информации. Не забудьте поделиться этими советами со своими сотрудниками. Таким образом, вы также можете защитить свою организацию.

1. Будьте осторожны со ссылками.

Ссылки в электронных письмах – это распространенный инструмент, используемый хакерами, чтобы обманом заставить людей отказаться от своей защищенной информации. Это часто бывает в форме банковских выписок, бронирования авиабилетов, электронных писем для восстановления пароля и т. д.

Если пользователь нажимает на одну из этих ссылок, он попадает на поддельный сайт, который очень похож на своего реального аналога. Сайт попросит их войти в систему или ввести личную информацию. Как только хакер получит эту информацию, он получит доступ к учетной записи пользователя.

Так что помните о ссылках в своих письмах. Если что-то выглядит подозрительно, не нажимайте на это. Фактически, самый безопасный вариант — посетить сайт провайдера напрямую, а не использовать ссылку по электронной почте.

2. Меняйте пароли.

Хотя проще запомнить один пароль для всех ваших учетных записей, он не самый безопасный. Лучше всего менять пароль для каждого используемого сайта и учетной записи. Таким образом, если компания, которую вы используете, будет взломана, украденные учетные данные не будут работать на других сайтах. Если вам интересно, как вы могли бы запомнить все эти пароли, вы не одиноки. Но это подводит нас к третьему совету.

3. Используйте диспетчер паролей.

LastPass, KeePass, Dashlane, 1Password и Roboform – хорошие программы. Многие предлагают бесплатные версии, а некоторые совершенно бесплатны. И, если вы используете Dropbox, OneDrive, Google Drive или тому подобное, вы можете сохранить базу паролей на своем облачном диске, и она будет доступна где угодно.

4. Настройте многофакторную аутентификацию.

Без настройки многофакторной аутентификации (MFA) пользователь может получить доступ к своей учетной записи, используя только имя пользователя и пароль. Но MFA добавляет еще один уровень защиты. Для проверки личности пользователя при входе в систему требуется более одного метода аутентификации.

Один из примеров MFA – это когда пользователь входит на веб-сайт и должен ввести дополнительный одноразовый пароль. Этот одноразовый пароль обычно отправляется на адрес электронной почты или на телефон пользователя. Настройка MFA создает многоуровневую защиту, затрудняя несанкционированный доступ к вашей информации.

5. Не используйте дебетовые карты в Интернете.

Еще один важный совет по кибербезопасности касается онлайн-платежей. При совершении онлайн-платежей избегайте использования дебетовых карт. Или что-нибудь, что напрямую связано с вашим банковским счетом.

Вместо этого используйте параметры, которые обеспечивают дополнительный уровень защиты между хакерами и вашими банковскими счетами. Это может быть кредитная карта со страховкой или какой-либо способ оплаты онлайн, например PayPal.

6. Не сохраняйте информацию о платеже.

Многие веб-сайты позволяют сохранять информацию о кредитной карте, чтобы сделать будущие покупки быстрее и проще. Не делай этого. Нарушения случаются постоянно. Красть нечего, если ваша кредитная карта не сохранена на сайте. Это может показаться проблемой, но мы обещаем, что это не так плохо, как кража вашей информации.

7. Держите свои системы в актуальном состоянии.

Ваше программное обеспечение, операционная система и браузер всегда должны быть в актуальном состоянии. Если в вашей компании используется брандмауэр, программное обеспечение и прошивка брандмауэра также должны быть обновлены. Чем старше система, тем больше времени у хакеров для поиска уязвимостей. Обновляя свои системы, вы предотвратите использование вредоносными программами или хакерами этих слабых мест в системе безопасности.

Итак, в следующий раз, когда вы увидите всплывающее окно с обновлением системы, не игнорируйте его!

8. Избегайте неизвестных сайтов.

При атаке с использованием закачки через диск пользователю даже не нужно нажимать на что-либо, чтобы компьютер мог заразиться. Достаточно просто посетить сайт, чтобы передать вредоносный код. Итак, лучше всего придерживаться хорошо зарекомендовавших себя сайтов, которым вы доверяете. Хотя эти сайты тоже можно взломать, это маловероятно.

9. Будьте осторожны в социальных сетях.

Социальные сети — отличный способ поддерживать связь с друзьями и семьей. Но помните, чем вы делитесь в Интернете. Преступники и хакеры могут узнать много информации о вас, наблюдая за вашим общедоступным профилем. И точно так же, как вы не стали бы делиться всей своей личной информацией с незнакомцем, вы не должны делиться ею в Интернете.

10. Установите антивирусное программное обеспечение.

Вирусы, шпионское ПО, вредоносное ПО, фишинговые атаки и многое другое. Есть так много способов , которыми ваши данные могут быть скомпрометированы. Установка антивирусного программного обеспечения на ваше устройство поможет бороться с этими атаками. Убедитесь, что программное обеспечение активно и в актуальном состоянии, и что оно должно предотвращать угрозы цифровой безопасности еще до того, как они возникнут.

11. Избегайте ненужных загрузок.

Загрузки — это основная тактика, которую используют хакеры для получения доступа к вашей сети. Чтобы защитить ваш компьютер и ваши данные, ограничьте количество скачиваний. Следует избегать любого ненужного программного обеспечения или расширений браузера. А в организации сотрудникам требуется авторизация перед загрузкой чего-либо из Интернета.

Если вы считаете, что загрузка безопасна, всегда выбирайте индивидуальную установку и внимательно смотрите. Если какие-либо надстройки или расширения появляются во время автоматической установки, отклоните их.

12. Будьте чрезмерно подозрительны.

Хотя многие вещи в Интернете безопасны, лучше перестраховаться. Будьте в курсе любых ссылок, которые вы нажимаете, программного обеспечения, которое вы загружаете, и сайтов, которые вы посещаете. Немного здоровой паранойи по отношению к электронной почте, социальным сетям и Интернету может помочь вам уловить вещи, которые в противном случае ускользнули бы от вас.

Путь к кибербезопасности

Имея в виду эти советы, вы можете просматривать, делать покупки и пользоваться Интернетом, не сомневаясь в своей личной цифровой безопасности. Если вы хотите получить еще больше информации о защите ваших личных данных или защите вашего бизнеса от угроз, мы вам поможем. Мы предлагаем бесплатный курс по кибербезопасности, в котором рассматриваются лучшие практики кибербезопасности. Узнайте, как защитить свой бизнес от распространенных киберугроз – от тестирования на проникновение до фильтрации спама. И так, чего же ты ждешь? Начните применять эти советы по кибербезопасности уже сегодня!

В нашем телеграм канале мы рассказываем о главных новостях из мира IT, актуальных угрозах и событиях, которые оказывают влияние на обороноспособность стран, бизнес глобальных корпораций и безопасность пользователей по всему миру. Узнай первым как выжить в цифровом кошмаре!

С более чем одним миллиардом веб-сайтов в Интернете сегодня, как владелец одного из этих сайтов, вы можете подумать, что не так много шансов, что кибер-преступник может на вас напасть. Однако, прежде чем мы даже дойдем до этого, давайте немного отступим и рассмотрим, что ваш веб-сайт означает для вас.

Как личность, вы можете просто владеть личный сайт or даже крошечный бизнес онлайн что вы считаете незначительным. Во всем есть ценность, и даже крошечный сайт содержит какие-то данные. Возможно, имя пользователя и пароль, которые вы используете для всех своих учетных записей в Интернете? Если у вас есть небольшой бизнес, ваш сайт представляет ваш бренд и репутацию, наряду с тоннами более ценной информации, которая принадлежит не только вам, но и вашим клиентам.

Изображение кредита: Дэвид Паркинс

Киберпреступникам все равно, будет ли ваш сайт крошечным, они используют инструменты, которые бесплатно тестируют каждый сайт, с которым они сталкиваются, просто собирают информацию. Если они не могут использовать информацию, они всегда могут продать ее кому-то другому.

Поскольку большинство из нас физически не владеют и не обслуживают оборудование, мы размещаем наши сайты намы рассмотрим нефизические аспекты безопасности сайта. Это включает в себя две основные области; 1) защита самого сайта и 2) защита данных, которые ваши клиенты предоставляют вам.

Помните, что любой, кто посещает ваш сайт, может считаться клиентом, а не только тот, кто совершает покупки у вас.

1. Обновляйте свои сценарии и инструменты

Убедитесь, что ваша платформа сайта и любые другие скрипты, которые вы используете, обновлены. Каждое программное обеспечение, известное человечеству, выпускается с ошибками и возможными лазейками безопасности. Даже те, которые будут обновляться, будут иметь эти лазейки. Все, что требуется, - это единственная уязвимость, и киберпреступники смогут получить доступ. Обеспечивая регулярное обновление, возможности использования лазеек безопасности сокращаются.

Это особенно важно для тех, кто использует инструменты для веб-сайтов, которые являются открытыми. По своей природе инструменты с открытым исходным кодом оставляют себя уязвимыми для тех, кто ищет эксплойтов. Чтобы бороться с этим, есть множество инструментов, которые вы можете использовать, чтобы помочь вам проверить.

Проверять

Сканирование моего сервера предлагает бесплатную службу тестирования безопасности, которую вы можете попробовать. Просто введите URL-адрес своего сайта, и он поможет вам выявить уязвимости безопасности, такие как межсайтовый скриптинг, SQL-инъекция и многие другие уязвимости. Первый сайт, который вы просматриваете, является бесплатным, но если у вас более одного, то есть небольшая плата.

Другим вариантом является веб-инспекторхотя это гораздо более ограничено. Web Inspector поможет вам найти вредоносные программы, которые могут заразить ваш код. Это также, к сожалению, ограничено сканированием одной страницы за раз. Инструмент довольно хороший, хотя, разработанный охранной компанией COMODO, который является специалистом по решениям интернет-безопасности.

2. Придумайте безопасные пароли

Выбирайте свои пароли с умом, а не только чтобы вы могли их запомнить

Я даже не могу вспомнить, сколько раз эта проблема возникла уже, но почему-то многие пользователи придумывают пароли, которые киберпреступники могут даже догадываться, если они этого хотят.

Сегодня такие инструменты взлома настолько сложны, что пароли из числа буквенных цифр 6 прошлого теперь кажутся шуткой. Придумайте пароль, который объединяет прописные и строчные буквы, специальные символы и цифры.

Если вы ДЕЙСТВИТЕЛЬНО не можете запомнить свои пароли, попробуйте использовать менеджер паролей, чтобы помочь вам отслеживать.

Имейте в виду, что, опять же, это приложения и как таковые также могут быть взломаны.

Проверять

Чтобы начать, попробуйте LastPass, Dashlane or KeePass, Некоторые из них бесплатны, некоторые - нет.

Кроме того, многие веб-хостинг-провайдеры, такие как A2Hosting и GreenGeeks также выступать в качестве стороннего ретранслятора и продавать их вам.

Digicert специализируется на сертификатах SSL и имеет различные варианты

Если вы только начинаете, пусть ваш веб-хостинг-провайдер знает, что вы намереваетесь начать сайт электронной коммерции, и вполне вероятно, что у них будет пакетная сделка, которая включает в себя все, что вам нужно. Нажмите здесь, чтобы увидеть полный список потенциальных веб-сайтов WHSR.

Кстати, даже если вы не собираетесь запускать сайт электронной коммерции, веб-компании сегодня тоже ищут безопасность.

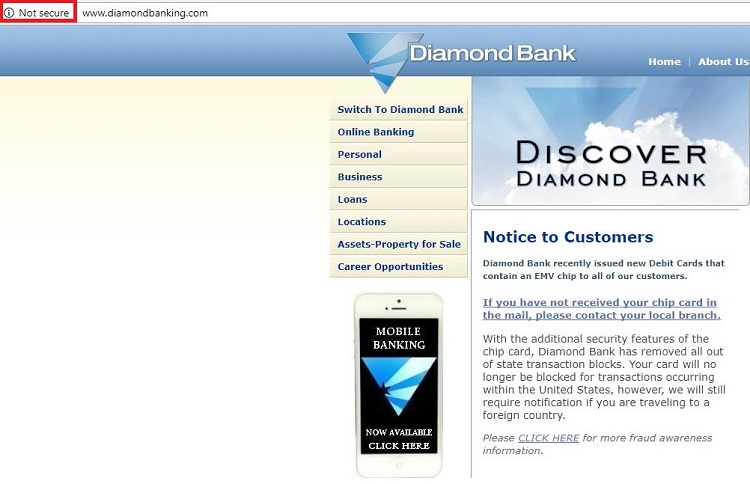

Даже некоторые банковские сайты не защищены, и многие браузеры теперь это признают!

Проверять

4. Резервное копирование файлов

Независимо от того, как мы, всегда есть шанс закон Мэрфи и в то время как это просто отстой, это помогает быть готовым. Сохранение как минимум двух комплектов резервных копий идеально, один на месте и один за пределами площадки. Важно сохранить константу данных, чтобы обеспечить непрерывность бизнеса в случае любой атаки или даже повреждения файлов. Имейте в виду, что это относится и к информации в вашей базе данных, а не только к файлам вашего сайта.

Опять же, многие веб-хостинги сегодня предлагают эту услугу. Некоторые выполняют базовое резервное копирование бесплатно, но если ваша деловая репутация зависит от вашего веб-сайта, было бы неплохо рассмотреть более комплексные планы.

5. Храните информацию о своих клиентах в безопасности

Цифровой век - это тот, который включает в себя большие достижения в области технологий, но это означает, что, когда люди оцифровывают, больше их личной информации, чем когда-либо, перемещается в Интернете. Как бизнес, ваша ответственность заключается в том, чтобы вы помогли им сохранить информацию, которую они поделили с вами, как можно более конфиденциальную и безопасную. Это не только включает в себя информацию о платеже, такую как номера кредитных карт, но также и личную информацию, включая имена, идентификационный номер и т. Д.

Это то, о чем мы уже говорили ранее о SSL, частично. SSL, или Протокол Secure Socket Layer это то, что обеспечивает безопасность информации во время передачи с одной точки на другую. К сожалению, SSL только обеспечивает безопасность передачи. Вы все равно должны убедиться, что он защищен, когда он достигнет вашего сайта!

Если это возможно, не храните конфиденциальные данные, если вам это не нужно.

Поскольку это практически невозможно сделать, именно здесь начинается шифрование. Некоторые платформы, такие как WordPress, поставляются с шифрованием пароля для учетных записей пользователей и других фрагментов информации. Это основной, но не идеальный. Если вы размещаете собственный веб-сайт на собственном сервере, существует несколько способов настроить шифрование самостоятельно. Для тех, кто арендует место на хостинг-сервере, вам снова придется обратиться к вашему хостинг-провайдеру.

6. Безопасная передача данных с помощью VPN

Несмотря на то, что для шифрования или других средств защиты существует множество вариантов, нет другого варианта, который обеспечивал бы вашу передачу данных лучше, чем услуга VPN (подробнее об этом см. В нашей Руководство по VPN). Эти великие поставщики услуг предназначены для того, чтобы ваши данные передавались по защищенным каналам и были зашифрованы.

С одной подпиской на постоянно включенные услуги, такие как NordVPN or RitaVPNвы можете быть уверены, что любая конфиденциальная информация, которую вы отправляете или получаете, такая как пароли, деловые электронные письма, цитаты и многое другое, в безопасности. Для владельцев веб-сайтов, которые очень мобильны, это важно сделать, так как WiFi-соединения общеизвестно небезопасно.

Другие варианты повышения безопасности вашего сайта

Даже самые лучшие планы безопасности, которые вы выкладываете, не могут удержать киберпреступников. Если мысль о том, чтобы пройти все вышеперечисленные шаги, чтобы сохранить безопасность, начинает давать вам головную боль, не беспокойтесь, есть другие варианты.

Сегодня существует несколько способов, с помощью которых вы можете получить помощь от экспертов на той части цены, которую она использовала для оплаты. Давайте посмотрим на три охранных компании: Securi, Incapsula и Cloudflare.

1. Sucuri

Sucuri является очень авторитетным поставщиком услуг безопасности в Интернете и предлагает целый ряд услуг по низкой цене в $ US16.99 в месяц. За ежемесячную плату Sucuri предлагает все: от безопасности веб-сайта и мониторинга до плана аварийного восстановления. Полное спокойствие всех, завернутых в один хороший, безопасный пакет.

2. Incapsula

3. Cloudflare

Cloudflare более известен репутацией как Сеть распространения контента (CDN)Это также, прежде всего, благодаря созданию надежного имени для защиты сайтов клиентов от атак распределенного отказа в обслуживании (DDoS). Опять же, как и в случае с Incapsula, ценовые уровни Cloudflare довольно неясны.

Заключение

От простых решений для собственной безопасности полностью привязаны к выделенным компаниям по обеспечению безопасности в Интернете, сегодня существует множество возможностей для владельцев сайтов, которые, честно говоря, игнорируют проблему, это преступная халатность. Вопрос о высоких ценах также ушел в прошлое, и почти весь бизнес сегодня должен иметь возможность по крайней мере основываться на решениях безопасности.

Прежде всего, начните с вашего веб-хостинга, который является основной платформой для вашего сайта в первую очередь. Убедитесь, что вы выбрали хост, который может предложить вам нужные инструменты, а не просто нацелен на самый дешевый вариант.

Чтобы начать, взгляните на то, как мы рекомендуем вам оценить потенциальный веб-хостинг.

Каждый владелец коммерческого сайта понимает необходимость раскрутки сайта в поисковых системах Google и Яндекс. Компании тратят огромные суммы на продвижение сайтов, заказывают внешнюю и внутреннюю оптимизацию, наращивают ссылочную массу, улучшают поведенческие факторы, при этом оставляя без внимания такую важную составляющую, как безопасность сайта при его раскрутке в поисковиках.

Как обеспечить безопасность при продвижении сайта

В один прекрасный момент сайт может оказаться заблокированным антивирусом, поисковой системой или хостером за распространение вирусов или спам-рассылку. В результате чего буквально за пару дней вся долгая и методичная работа по раскрутке сайта или проведенным рекламным кампаниям идет насмарку, а инвестиции в продвижение оказываются потраченными впустую.

К сожалению, сегодня мало кто из владельцев сайтов уделяет внимание вопросам информационной безопасности и защите сайтов от взлома. Владельцы сайтов считают, что их сайт не интересен хакерам, а если проблемы возникнут, то их можно будет оперативно решить, обратившись к специалистам. К сожалению, на практике все не так оптимистично.

Взлом и заражение сайта в большинстве случаев приводят к печальным последствиям

В результате взлома зараженный коммерческий сайт перестает быть инструментом бизнеса и приносить доход владельцу. Причем, если оффлайновой составляющей бизнеса не было, то бизнесмен теряет единственный источник дохода (например, в случае полного уничтожения сайта злоумышленником). А все результаты продвижения теряются.

Последствия взлома или заражения сайта и его последствия.

1. Падает посещаемость сайта

Падает посещаемость сайта

Хакер получает несанкционированный доступ к сайту, размещает на нем вредоносный код, который достаточно быстро определяется антивирусом поисковой системы или десктопными антивирусами и попадает в базу вредоносных.

Еще один негативный момент при обнаружении вредоносного кода антивирусами поисковых систем – это блокировка сайта браузерами и сервисами, которые работают на базе Google Safe Browsing API и Safe Browsing API Яндекса (например, Opera, Chrome и Яндекс.Браузер). Как только браузеры узнают об опасности веб-ресурса, они начинают блокировать доступ ко всем его страницам. При открытии страницы посетитель увидит пугающее предупреждение о зараженном сайте и, скорее всего, закроет браузер.

Именно по этим причинам большинство владельцев зараженных сайтов наблюдают резкое падение трафика сайта, иногда на 70-80%.

К сожалению, процесс удаления сайта из базы вредоносных в некоторых случаях может затянуться на недели. Например, техподдержка некоторых антивирусов и антивирусных сервисов не спешит отвечать на запрос о повторной проверке, поэтому приходится обращаться несколько раз по различным каналам и в каждом случае ждать ответа по несколько дней. Все это время сайт будет терять посетителей, а владелец интернет-бизнеса – прибыль. Поисковые системы в этом плане более оперативны, процесс удаления сайта из вирусной базы – дело 2-3х рабочих дней.

2. Сайт становится недоступным для посетителей

Сайт становится недоступным для посетителей

Если в момент блокировки поисковые системы начнут индексировать сайт, то в поисковом индексе окажется именно эта единственная страница. Это скажется не лучшим образом на продвижении сайта, так как реальные страницы сайта могут вылететь из поискового индекса на достаточно длительное время. Кроме поисковых систем и посетители также теряют доверие к ресурсу, когда видят заглушку хостинга или статус 503 вместо привычных страниц.

Следствием взлома может быть повреждение сайта хакером вплоть до полного его уничтожения. Иногда злоумышленник намеренно или случайно повреждает скрипты или базу данных, а иногда может полностью их стереть. Если на хостинге или у владельца сайта сохранилась резервная копия, то сайт можно восстановить. Если же нет (а такое иногда случается), то владелец интернет-бизнеса остается у “разбитого корыта”.

Если на странице сайта размещен опасный для посетителей код, то поисковая система принимает решение удалить эти страницы из поисковой выдачи. Обычно хакер размещает код в шаблоне или .js файле, который используется на всех страницах сайта, поэтому из поисковой выдачи вылетает большая часть страниц. Чтобы они вернулись, необходимо очистить сайт от вредоносного кода и дождаться переиндексации. Это может быть достаточно длительной процедурой.

Популярным видом хакерской активности на взломанном сайте является размещение black hat seo-ссылок или кода бирж ссылок. Это делается для заработка или продвижения собственных проектов. Ссылки могут быть не видны обычным посетителям (например, размещены в невидимом слое или за видимой границей страницы), а также может использоваться технология клоакинга, чтобы отдавать их только роботу поисковой системы или биржи ссылок. В результате сайт незаметно становится линк-фермой со всеми негативными последствиями для поискового продвижения.

Еще один фактор, пагубно влияющий на SEO сайта – это дорвеи. Если хакер разместил на сайте дорвей, то в поисковый индекс попадает несколько тысяч спам-страниц. Эти страницы мешают нормальному продвижению и могут привести к пессимизации сайта со стороны поисковых систем.

Кроме физического удаления дорвея с сайта (а это может быть как один php скрипт, так и тысячи статических страниц внутри каталогов), необходимо настроить правила, по которым спам-страницы будут возвращать 404 статус, запрещены к индексации в robots.txt и удалены через панель вебмастера. Из поисковой выдачи они исчезнут только после переиндексации сайта и обновления поискового индекса, что происходит не очень быстро. До этого момента посетители будут видеть в результатах поисковой выдачи для вашего сайта “взрослый контент”, серийники программ, телефоную базу номеров и пр.

Как обеспечить безопасность сайта?

Что делать владельцу сайта, чтобы предотвратить возможные негативные последствия взлома и сохранить результат SEO продвижения?

Во-первых, не строить иллюзий относительно защищенности сайта, здраво оценивать риски и понимать последствия взлома.

Во-вторых, провести ряд превентивных мер, которые значительно снизят вероятность несанкционированного доступа к ресурсу и его компрометации:

1. Необходимо выполнить диагностику сайта для оценки уровня защищенности.

2. Внедрить защиту и следовать технике безопасности при работе с сайтом.

3. Организовать регулярный мониторинг для оперативного обнаружения проблем.

4. Составить план реагирования на инциденты.

Владелец коммерческого ресурса должен помнить, что фундаментом успешного продвижения в поисковых системах является стабильно работающий и защищенный сайт. Только в этом случае возможен успешный возврат инвестиций в SEO сайта.

Технологии защиты информации включают способы противодействия направленным атакам, профилактику внутрикорпоративной безопасности. Правильный выбор, применение, администрирование СЗИ (средств защиты информации) гарантирует, что важные сведения компании не попадут в чужие руки.

Наряду с несанкционированными действиями третьих лиц зачастую периметр безопасности информации прорывается изнутри. Даже не по злому умыслу, просто человеческий фактор – та же невнимательность. Из нашего материала вы узнаете об основных средствах и технологиях защиты информации от злоумышленников.

Суть информационной безопасности

Информационной безопасностью называют определенные условия, при которых ценные сведения защищены от любых внешних воздействий (естественных и искусственных). Взлом таких данных и поддерживающей их инфраструктуры, как правило, может навредить владельцу.

Выделяют три составляющих информационной безопасности:

- Целостность – один из важнейших компонентов, когда данные являются руководством к действию. Например, к таким относится защита рецептов фармацевтических препаратов, дорожных карт, технологические процессы. В случае получения их не в полном объеме, под угрозой могут оказаться жизни людей. Искажение информации из официальных источников, сайтов государственных структур или законодательных актов может также нанести значительных ущерб.

- Доступность – возможность получить необходимые данные в короткие сроки. Сведения должны быть актуальными, полными и не противоречить друг другу. А также быть защищенными от любых несанкционированных воздействий.

- Конфиденциальность – своевременное принятие мер для ограничения несанкционированного доступа к данным.

Решение проблем, связанных с защитой информации, должно основываться на научном подходе и быть методологически верным. Первым шагом в этом случае станет выявление субъектов информационных отношений и использования систем сбора данных, сопряженных с ними. Методы поиска, сбор и хранения сведений также могут являться угрозой для их сохранности.

К технологиям физической защиты информации относится также вся поддерживающая инфраструктура, которая обеспечивает сохранность данных. Это системы тепло-, электро- и водоснабжения, кондиционеры, коммуникации и каждый человек, который занимается обслуживанием предприятия и оборудования.

Ущерб от нарушения информационной безопасности можно выразить в денежном эквиваленте, но невозможно застраховать себя абсолютно от всех рисков. С экономической точки зрения использование некоторых видов технологии защиты информации и профилактических мероприятий обойдутся дороже потенциальной угрозы. То есть некоторые виды воздействия допускаются, а другие нет.

Ваш Путь в IT начинается здесь

Подробнее

Существует также неприемлемый ущерб, к которому относится нанесение вреда здоровью людей или окружающей среде. Тогда финансовая составляющая уходит на второй план. В любом случае первоочередная задача информационной безопасности — снижение любых убытков до приемлемого значения.

Виды угроз информационной безопасности

Угроза — любое действие, потенциально способное нанести урон информационной безопасности. Атака — ситуация, которая предполагает такую угрозу, а планирующий её человек — это злоумышленник. Потенциальными злоумышленниками являются все лица, способные нанести вред.

Самая распространенный случай здесь — ошибки специалистов, которые работают с информационной системой. Это могут быть непредумышленные действия, вроде ввода некорректных данных и системного сбоя. Такие случайности являются потенциальной угрозой, из-за них в системе появляются уязвимые места, которые используют злоумышленники. В качестве технологии защиты информации в сети здесь могут выступать автоматизация (минимизация человеческого фактора) и административный контроль.

Что является источником угрозы доступности?

- Отсутствие у специалиста должной подготовки в работе с информационными системами.

- Низкая мотивация обучаться.

- Нарушение правил и алгоритмов работы (умышленное или нет).

- Отказ программного обеспечения.

- Отсутствие технической поддержки.

- Ошибки при переконфигурировании.

- Внештатная ситуация, которая приводит к выходу поддерживающей инфраструктуры из обычного режима (увеличение числа запросов или повышение температуры).

- Физическое нанесение вреда поддерживающей инфраструктуре (проводам, компьютерам и так далее).

Чаще всего потенциальная опасность угрожает самим данным. Но как мы видим из списка выше, под угрозой находится и инфраструктура, которая обеспечивает их работу. Это могут быть сбои на линии, поломка систем снабжения, нанесение физического вреда оборудованию.

Основная угроза целостности – это кража и подделка, которые также чаще всего осуществляются работниками компании.

Известная американская газета USA Today опубликовала любопытные данные по этому вопросу. Еще в 1992 году, когда компьютеры играли не такую большую роль, общий нанесенный ущерб от такой угрозы составил 882 000 000 долларов. Сейчас эти суммы значительно выше.

Давайте рассмотрим, что может стать источником угрозы целостности?

- Изменение данных.

- Ввод некорректных сведений.

- Подделка части информации (например, заголовка).

- Подделка всего файла.

- Внесение дополнительной информации.

- Дублирование.

- Отказ от исполненных действий.

Стоит обратить внимание, что угроза нарушения целостности касается не только данных, но и самих программ.

- Базовые угрозы конфиденциальности

Сюда относится использование паролей для несанкцинированного доступа злоумышленниками. Благодаря использованию этих данных они могут получить доступ к частной информации и конфиденциальным сведениям.

Запутались в разнообразии профессий и не знаете, куда двигаться? Хотите больше зарабатывать или работать удалённо? Уже повзрослели, но так и не поняли, кем хотите стать? Мечтаете наконец найти любимую работу и уйти с нелюбимой?

Мы в GeekBrains каждый день обучаем людей новым профессиям и точно знаем, с какими трудностями они сталкиваются. Вместе с экспертами по построению карьеры поможем определиться с новой профессией, узнать, с чего начать, и преодолеть страх изменений.

Карьерная мастерская это:

- Список из 30 востребованных современных профессий.

- Долгосрочный план по развитию в той профессии, которая вам подходит.

- Список каналов для поиска работы.

- 3 теста на определение своих способностей и склонностей.

- Практику в разных профессиях на реальных задачах.

Уже 50 000 человек прошли мастерскую и сделали шаг к новой профессии!

Зарегистрироваться и получить подарки

Что служит источником угрозы конфиденциальности?

- Применение одинаковых паролей на всех системах.

- Использование многоразовых паролей и сохранение их в ненадежных источниках, к которым могут получить доступ посторонние люди.

- Размещение данных в месте, которое не гарантирует конфиденциальность.

- Презентация оборудования с конфиденциальными данными на выставках.

- Применение технических средств злоумышленниками (программы, считывающие введенный пароль, подслушивающие устройства и так далее).

- Оставление оборудования без присмотра.

- Размещение данных на резервных копиях.

- Использование информации в множестве источников, что значительно снижает её безопасность и приводит к перехвату.

- Злоупотребление полномочиями и нарушение рабочей этики сотрудниками.

Основная суть угрозы конфиденциальности — данные становятся уязвимыми и из-за этого злоумышленник получает к ним доступ.

Цели кибератак

Для начала приведем любопытную статистику. Согласно мировым исследованиям, только за прошлый год 91% компаний подвергались кибератакам хотя бы раз. Если взять Россию отдельно, то статистика не лучше — 98% фирм сталкивались с внешними атаками. Еще 87% получили урон из-за внутренних угроз (утечке сведений, некорректных действий сотрудников, заражение программами и так далее).

Цели кибератак

Новые вирусы создаются постоянно, автоматические системы фиксируют более 300 тысяч образцов вредоносных программ ежедневно. Они способны нанести значительный урон пользователям и фирмам, таких случаев в истории предостаточно. Например, в США злоумышленники взломали систему магазина Target и получили данные о 70 миллионах кредитных карт их клиентов.

С какой целью совершаются кибератаки?

Компании хотят получить доступ к коммерческой тайне конкурентов, к персональным данным клиентов и сотрудников. Участились случаи атак, которые получили название MiniDuke. Они направлены на государственные и дипломатические структуры, военные учреждения, энергетические компании, операторов связи.

Читайте также: