Позволить сайтам запрашивать разрешение на обработку протоколов по умолчанию

Обновлено: 31.05.2024

В этой статье описываются параметры политики защиты приложений для android-устройств. Описанные параметры политики можно настроить для политики защиты приложений на Параметры области портала. Существует три категории параметров политики: параметры защиты данных, требования к доступу и условное запуск. В этой статье термин управляемые политикой приложения означает приложения, которые настроены с помощью политик защиты приложений.

Приложение Корпоративный портал Intune на устройстве для получения политик защиты приложений для android-устройств. Дополнительные сведения см. в разделе Доступ к приложениям.

Intune Managed Browser больше не поддерживается. Используйте Microsoft Edge для взаимодействия с защищенным браузером в Intune.

Защита данных

Передача данных

| Setting | Применение | Значение по умолчанию |

|---|---|---|

| Резервное копирование данных орг в службы резервного копирования Android | Выберите блок, чтобы предотвратить резервное копирование данных о работе или школе в службу резервного копирования Android. |

- Приложения, управляемые политикой: разрешить передачу только в другие приложения, управляемые политикой.

- Все приложения: разрешить передачу в любое приложение.

- Нет: запретить передачу данных в любое приложение, включая другие приложения, управляемые политикой.

Среди приложений и служб существует несколько исключений, в которых Intune может разрешить передачу данных по умолчанию. Кроме того, вы можете создавать собственные исключения, если хотите разрешить передачу данных в приложение, не поддерживающее Intune. Дополнительные сведения см. в дополнительных сведениях об исключениях для передачи данных.

Эта политика также может применяться к ссылкам на Приложения для Android. Общие веб-ссылки управляются параметром политики Открывать ссылки из приложений в Intune Managed Browser.

Intune в настоящее время не поддерживает функцию мгновенных приложений Для Android. Intune блокирует любое подключение к данным или из приложения. Дополнительные сведения см. в документации разработчика Android Instant Apps.

При выборе значения Блокировать можно настроить параметр Разрешить пользователю открывать данные из выбранных служб, указав службы, которым разрешен доступ к расположениям данных организации.

- Этот параметр можно настроить, только если для параметра Получать данные из других приложений установлено значение Приложения, управляемые политикой.

- Этот параметр будет "Разрешить", когда параметр Получение данных из других приложений заданной для всех приложений.

- Этот параметр будет иметь значение "Заблокировать" без допустимых расположений служб, если для параметра Получать данные из других приложений установлено значение Нет.

- Следующие приложения поддерживают этот параметр:

- OneDrive 6.14.1 или более поздней.

- Outlook Android 4.2039.2 или более поздней версии.

- OneDrive для бизнеса

- SharePoint Online

- Камера

Значение по умолчанию — 0

Примечание: Пользователю, назначенному нескольким политикам защиты приложений, будет разрешено использовать только утвержденные клавиатуры, общие для всех политик.

Шифрование

функциональность.

Setting Применение Значение по умолчанию Синхронизация данных в собственных и управляемых политикой приложениях Выберите Блок, чтобы предотвратить сохранение данных управляемыми приложениями политики в приложениях контактов и календарей на устройстве. Если вы решите разрешить, приложение может сохранять данные для родных приложений Contacts и Calendar на устройстве, когда эти функции включены в управляемом приложении политики. - Любое приложение: разрешить веб-ссылки в любом приложении.

- Intune Managed Browser: разрешить открывать веб-содержимое только в Intune Managed Browser. Этот браузер является браузером, управляемым политикой.

- Microsoft Edge: разрешить открывать веб-содержимое только в Microsoft Edge. Этот браузер является браузером, управляемым политикой.

- Неуправляемый браузер. Разрешите открывать веб-содержимое только в неуправляемом браузере, указанном с помощью параметра Протокол неуправляемого браузера. Веб-содержимое в целевом браузере будет неуправляемым.

Примечание. Требуется Корпоративный портал Intune версии 5.0.4415.0 или более поздней версии.

Если браузер, управляемый политикой, требуется, но не установлен, конечным пользователям будет предложено установить Microsoft Edge.

Если требуется браузер с управляемым политикой, ссылки на приложения Android управляются приложением Allow для передачи данных в другие параметры политики приложений.

- Outlook для Android 4.0.95 или более поздней версии Teams для

- Android 1416/1.0.0.0.20209220202 или более поздней версии.

Исключения передачи данных

Существуют некоторые освобожденные приложения и службы платформы, которые политики защиты приложений Intune позволяют передавать данные в и из них. Например, все управляемые intune приложения на Android должны иметь возможность передачи данных в текст и из Google Text-to-speech, чтобы текст с экрана мобильного устройства можно было читать вслух. Этот список может измениться. В нем представлены полезные службы и приложения для безопасной работы.

Полные исключения

Эти приложения и службы полностью разрешены для передачи данных в приложения с управлением Intune и из них.

Условные исключения

Эти приложения и службы разрешены только для передачи данных в приложения с управлением Intune и из них в определенных условиях.

Дополнительные сведения см. в дополнительных исключениях политики передачи данных для приложений.

Требования к доступу

Setting Применение ПИН-код для доступа Выберите Требуется, чтобы для использования этого приложения требовалось вводить ПИН-код. Пользователю предлагается настроить ПИН-код при первом запуске приложения в рабочем или учебном контексте. Значение по умолчанию = Требуется

Значение по умолчанию = числовая

Значение по умолчанию = Разрешить

Значение по умолчанию = Разрешить

Примечание: Эта функция поддерживает универсальные элементы управления для биометрических на устройствах Android. Параметры биометрического параметра, определенного для OEM, например Samsung Pass, не поддерживаются.

На Android вы можете позволить пользователю подтвердить свою личность с помощью проверки подлинности отпечатков пальцев Android вместо ПИН-кода. Когда пользователь пытается использовать это приложение со своей учетной записью или учебной учетной записью, им предложено предоставить удостоверение отпечатков пальцев, а не вводить ПИН-код.

Если выбрано значение Да, необходимо настроить количество дней, по истечении которого ПИН-код необходимо сменить.

-

Время. Это количество минут до перепроверки требований к доступу (определенных ранее в политике). Например, если администратор включил ПИН-код и запретил устройства с административным доступом в политике, при открытии управляемого приложения Intune пользователь должен ввести ПИН-код и использовать приложение на устройстве без административного доступа. При использовании этого параметра пользователю не придется вводить ПИН-код или проходить другую проверку корневого обнаружения любого управляемого приложения Intune в течение периода времени, равного настроенной стоимости.

Этот формат параметра политики поддерживает положительное целое число.

Значение по умолчанию = 30 минут

Примечание: На Android ПИН-код совместно используют все управляемые intune приложения. Пин-код сброшен после того, как приложение покидает первый план на устройстве. Пользователю не придется вводить ПИН-код в любом приложении с управлением Intune, которое делится ПИН-кодом на время времени, определенного в этом параметре.

Дополнительные сведения о том, как несколько параметров защиты приложений Intune, настроенных в разделе Access к одному набору приложений и пользователей, работают на Android, см. в статье Intune MAM, часто задаваемые вопросы, и выборочно стирают данные с помощью действий политики доступа к политике защиты приложений в Intune.

Условный запуск

Настройка условных параметров запуска для установки требований безопасности входных данных для политики защиты приложений.

По умолчанию предоставляется несколько параметров с предварительно настроенными значениями и действиями. Вы можете удалить некоторые параметры, например версию Min OS. Вы также можете выбрать дополнительные параметры из раскрывающегося списка Выбрать один элемент.

- Сбросить ПИН-код — пользователь должен сбросить ПИН-код.

- Очистить данные — учетная запись пользователя, связанная с приложением, будет удалена с устройства.

Этот формат параметра политики поддерживает положительное целое число.

- Очистить данные (дни): по истечении указанного количества дней (значение определяется администратором) автономной работы приложение потребует от пользователя подключиться к сети и повторно пройти проверку подлинности. Если пользователь успешно проходит проверку, он может продолжать обращаться к своим данным, а значение периода автономности будет сброшено. Если пользователю не удастся проверить подлинность, приложение выполнит выборочное стирка учетной записи и данных пользователей. Дополнительные сведения см. в веб-сайте How to wipe only corporate data from Intune-managed apps.

- Блокировать доступ — блокирует запуск этого приложения на устройствах со снятой защитой или с административным доступом. Пользователь по-прежнему может использовать это приложение для личных задач, но для доступа к данным о работе или школе в этом приложении необходимо использовать другое устройство.

- Очистить данные — учетная запись пользователя, связанная с приложением, будет удалена с устройства.

- Заблокировать доступ — если мы подтвердили, что пользователь был отключен в Azure Active Directory, приложение заблокирует доступ к рабочим или учебным данным.

- Очистить данные — если мы подтвердили, что пользователь был отключен в Azure Active Directory, приложение выполнит выборочную очистку учетной записи и данных пользователей.

- Предостеречь . Пользователь увидит уведомление, если версия Android на устройстве не соответствует требованиям. Это уведомление можно отклонить.

- Блокировка доступа — пользователю будет заблокирован доступ, если версия Android на устройстве не соответствует этому требованию.

- Очистить данные — учетная запись пользователя, связанная с приложением, будет удалена с устройства.

- Предостеречь . Пользователь увидит уведомление, если версия Android на устройстве не соответствует требованиям. Это уведомление можно отклонить.

- Блокировка доступа — пользователю будет заблокирован доступ, если версия Android на устройстве не соответствует этому требованию.

- Очистить данные — учетная запись пользователя, связанная с приложением, будет удалена с устройства.

- Предупредить — пользователь получит уведомление, если версия приложения на устройстве не соответствует требованиям. Это уведомление можно отклонить.

- Блокировка доступа . Пользователь не может получить доступ, если версия приложения на устройстве не соответствует требованиям.

- Очистить данные — учетная запись пользователя, связанная с приложением, будет удалена с устройства.

Эта запись может встречаться несколько раз, при этом каждый экземпляр поддерживает отдельное действие.

Этот формат параметра политики поддерживает следующие форматы версий: major.minor, major.minor.build, major.minor.build.revision.

- Предостеречь . Пользователь увидит уведомление, если версия Android на устройстве не соответствует требованиям. Это уведомление можно отклонить.

- Блокировка доступа — пользователю будет заблокирован доступ, если версия Android на устройстве не соответствует этому требованию.

- Очистить данные — учетная запись пользователя, связанная с приложением, будет удалена с устройства.

- Разрешить указанные (Блокировка не указана) - Только устройства, которые соответствуют указанному производителю, могут использовать приложение. Все остальные устройства заблокированы.

- Разрешить указанные (очистить неуказанные) — учетная запись пользователя, связанная с приложением, будет удалена с устройства.

Базовая целостность указывает на общую целостность устройства. Проверку базовой целостности не проходят устройства с root-доступом, эмуляторы, виртуальные устройства и устройства с признаками несанкционированного доступа. Основная целостность & сертифицированных устройств рассказывает о совместимости устройства со службами Google. Эту проверку могут пройти только неизмененные устройства, сертифицированные корпорацией Google.

Если для условного запуска выбрана аттестация устройства SafetyNet, можно указать, что в качестве типа оценки используется аппаратный ключ. Наличие ключа с аппаратной поддержкой как типа оценки будет свидетельствовать о большей целостности для устройства. Устройства, не поддерживающие ключи с аппаратной поддержкой, будут блокироваться политикой MAM, если они являются целевыми для этого параметра. Аппаратный ключ обеспечивает более надежное корневое обнаружение в ответ на более новые типы средств и методов корневого обеспечения, которые не всегда могут быть надежно обнаружены только решением программного обеспечения. В APP аттестация оборудования будет включена путем установки типа обязательной оценки SafetyNet на клавишу с поддержкой оборудования после настройки аттестации устройства SafetyNet. Оборудование, основанное на проверке, использует компонент на основе оборудования, который поставляется с устройствами, установленными на Android 8.1 и более поздней версии. Устройства, которые были обновлены с предыдущей версии Android до Android 8.1, вряд ли будут иметь аппаратные компоненты, необходимые для аттестации с аппаратной поддержкой. Хотя этот параметр должен широко поддерживаться, начиная с устройств, поставляемых с Android 8.1, корпорация Майкрософт настоятельно рекомендует проверять каждое устройство отдельно, прежде чем широко применять этот параметр политики.

Важно: Устройства, которые не поддерживают этот тип оценки, будут заблокированы или уничтожены на основе действия аттестации устройства SafetyNet. Организациям, которые хотели бы использовать эту функцию, необходимо убедиться, что пользователи имеют поддерживаемые устройства. Дополнительные сведения о рекомендуемых устройствах Google см. в Enterprise рекомендуемых требований.

24.02.2017 ( 11.10.2020 ) | Антон Максимов | Комментарии

![Разрешения приложений в Android 6 и выше]()

Опасные разрешения

Если одно из разрешений в данной группе пользователь уже одобрил, все остальные разрешения из той же группы приложение получит автоматически — без нового запроса пользователю. Например, если приложение уже успело запросить и получить разрешение на чтение SMS, то впоследствии оно автоматически получит разрешение и на отправку SMS, и на прием MMS, и на все остальные разрешения из данной группы.

Календарь

- Просмотр событий в календаре (READ_CALENDAR).

- Изменение уже имеющихся в календаре событий и добавление новых (WRITE_CALENDAR).

Чем опасно: Если вы активно пользуетесь электронным ежедневником, то доступ к нему позволит узнать все о том, чем вы занимались в прошлом, занимаетесь сегодня и собираетесь заниматься в будущем, — настоящая находка для шпиона. Также какое-нибудь криво написанное приложение может нечаянно стереть важные встречи из календаря.

Камера

- Использование камеры (CAMERA) — возможность делать фотографии и записывать видео.

Чем опасно: Приложение сможет в любой момент сделать фото или записать видео, не предупреждая вас об этом.

Контакты

- Чтения контактов (READ_CONTACTS).

- Изменение имеющихся или добавление новых контактов (WRITE_CONTACTS).

- Доступ к списку аккаунтов (GET_ACCOUNTS).

Местоположение

- Доступ к примерному местоположению (ACCESS_COARSE_LOCATION) — на основе данных о базовых станциях мобильной сети и точках доступа Wi-Fi.

- Доступ к точному местоположению (ACCESS_FINE_LOCATION) — на основе данных GPS.

Чем опасно: Позволяет приложению следить за всеми вашими перемещениями. Например, жулики могут узнать, что вы уехали в отпуск, и попробовать наведаться к вам домой.

Микрофон

Чем опасно: Приложение сможет вести аудиозапись всего, что происходит рядом со смартфоном. Всех ваших разговоров. Не только по телефону.

Телефон

- Чтение состояния телефона (READ_PHONE_STATE), в том числе вашего телефонного номера, данных сотовой сети, статуса исходящих звонков и так далее.

- Совершение звонков (CALL_PHONE).

- Чтение списка вызовов (READ_CALL_LOG).

- Изменение списка вызовов (WRITE_CALL_LOG).

- Добавление голосовой почты (ADD_VOICEMAIL).

- Использование IP-телефонии (USE_SIP).

- Управление исходящими звонками (PROCESS_OUTGOING_CALLS), в том числе просмотр номера, на который вы в данный момент звоните, возможность завершить звонок или переадресовать его на другой номер.

Сенсоры

- Доступ к данным от датчиков состояния здоровья (BODY_SENSORS), таким как пульсомер.

Чем опасно: Разрешает приложению следить за тем, что происходит с вашим телом, используя информацию от датчиков соответствующей категории, если они у вас есть и вы ими пользуетесь (встроенные в смартфон датчики движения не входят в эту категорию).

Память

- Чтение из памяти или карты памяти (READ_EXTERNAL_STORAGE).

- Запись в память или на карту памяти (WRITE_EXTERNAL_STORAGE).

Чем опасно: Предоставляет приложению возможность читать, изменять и удалять любые ваши файлы, хранящиеся в памяти смартфона.

Как настроить разрешения приложений

Стоит внимательно относиться к запрашиваемым приложением разрешениям. Если игра или приложение для обработки фотографий запрашивают доступ к вашему текущему местоположению, это, скорее всего, ненормально — таким приложениям данная информация ни к чему. А вот навигационному приложению GPS действительно нужен — но, в свою очередь, совершенно незачем давать ему доступ к контактам или SMS, например.

Если права, которые запрашивает приложение, выглядят слишком подозрительно, лучше такое приложение вовсе не устанавливать

В случае если права, которые запрашивает приложение, выглядят слишком подозрительно, лучше такое приложение вовсе не устанавливать. Или можно просто не разрешить ему доступ к тем функциям и данным, которыми вы не хотите делиться.

![Запрос приложением разрешений на работу со звонками на устройстве Android 6.0.1]()

Кроме того, список выданных разрешений можно в любой момент проверить и изменить в настройках операционной системы. Чтобы это сделать, перейдите в Настройки —> Приложения.

![Кроме того, список выданных разрешений можно в любой момент проверить и изменить в настройках операционной системы.]()

Дальше есть два варианта. Во-первых, можно посмотреть все разрешения, выданные конкретному приложению: для этого нажмите на название интересующего вас приложения и выберите пункт Разрешения.

![Можно посмотреть все разрешения, выданные конкретному приложению]()

![Узнать, какие приложения были бы не прочь запросить у вас доступ к контактам и каким он уже разрешен]()

Особые права

Специальные возможности (Accessibility)

Наличие этих прав в приложении позволяет ему упростить использование приложения или устройства для пользователей с ограничениями, такими как слабое зрение или проблемы со слухом. Но в то же время система Android устроена таким образом, что тот же набор возможностей оказывается очень удобным инструментом для вредоносных приложений.

Обладая этими правами, троянцы могут перехватывать данные из других приложений, в том числе вводимый пользователем текст. Кроме того, используя эти возможности, зловреды могут даже покупать приложения в Google Play Store.

Приложение для работы с SMS по умолчанию

Многие троянцы пытаются стать приложением для работы с SMS по умолчанию, ведь это позволяет им не только читать SMS, но и скрывать их от пользователя, даже в современных версиях Android. Например, это может понадобиться троянцам для того, чтобы перехватывать одноразовые коды для подтверждения банковских транзакций.

Права на отображение своего окна поверх других приложений

Обладая этими правами, троянцы могут показывать свои фишинговые окна поверх других приложений, например мобильных банков или социальных сетей. Вам кажется, что вы вводите свои логин и пароль в окно настоящего приложения — а на самом деле это происходит в фальшивом окне, созданном троянцем, и данные учетной записи утекают к злоумышленникам.

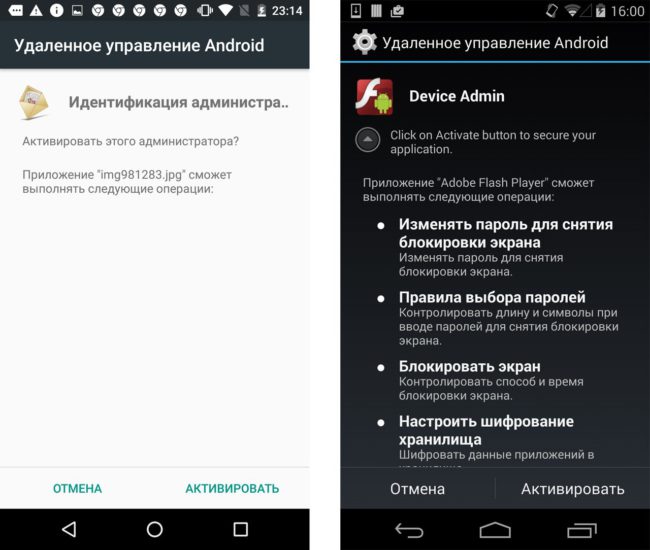

Права администратора устройства

Обладая этими правами, приложение может среди прочего сменить пароль, заблокировать камеру или даже удалить все данные с устройства. Многие троянцы запрашивают эти права, так как приложение, которое является администратором устройства, гораздо сложнее удалить.

![Примеры запроса приложением прав администратора]()

Права суперпользователя

Это самые опасные права. В штатном режиме получение приложением таких прав в Android не предусмотрено, но некоторые троянцы умеют сами получать права суперпользователя, эксплуатируя уязвимости в системе. Самое неприятное, что наличие у приложения прав суперпользователя обесценивает все остальные защитные механизмы: воспользовавшись этими правами, зловред может совершить любое действие в системе, вне зависимости от того, какие ему выданы разрешения.

Стоит отметить, что даже новая система работы с разрешениями, появившаяся в Android 6, не защищает от зловредов, она лишь предоставляет пользователю возможность предотвратить потерю данных или денег. Например, троянец Gugi настойчиво запрашивает у пользователя права на перекрытие других приложений, обосновывая это необходимостью работы с окнами. Получив же эти права, троянец блокирует работу устройства своим окном до тех пор, пока не получит все остальные необходимые ему права.

Заключение

Не всем приложениям стоит разрешать делать на смартфоне все, что они хотят. А некоторые разрешения лучше вообще не давать — благо Android 6 и новее это позволяет.

Тем не менее бывают такие приложения, которым действительно нужно очень много разных прав. Например, антивирусным программам, чтобы нормально работать, иметь возможность сканировать систему и проактивно защищать от угроз, требуется не только разрешение на доступ к файлам, но и еще много чего.

Однако слепо раздавать разрешения нельзя даже тем приложениям, которым вы доверяете. Просто перед тем, как дать эти разрешения, подумайте, действительно ли они нужны данному конкретному приложению.

![Удалить разрешения для приложений на Android]()

Когда кто-нибудь впервые использует Android устройства, самое нормальное, что они начинают устанавливать десятки приложений для своей повседневной жизни и принимают все необходимые разрешения для его использования (камера, контакты, микрофон и т. д.). Даже во многих других случаях есть люди, которые оставляют несколько установленных приложений, которые они перестали использовать некоторое время назад.

Основная проблема здесь в том, что выдаются всевозможные разрешения, на которые в большинстве случаев не обращают особого внимания. Но в случае предоставления определенных разрешений или просто наличия определенных подозрений относительно всех предоставленных привилегий всегда есть возможность удалить разрешения .

Важность контроля разрешений

Всегда контролируйте разрешения, которые предоставляются различным приложениям, которые в конечном итоге устанавливаются на мобильный телефон. Факт, который должен иметь фундаментальное значение, потому что он может повлиять на нашу конфиденциальность и безопасность . И хотя на первый взгляд это просто, не все тратят на это время.

![permisos android]()

Многие эксперты по безопасности обращают внимание на эту проблему. И по этой причине сам Google запустил различные автоматические инструменты для управления этим аспектом. Итак, сегодня, когда вы загружаете любое приложение, найденное на Гугл игры, вы сможете увидеть всю информацию или функции, к которым указанное приложение будет иметь доступ . То есть мы увидим разрешения, которые мы собираемся предоставить указанному приложению, которое мы установим на наш смартфон.

Большое изменение в управлении

В старых версиях Android пользователь мог просмотреть эти разрешения и решить, устанавливать приложение или нет, все будет зависеть от того, что каждый считает подходящим. Но, начиная с Android 6.0 Marshwallow, любой пользователь мог выбирать, какие разрешения принимать при первом запуске приложения на своем мобильном телефоне.

![приложение permisos для Android 11]()

Однако одним из событий, изменивших ландшафт разрешений, стало появление Android 10. С этого момента появились разрешения на удаление. И это то, что вместо предоставление разрешения приложению чтобы получить доступ к вашему местоположению или микрофону во время установки приложения, вы можете предоставить временное разрешение, пока приложение используется.

И это еще не все, так как из версии Android 11 , даются разрешения для расположения на переднем или заднем плане. Хотя Google продолжает придерживаться своей политики ограничения доступа к особым разрешениям в Android 11. Так, например, пользователи не могут дать вам разрешение на доступ к местоположению в фоновом режиме обычным способом, но должны будут сделать это в настройках сама система.

Как отключить разрешения

Самый простой способ узнать, какие разрешения были предоставлены, заключается в следующем. Придется сразу открыть список всех разрешения, которые есть на устройстве Android , например, датчики тела, местоположение, микрофон . После этого мы узнаем, сколько приложений, установленных на нашем мобильном телефоне, имеют доступ к этому конкретному разрешению. И дело в том, что этот метод - самый быстрый способ узнать, какие разрешения есть у приложений.

![Permisos apps android]()

Однако есть еще один немного более длинный способ, с помощью которого мы увидим приложение за приложением, какие разрешения мы предоставили. А это следующее:

Изменить настройки разрешений

Как мы уже упоминали ранее, разрешения можно изменить в любое время и установить необходимое разрешение. Следовательно, помимо предоставления всех разрешений, запрашиваемых любым приложением, может быть предоставлено разрешение, которое требуется каждому пользователю в конкретный момент. Что в этом положительного? Хорошо, мы будем избегать предоставления разрешений приложению сомнительного origin, который всегда запрашивает доступ к камере, местоположению или мультимедийному контенту нашего терминала.

![Приложение Permisos для Android 11]()

- Всегда разрешено.

- Допускается при ношении.

- Всегда спрашивай.

- Отрицать.

Разрешения могут меняться в установленных приложениях

Многие пользователи не знают, что разрешения установленных приложений могут меняться со временем. Это будет зависеть от того, есть ли у вас автоматические обновления приложений активируется.

Если у вас Android, превосходящий Marshmallow, который будет наиболее распространенным, вам не нужно будет просматривать или принимать изменения разрешений для обновления приложения. Это означает, что в первый раз, когда вы собираетесь использовать функцию приложения, которая использует новое разрешение, она предоставит вам возможность разрешить или запретить использование этих данных или этих функций .

Хотя иногда лучше проверять каждое обновление вручную, чтобы гарантировать, что они не смогут нарушить нашу конфиденциальность. Поэтому важно регулярно контролировать эти обновления и разрешения.

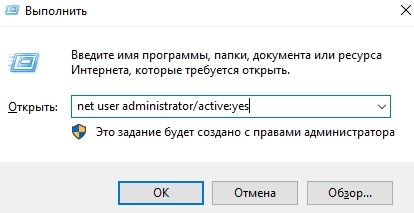

Почему нельзя удалить или изменить папку?

Существует несколько ситуаций, при которых пользователь не может изменить или удалить необходимый файл.

![screenshot_1]()

- у юзера отсутствуют соответствующие права и разрешения;

- нет возможности произвести нужные операции потому, что данный элемент используется в текущий момент;

- возникли неисправности или ошибки во внутренних блоках операционной системы персонального устройства (стационарного или портативного).

Если выяснить причину не удается, можно попробовать несколько вариантов решения вопроса поочередно.

Внимание! При изменении наименований или реестровых данных необходимо точно следовать указанным инструкциям. Некорректная обработка может привести к дополнительным и более серьезным ошибкам.

![screenshot_2]()

Решение проблемы

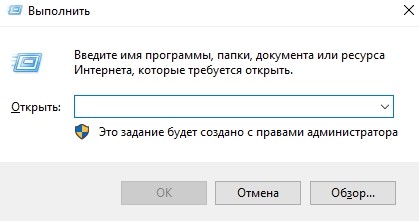

Права администратора

При создании нового аккаунта пользователь получает профиль с ограниченным набором действующих прав, которые не позволяют вносить корректировки в корневые реестры ПК. Чтобы получить необходимый доступ, требуется выполнить следующие шаги:

![screenshot_3]()

![screenshot_4]()

![screenshot_5]()

Изменение владельца

Если у пользователя отсутствует требуемый доступ к правам, позволяющим осуществить удаление или изменение отдельной папки, инструкция такова:

- вызвать режим контекстного меню (кликнуть правой кнопки мышки по элементу);

![screenshot_6]()

![screenshot_7]()

![screenshot_8]()

![screenshot_9]()

![screenshot_10]()

![screenshot_11]()

Установка разрешения для учетной записи

Установленная учетка не разрешает владельцу корректировать файлы других пользователей. При этом допустим просмотр документов через профиль администратора.

Инструкция по выполнению настроек:

![screenshot_12]()

![screenshot_13]()

![screenshot_14]()

Если нужный аккаунт уже включен в список, можно выбрать отдельные функции и дополнения.

Пользователи постоянно сталкиваются с различного рода ошибками и неисправностями. Если необходим дополнительный доступ для управления папками, используют функцию расширения прав или вариант смены владельца элемента. Инструкции несложные, можно выполнить в домашних условиях.

![Настройка Windows 10, если не удалось обнаружить параметры прокси этой сети]()

![А вы знали, что можно запросить у Google данные, которые они на вас лично накопали: инструкция]()

![Почему не открываются папки на Рабочем столе и 9 способов решения в ОС Windows 10]()

![Меняем разрешение экрана Windows 10]()

![Как изменить разрешение, не заходя в игру]()

![Как узнать разрешение экрана и посмотреть параметры на ОС Windows 10]()

![Стоить ли покупать телевизор 4K]()

![Как перенести контакты с Айфона на Андроид]()

![]()

Здравствуйте. Речь идет об обращении к странице не через поиск, а по прямой ссылке. То есть, если у кого-то есть ссылка на аккаунт, то он без проблем может перейти на страницу, да только получит минимальную информацию.

Добрый день! Хотела уточнить по поводу первой части статьи. Если заблокированный пользователь не может найти автора видео в поиске и подписаться на него, то как он сможет увидеть количество подписчиков и лайки?? поясните пожалуйста

Спасибо пользователю Константину с моноблоком с-22. у меня моноблок аcer с-24 и только его совет с fn-Esc помог. спс огромное . так как в биосе тоже нету не чего и по другому не чего не работало

Здравствуйте. Увы, этой информации мало, чтобы сказать причину. Предполагаю, что у Вас просто сбилась настройка микрофона по умолчанию. В таком случае кликните ПКМ по значку динамика в трее (правая нижняя часть экрана) и выберите "Записывающие устройства". Перейдите во вкладку "Запись", кликните ПКМ по Вашему микрофону и выберите "Использовать по умолчанию". Также, если у Вас материнская плата ASUS, то попробуйте вытащить и вставить штекер микрофона в AUX. В таком случае должно открыться окно настройки нового устройства. Есть еще много решений, но мне нужно уточнить некоторые моменты. У Вас два входа для наушников и микрофона или один универсальный (часто используется в ноутах)? Микрофон не работает только в дискорд? Проверьте его в онлайн сервисе, например, webcammictest. Работает ли этот микрофон при подключении к другому компьютеру?

Здравствуйте. Благодарим за фидбек. Вы правы, CVV2 вообще не привязывается к информации на магнитной ленте и чипе, а только пишется поверх карты. Статью исправили :) А вообще, не удивительно, что эту ошибку не заметили во время публикации. Дело в том, что на магнитных картах хранилась CVV (без двойки) информация, а с современных чипов считывается iCVV (он же динамический "CVV"). В общем, меняется всего один символ, трудно не запутаться.

Уважаемый модератор. Я не сторонник NFC, но. Скажите, по какому протоколу банковская карточка передает код CVV2? Вы вообще в курсе, что этот код ВООБЩЕ никак не передается?

Читайте также: