Какие вирусы используют протоколы и возможности локальных и глобальных компьютерных сетей

Обновлено: 25.06.2024

Аннотация: В лекции рассмотрены виды программно-математического воздействия: троянские кони, вирусы, сетевые черви. Особенности их функционирования, проникновения, основные свойства и классификация. В конце лекции приведен анализ трех наиболее популярных средств защиты информации: антивирусных программ, межсетевых экранов и систем обнаружения вторжений.

Вредоносные программы и их классификация

Программно-математическое воздействие - это воздействие на защищаемую информацию с помощью вредоносных программ .

Вредоносная программа - программа, предназначенная для осуществления несанкционированного доступа к информации и (или) воздействия на информацию или ресурсы информационной системы[10.1]. Иными словами вредоносной программой называют некоторый самостоятельный набор инструкций, который способен выполнять следующее:

- скрывать свое присутствие в компьютере;

- обладать способностью к самоуничтожению, маскировкой под легальные программы и копирования себя в другие области оперативной или внешней памяти;

- модифицировать (разрушать, искажать) код других программ;

- самостоятельно выполнять деструктивные функции – копирование, модификацию, уничтожение, блокирование и т.п.

- искажать, блокировать или подменять выводимую во внешний канал связи или на внешний носитель информацию.

Основными путями проникновения вредоносных программ в АС, в частности, на компьютер, являются сетевое взаимодействие и съемные носители информации (флешки, диски и т.п.). При этом внедрение в систему может носить случайный характер.

Основными видами вредоносных программ являются:

- программные закладки;

- программные вирусы;

- сетевые черви ;

- другие вредоносные программы, предназначенные для осуществления НСД.

К программным закладкам относятся программы и фрагменты программного кода, предназначенные для формирования недекларированных возможностей легального программного обеспечения.

Недекларированные возможности программного обеспечения – функциональные возможности программного обеспечения, не описанные в документации[10.2]. Программная закладка часто служит проводником для других вирусов и, как правило, не обнаруживаются стандартными средствами антивирусного контроля.

Закладки иногда делят на программные и аппаратные, но фактически все закладки – программные, так как под аппаратными закладками подразумеваются так называемые прошивки.

Программные закладки различают в зависимости от метода их внедрения в систему:

- программно-аппаратные. Это закладки, интегрированные в программно-аппаратные средства ПК ( BIOS , прошивки периферийного оборудования);

- загрузочные. Это закладки, интегрированные в программы начальной загрузки (программы- загрузчики ), располагающиеся в загрузочных секторах ;

- драйверные. Это закладки, интегрированные в драйверы (файлами, необходимые операционной системе для управления подключенными к компьютеру периферийными устройствами);

- прикладные. Это закладки, интегрированные в прикладное программное обеспечение (текстовые редакторы, графические редакторы, различные утилиты и т.п.);

- исполняемые. Это закладки, интегрированные в исполняемые программные модули. Программные модули чаще всего представляют собой пакетные файлы, которые состоят из команд операционной системы, выполняемых одна за другой, как если бы их набирали на клавиатуре компьютера;

- закладки-имитаторы. Это закладки, которые с помощью похожего интерфейса имитируют программы, в ходе работы которых требуется вводить конфиденциальную информацию;

Для выявления программных закладок часто используется качественный подход, заключающийся в наблюдении за функционированием системы, а именно:

Существуют также диагностические методы обнаружения закладок. Так, например, антивирусы успешно находят загрузочные закладки. С инициированием статической ошибки на дисках хорошо справляется Disk Doctor, входящий в распространенный комплекс утилит Norton Utilities. К наиболее распространенным программным закладкам относится " троянский конь ".

Троянским конем называется:

- программа, которая, являясь частью другой программы с известными пользователю функциями, способна втайне от него выполнять некоторые дополнительные действия с целью причинения ему определенного ущерба;

- программа с известными ее пользователю функциями, в которую были внесены изменения, чтобы, помимо этих функций, она могла втайне от него выполнять некоторые другие (разрушительные) действия.

Перечислим основные виды троянских программ и их возможности:

Абсолютно все программные закладки, независимо от метода их внедрения в компьютерную систему, срока их пребывания в оперативной памяти и назначения, имеют одну общую черту: обязательное выполнение операции записи в оперативную или внешнюю память системы. При отсутствии данной операции никакого негативного влияния программная закладка оказать не может.

Вирус (компьютерный, программный) – исполняемый программный код или интерпретируемый набор инструкций, обладающий свойствами несанкционированного распространения и самовоспроизведения. Созданные дубликаты компьютерного вируса не всегда совпадают с оригиналом, но сохраняют способность к дальнейшему распространению и самовоспроизведению. Таким образом, обязательным свойством программного вируса является способность создавать свои копии и внедрять их в вычислительные сети и/или файлы, системные области компьютера и прочие выполняемые объекты. При этом дубликаты сохраняют способность к дальнейшему распространению.

Жизненный цикл вируса состоит из следующих этапов:

- Проникновение на компьютер

- Активация вируса

- Поиск объектов для заражения

- Подготовка вирусных копий

- Внедрение вирусных копий

Классификация вирусов и сетевых червей представлена на рисунке 10.1.

Вирусный код загрузочного типа позволяет взять управление компьютером на этапе инициализации, еще до запуска самой системы. Загрузочные вирусы записывают себя либо в в boot-сектор, либо в сектор, содержащий системный загрузчик винчестера , либо меняют указатель на активный boot-сектор. Принцип действия загрузочных вирусов основан на алгоритмах запуска ОС при включении или перезагрузке компьютера: после необходимых тестов установленного оборудования (памяти, дисков и т. д.) программа системной загрузки считывает первый физический сектор загрузочного диска и передает управление на А:, С: или CD-ROM, в зависимости от параметров, установленных в BIOS Setup .

В случае винчестера управление получает программа, расположенная в MBR винчестера . Она анализирует таблицу разбиения диска (Disk Partition Table ), вычисляет адрес активного boot-сектора (обычно этим сектором является boot-сектор диска С:), загружает его в память и передает на него управление. Получив управление, активный boot-сектор винчестера проделывает те же действия, что и boot-сектор дискеты.

При заражении дисков загрузочные вирусы подставляют свой код вместо какой-либо программы, получающей управление при загрузке системы. Принцип заражения, таким образом, одинаков во всех описанных выше способах: вирус "заставляет" систему при ее перезапуске считать в память и отдать управление не оригинальному коду загрузчика , а коду вируса.

Пример: Вредоносная программа Virus .Boot. Snow .a записывает свой код в MBR жесткого диска или в загрузочные сектора дискет. При этом оригинальные загрузочные сектора шифруются вирусом. После получения управления вирус остается в памяти компьютера (резидентность) и перехватывает прерывания. Иногда вирус проявляет себя визуальным эффектом - на экране компьютера начинает падать снег.

Файловые вирусы – вирусы, которые заражают непосредственно файлы. Файловые вирусы можно разделить на три группы в зависимости от среды, в которой распространяется вирус:

- файловые вирусы – работают непосредственно с ресурсами операционной системы. Пример: один из самых известных вирусов получил название "Чернобыль". Благодаря своему небольшому размеру (1 Кб) вирус заражал PE-файлы таким образом, что их размер не менялся. Для достижения этого эффекта вирус ищет в файлах "пустые" участки, возникающие из-за выравнивания начала каждой секции файла под кратные значения байт. После получения управления вирус перехватывает IFS API, отслеживая вызовы функции обращения к файлам и заражая исполняемые файлы. 26 апреля срабатывает деструктивная функция вируса, которая заключается в стирании Flash BIOS и начальных секторов жестких дисков. Результатом является неспособность компьютера загружаться вообще (в случае успешной попытки стереть Flash BIOS ) либо потеря данных на всех жестких дисках компьютера.

- Макровирусы – вирусы, написанные на макроязыках, встроенных в некоторые системы обработки данных (текстовые редакторы, электронные таблицы и т.п.). Самыми распространенными являются вирусы для программ Microsoft Office. Для своего размножения такие вирусы используют возможности макроязыков и при их помощи переносят себя (свои копии) из одного документа в другой.

Для существования макровирсуов в конкретном редакторе встроенный в него макроязык должен обладать следующими возможностями:

- привязка программы на макроязыке к конкретному файлу;

- копирование макропрограмм из одного файла в другой;

- получение управления макропрограммой без вмешательства пользователя (автоматические или стандартные макросы).

Данным условиям удовлетворяют прикладные программы Microsoft Word, Excel и Microsoft Access. Они содержат в себе макроязыки: Word Basic, Visual Basic for Applications. Современные макроязыки обладают вышеперечисленными особенностями с целью предоставления возможности автоматической обработки данных.

Большинство макровирусов активны не только в момент открытия ( закрытия) файла , но до тех пор, пока активен сам редактор. Они содержат все свои функции в виде стандартных макросов Word/Excel/Office. Существуют, однако, вирусы, использующие приемы скрытия своего кода и хранящие свой код в виде не макросов. Известно три подобных приема, все они используют возможность макросов создавать, редактировать и исполнять другие макросы. Как правило, подобные вирусы имеют небольшой макрос-загрузчик вируса, который вызывает встроенный редактор макросов, создает новый макрос, заполняет его основным кодом вируса, выполняет и затем, как правило, уничтожает (чтобы скрыть следы присутствия вируса). Основной код таких вирусов присутствует либо в самом макросе вируса в виде текстовых строк (иногда – зашифрованных), либо хранится в области переменных документа[10.3].

Основные деструктивные действия, выполняемые вирусами и червями :

- загрузка каналов связи

- атаки " отказ в обслуживании "

- потеря данных

- нарушение работы ПО

- загрузка ресурсов компьютера

- хищение информации.

Помимо всего вышеописанного, существуют вирусы комбинированного типа, которые объединяют в себе свойства разных типов вирусов, например, файлового и загрузочного. В виде примера приведем популярный в минувшие годы файловый загрузочный вирус под названием "OneHalf". Этот вирусный код, оказавшись в компьютерной среде операционной системы "MS-DOS" заражал основную запись загрузки. В процессе инициализации компьютера он шифровал секторы основного диска, начиная с конечных. Когда вирус оказывается в памяти, он начинает контролировать любые обращения к шифровальным секторам и может расшифровать их таким образом, что все программы будут работать в штатном режиме. Если вирус "OneHalf" просто стереть из памяти и сектора загрузки, то информация, записанная в шифровальном секторе диска, станет недоступной. Когда вирус зашифровывает часть диска, он предупреждает об этом следующей надписью: " Dis is one half , Press any key to continue. ". После этих действий он ждет, когда вы нажмете на любую кнопку и продолжите ра ботать. В вирусе "OneHalf" использованы разные маскировочные механизмы. Он считается невидимым вирусом и выполняет полиморфные алгоритмические функции. Обнаружить и удалить вирусный код "OneHalf" весьма проблематично, потому что, его могут увидеть не все антивирусные программы.

На этапе подготовки вирусных копий современные вирусы часто используют методы маскировки копий с целью затруднения их нахождения антивирусными средствами[10.4]:

- Шифрование — вирус состоит из двух функциональных кусков: собственно вирус и шифратор . Каждая копия вируса состоит из шифратора , случайного ключа и собственно вируса, зашифрованного этим ключом.

- Метаморфизм — создание различных копий вируса путем замены блоков команд на эквивалентные, перестановки местами кусков кода, вставки между значащими кусками кода "мусорных" команд, которые практически ничего не делают.

Сочетание этих двух технологий приводит к появлению следующих типов вирусов.

- Шифрованный вирус — вирус, использующий простое шифрование со случайным ключом и неизменный шифратор . Такие вирусы легко обнаруживаются по сигнатуре шифратора .

- Метаморфный вирус — вирус, применяющий метаморфизм ко всему своему телу для создания новых копий.

- Полиморфный вирус — вирус, использующий метаморфный шифратор для шифрования основного тела вируса со случайным ключом. При этом часть информации, используемой для получения новых копий шифратора также может быть зашифрована. Например, вирус может реализовывать несколько алгоритмов шифрования и при создании новой копии менять не только команды шифратора , но и сам алгоритм.

Червь — тип вредоносных программ , распространяющихся по сетевым каналам, способных к автономному преодолению систем защиты автоматизированных и компьютерных сетей, а также к созданию и дальнейшему распространению своих копий, не всегда совпадающих с оригиналом, и осуществлению иного вредоносного воздействия. Самым знаменитым червем является червь Moriss, механизмы работы которого подробно описаны в литературе. Червь появился в 1988 году и в течение короткого промежутка времени парализовал работу многих компьютеров в Интернете. данный червь является "классикой" вредоносных программ , а механизмы нападения, разработанные автором при его написании, до сих пор используются злоумышленниками. Moriss являлся самораспространяющейся программой, которая распространяла свои копии по сети, получая привилегированные права доступа на хостах сети за счет использования уязвимостей в операционной системе. Одной из уязвимостей, использованных червем, была уязвимая версия программы sendmail (функция "debug" программы sendmail, которая устанавливала отладочный режим для текущего сеанса связи), а другой - программа fingerd (в ней содержалась ошибка переполнения буфера ). Для поражения систем червь использовал также уязвимость команд rexec и rsh, а также неверно выбранные пользовательские пароли.

На этапе проникновения в систему черви делятся преимущественно по типам используемых протоколов:

Мы перечислили наиболее распространенные категории сетевых червей , на практике их значительно больше. Например, в настоящее время всё большую "популярность" приобретают мобильные черви и черви , распространяющие свои копии через общие сетевые ресурсы. Последние используют функции операционной системы, в частности, перебирают доступные сетевые папки, подключаются к компьютерам в глобальной сети и пытаются открыть их диски на полный доступ. Отличаются от стандартных сетевых червей тем, что пользователю нужно открыть файл с копией червя, чтобы активизировать его.

По деструктивным возможностям вирусы и сетевые черви можно разделить на:

- безвредные, т. е. никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения);

- неопасные, влияние которых ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и прочими эффектами;

- опасные вирусы, которые могут привести к серьезным сбоям в работе компьютера;

- очень опасные — в алгоритм их работы заведомо заложены процедуры, которые могут вызвать потерю программ, уничтожить данные, стереть необходимую для работы компьютера информацию, записанную в системных областях памяти, и даже, как гласит одна из непроверенных компьютерных легенд, способствовать быстрому износу движущихся частей механизмов — вводить в резонанс и разрушать головки некоторых типов винчестеров .

Но даже если в алгоритме вируса не найдено ветвей, наносящих ущерб системе, этот вирус нельзя с полной уверенностью назвать безвредным, так как проникновение его в компьютер может вызвать непредсказуемые и порой катастрофические последствия. Ведь вирус, как и всякая программа, имеет ошибки, в результате которых могут быть испорчены как файлы, так и сектора дисков (например, вполне безобидный на первый взгляд вирус DenZuk довольно корректно работает с 360-килобайтовыми дискетами, но может уничтожить информацию на дискетах большего объема). До сих пор попадаются вирусы, определяющие СОМ или ЕХЕ не по внутреннему формату файла, а по его расширению. Естественно, что при несовпадении формата и расширения имени файл после заражения оказывается неработоспособным. Возможно также "заклинивание" резидентного вируса и системы при использовании новых версий DOS, при работе в Windows или с другими мощными программными системами.

Если проанализировать всё вышесказанное, то можно заметить схожесть сетевых червей и компьютерных вирусов , в частности, полное совпадение жизненного цикла и самотиражирование. Основным отличием червей от программных вирусов является способность к распространению по сети без участия человека. Иногда сетевых червей относят к подклассу компьютерных вирусов .

В связи с бурным развитием Интернета и информационных технологий количество вредоносных программ и вариантов их внедрения в информационную систему неустанно растет. Наибольшую опасность представляют новые формы вирусов и сетевых червей , сигнатуры которых не известны производителям средств защиты информации . В настоящее время всё большую популярность получают такие методы борьбы, как анализ аномального поведения системы и искусственные иммунные системы, позволяющие обнаруживать новые формы вирусов.

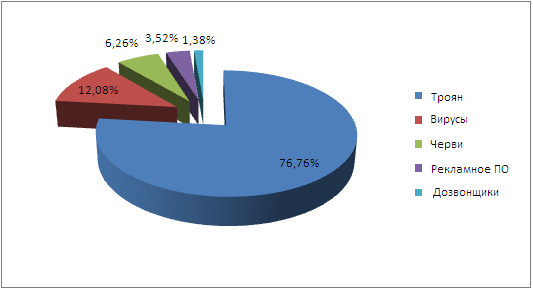

Согласно аналитическому отчету о вирусной активности компании Panda Security за 3 квартал 2011 года соотношение созданных вредоносных программ имело вид, представленный на рисунке 10.2.

То есть три из четырех новых образцов программного обеспечения оказались троянами , на втором месте – вирусы. Если раньше вредоносное программное обеспечение создавалось чаще всего в экспериментальных или "шуточных"целях и являлось скорее актом кибервандализма, то теперь это мощное оружие для получения материальной или иной выгоды, приобретающее скорее характер киберпреступности .

В любом случае вредоносные программы способны наносить значительный ущерб, реализуя угрозы целостности, конфиденциальности и доступности информации, о которых мы говорили ранее. Наиболее популярным методом борьбы с ними является установка средств антивирусной защиты .

Интернет-червь (worm) – вид сетевого вредоносного программного обеспечения (ВПО). Оно стремительно расползается по компьютерным сетям параллельно с их развитием. Рассмотрим, что такое сетевые черви, как они проникают в компьютеры. Разберёмся с классификацией, способами предотвращения заражения ПК такими вредоносами.

Компьютерный вирус червь: что это

Самый распространённый сетевой вирус – это червь. Он способен к самокопированию – созданию собственных копий и самораспространению по сетевым каналам, полагаясь на дыры и сбои в безопасности сетевых протоколов. Каждый заражённый компьютер использует в качестве хоста для дальнейшей рассылки самого себя – инфицированные ПК становятся рассадниками вирусов – сканируют сеть и ищут способы дальнейшего распространения. Черви размножаются рекурсивно – каждая копия способна копировать сама себя, при этом наблюдается экспоненциальный рост зараженных компьютеров.

Одним из первых червей считают разработку аспиранта Корнельсского университета Морриса, поразившую свыше 6000 компьютеров в сети ARPANET в 1988 году. Иногда первопроходцем называют Creeper, созданный в конце 1970-х. Он способен выходить в сеть и записывать собственные копии на удалённых ПК.

Наносимый вред

Вредоносный код заточен не только под самокопирование и распространение. В нём заложены алгоритмы для нанесения вреда пользователю или получения пользы злоумышленником. Например, это удаления файлов, шифрования данных с целью приобретения кода дешифровки, извлечение и отправка разработчику конфиденциальной информации: пароли, номера карточек, документы, содержимое адресных книг.

Встречаются интернет-черви, устанавливающие бэкдор. Тот позволяет удалённо управлять заражённым компьютером, примыкая его к ботнетам. Такие компьютеры-зомби – используются для организации сетевых атак. Разработанные для нанесения вреда промышленности вирусы способны уничтожать или нарушать работу крупных производственных и правительственных сетей. Пример такого сетевого вируса – Stuxnet.

Каналы распространения

- Уязвимости в безопасности компьютерных сетей, протоколов, ошибки администрирования и программного кода. Путешествуют по сети без участия пользователя. Такой была разработка Моррисона.

- Социальная инженерия – провокация пользователя на запуск замаскированной вредоносной программы любыми способами, преимущественно обманом. Часто черви подаются под видом взломанного коммерческого или бесплатного программного обеспечения, в почтовых рассылках.

Некоторые черви распространяются в письмах в виде скриптов, выполнение которых приводит к активации вредоноса.

Примеры и классификация сетевых вирусов

- Эксплойта – кода, позволяющего проникнуть на ПК, используя дыры в его безопасности.

- Тела (полезная нагрузка) – части, которая выполняет противоправные действия.

Резидентные черви распространяются через уже работающие приложения, динамичные библиотеки, сами запускаться не способны.

Нерезидентные – после заражения ПК записываются на диск, могут самостоятельно запускаться. Эксплойт содержит в себе код для загрузки тела червя по сети. Скачанный исполняемый файл сканирует сеть для поиска жертв, распространяется без чьего-либо вмешательства.

Различают следующие виды сетевых червей:

Существуют так называемые полезные черви, например, устанавливающие все обновления для операционной системы без разрешения и ведома пользователя.

Worm – разновидность вируса, способная к саморазмножению, в отличие от него распространяется по сети, поражая удалённые хосты.

Контрмеры

- Используйте антивирусное ПО со встроенным брандмауэром или антивирус и отдельный файрвол.

- Не переходите по ссылкам, не скачивайте и не запускайте программы, скрипты, пришедшие на почту или в мессенджер из неизвестных адресов.

- Регулярно обновляйте программное обеспечение: приложения и операционную систему, антивирусные базы.

- Не загружайте приложения с недостоверных источников (чаты, торрент-трекеры, софтпорталы), используйте только официальные сайты ПО.

- При прямом заходе на ресурсы социальных сетей и сайты, где совершаете оплату онлайн, внимательно проверяйте введённый адрес во избежание посещения фишинговых веб-страниц.

Тесты

- Через интернет.

- Посредством съёмных накопителей.

- Через компьютерную сеть.

- По локальной сети.

Какие характеристики описывают программу червь:

Сетевые вирусы - самая распространенная компьютерная болезнь. Эти вирусы способны самостоятельно передавать свой код на удаленный сервер, при этом они обладают возможностью также самостоятельно запустить зараженный файл. Такие вредители активно распространяются в локальных и глобальных сетях, они жестоко перебирают все локальные диски и сетевые диски с правом доступа и копируются туда под случайным именем. Опасность сетевых паразитов в том, что они по определенным датам активизируются и уничтожают файлы на Вашем зараженном компьютере.

Вложенные файлы: 1 файл

Сетевые вирусы.doc

Сетевые вирусы - самая распространенная компьютерная болезнь. Эти вирусы способны самостоятельно передавать свой код на удаленный сервер, при этом они обладают возможностью также самостоятельно запустить зараженный файл. Такие вредители активно распространяются в локальных и глобальных сетях, они жестоко перебирают все локальные диски и сетевые диски с правом доступа и копируются туда под случайным именем. Опасность сетевых паразитов в том, что они по определенным датам активизируются и уничтожают файлы на Вашем зараженном компьютере.

Наиболее распространенное название сетевых вирусов - сетевые черви (worms) - разновидность самовоспроизводящихся компьютерных программ, распространяющихся в локальных и глобальных компьютерных сетях. В отличие от других типов компьютерных вирусов червь является самостоятельной программой. Они проникают в память компьютера из компьютерной сети, вычисляют сетевые адреса других компьютеров, и рассылают по этим адресам свои копии.

В прошлом сетевые вирусы были способны на создание письма, содержащего зараженный файл-документ, затем выбирали из списка адресов случайных адресатов и рассылали по ним зараженное письмо, при получении письма автоматически запускается MS Word, то вирус "автоматически" внедряется в компьютер адресата зараженного письма.

Еще одним примером является "червяк", который использует для своего распространения протокол FTP (File Transfer Protocol) и передает свою копию на удаленный ftp-сервер в каталог Incoming.

Наиболее распространенные вирусы-черви (по данным Лаборатории Касперского):

Email-Worm (18902 видов),

Net-Worm (15720 видов) – распространяет по глобальным, локальным сетям, сетям файлообмена или вложен в электронное письмо; заражает компьютеры под управлением операционной системы Windows (Linux)

P2P-Worm (11467 видов) - распространяется через интернет по сетям файлообмена (чаще всего Kazaa и Morpheus), является приложением Windows (PE EXE-файл)

IM-Worm (3508 видов) - распространяется при помощи Windows Messenger; является приложением Windows (PE EXE-файл)

IRC-Worm (1168 видов) - распространяется по chat-каналам mIRC и PIRCH; Передается из сети на компьютер в виде DOS-файла README.EXE; вирусная часть перехватывает INT 21h и записывается в конец DOS COM- и EXE-файлов при их запуске или открытии

Недавно появившееся компьюторные черви:

Действие троянской программы может и не быть в действительности вредоносным, но трояны заслужили свою дурную славу за их использование в инсталляции программ типа Backdoor. По принципу распространения и действия троян не является вирусом, так как не способен распространяться саморазмножением. Троянец узнает идентификатор и пароль для доступа в интернет, и отправляют их на определенный почтовый адрес. В результате злоумышленники получают возможность доступа в Интернет за деньги пользователя. Распространение вируса базируется на том, что вирус после заражения компьютера начинает рассылать себя по всем адресам электронной почты, которые имеются в адресной книге пользователя.

Троянская программа запускается пользователем вручную или автоматически — программой или частью операционной системы, выполняемой на компьютере-жертве (как модуль или служебная программа). Для этого файл программы (его название, иконку программы) называют служебным именем, маскируют под другую программу (например, установки другой программы), файл другого типа или просто дают привлекательное для запуска название, иконку и т. п.

Троянская программа может в той или иной степени имитировать (или даже полноценно заменять) задачу или файл данных, под которые она маскируется (программа установки, прикладная программа, игра, прикладной документ, картинка). В том числе, злоумышленник может собрать существующую программу с добавлением к её исходному коду троянские компоненты, а потом выдавать за оригинал или подменять его.

Схожие вредоносные и маскировочные функции также используются компьютерными вирусами, но в отличие от них, троянские программы не умеют распространяться самостоятельно. Вместе с тем, троянская программа может быть модулем вируса.

По данным Лаборатории Касперского всего существует более 2144318 видов троянских программ.

Наиболее распространенные троянские программы (по данным Лаборатории Касперского):

Вирусная пятёрка недели (Dr.Web):

Ущерб от атак вредоносных программ

Работоспособность компьютеров и компьютерных сетей

Отказ в работе компьютеров и сетей или резкое замедление их работы бывает преднамеренным или случайным. В случае преднамеренной атаки вирус или троянская программа либо уничтожает критически важные элементы системы, чем приводит её в неработоспособное состояние, либо перегружает сеть DDoS-атакой, либо каким-либо еще образом влияет на работоспособность системы.

Но изредка происходят и гораздо более масштабные события. Одно из них состоялось в 1988 году в США, когда вирус Morris Worm вызвал эпидемию в прародителе современного интернета — сети Arpanet. Всего оказалось заражено более 6000 компьютеров — около 10% всех компьютеров этой сети. По причине ошибки в коде вируса он неограниченно рассылал свои копии по другим компьютерам, запускал их на выполнение и, в результате, полностью забрал себе все ресурсы, парализовав работу сети.

Потеря или кража информации

Если целью атаки является уничтожение или кража информации, то ущерб от успешной атаки равен стоимости этой информации. Если атакован домашний компьютер, который используется только для развлечений, то цена вопроса минимальна. Если же под удар попадает важная информация, то может пропасть результат многолетнего труда, библиотека фотографий, важная переписка и т.п. Естественно, что спасением от уничтожения является элементарное резервное копирование, но многие им просто пренебрегают.

В случае кражи информации — тем более, в случаях целенаправленной атаки на заведомо определённую жертву — результат может оказаться плачевным для владельца этих данных, особенно если речь идёт об утечке информации, критически важной для компании, организации или даже государства. Клиентские базы данных, финансовая и техническая документация, номера банковских счетов, детали коммерческих предложений — список можно продолжать бесконечно. Мы живём в век информации, и её потеря или утечка иногда оказывается самой плохой и неожиданной новостью.

Нерезидентные вирусы, напротив, активны довольно непродолжительное время - только в момент запуска зараженной программы. Для своего распространения они ищут на диске незараженные файлы и записываются в них. После того, как код вируса передает управление программе-носителю, влияние вируса на работу операционной системы сводится к нулю вплоть до очередного запуска какой-либо зараженной программы. Поэтому файлы, зараженные нерезидентными вирусами значительно проще удалить с диска и при этом не позволить вирусу заразить их повторно.

Прочие "вредные программы"

1. Троянские кони (логические бомбы)

2. Утилиты скрытого администрирования (backdoor)

4. Конструкторы вирусов

5. Полиморфные генераторы

К "вредным программам", помимо вирусов, относятся также троянские кони (логические бомбы), хакерские утилиты скрытого администрирования удаленных компьютеров ("backdoor"), программы, "ворующие" пароли доступа к ресурсам Интернет и прочую конфиденциальную информацию; а также "intended" -вирусы, конструкторы вирусов и полиморфик-генераторы.

К таким вирусам относятся программы, которые на первый взгляд являются стопроцентными вирусами, но не способны размножаться по причине ошибок. Например, вирус, который при заражении "забывает" поместить в начало файлов команду передачи управления на код вируса, либо записывает в нее неверный адрес своего кода, либо неправильно устанавливает адрес перехватываемого прерывания (что в подавляющем большинстве случаев завешивает компьютер) и т.д.

К категории "intended" также относятся вирусы, которые по приведенным выше причинам размножаются только один раз - из "авторской" копии. Заразив какой-либо файл, они теряют способность к дальнейшему размножению.

Появляются intended-вирусы чаще всего при неумелой перекомпиляции какого-либо уже существующего вируса, либо по причине недостаточного знания языка программирования, либо по причине незнания технических тонкостей операционной системы.

IRC (Internet Relay Chat) - это специальный протокол, разработанный для коммуникации пользователей Интернет в реальном времени. Этот протокол предоставлят возможность Итрернет-"разговора" при помощи специально разработанного программного обеспечения. IRC чем-то похож на телефонный разговор, за исключением того, что в разговоре могут участвовать более двух собеседников, объединяющихся по интересам в различные группы IRC-конференций.

Для поддержки IRC-конференций созданы различные IRC-сервера, к которым подключаются участники IRC-"разговоров". Во всем мире насчитывается огромное количество IRC-серверов, объединенных в так называемые сети. Самой большой является сеть EFnet, сервера которой каждый день одновременно посещают несколько десятков тысяч пользователей.

Для подключения к IRC-серверу и ведения IRC-"разговоров" разработаны специальные программы - IRC-клиенты. Подключившись к IRC-серверу при помощи программы-клиента пользователь обычно выбирает тему IRC-конференции, командой join входит в одну или несколько конференций ("каналы" в терминах IRC) и начинает общение с другими "обитателями" этих каналов.

Помимо посещения общих (public) конференций пользователи IRC имеют возможность общаться один-на-один с любым другим пользователем (private), при этом они даже не обязательно должны быть на одном канале. Кроме этого существует довольно большое количество IRC-команд, при помощи которых пользователь может получить информацию о других пользователях и каналах, изменять некоторые установки IRC-клиента и прочее. Существует также возможность передавать и принимать файлы - именно на этой возможности и базируются IRC-черви.

К сетевым относятся вирусы, которые для своего распространения активно используют протоколы и возможности локальных и глобальных сетей. Основным принципом работы сетевого вируса является возможность самостоятельно передать свой код на удаленный сервер или рабочую станцию. "Полноценные" сетевые вирусы при этом обладают еще и возможностью запустить на выполнение свой код на удаленном компьютере или, по крайней мере, "подтолкнуть" пользователя к запуску зараженного файла.

Бытует ошибочное мнение, что сетевым является любой вирус, распространяющийся в компьютерной сети. Но в таком случае практически все вирусы были бы сетевыми, даже наиболее примитивные из них: ведь самый обычный нерезидентный вирус при заражении файлов не разбирается - сетевой (удаленный) это диск или локальный. В результате такой вирус способен заражать файлы в пределах сети, но отнести его к сетевым вирусам никак нельзя.

Наибольшую известность приобрели сетевые вирусы конца 1980-х, их также называют сетевыми червями (worms). К ним относятся вирус Морриса, вирусы "Cristmas Tree" и "Wank Worm&". Для своего распространения они использовали ошибки и недокументированные функции глобальных сетей того времени - вирусы передавали свои копии с сервера на сервер и запускали их на выполнение. В случае с вирусов Морриса эпидемия захватила аж несколько глобальных сетей в США.

Сетевые вирусы прошлого распространялись в компьютерной сети и, как правило, так же как и компаньон-вирусы, не изменяли файлы или сектора на дисках. Они проникали в память компьютера из компьютерной сети, вычисляли сетевые адреса других компьютеров и рассылали по этим адресам свои копии. Эти вирусы иногда также создавали рабочие файлы на дисках системы, но могли вообще не обращаться к ресурсам компьютера (за исключением оперативной памяти).

После нескольких эпидемий сетевых вирусов ошибки в сетевых протоколах и программном обеспечении были исправлены, а "задние двери" закрыты. В результате за песледние десять лет не было зафиксировано ни одного случая заражения сетевым вирусом, как, впрочем, не появилось и ни одного нового сетевого вируса.

Вновь проблема сетевых вирусов возникла лишь в начале 1997-го года с появлением вирусов "Macro.Word.ShareFun" и "Win.Homer". Первый из них использует возможности электронной почты Microsoft Mail - он создает новое письмо, содержащее зараженный файл-документ ("ShareFun" является макро-вирусом), затем выбирает из списка адресов MS-Mail три случайных адреса и рассылает по ним зараженное письмо. Поскольку многие пользователи устанавливают параметры MS-Mail таким образом, что при получении письма автоматически запускается MS Word, то вирус "автоматически" внедряется в компьютер адресата зараженного письма.

Этот вирус иллюстрирует первый тип современного сетевого вируса, которые объединяют возможности встроенного в Word/Excel языка Basic, протоколы и особенности электронной почты и функции авто-запуска, необходимые для распространения вируса.

Второй вирус ("Homer") использует для своего распространения протокол FTP (File Trabsfer Protocol) и передает свою копию на удаленный ftp-сервер в каталог Incoming. Поскольку сетевой протокол FTP исключает возможность запуска файла на удаленнов сервере, этот вирус можно охарактеризовать как "полу-сетевой", однако это реальный пример возможностей вирусов по использованию современных сетевых протоколов и поражению глобальных сетей.

Возможны, конечно же, и другие способы проникновения вирусов в современные сети, однано мне не хотелось бы излагать их здесь, поскольку это подтолкнет вирусописателей на реализацию этих идей.

Методы обнаружения и удаления компьютерных вирусов

1. Антивирусные программы

2. Обнаружение неизвестного вируса

3. Профилактика заражения компьютера

4. Восстановление пораженных объектов

5. Анализ алгоритма вируса

Способы противодействия компьютерным вирусам можно разделить на несколько групп: профилактика вирусного заражения и уменьшение предполагаемого ущерба от такого заражения; методика использования антивирусных программ, в том числе обезвреживание и удаление известного вируса; способы обнаружения и удаления неизвестного вируса.

Самыми популярными и эффективными антивирусными программами являются антивирусные сканеры (другие названия: фаги, полифаги). Следом за ними по эффективности и популярности следуют CRC-сканеры (также: ревизор, checksumer, integrity checker). Часто оба приведенных метода объединяются в одну универсальную антивирусную программу, что значительно повышает ее мощность. Применяются также различного типа блокировщики и иммунизаторы.

Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используются так называемые "маски". Маской вируса является некоторая постоянная последовательность кода, специфичная для этого конкретного вируса. Если вирус не содержит постоянной маски, или длина этой маски недостаточно велика, то используются другие методы. Примером такого метода являетcя алгоритмический язык, описывающий все возможные варианты кода, которые могут встретиться при заражении подобного типа вирусом. Такой подход используется некоторыми антивирусами для детектирования полиморфик-вирусов.

Во многих сканерах используются также алгоритмы "эвристического сканирования", т.е. анализ последовательности команд в проверяемом объекте, набор некоторой статистики и принятие решения ("возможно заражен" или "не заражен") для каждого проверяемого объекта. Поскольку эвристическое сканирование является во многом вероятностным методом поиска вирусов, то на него распространяются многие законы теории вероятностей. Например, чем выше процент обнаруживаемых вирусов, тем больше количество ложных срабатываний.

Сканеры также можно разделить на две категории - "универсальные" и "специализированные". Универсальные сканеры рассчитаны на поисх и обезвреживание всех типов вирусов вне зависимости от операционной системы, на работу в которой рассчитан сканер. Специализированные сканеры предназначены для обезвреживания ограниченного числа вирусов или только одного их класса, например макро-вирусов. Специализированные сканеры, рассчитанные только на макро-вирусы, часто оказываются наиболее удобным и надежным решением для защиты систем документооборота в средах MS Word и MS Excel.

Сканеры также делятся на "резидентные" (мониторы), производящие сканирование "на-лету", и "нерезидентные", обеспечивающие проверку системы только по запросу. Как правило, "резидентные" сканеры обеспечивают более надежную защиту системы, поскольку они немедленно реагируют на появление вируса, в то время как "нерезидентный" сканер способен опознать вирус только во время своего очередного запуска.

К достоинствам сканеров всех типов относится их универсальность, к недостаткам - размеры антивирусных баз, которые сканерам приходится "таскать за собой", и относительно небольшую скорость поиска вирусов.

Принцип работы CRC-сканеров основан на подсчете CRC-сумм (контрольных сумм) для присутствующих на диске файлов/системных секторов. Эти CRC-суммы затем сохраняются в базе данных антивируса, как, впрочем, и некоторая другая информация: длины файлов, даты их последней модификации и т.д. При последующем запуске CRC-сканеры сверяют данные, содержащиеся в базе данных, с реально подсчитанными значениями. Если информация о файле, записанная в базе данных, не совпадает с реальными значениями, то CRC-сканеры сигнализируют о том, что файл был изменен или заражен вирусом.

CRC-сканеры, использующие анти-стелс алгоритмы, являются довольно сильным оружием против вирусов: практически 100% вирусов оказываются обнаруженными почти сразу после их появления на компьютере. Однако у этого типа антивирусов есть врожденный недостаток, который заметно снижает их эффективность. Этот недостаток состоит в том, что CRC-сканеры не способны поймать вирус в момент его появления в системе, а делают это лишь через некоторое время, уже после того, как вирус разошелся по компьютеру. CRC-сканеры не могут определить вирус в новых файлах (в электронной почте, на дискетах, в файлах, восстанавливаемых из backup или при распаковке файлов из архива), поскольку в их базах данных отсутствует информация об этих файлах. Более того, периодически появляются вирусы, которые используют эту "слабость" CRC-сканеров, заражают только вновь создаваемые файлы и остаются, таким образом, невидимыми для них.

Антивирусные блокировщики - это резидентные программы, перехватывающие "вирусо-опасные" ситуации и сообщающие об этом пользователю. К "вирусо-опасным" относятся вызовы на открытие для записи в выполняемые файлы, запись в boot-сектора дисков или MBR винчестера, попытки программ остаться резидентно и т.д., то есть вызовы, которые характерны для вирусов в моменты из размножения.

К достоинствам блокировщиков относится их способность обнаруживать и останавливать вирус на самой ранней стадии его размножения, что, кстати, бывает очень полезно в случаях, когда давно известный вирус постоянно "выползает неизвестно откуда". К недостаткам относятся существование путей обхода защиты блокировщиков и большое количество ложных срабатываний, что, видимо, и послужило причиной для практически полного отказа пользователей от подобного рода антивирусных программ (мне, например, неизвестно ни об одном блокировщике для Windows95/NT - нет спроса, нет и предложения).

Необходимо также отметить такое направление антивирусных средств, как антивирусные блокировщики, выполненные в виде аппаратных компонентов компьютера ("железа"). Наиболее распространенной является встроенная в BIOS защита от записи в MBR винчестера. Однако, как и в случае с программными блокировщиками, такую защиту легко обойти прямой записью в порты контроллера диска, а запуск DOS-утилиты FDISK немедленно вызывает "ложное срабатывание" защиты.

Существует несколько более универсальных аппаратных блокировщиков, но к перечисленным выше недостаткам добавляются также проблемы совместимости со стандартными конфигурациями компьютеров и сложности при их установке и настройке. Все это делает аппаратные блокировщики крайне непопулярными на фоне остальных типов антивирусной защиты.

К ним относятся вирусы, которые для своего распространения активно используют протоколы и возможности локальных и глобальных сетей. Основным принципом работы сетевого вируса является возможность самостоятельно передать свой код на удаленный сервер или рабочую станцию и захватить управление. Для внедрения в заражаемую систему червь может использовать различные механизмы: дыры, слабые пароли, уязвимости базовых и прикладных протоколов, открытые системы и человеческий фактор.

Существует несколько независимых стратегий распространения, среди которых в первую очередь следует выделить импорт данных из адресной книги Outlook Express или аналогичного почтового клиента, просмотр локальных файлов жертвы на предмет поиска сетевых адресов, сканирование IP-адресов текущей подсети и генерация случайного IP-адреса. Чтобы не парализовать сеть чрезмерной активностью и не отрезать себе пути к распространению, вирус должен использовать пропускные способности захваченных им информационных каналов максимум наполовину, а лучше на десятую или даже сотую часть. Чем меньший вред вирус наносит сетевому сообществу, тем позже он оказывается обнаруженным и тем с меньшей поспешностью администраторы устанавливают соответствующие обновления.

Установив соединение с предполагаемой жертвой, червь должен убедиться в наличии необходимой ему версии программного обеспечения и проверить, нет ли на этой системе другого червя. В простейшем случае идентификация осуществляется через рукопожатие. Жертве посылается определенное ключевое слово, внешне выглядящее как безобидный сетевой запрос. Червь, если он только там есть, перехватывает пакет, возвращая инициатору обмена другое ключевое слово, отличное от стандартного ответа незараженного сервера. Механизм рукопожатия — это слабейшее звено обороны червя.

Почтовые вирусы

Почтовый вирус использует для своего распространения каналы электронной почты. Заражение почтовым вирусом происходит в результате действий пользователей, просматривающих почту, а также из-за ошибок в почтовых программах и операционных системах.

· в виде присоединенных файлов (файлов вложений);

· в виде ссылок на вредоносные объекты ActiveX или аплеты Java, расположенные на троянских Web-сайтах или на Web-сайтах злоумышленников;

Вирусы для пиринговых сетей

В современном Интернете имеется большое количество сетей, предназначенных для обмена файлами без применения централизованного сервера. Эти сети позволяют пользователям Интернета свободно обмениваться музыкальными файлами, программами и другой информацией. Эти сети часто называются файлообменными или пиринговыми. Последнее из этих названий происходит от названия применяемого в таких сетях способа обмена данными узел-узел (Peer-To-Peer). Для пиринговых сетей разработчиками вредоносных программ были созданы специальные вирусы, называемые вирусами для пиринговых сетей:

Вирус пиринговых сетей — это вредоносная программа, специально предназначенная для систем обмена файлами между компьютерами пользователей Интернета, такими как Windows Messenger, ICQ и т.д. Чтобы такой вирус попал на компьютер пользователя пиринговой сети, пользователю требуется выполнить какое либо действие, например, загрузить и запустить на выполнение файл.

Файловые вирусы

При инфицировании файла вирус может производить ряд действий, маскирующих и ускоряющих его распространение. К подобным действиям можно отнести обработку атрибута read-only, снятие его перед заражением и восстановление после. Многие файловые вирусы считывают дату последней модификации файла и восстанавливают ее после заражения. Для маскировки своего распространения некоторые вирусы перехватывают прерывание DOS, возникающее при обращении к защищенному от записи диску (INT 24h), и самостоятельно обрабатывают его.

Анализ алгоритма вируса

При анализе алгоритма вируса предстоит выяснить:

- способ размножения вируса;

- характер возможных повреждений, которые вирус нанес информации, хранящейся на дисках;

- метод лечения оперативной памяти и зараженных файлов (секторов).

При решении этих задач не обойтись без дизассемблера или отладчика (например, AVPUTIL, SoftICE, TurboDebugger, дизассемблеров Sourcer или IDA).

При анализе файлового вируса необходимо выяснить, какие типы файлов поражаются вирусом, в какое место в файле записывается код вируса — в начало, конец или середину файла, в каком объеме возможно восстановление файла (полностью или частично), в каком месте вирус хранит восстанавливаемую информацию.

При анализе загрузочного вируса основной задачей является выяснение адреса (адресов) сектора, в котором вирус сохраняет первоначальный загрузочный сектор (если, конечно, вирус сохраняет его).

Для резидентного вируса требуется также выделить участок кода, создающий резидентную копию вируса и вычислить возможные адреса точек входа в перехватываемые вирусом прерывания. Необходимо также определить, каким образом и где в оперативной памяти вирус выделяет место для своей резидентной копии.

Существуют особые случаи, когда анализ вируса может оказаться очень сложной для пользователя задачей, например при анализе полиморфик-вируса.

Для анализа макро-вирусов необходимо получить текст их макросов. Если вирус шифрует свои макросы или использует стелс-приемы, то необходимо воспользоваться специальными утилитами просмотра макросов.

Программные закладки

Главным условием правильного функционирования любой компьютерной системы является обеспечение защиты от вмешательства в процесс обработки информации программ, присутствие которых в компьютерной системе не обязательно. Среди подобных программ, в первую очередь, следует упомянуть компьютерные вирусы. Однако имеются вредоносные программы еще одного класса. Это так называемые программные закладки (трояны), которые могут выполнять хотя бы одно из перечисленных ниже действий:

- вносить произвольные искажения в коды программ, находящихся и оперативной памяти компьютера (например, внесение изменений в программу разграничения доступа может привести к тому, что она разрешит вход в систему всем без исключения пользователям вне зависимости от правильности введенного пароля) -программная закладка первого типа;

- копировать фрагменты информации (пароли, криптографические ключи, коды доступа, конфиденциальные электронные документы и др.), из одних областей оперативной или внешней памяти компьютера в другие - программная закладка второго типа;

- искажать выводимую на внешние компьютерные устройства или в канал связи информацию, полученную в результате работы других программ - программная закладка третьего типа.

Троянской программой (троянцем, или троянским конем) называется:

- программа, которая, являясь частью другой программы с известными пользователю функциями, способна втайне от него выполнять некоторые дополнительные действия с целью причинения ему определенного ущерба;

- программа с известными ее пользователю функциями, в которую были внесены изменения, чтобы, помимо этих функций, она могла втайне от него выполнять некоторые другие (разрушительные) действия.

Таким образом, троянской можно считать любую программу, которая втайне от пользователя выполняет какие-то нежелательные(неожидаемые) для него действия. Эти действия могут быть любыми — от определения регистрационных номеров программного обеспечения, установленного на компьютере, до составления списка каталогов на его жестком диске. А сама троянская программа может маскироваться под текстовый редактор, под сетевую утилиту или любую программу, которую пользователь пожелает установить на свой компьютер.

На сегодня известны троянские объекты следующих типов:

Большинство троянских программ предназначено для сбора конфиденциальной информации. Остальные троянцы создаются для причинения прямого ущерба компьютерной системе, приводя ее в неработоспособное состояние.

Чтобы программная закладка могла произвести какие-либо действия по отношению к другим программам или по отношению к данным, процессор должен приступить к исполнению команд, входящих в состав кода программной закладки. Это возможно только при одновременном соблюдении следующих условий:

- программная закладка должна попасть в оперативную память компьютера (если закладка относится к первому типу, то она должна быть загружена до начала работы другой программы, которая является целью воздействия закладки, или во время работы этой программы);

- работа закладки, находящейся в оперативной памяти, начинается при выполнении ряда условий, которые называются активизирующими.

Иногда сам пользователь провоцируется на запуск исполняемого файла, содержащего код программной закладки. Например, для разархивирования набора файлов требуется вызвать специальную утилиту, которая, как правило, есть почти у каждого пользователя и запускается после указания ее имени в командной строке. Однако мало кто из пользователей может заметить, что в полученном наборе файлов имеется программа с аналогичным именем и, соответственно, запускается именно она. Кроме разархивирования файлов, эта программная закладка дополнительно может производить ряд действий негативного характера.

С учетом замечания о том, что программная закладка должна быть обязательно загружена в оперативную память компьютера, можно выделить резидентные закладки (они находятся в оперативной памяти постоянно, начиная с некоторого момента и до окончания сеанса работы компьютера) и нерезидентные (такие закладки попадают в оперативную память компьютера аналогично резидентным, однако, в отличие от последних, выгружаются по истечении некоторого времени или при выполнении особых условий).

У всех программных закладок (независимо от метода их внедрения в компьютерную систему, срока их пребывания в оперативной памяти и назначения) имеется одна важная общая черта: они обязательно выполняют операцию записи в оперативную или внешнюю память системы. При отсутствии данной операции никакого негативного влияния программная закладка оказать не может.

Читайте также:

- Международным договором заключенным между россией и сша в 2002 г является договор

- Кто является третьими лицами в договоре купли продажи

- Образец заполнения заявления на комиссию в детский сад

- Какие документы нужны для оформления субсидии в украине 2016

- В коллективном договоре оао горный металлург содержалось условие о ежегодной индексации